记一次对某学院的攻防演练

*严正声明:本文仅限于技术讨论与分享,严禁用于非法途径。【漏洞已修复】

前言

针对黑龙江某学院的攻防演练测试,下图打码部分较多,为了不喝茶请见谅。

本人文笔不行,就专写漏洞过程了,其他无意义的过程也就自动删减掉了。见谅。

实战过程

1.先目测一下目标

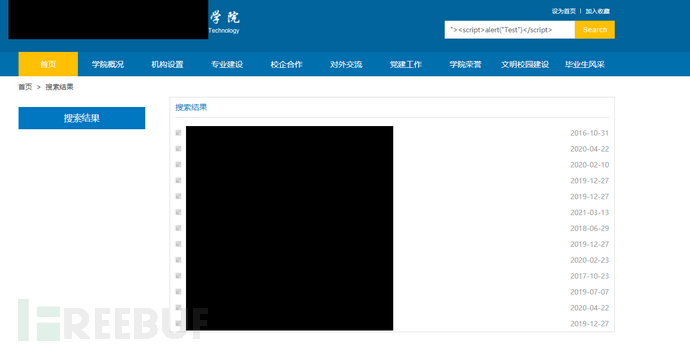

看到搜索框和小文章,先尝试一下XSS和SQL注入(虽然明知道可能不大,但万一呢?)

很遗憾真的没有。。

2.信息收集一波

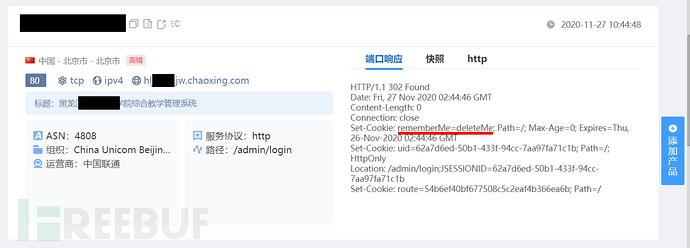

使用最近比较火热的360Quake来一波信息收集

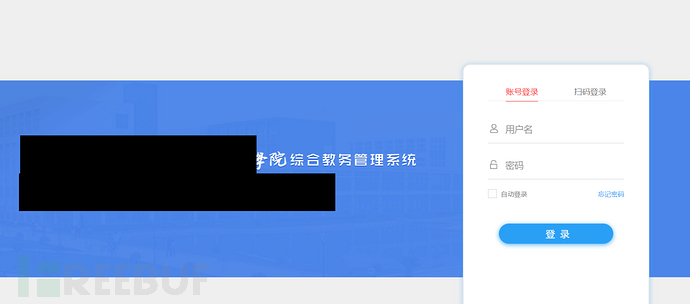

看了一大堆资产其中有一个吸引到了我,仔细一看是学校的教务系统,用的超星学习通的综合教务系统。这倒没啥,但是有个响应有点不对劲(至于为啥302我也不知道)

rememberMe=deleteMe;

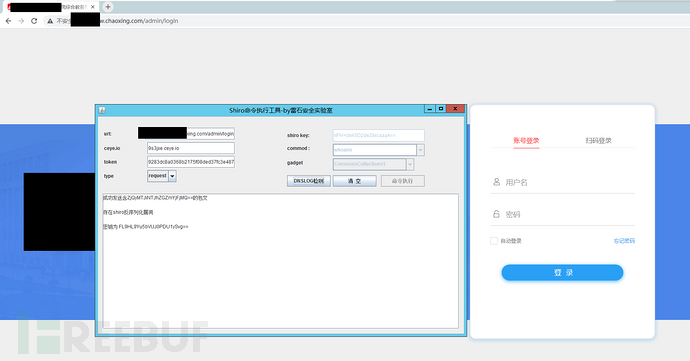

Shiro的特征,可能有反序列化漏洞

真的有漏洞利用工具搞一手

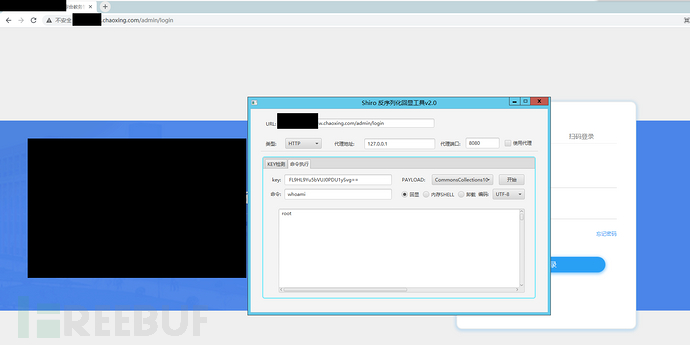

真的有漏洞利用工具搞一手

执行成功,ROOT权限。

修复方案

1.使用开源库时修改默认密钥,采用ase+base64生成新密钥

2.升级Shiro版本至1.5及以上版本且采用自定义密钥

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录