APK简单代码注入

一、前言

apk在未加密的情况下,通过反编译,得到smail文件。将需要注入的代码注入即可。之后封装、签名即可!

二、制作apk

使用android studio生成一个简单的apk。使用默认代码即可。

package com.example.myapplication1;

import androidx.appcompat.app.AppCompatActivity;

import android.os.Bundle;

public class MainActivity extends AppCompatActivity {

@Override

protected void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(R.layout.activity_main);

}

}生成apk 后,运行apk。

三、反编译

1、打开androimanifest.xml文件,找到activity下的android:name后跟类。

2、使用np管理器进行反编译,获取smail文件。

文件内容如上。我们需要找到onCreate函数,该函数是创建页面所调用的一个函数。那么我们在return-void前,将我们所要注入的代码贴上即可。注入代码为一个弹窗提示。提示词为test。它的smail代码为

const-string v0, "test"

const/4 v1, 0x0

invoke-static {p0, v0, v1}, Landroid/widget/Toast;->makeText(Landroid/content/Context;Ljava/lang/CharSequence;I)Landroid/widget/Toast;

move-result-object v0

invoke-virtual {v0}, Landroid/widget/Toast;->show()V填写到smail后,格式如下:

插入的是一个完整方法。需要line加上1。同时弹窗是一个组件,需要在前面注册一下

将3改成4。改完后整体代码

保存即可。自动编译签名。

保存即可。自动编译签名。

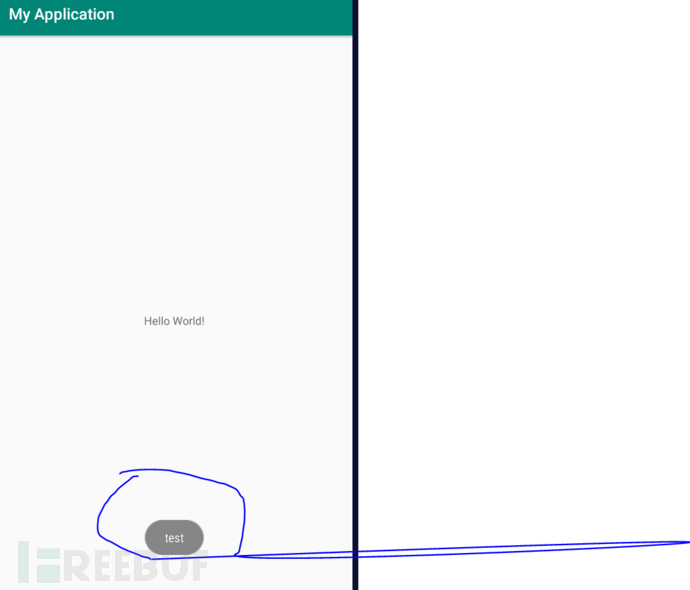

四、测试结果

编译,签名后安装。

成功弹窗。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录