网络安全公司Sophos于4月25日发布紧急安全更新,修复该公司XG企业防火墙产品中的一个0-day漏洞,该漏洞已遭到黑客的利用。

Sophos表示,它在4月22日周三收到一份来自客户的报告后,首次听说该0-day漏洞。该名客户报告“在管理接口中看见一个可疑的字段值。”

对该报告进行调查后,Sophos判定这是一次主动攻击,而不是其产品中的错误。

根据Sophos发布的安全公告,攻击者利用一个以前未知的SQL注入漏洞获取了对暴露的XG设备的访问权限。

黑客针对管理(HTTPS服务)或用户门户控制面板暴露在互联网上的SophosXG Firewall设备发起攻击。

Sophos表示,黑客利用该SQL注入漏洞在该设备上下载一个payload,该payload则从XGFirewall中窃取文件。

被窃取的数据包括该防火墙设备管理员和防火墙门户管理员的用户名和哈希密码,以及用于远程访问该设备的用户账户。

Sophos表示,客户其他的外部身份认证系统的密码,如AD或LDAP,未受影响。

该公司表示,在调查过程中,它没有发现任何证据证明黑客使用窃取的密码访问XG Firewall设备,或其客户内部网络上的其他任何系统。

Sophos表示已经推送一个自动更新至所有启用了自动更新功能的XG Firewall,以修复该漏洞。

该热补丁修复了该SQL注入漏洞,防止漏洞遭到进一步利用,阻止XG Firewall访问攻击者的任何基础设施,并清除该攻击的残余部分。

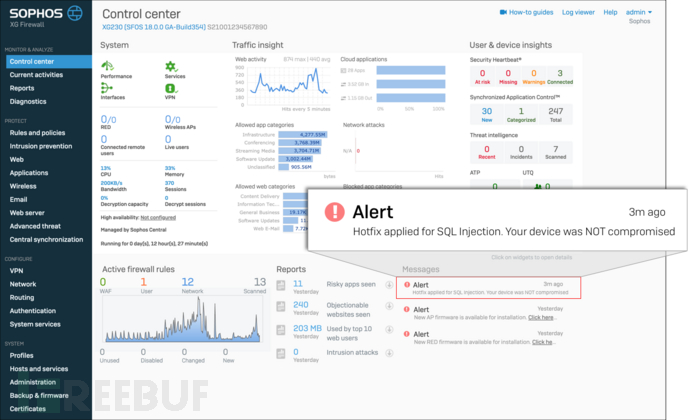

该安全更新还在XG Firewall控制面板中添加了一处告警,让设备所有者知道是否设备已遭到入侵。

对于设备已遭到入侵的公司,Sophos建议通过重置密码和重启设备等措施进行补救。

1. 重置门户管理员和设备管理员账户;

2. 重启XG设备;

3. 重置所有本地用户账户的密码;

4. 虽然密码已通过哈希加密,但仍建议重置任何可能再次使用XG凭据的账户的密码;

如果用户不需要防火墙的管理界面,Sophos同时建议用户在面向互联网的端口上禁用该特性。

本文源自ZDNet;转载请注明出处。