昨日(2月11日)是本月Microsoft的周二补丁日。Microsoft修复了产品中的99个漏洞,同时发布了一则关于Adobe Flash Player的安全公告。

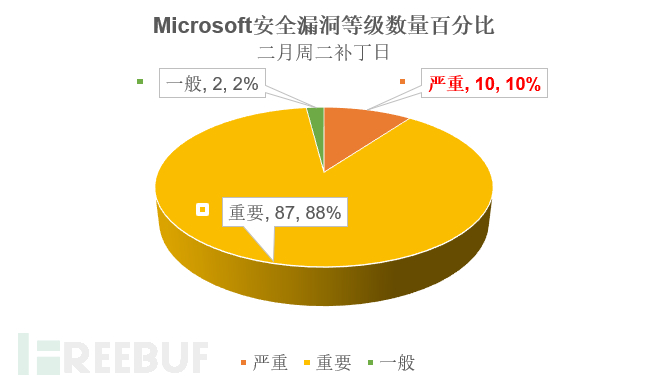

Microsoft本月修复了99个安全漏洞,其中10个严重(Critical)漏洞,87个重要(Important)漏洞,和2个一般(Moderate)漏洞。

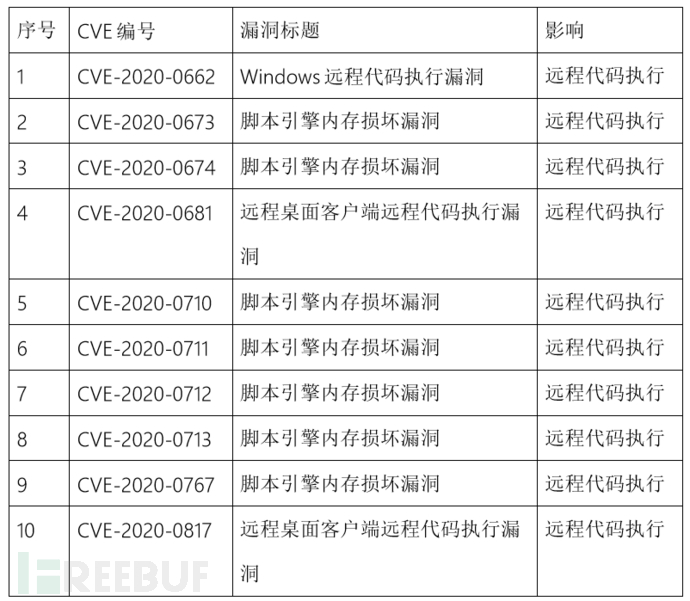

严重漏洞

本月修复的10个严重漏洞如下表:

这10个漏洞的简要细节如下:

这10个漏洞的简要细节如下:

CVE-2020-0662源于Windows处理内存中的对象的方式存在问题,远程攻击者可通过发送特制的请求利用该漏洞在目标系统上以提升的权限执行任意代码。要利用该漏洞,攻击者需要拥有域用户账户。

CVE-2020-0673和CVE-2020-0674源于脚本引擎处理Internet Explorer中的内存的对象的方式存在问题。该漏洞可造成内存损坏,攻击者可利用该漏洞在当前用户的上下文中执行任意代码。成功利用该漏洞,攻击者可以获取与当前用户相同的用户权限。如果用户以管理员身份登录,则攻击者可利用该漏洞控制受影响的系统,进而安装程序;查看、修改或删除数据;或者创建拥有完全用户权限的新账户。

在基于web的攻击场景中,攻击者可以托管专门设计用于借助IE利用该漏洞的网站,接着诱使用户查看网站,利用该漏洞。攻击者还可以在承载IE渲染引擎的应用程序或者Microsoft Office文档中嵌入一个标记为“可安全初始化”的ActiveX控件。此外,攻击者还可以利用已入侵的网站和接受或托管用户提交的内容或广告的网站。

Microsoft曾在1月17日发布安全公告,称CVE-2020-0674漏洞已遭黑客利用,当时Microsoft仅提供了针对该漏洞的应变措施和缓解措施。本月Microsoft终于修复了该漏洞。

CVE-2020-0681和CVE-2020-0817存在于Windows远程桌面客户端,当用户连接恶意服务器时就会触发漏洞。成功利用漏洞的攻击者可以在发起连接的客户端的计算机上执行任意代码。要利用漏洞,攻击者需要控制一台服务器,接着诱使用户连接该服务器。攻击者虽然无法迫使用户连接恶意的服务器,但可以通过社会工程学,DNS投毒或利用中间人攻击技术诱骗用户连接服务器。攻击者还可以入侵合法的服务器,在服务器上托管恶意代码,等待用户连接。

CVE-2020-0710、CVE-2020-0711、CVE-2020-0712、CVE-2020-0713、CVE-2020-0767源于ChakraCore脚本引擎处理内存中的对象的方式存在问题。攻击者可利用该漏洞在当前用户的上下文中执行任意代码。成功利用该漏洞,攻击者可以获取与当前用户相同的用户权限。如果用户以管理员身份登录,则攻击者可利用该漏洞控制受影响的系统,进而安装程序;查看、修改或删除数据;或者创建拥有完全用户权限的新账户。

受影响的产品

根据Microsoft发布的消息,2月安全更新涉及以下产品:

² Microsoft Windows

² Microsoft Edge (基于EdgeHTML)

² Microsoft Edge (基于Chromium)

² ChakraCore

² Internet Explorer

² Microsoft Exchange Server

² Microsoft SQL Server

² Microsoft Office和Microsoft Office Services和Web Apps

² Windows Malicious Software Removal Tool

² Windows Surface Hub

由于Windows7在1月份已经停止支持服务,所以本月也是Windows7用户首次无法接收到免费的安全更新。对此,Microsoft表示,使用Windows7 SP1本地部署版本的用户可以通过购买Microsoft的扩展安全更新服务继续接收安全更新。

建议用户尽快下载更新,以防计算机遭受可能的入侵。