一、现象描述

近日,深信服EDR安全团队捕获到一个伪装成激活软件WindowsLoader的病毒样本。经分析,该样本并没有激活功能,其主要功能是安装广告软件以及挖矿程序。

挖矿程序会拉起系统进程并在其中注入挖矿代码,并循环监控taskmgr.exe进程,如果检测到taskmgr.exe进程则终止挖矿,使得受害者比较难以察觉。

![]()

二、行为分析

2.1 病毒母体

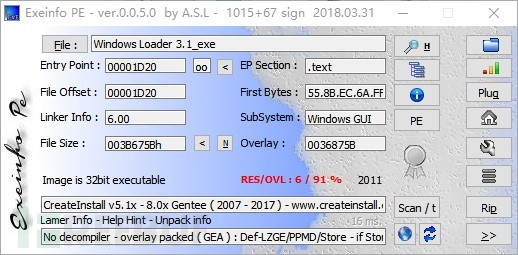

病毒母体图标伪装成Windows Loader:

其实是用CreateInstall制作的安装包:

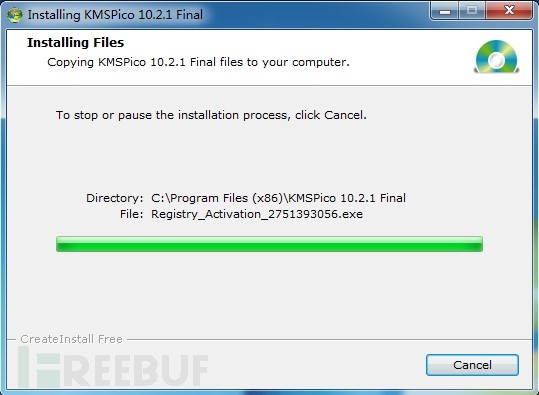

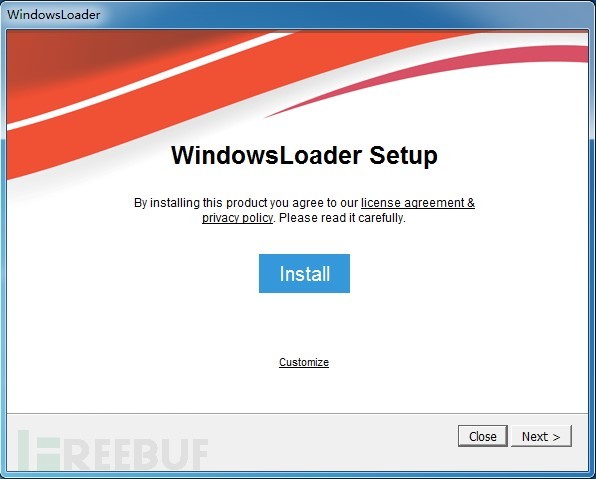

安装界面:

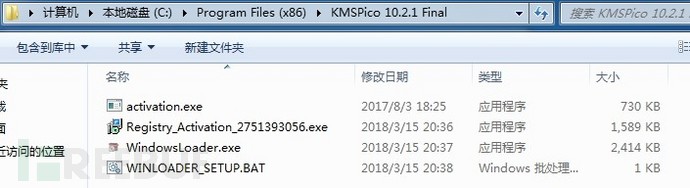

释放如下几个文件到C:\Program Files (x86)\KMSPico 10.2.1 Final目录并运行脚本WINLOADER_SETUP.BAT。

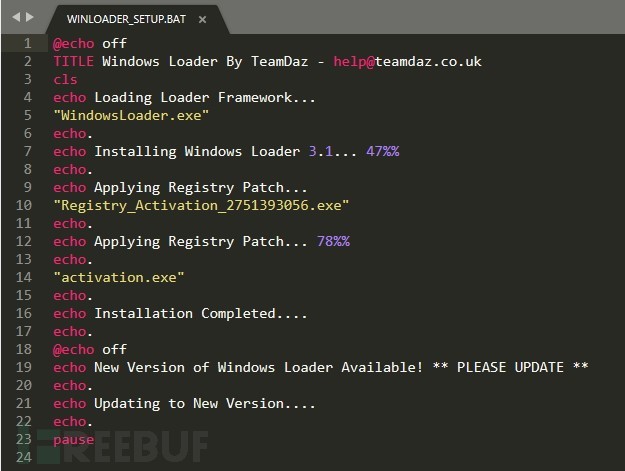

WINLOADER_SETUP.BAT依次运行WindowsLoader.exe、Registry_Activation_2751393056.exe和activation.exe。

WindowsLoader.exe与Registry_Activation_2751393056.exe都是广告软件,activation.exe则是挖矿程序。

2.2 WindowsLoader.exe

首先是WindowsLoader.exe,可以看出病毒作者显然是个摄影爱好者,在程序的资源中也不忘插入自己喜欢的艺术照(已马赛克处理)。

WindowsLoader.exe安装界面:

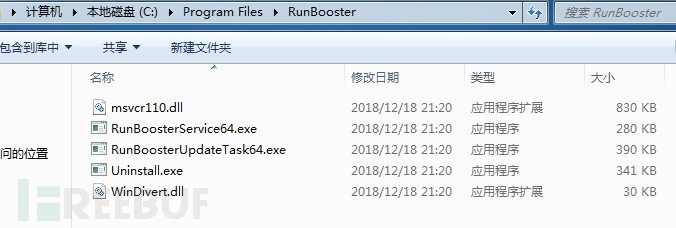

会下载并安装RunBooster:

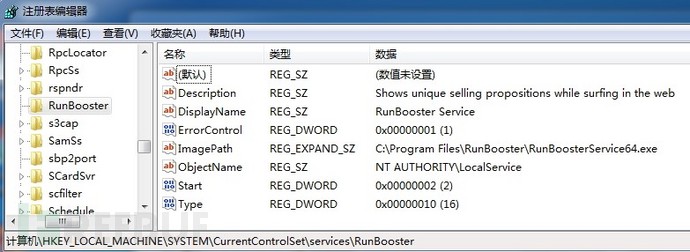

安装RunBooster服务:

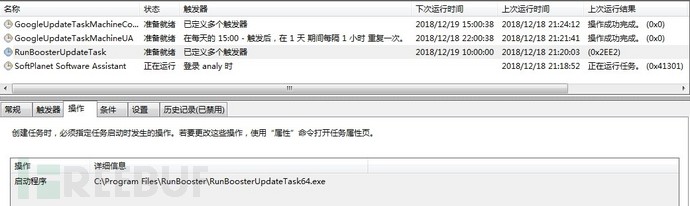

RunBoosterUpdateTask升级任务计划:

RunBooster的抓包行为:

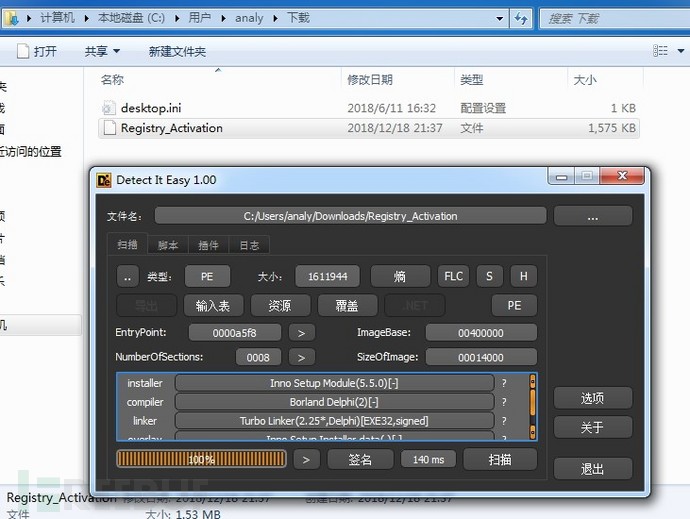

2.3 Registry_Activation_2751393056.exe

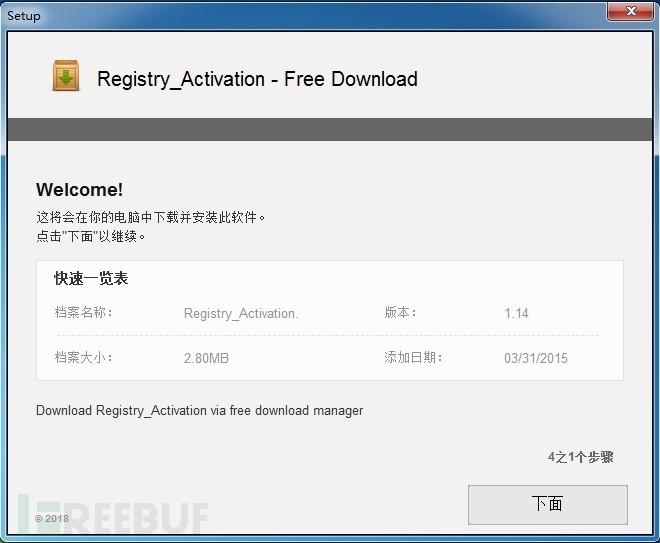

Registry_Activation_2751393056.exe安装界面:

功能存在问题,下载的exe文件没有带后缀名:

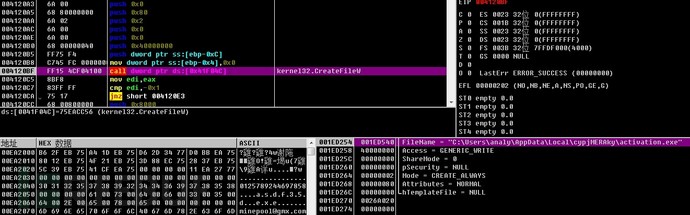

2.4 activation.exe

首先在Local目录下新建cypjMERAky文件夹并将自己拷贝到下面。

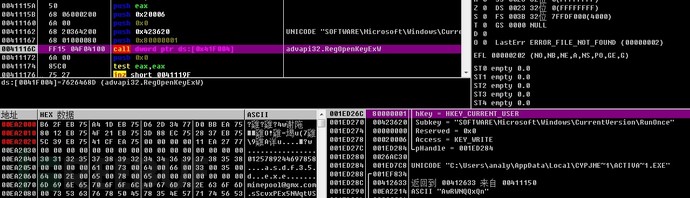

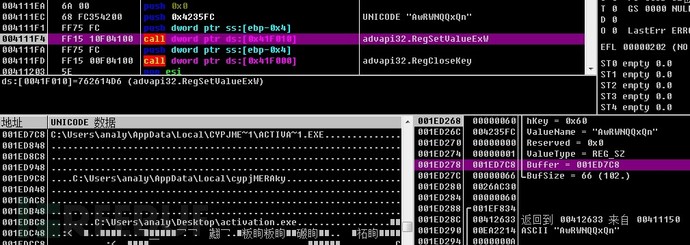

添加注册表自启动项。

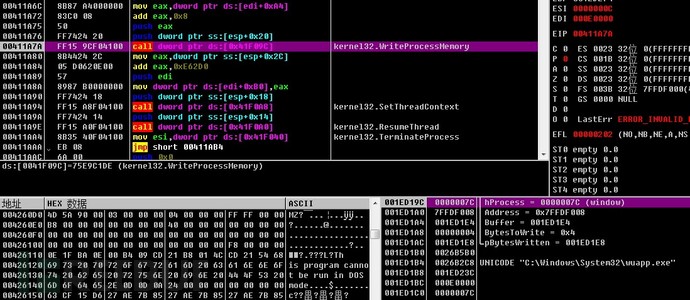

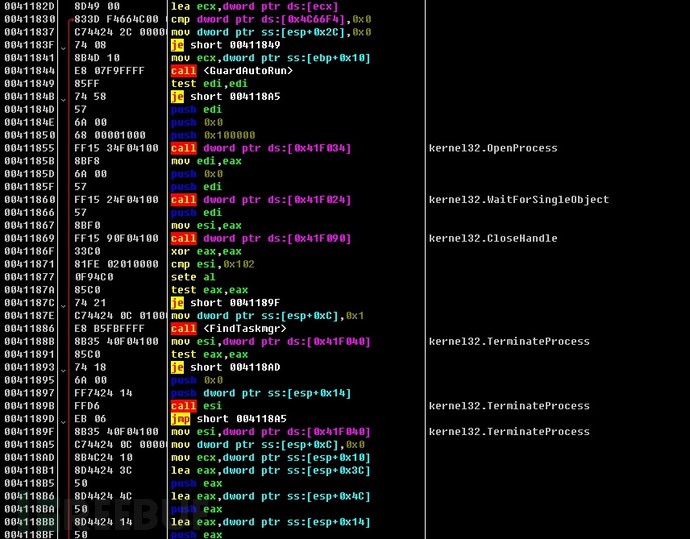

检测是否存在taskmgr.exe进程。

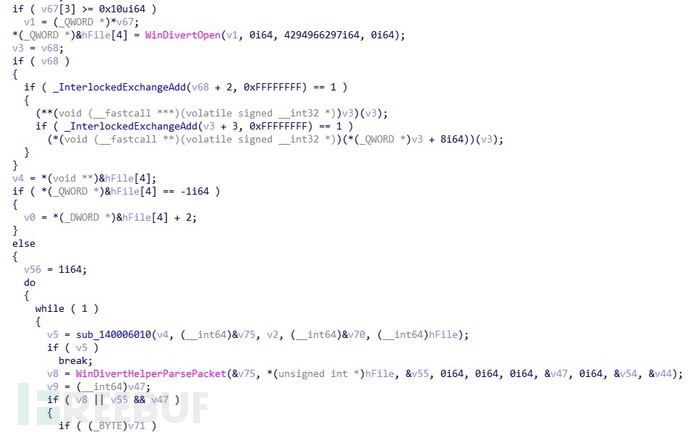

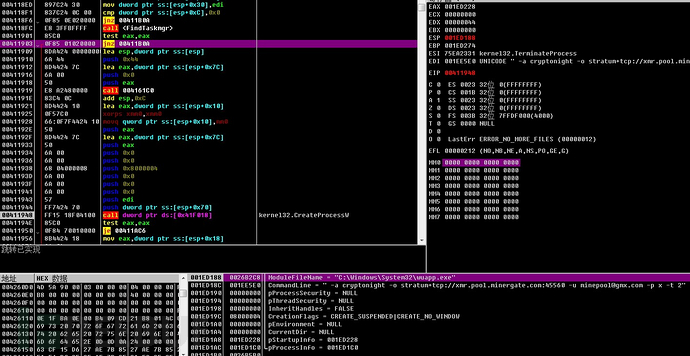

如果taskmgr.exe进程不存在则拉起系统进程wuapp.exe,参数为“ -a cryptonight -o stratum+tcp://xmr.pool.minergate.com:45560 -uminepool@gmx.com -p x -t 2”。

将挖矿程序注入到wuapp.exe进程。

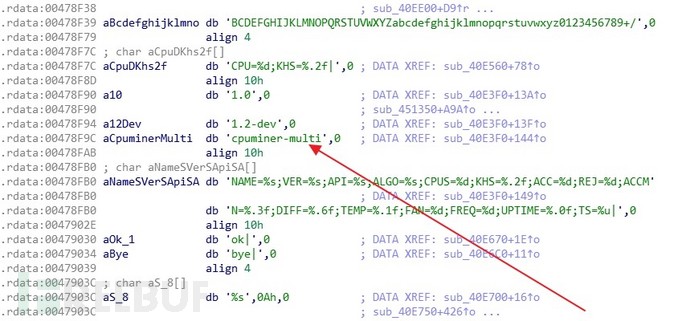

挖矿程序为开源的cpuminer-multi 1.2-dev。

进入循环,守护注册表自启动项,并检测taskmgr.exe进程,如果检测到则终止wuapp.exe。

三、解决方案

(1)不从不明网站下载软件,不要点击来源不明的邮件以及附件;

(2)及时给电脑打补丁,修复漏洞;

(3)尽量关闭不必要的文件共享权限以及关闭不必要的端口,如:445,135,139,3389等;

(4)安装专业的终端/服务器安全防护软件,深信服EDR能够有效查杀该病毒。

*本文作者:千里目安全实验室,转载请注明来自FreeBuf.COM