本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

续上文,这里我们继续阐述等保2.0后续控制点中,对于vmware esxi具体如何配置,如有不正确的欢迎在评论区指正。

三、安全审计

1. 应启用安全审计功能,审计覆盖到每个用户,对重要的用户行为和重要安全事件进行审计

1)审计服务

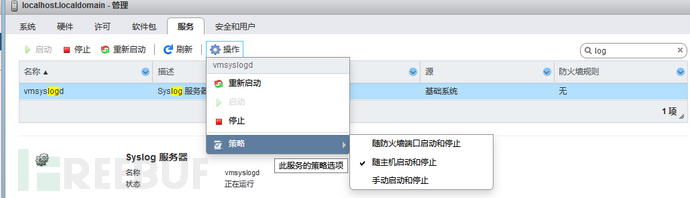

web界面:主机→管理→服务,对应服务名称为:vmsyslogd,确认状态栏是否为正在运行即可

选中该服务,可对其进行策略配置。(默认情况下,随主机启动和停止,开机自启日志服务)

2)审计内容

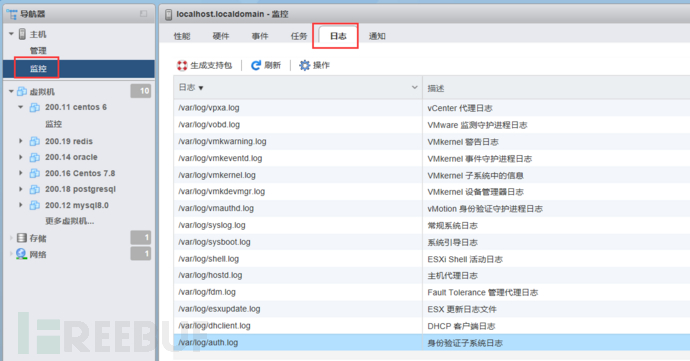

具体审计的内容可在:主机→监控→日志中查看

3)日志级别

3)日志级别

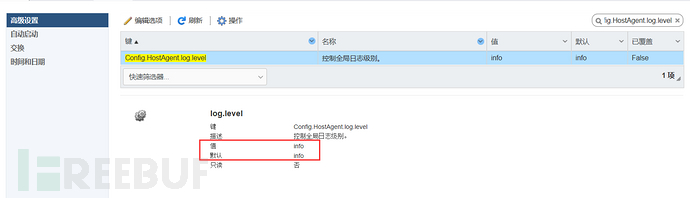

web界面:主机→管理→系统→高级设置

涉及参数:Config.HostAgent.log.level

默认值为info级别

默认值为info级别

● 信息等级

同一个服务所产生的信息也是有差别的,有启动时仅通知系统而已的一般信息(information),有出现还不至于影响到正常运行的警告信息(warn),还有系统硬件发生严重错误时,所产生的重大问题信息(error)。基本上,Linux内核的syslog将信息分为8个主要的等级,根据syslog.h定义,信息名称与数值的对应如下:

8 none:不记录

7 debug:用来debug(除错)时产生的数据

6 info:仅是一些基本的信息说明而已

5 notice:虽然是正常信息,但比info还需要被注意到的一些内容

4 warning(warn):警示的信息,可能有问题,但是还不至于影响到某个daemon运行的信息

3 err(error):一些重大的错误信息,例如配置文件的某些设置值造成该服务无法启动的信息说明,通常借由err的错误告知,应该可以了解到该服务无法启动的问题

2 crit:比error还要严重的错误信息,这个crit是临界点(critcal)的缩写,这个错误已经很严重了

1 alert:警告,已经很有问题的等级,比crit还要严重

0 emerg(panic):疼痛等级,意指系统已经几乎要宕机的状态,很严重的错误等级。通常大概只有硬件出问题,导致整个内核无法顺利运行,就会出现这样的等级信息。

个人认为这里至少要设置error及以上等级的策略才算符合,不然光记录crit、alert、emerg等级的事件日志量之类的首先会少,而且不利于排错。

2. 审计记录应包括事件的日期和时间、用户、事件类型、事件是否成功及其他与审计相关的信息

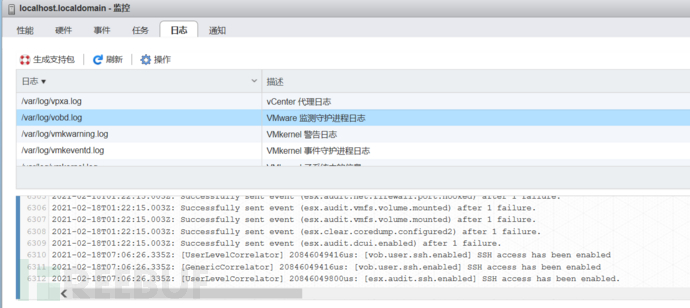

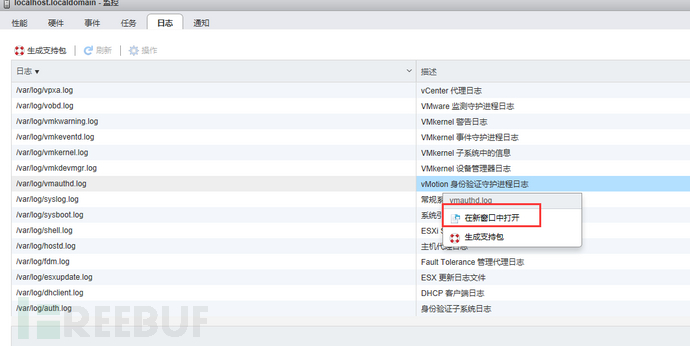

1)查看日志

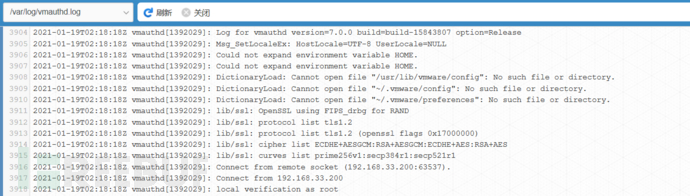

vmware esxi日志包含事件的日期、时间、主客体标识及结果等基本信息,默认符合

选中相应日志类型,可查看对应日志信息

或右键在新窗口打开查看对应日志信息

2)查看系统当前时间

2)查看系统当前时间

web界面查看:主机→管理→系统→时间和日期

确认当前时间是否与实际一致,因为当前时钟不对,无法保证日志的准确性

如果有时钟服务器,确认NTP服务是否开启,服务器IP地址是否配置正确。

3. 应对审计记录进行保护,定期备份,避免受到未预期的删除、修改或覆盖等

1)输出到日志服务器

web界面查看:主机→管理→系统→高级设置

涉及参数:Syslog.global.logHost

我们可查看该参数来确认是否配置了收集该系统的日志服务器

输出到日志服务器,也就满足了对审计记录进行保护这条要求。

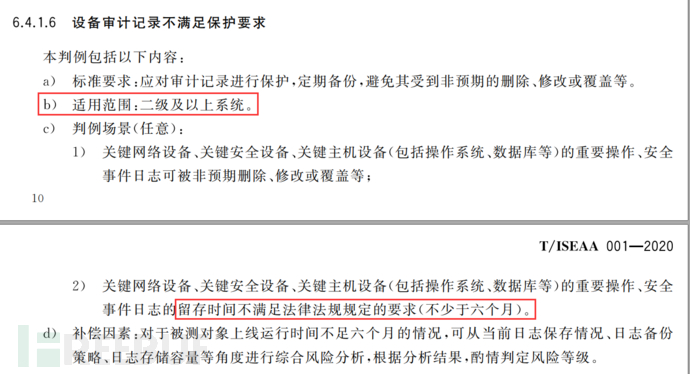

同时需要确定留存的日志时间,是否达到了法律法规要求(至少六个月),该条在《网络安全等级保护测评高风险判定指引》中有过说明。

这里插播一个小事件:记得有一个用户,他们做了等保,然后出了安全事件,某管理员通过虚拟机的管理平台将所有虚拟机删除,导致数据丢失,系统无法正常运行。不过好像是还好有离线的数据备份,数据这块还能恢复回来,但是这造成的危害也是很大的。当时网警看了下等保报告,说为啥这个虚拟机的管理平台没有作为测评对象,如果权限这块没做好,提出问题就是客户自身没落实到位。所以说该虚拟机管理平台的权限管控还是有需要的,同时也需要对日志进行保护,到时候能溯源,所以虚拟机的管理平台对于等保中的要求也是需要进行一下落实的。

2)日志本地保存

如果日志没有发送至日志服务器,或定期备份,仅本地存储的话,就要去看它本地的轮替策略是否做过

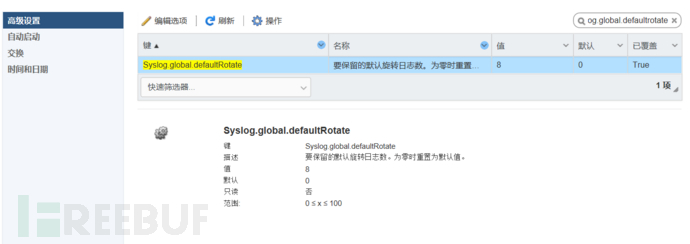

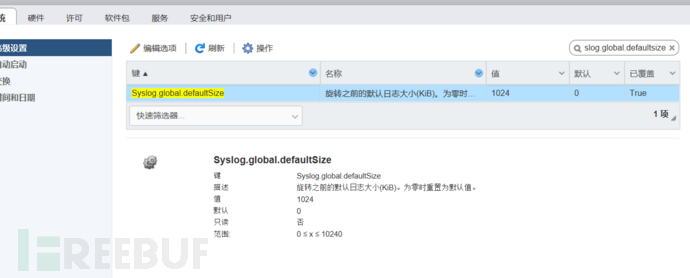

①web界面:主机→管理→系统→高级设置

涉及参数:syslog.global.defaultrotate、syslog.global.defaultsize

syslog.global.defaultrotate代表保留的日志轮替个数,默认为8

syslog.global.defaultsize代表每个日志文件的轮替的大小值,单位为kb,默认为1024

这里就需要确认该日志轮替规则是否能满足日常的业务需求,能否避免审计记录受到未预期的覆盖,同时应用层面任何用户无法删除、修改日志。另外根据高风险判例指引,确认日志留存时间是否达到6个月以上。

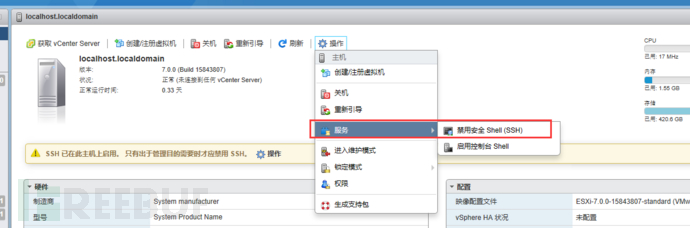

②如果用户开启了SSH管理,就能通过SSH登录到底层操作系统,就要考虑操作系统底层的日志文件权限了。

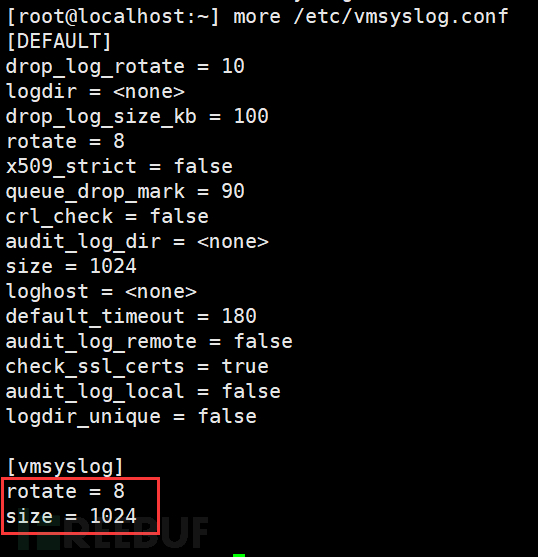

日志服务配置文件:/etc/vmsyslog.conf,参数与web界面的一致

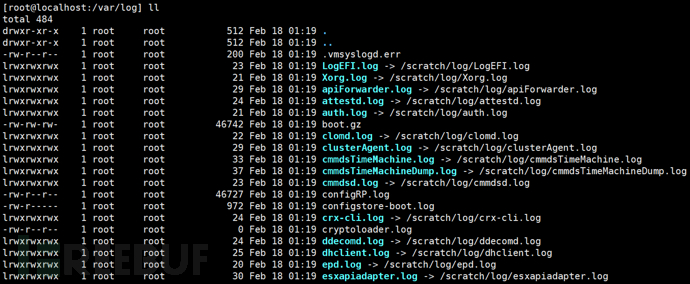

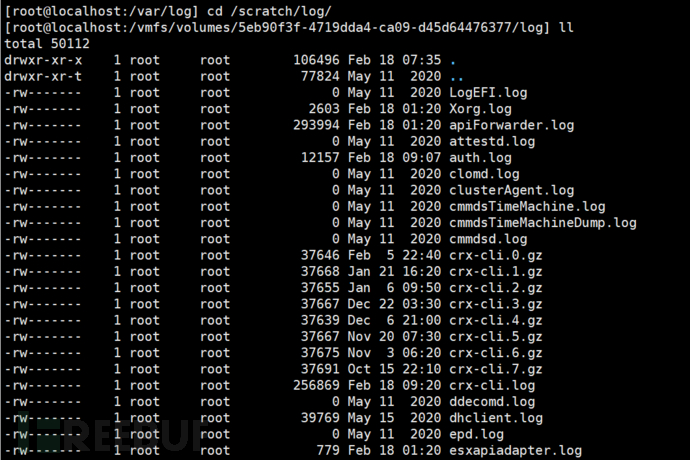

存储在底层系统中的日志文件权限,根据web界面的在/var/log目录下查看:

发现都是做了链接的,查看源文件,权限均为600

所以默认情况下,权限基本是符合的,这里就需要确认日志有无留存到6个月以上即可。

4. 应对审计进程进行保护,防止未经授权的中断

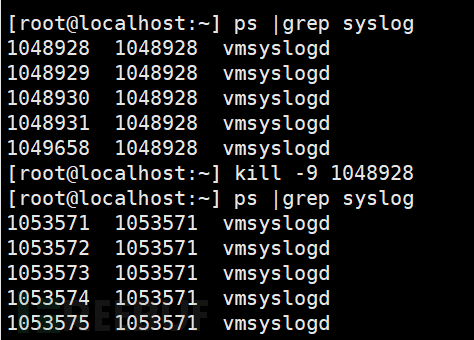

这里我通过web界面root账户(最高权限),无法关闭该服务

然后我登录到操作系统底层,关闭对应的进程,发现他会自启

所以默认情况下,审计进程无法被中断,默认符合

四、入侵防范

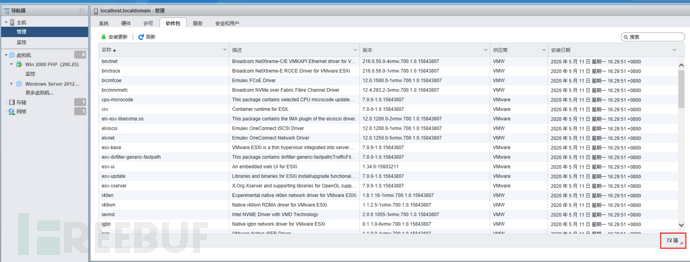

1. 应遵循最小安装的原则,仅安装需要的组件和应用程序

web界面:主机→管理→软件包

默认情况下该版本安装了72项软件包,大部分为驱动程序、管理插件、组件间的支持程序、支持库等。

这里有兴趣的小伙伴可自行查询,每种类型是干嘛用的,一般感觉没人会去动,如果会去动的人,也是懂VMware ESXI了,询问下管理员装了什么即可,一般给默认符合。

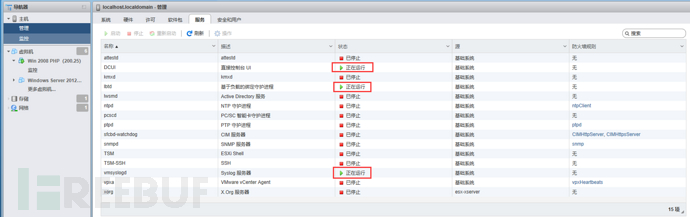

2. 应关闭不需要的系统服务、默认共享和高危端口

1)服务

web界面:主机→管理→服务,查看当前运行的服务

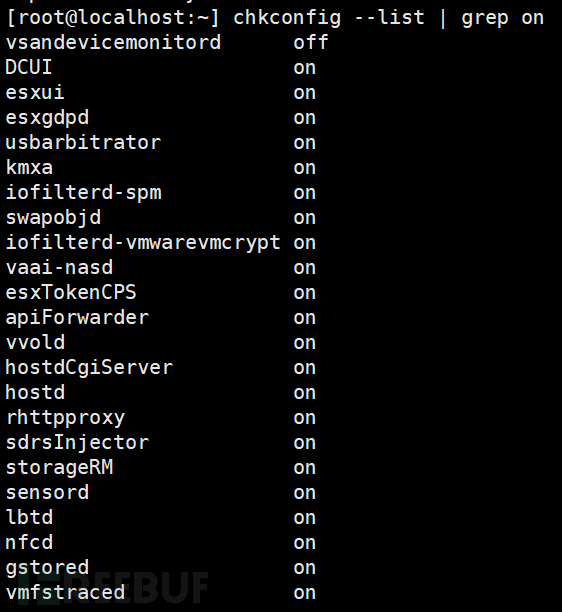

也可在系统底层查看chkconfig --list |grep on

这里一般只看web界面服务的状态,确认运行的服务是否有些不为必要。

2)端口

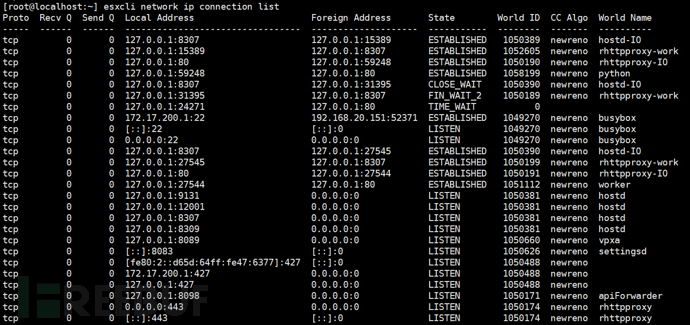

这边web界面无法直接查看端口情况,这块我们可以通过工具进行端口探测,或者登录到底层操作系统查看

使用命令:

esxcli network ip connection list

这里是有开启防火墙的,很多端口是无法从外部进行访问的,一般默认开放的就22、80、443等。

部分端口说明:

80 web通讯端口

443 vSphere Client、vCenter Server、vSphere Web Access Client等相关组件通信端口

22 SSH服务

3. 应通过设定终端接入方式或网络地址范围对通过网络进行管理的管理终端进行限制

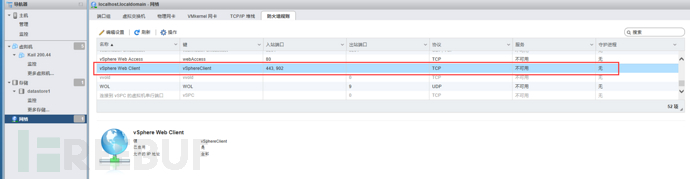

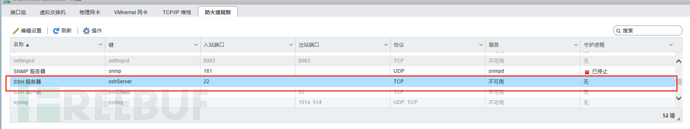

① web界面:网络→防火墙规则,可查看相应规则

针对于web管理方式,涉及名称:vSphere Web Client

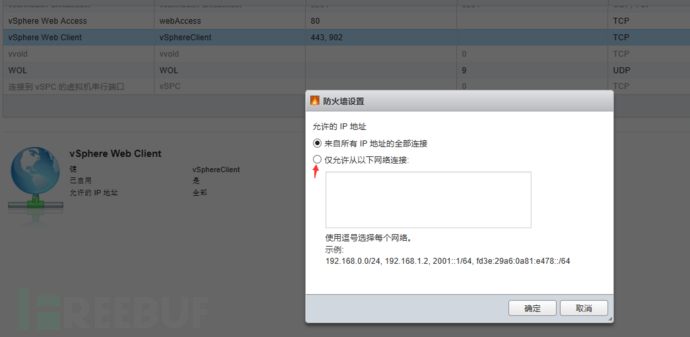

我们可以点击编辑设置,勾选仅允许从以下网络连接,并输入对应的ip地址

经测试,除31段的地址,其余地址将无法访问该web界面。

② SSH管理

同样也在网络→防火墙规则,可查看相应规则

涉及名称SSH服务器

配置方法与上述相同,经测试仅针对SSH方式管理,web方式访问不受限制。

4. 应提供数据有效性检验功能,保证通过人机接口输入或通过通信接口输入的内容符合系统设定要求

这条实际操作的话一般就要进行渗透测试了,但一般等保公司不会这么去做,所以最简单的方法就是去网上找一下对应vmware的版本是否有数据校验性的漏洞存在,也有不适用的说法,该条款在应用层面进行核查。

5. 应能发现可能存在的已知漏洞,并在经过充分测试评估后,及时修补漏洞

同理,该条也是去寻找已爆出的漏洞,再确认该漏洞是否有进行修补。这个我感觉有点难验证,毕竟大家基本都是安装好了就不会去动它了。一般询问管理员,没有发现存在已知漏洞的手段等,默认不符合。

6. 应能够检测到对重要节点进行入侵的行为,并在发生严重入侵事件时提供报警

该条款在操作系统层面核查,个人认为不适用,大多情况下都不会开SSH管理,而且这个为成熟的商业软件,你说去底层的操作系统上安装,感觉有点不切实际,主要操作我们都是通过web界面形式来操作的。

五、恶意代码防范

1. 应采用免受恶意代码攻击的技术措施或主动免疫可信验证机制及时识别入侵和病毒行为,并将其有效阻断

同理该条款在操作系统层面核查,该项不适用。

六、可信验证

1. 可基于可信根对计算设备的系统引导程序、系统程序、重要配置参数和应用程序等进行可信验证,并在应用程序的关键执行环节进行动态可信验证,在检测到其可信性受到破坏后进行报警,并将验证结果形成审计记录送至安全管理中心

默认不符合。

七、数据完整性

1. 应采用校验技术或密码技术保证重要数据在传输过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等

涉及的数据:鉴别数据、重要审计数据、重要配置数据

鉴别数据、重要配置数据,传输过程中的完整性一般靠传输协议保证,针对vmware esxi就看他是否使用https协议进行数据传输。

对于重要审计数据,如果采用的是syslog协议是无完整性保护。

2. 应采用校验技术或密码技术保证重要数据在存储过程中的完整性,包括但不限于鉴别数据、重要业务数据、重要审计数据、重要配置数据、重要视频数据和重要个人信息等

涉及的数据:鉴别数据、重要审计数据、重要配置数据

询问管理人员是有对这些数据进行了存储完整性保护,默认不符合。

八、数据保密性

1. 应采用密码技术保证重要数据在传输过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等

涉及的数据:鉴别数据

传输过程中还是查看是否使用https协议进行数据传输。

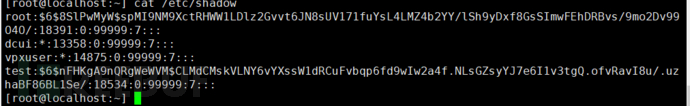

2. 应采用密码技术保证重要数据在存储过程中的保密性,包括但不限于鉴别数据、重要业务数据和重要个人信息等

鉴别数据默认存储在/etc/shadow文件中,该版本采用SHA-512算法存储

九、数据备份恢复

1. 应提供重要数据的本地数据备份与恢复功能

个人认为该设备为计算资源提供层,无需备份。

要备份的虚拟机资源已在操作系统相关测评对象中进行了说明,我们这里是以一个对象作为整个测评内容的,有些是将数据与系统分开测评,所以写法上可能会有些出入。

2. 应提供异地实时备份功能,利用通信网络将重要数据实时备份至备份场地

该设备为计算资源提供层,无需备份

3. 应提供重要数据处理系统的热冗余,保证系统的高可用性

这边就要询问管理人员vmware底层是否采用集群、热备方式部署,保证计算资源的高可用。

总结:

这个vmware零零散散也扯了这么多,不过大多公司好像没有将他列为必须的测评项,目前也没有什么合适的作业指导书,文章仅代表个人观点,如有不正确的欢迎在评论区讨论、指正。