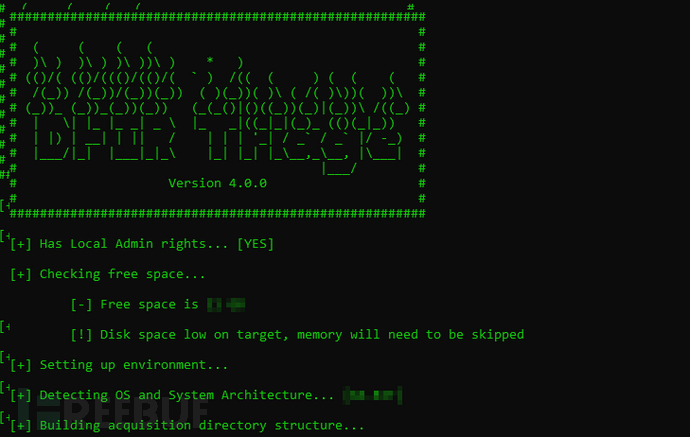

DFIRTriage描述

DFIRTriage这款工具旨在为安全事件应急响应人员快速提供目标主机的相关数据。该工具采用Python开发,代码已进行了预编译处理,因此广大研究人员可以在不需要额外安装依赖组件的情况下直接在目标主机中使用该工具了。该工具在运行过程中,将会自动化执行各种命令,获取到的数据将存储在工具执行目录的根目录下。除此之外,DFIRTriage还可以直接从USB驱动器中运行,也可以通过远程Shell来在目标主机上运行。目前,该工具仅支持Windows平台。

工具新特性

常规:

1、引入了高性能更新机制,清理了旧版本Bug,提升了工具性能;

2、重构了输出目录的结构;

3、移除了TZworks工具;

4、增加了新的命令行参数;

内存采集:

1、默认采集内存数据;

2、内存数据采集时需提供参数;

3、获取内存之前进行可用空间检查;

4、更新采集流程以避免Windows崩溃;

新工具:

1、Windowsupdate.log文件

2、Windows Defender扫描日志

3、PowerShell命令行历史记录

4、HOST文件

5、Netstat输出(含相关网络连接的PID)

6、记录所有目标主机中已登录用户的信息(Triage_info.txt)

7、新增Windows Event日志事件条目

DFIRtriage搜索工具:

1、可针对DFIRtriage输出数据和日志文件进行关键词搜索;

2、搜索工具为独立的可执行文件-dtfind.exe;

3、双击即可运行

依赖环境

工具库包含正确执行所需的完整工具集,并打包到一个名为“core.ir”的单个文件中。在Python中运行时,此“.ir”文件是DFIRtriage唯一必需的依赖项,位于名为data的目录中(即“/data/core.ir”)。DFIRtriage的编译版本嵌入了完整的工具集,不需要添加“./data/core.ir”文件。注:不再使用TZWorks实用程序。

工具下载

广大研究人员可以使用Git命令将项目源码克隆至本地:

git clone https://github.com/travisfoley/dfirtriage.git操作流程

DFIRtriage直接从目标主机中获取数据,对于远程主机数据的获取,需要将DFIRtriage文件复制到目标主机中,然后通过远程Shell执行。(即SSH或PSEXEC)

PSEXEC的使用

1、映射网络驱动器,使用账号完成认证,该账号需要拥有目标主机上的本地管理员权限,我们可以直接利用映射链接来将DFIRtriage拷贝到目标主机中。

2、现在,我们需要使用PSEXEC来与目标主机建立远程Shell连接:

psexec \target_host cmd3、拿到目标主机的远程Shell之后,现在就能够在目标主机上执行所有命令了。

注意:DFIRtriage必须以管理员权限运行。

输出分析

完成后,按enter清除输出目录。如果运行可执行文件,则只剩下输出的压缩文档和DFIRtriage.exe。如果直接运行Python代码,则只剩下DFIRtriage-v4-pub.py和输出的压缩文档。

输出目录

输出目录名将包括目标主机名以及表示何时执行DFIRtriage的日期/时间代码,日期/时间代码格式为YYYYMMDDHHMMSS。

项目地址

DFIRtriage:【GitHub传送门】

*参考来源:kitploit,FB小编Alpha_h4ck编译,转载请注明来自FreeBuf.COM