本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

前言

承载和支撑业务运行的信息系统是不是不用了就直接往哪里一放,置之不理或者随便处理掉就可以了呢?当然不是!

信息系统生命周期一般包括规划、设计、建设、运行、终止五个阶段。坊间关注的焦点多集中于信息系统的规划、设计、建设、运行等阶段如何开展相应的网络安全保护工作,对信息系统终止阶段的网络安全保护则关注度不够,今天笔者就从网络安全保护的角度,谈一谈在信息系统终止时,如何科学正确的处理以确保信息资产(尤其是数据资产)的安全。

本文适用于非密信息系统终止时的网络安全保护工作,涉密信息系统可根据国家相关要求,结合企业自身实际情况,参照本文,开展相应网络安全工作。

一、信息系统终止的形式

如果信息系统本身属于关键信息基础设施,那么信息系统终止也被称为关键信息基础设施停运或者退役废弃。即在关键信息基础设施语境下,“终止”与“停运”、“退役废弃”是同义词。“停运”的来源见《关键信息基础设施安全保护条例》(征求意见稿),“退役废弃”的来源见国家标准《信息安全技术 关键信息基础设施安全保护要求》(送审稿)。

言归正传,信息系统终止是不是就是完全不要了,整个对象完全停用呢?也不诚然如此。有些信息系统终止并不是真正意义上的废弃,一般情况下,可分为三种情形:

1、全部终止

信息系统全部终止即完全停用,需要清除信息系统的所有信息。

2、部分终止

部分终止即停用信息系统的部分功能、设备等,如由于业务的变更,不再需要某些系统功能。需要清除信息系统终止部分的信息。

3、转移

信息系统的转移一般包括以下形式:

(1)从传统物理环境迁移到云环境或其他传统物理环境;

(2)从云环境迁移到云环境;

(3)从云环境迁移到物理环境;

(4)改进技术或转变业务到新的信息系统对象,如功能整合、系统升级等;

(5)其他形式。

此种情况下,需确保信息转移、设备迁移等方面的安全。

二、信息系统终止的主要工作要求

在开始谈如何在信息系统终止时确保信息资产的安全前,我们首先谈一下信息系统终止时在网络安全保护方面的主要工作要求。

1、若信息系统确定要终止,企业应按照相关要求及时将需要终止的信息系统相关情况报告相关使用单位、管理部门。如果信息系统属于关键信息基础设施的,还应及时将需要停运的关键信息基础设施的相关情况报告国家行业主管或监管部门(见《关键信息基础设施安全保护条例》 第二十条)。

2、应遵循相关政策、法律法规、标准规范,制定信息系统终止实施方案,明确信息资产的相关安全处置内容,并严格按照方案实施。

3、信息系统终止活动开始前应制定风险应对措施,防止一旦在实施过程中发生突发情况可及时响应处置,实施过程中应监控可能出现的意外情况并准备好应对措施。

4、信息系统在终止、部分终止或转移前,包含数据的设备或存储介质等应按照数据安全管理策略,完全、彻底、安全的清除或覆盖,确保无法被恢复重用,对含有敏感信息的重要设备或存储介质,应选择有资质的机构进行安全销毁,并保留详细处理记录。

5、信息系统在转移前,数据应按需进行备份,转移时应严格按照业务迁移规范,确保业务平稳、安全迁移,并满足业务的可用性、稳定性和持续性要求。

6、应组织安全管理部门、业务和使用部门,必要时邀请外部专家,共同对信息系统终止实施方案的合理性、适用性等进行评审。

7、如委托外部机构协助开展信息系统终止工作的,应与外部机构签订保密协议。

三、信息系统终止的主要步骤

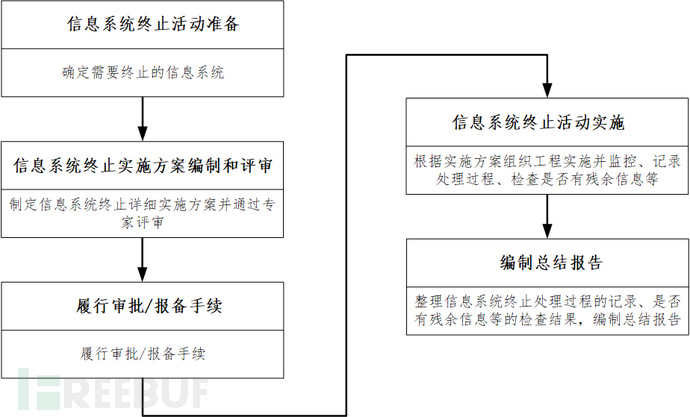

信息系统终止主要步骤包括信息系统终止活动准备,信息系统终止实施方案编制和评审,履行审批/报备手续,信息系统终止活动实施以及编制总结报告等。

1、信息系统终止活动准备

(1)确定信息系统终止需求

根据国家或行业政策、市场等因素的变化及影响,以及信息系统因自身技术升级、转移等,导致信息系统可能需要终止的,企业/组织应审慎评估,确定信息系统是否需要终止。如确定需要终止的,企业/组织在确定需要终止的信息系统后,编制信息系统终止说明,包括终止原因、具体形式、负责人等信息。

(2)报告相关部门

企业/组织应及时向内部相关部门报告。若信息系统属于关键信息基础设施的,还应将关键信息基础设施停运的相关情况报告国家行业主管或监管部门,并将相关回执妥善保存。

(3)梳理需要终止的信息系统清单

企业/组织收集需要终止的信息系统相关资料,如网络拓扑、设备资产列表等,形成待终止的信息系统清单。清单内容一般包括:

1)相对独立的待终止信息系统对象列表;

2)每个待终止信息系统对象的概述;

3)每个待终止信息系统对象的边界;

4)每个待终止信息系统对象所处的位置、当前的状态;

5)每个待终止信息系统对象的服务范围;

6)其他。

2、信息系统终止实施方案编制和评审

(1)信息系统终止实施方案的编制

在确定待终止信息系统清单的基础上,企业/组织根据待终止信息系统的形式,编制实施方案。实施方案内容主要包括:

1)概述

描述信息系统终止的政策背景、依据、必要性和活动目标等。

2)信息系统终止内容

描述待终止信息系统的详细处理方案,包括处理方式、处理流程、关键技术以及需要用到的软硬件工具等。

3)实施计划

描述实施过程的人员安排、时间进度安排等。

4)风险应对措施

描述实施过程中可能遇到的意外情况,以及可以采取的风险应对措施。

(2)实施方案的评审

企业/组织召集安全管理部门、业务和使用部门、专家等共同对安全需求进行评审,做好评审记录,并按照评审意见对实施方案报告进行修改。

评审内容一般包括:

1)待终止信息系统清单是否完整;

2)实施时间进度、人员安排是否合理;

3)待终止的信息系统内容的合理性、可行性,实施过程中用到的软硬件工具是否符合实际需求;

4)实施过程中出现的风险情况是否考虑全面,风险应对措施是否到位。

3、履行审批/报备手续

企业/组织应根据各个部门和岗位的职责明确授权审批事项、审批部门和审批人(如网络安全主管部门)等,针对退役废弃实施方案中的重要操作等事项建立审批程序,按照审批程序执行审批过程,必要时可以建立逐级审批制度。

审批流程可以采用电子化审批、纸质审批等形式,企业/组织应妥善保存相关审批材料,以便后期备查。

企业/组织应定期审查审批事项,及时更新需授权和审批的事项、审批部门和审批人等。

4、信息系统终止活动实施

企业/组织应严格按照实施方案组织实施,监控活动过程中出现的意外情况,记录待终止信息系统的处理过程(包括参与人员、处理方式、待终止信息系统目前所处位置等),检查是否有残余信息等。

实施活动主要包括以下内容:

(1)准备实施过程中用到的工具、资料等以及协调相关事项;

(2)获取对待终止信息系统对象处理权限,如拷贝、清除权限等;

(3)如果信息系统终止形式为转移,按需对数据进行备份;

(4)严格按照实施方案处理待终止信息系统,监控实施过程中可能出现的意外情况,并详细记录处理过程(含风险应对的处理过程);

(5)检查待终止信息系统是否存在残余信息,以及与其他系统存在物理或逻辑上的连接的,连接是否被关闭等;

(6)如信息系统终止形式为部分废弃,除对废弃部分外,还应检查变更的部分是否引入新的风险;

(7)汇总所有待终止信息系统的处理过程记录、是否有残余信息等的检查结果;

(8)归还对待终止信息系统处理的权限、相关资料以及工具等。

5、编制总结报告

企业/组织在实施完成后应对待终止信息系统处理过程记录和是否有残余信息等检查结果进行整理,编制信息系统终止报告。

总结报告一般包括以下内容:

(1)概述

根据国家或行业政策、市场等因素的变化及影响或者信息系统因自身技术升级、转移等,对信息系统进行终止。

(2)详细说明

结合待终止信息系统清单、处理过程记录和风险评估结果,详细描述整个实施过程,并制定包含每个待终止信息系统当前位置、转移对象的新的业务应用等。

(3)结论

分析整个信息系统终止过程,得出终止流程是否规范,是否被合理废弃或转移,是否存在遗漏等结论。

四、信息系统终止的主要活动

信息系统终止涉及的内容较多,本文重点关注在信息系统终止过程中信息资产的安全,主要包括信息转移、暂存和清除,设备迁移或废弃以及存储介质的清除或销毁。

1、信息转移、暂存和清除

在待终止信息系统的处理过程中,对于可能会在其他信息系统中使用的信息资产,采取适当措施将其安全的转移或暂存到可以恢复的介质中,确保将来可以继续使用,同时采用安全的方法清除要废弃的对象中的信息。一般步骤如下:

(1)确定要转移、暂存和清除的信息资产

列出要转移、暂存和清除的信息资产清单,详见本文第三章 信息系统终止活动准备 章节。

(2)信息资产转移、暂存和清除方案的编制、评审和审批

制定信息资产的处理方式和处理流程,如果包含敏感或涉密信息,应按照国家相关部门的规定进行转移、暂存和清除。

应组织对信息资产处理方案的合理性、可行性等进行评审,并给出修改意见。

信息资产处理方案应经过网络安全主管部门领导的审查和批准后才能实施。

(3)信息资产转移、暂存和清除

严格按照信息资产处理方案对信息资产进行转移、暂存和清除,监控实施过程中出现的意外情况,并记录信息转移、暂存和清除的过程,包括参与的人员,转移、暂存和清除的方式以及目前信息所处的位置等。

2、设备迁移或废弃

确保待终止信息系统废弃后,迁移或废弃的设备内不包含敏感信息,对设备的处理方式应符合国家相关部门的要求。一般步骤如下:

(1)确定退役废弃软硬件设备

列出要迁移或废弃的软硬件设备清单,详见本文第三章 信息系统终止活动准备 章节。

(2)软硬件设备处理方案的编制、评审和审批

根据规定和实际情况制定软硬件设备的处理方案,包括迁移设备、废弃设备以及敏感信息的清除方法等。

应组织对设备处理方案的合理性、可行性等进行评审,并给出修改意见。

设备处理方案应经过网络安全主管部门领导的审查和批准后才能实施。

(3)软硬件设备处理

严格按照设备处理方案对设备进行迁移或废弃,如果是包含敏感或涉密信息的设备,其处理过程应符合国家相关部门规定;监控设备处理过程中的意外情况,记录设备迁移或废弃的过程,包括参与人员、处理的方式以及设备目前所在位置等;检查是否有残余信息等。

3、存储介质清除或销毁

通过采用合理的方式对存储介质(包括磁带、磁盘、打印结果和文档等)进行信息清除或销毁,防止介质内的敏感信息泄露。一般步骤如下:

(1)确定要清除或销毁的介质

列出要清除或销毁的存储介质的清单,详见本文第三章 信息系统终止活动准备 章节。

(2)存储介质处理方案的编制、评审和审批

根据存储介质承载信息的敏感程度制定对存储介质的处理方案,包括数据清除和存储介质销毁等,如存储介质包含敏感信息,应按照国家相关部门的规定进行处理。

应组织对存储介质处理方案的合理性、可行性评审,并给出修改意见。

存储介质处理方案应经过网络安全主管部门领导的审查和批准。

(3)存储介质清除和销毁

严格按照存储介质处理方案对存储介质进行清除或销毁,监督介质处理过程中的风险,记录清除或销毁的过程(包括参与人员、处理方式等),检查是否有残余信息等。

五、信息系统终止的主要技术

本文不对信息系统终止过程涉及的所有技术进行描述,重点关注业务迁移、数据备份、数据销毁以及数据加密技术,希望全面了解其他技术的读者可以参见其他指南、通用实践等。

1、业务迁移

业务迁移不是简单的物理搬迁过程,而是一个系统和业务的重建过程,包括数据库迁移、系统迁移、云服务迁移等。针对那些并非真正意义上废弃,而是需要转移的对象,需借助业务迁移技术,如变更云服务商,应将原云计算平台的数据和业务系统迁移到新云计算平台。迁移技术包括基于应用的迁移、基于卷管理的迁移、基于存储层的迁移等。

2、数据备份

数据备份就是将数据库结构、对象和数据复制到其他存储介质,针对系统可能出现操作失误或系统故障导致数据丢失,按需对退役废弃过程中需要转移的对象的数据进行备份,退役废弃过程完成后,应安全清除备份数据。数据备份技术包括完全备份、增量备份以及差分备份等。

3、数据销毁

数据销毁是指采取各种技术手段,确保将存储在介质中的数据予以彻底清除,达到无法恢复、无法外传的目的。数据删除、格式化等都不能使数据彻底消失,数据可以很容易地恢复,应使用数据销毁技术将数据永久删除。数据销毁技术包括数据覆写法、强力消磁法、焚烧和高温销毁法、物理破坏法、化学腐蚀法等。

4、数据加密

数据通过加密算法和加密秘钥将明文转变成密文,然后通过解密算法和解密密钥将密文恢复成明文,提高数据传输过程的安全性和保密性。如需迁移敏感信息,数据传输过程中应该使用数据加密技术。数据加密技术包括全盘加密技术、驱动级技术等。

小结

企业/组织在实施信息系统终止时,应首先明确需要终止的信息系统边界和范围,关注信息系统终止的主要形式、主要技术等,规范实施过程,保障信息系统终止活动顺利进行以及信息资产的安全。