一次大型的攻防演练有15天的实战周期,防守队却提前一周就到达了驻场,这么长的准备时间,让人忍不住地想问:“他们是不是摸鱼去了?”

今天,让我们走近攻防演练现场,看看防守队在攻防演练前都做了些什么。

一:外援加持,迅速提升应急响应能力

案例背景:本次服务的公司虽然规模不小,但是安全部只有一个人在苦守边界,被戏称为“安全部的独生子女”。由于精力有限,常常发生:废旧系统下线不及时、系统开放不严谨、系统内网漏洞多、安全检查频次低等问题。

安全部“独生子女”的日常工作主要是清理废旧资产、漏洞管理运营,也是第一次参加攻防演练,对于攻防演练的应急响应和溯源分析并不擅长,人力不足也容易出现顾此失彼的现象。此时引入外援专家协助——外聘防守队驻守支持就显得格外重要。 解决方案:考虑到客户的防御体系较为薄弱且对攻防演练活动不太了解,我们协助客户建设和优化了攻防演练期间的虚拟组织架构。

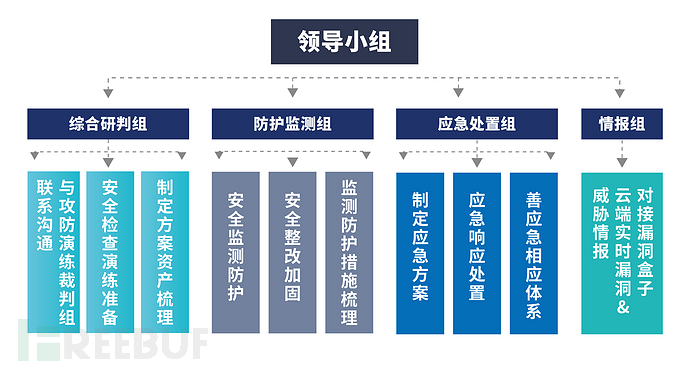

解决方案:考虑到客户的防御体系较为薄弱且对攻防演练活动不太了解,我们协助客户建设和优化了攻防演练期间的虚拟组织架构。

领导小组由甲方安全运维和本次防守队队长组成,主要负责为本次攻防演练协调各方资源、对突发事件应急预案启动进行决策、听取现场协调指挥组的汇报。

领导小组下分三个执行小组,由防守队的六名队员组成。

队员1、2:防护监测组,主要在攻防演练期间对设备告警进行监控;

队员3、4:综合研判组,负责对监测组输出的安全事件进行研判,判断是否为真实有效的攻击事件以及攻击是否成功;

队员5、6:应急处置组,主要负责攻防演练期间的应急响应以及处置方案的制定和实施。

防守队长的个人心得:

确定攻防演练过程中的目标系统,一般来讲是1-3个等保三级以上的系统。

定岗定责、责任到人,每组都有统一接口人,如果条件允许,细分AB岗更佳

文档上报的内容和机制必须在攻防演练前确认完毕并同步所有防守队员

攻防演练期间集中办公,沟通交流方式统一为某个app,及时发布工作通知、共享信息数据,实现快速、有效的工作沟通和信息传递

实战阶段,应急响应时间确保在一小时以内

二、系统化梳理知识点,查缺补漏是关键

案例背景:根据往年攻防演练的经验,红方攻击的起点主要是企业的边界。该大型企业的资产过多,安全运维人员也不甚明了。所谓“知己知彼方能百战百胜”,全面梳理企业资产是一个让企业成分了解自身安全状况,收敛攻击面的重要步骤。

解决方案:防守队首先告知客户公司做资产梳理的三大目的:

1.确定后续漏洞扫描、配置核查、渗透测试、风险排查等一系列安全排查的目标

2.排查“三无”资产(无归属责任人、无防护能力、无上线记录的资产)

3.确定并标记重点资产和边缘资产,在资源有限的情况下确定防护重点

获取客户同意后,防守队立刻使用ARL资产侦察灯塔系统和ARS智能风险检测展开对客户资产的扫描发现。

防守队的ARL应用记录:

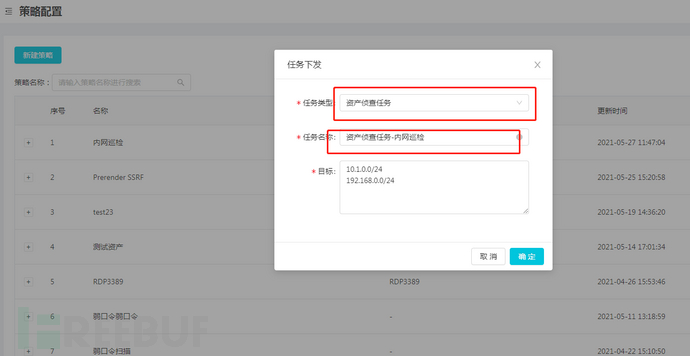

在策略配置中新建策略,除了默认勾选项,再勾选服务(python)识别,在PoC配置中勾选“全选”、弱口令爆破配置中勾选“全选”,在策略配置中选择资产侦查任务,输入目标和任务名称点击确定进行下发。

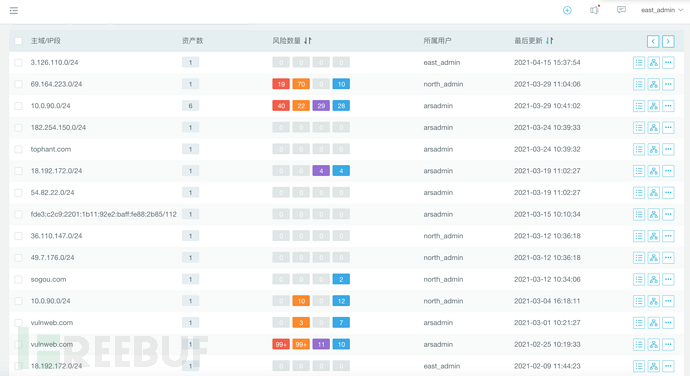

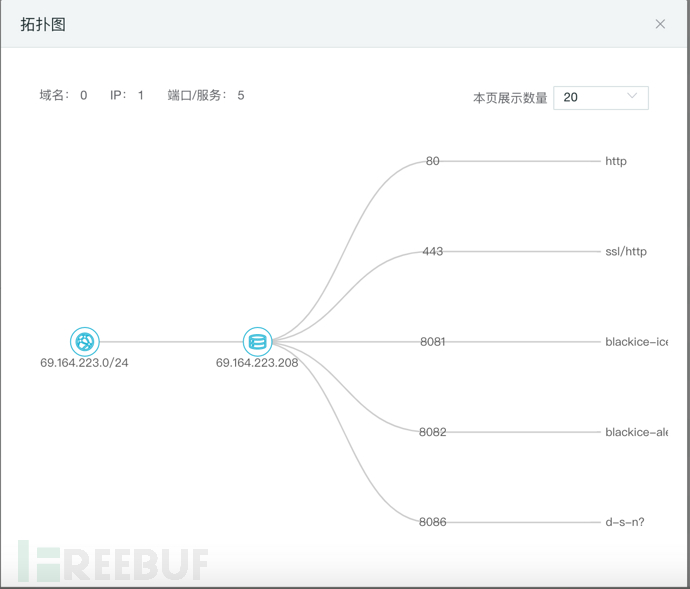

ARL提供以域名、标题、CNAME等维度的互联网资产梳理,借助现有网页搜索引擎、SSL证书关联、DNS 枚举、多级域名挖掘等手段,深度识别企业暴露在外的目标站点、域名信息、子域名信息、网站数、备案信息、应用组件以及关联IP等,为用户提供清晰的网络站点Sitemap。

ARL亦可提供以目标站点为维度的异动监测,实时发现现有资产变动情况,如新增端口服务更新等。

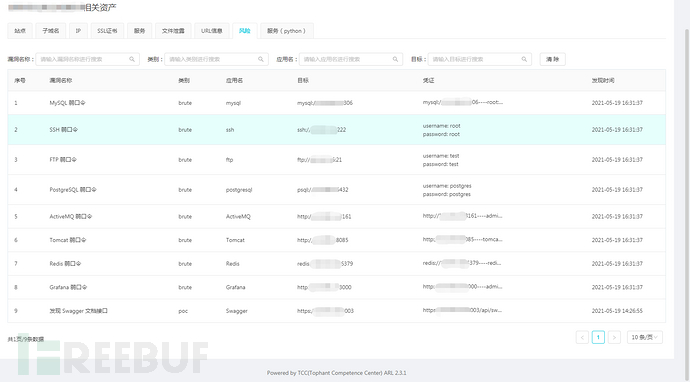

防守队的ARS应用记录:

ARS提供以IP、IP段为维度的资产识别:支持不同深度端口探测服务;同时安全时段的配置,在不影响主线业务情况下,完成企业内部资产梳理与发现。

资产梳理使得公司的“三无资产”暴露无遗,作为防守队,我们先与客户沟通:“防守期间尽量减少互联网暴露面,减少对外开放的系统数量,禁止对外开放不必要的端口服务,减少攻击入侵的途径,对三无资产需要进行暂时的下线处理。”

考虑到客户有些三无资产是必须使用无法下线的,我们一边协助客户筛选清理并下线老旧、废弃的资产,一边标记无法下线的三无资产,持续监测、重点防护。

三、外部威胁和内部疏漏两手抓

案例背景:距离真正的攻防演练还剩最后2天,由于内网还没有太完善的防护措施,除却将所有终端的防病毒软件升级至最新版本之外,防守队只能试图靠制度去填补一部分技术短板。

解决方案:防守队在和客户公司沟通后,抓紧剩下的时间为员工上了一节安全培训课,包括防钓鱼邮件、防止社会工程学、防止近源攻击。

解决方案:防守队在和客户公司沟通后,抓紧剩下的时间为员工上了一节安全培训课,包括防钓鱼邮件、防止社会工程学、防止近源攻击。

安全培训小课堂——教你识别钓鱼邮件:

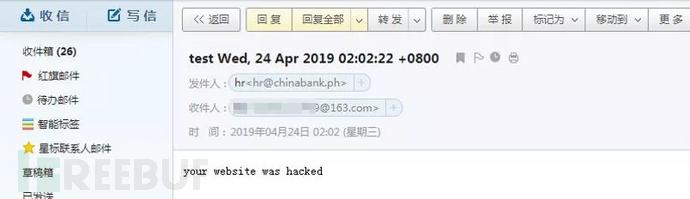

假设企业员工收到一封邮件(该邮件为钓鱼邮件),完全没有安全意识的直接点开,则会直接中招。

该邮件域名显示为“chinabank.ph”(菲律宾银行的域名),出于对该域名的信任,点开邮件,结果又中招了。

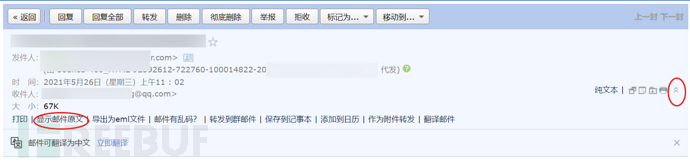

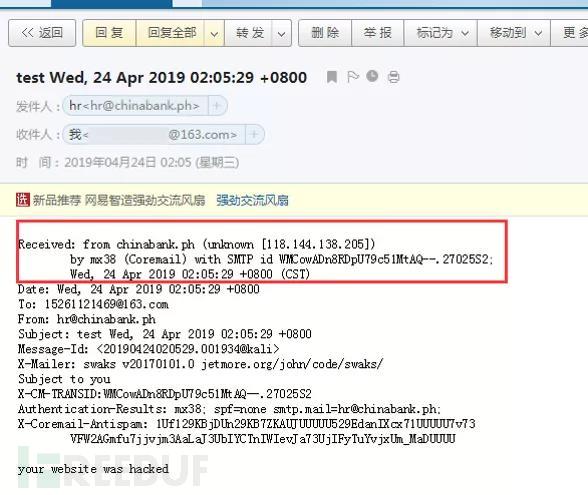

正确的处理方式为:点击“显示邮件原文”的按钮,查看该域名的IP地址

其IP地址显示为“118.144.138.205”

“百度智能云”的查询结果显示该IP地址归属地为“中国 北京 海淀”,不可能是菲律宾银行发出的。从而判断出该邮件域名不可信,立刻通报防守队检测。

攻防演练是一场考验企业的网络安全防护能力、监测发现能力、应急处置能力及其综合能力的“拉锯战”。

在攻防演练开始之前尽早的发现存在的短板和薄弱环节是至关重要的。防守队不仅要做上文提到的建立合理的安全组织架构、资产梳理、安全培训,还需提前安装监测设备、全流量安全威胁检测分析、发现及修复企业系统漏洞、部署高仿真蜜罐...总之,防守队提前驻场都是为了工作,没有在摸鱼啦!