本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

勒索软件领域的演变已经从涉及Windows有效载荷的传统方法,转变为针对其他平台(最明显的是Linux)的方法。在这种转变中,勒索软件运营商正在缩短不同有效载荷发布之间的时间间隔,并在不同的平台上实现功能均等。

通过有策略地利用Conti、Babuk或Lockbit等知名勒索软件家族的代码,勒索软件运营商正在重用和修改代码库,以创建新的攻击技术。随着越来越多的此类事件曝光,安全团队在防御中保持警惕和适应性变得至关重要。

本文将重点介绍最近发现的几个勒索软件家族,它们都在运行后不久就释放了以Linux/ ESXi为重点的有效载荷。了解这些有效载荷的能力是衡量未来风险的重要一步,也是帮助安全团队有效应对的关键。

Linux勒索软件威胁的兴起

回顾四五年前,知名勒索软件运营商重点关注的还是运行Windows的设备。非windows版本的有效负载需要额外的技能和时间来开发和发布。现在的情况却并非如此,像Rust和Go这样的语言允许恶意软件开发人员快速进行多平台移植。

我们今天看到的威胁场景包括勒索软件运营商同时向多个平台释放有效载荷。在这种方法中,通常针对windows的有效负载与针对linux和/或ESXi的有效负载之间不再存在明显的时间间隔。此外,现在跨平台的有效载荷显示功能均等已成为标准。这些以Linux和ESXi为重点的locker包含了其Windows对应版本的所有必要功能。

现代勒索软件运营商也越来越多地重用构建器和代码,或者修改代码库以满足其需求,同时将主要代码作为模型进行维护。安全研究人员指出,这些漏洞的主要来源是Conti、Babuk和LockBit。这些变体能够针对Linux和VMWare ESXi环境,其目的是加密托管在ESXi服务器上的虚拟机(VM),这些虚拟机通常对业务操作和服务至关重要。

通常,攻击者会利用ESXi中的漏洞、弱凭据或其他安全漏洞来访问虚拟化环境。有效地瞄准和加密虚拟机的能力对勒索软件运营商非常有吸引力。通常在几分钟内,完全虚拟化的基础设施就会被正确且强大的有效负载加密和破坏。

MONTI Locker

MONTI Locker的历史可以追溯到2022年中期,当时,它曾针对VMware ESXi 服务器发起了多次攻击。

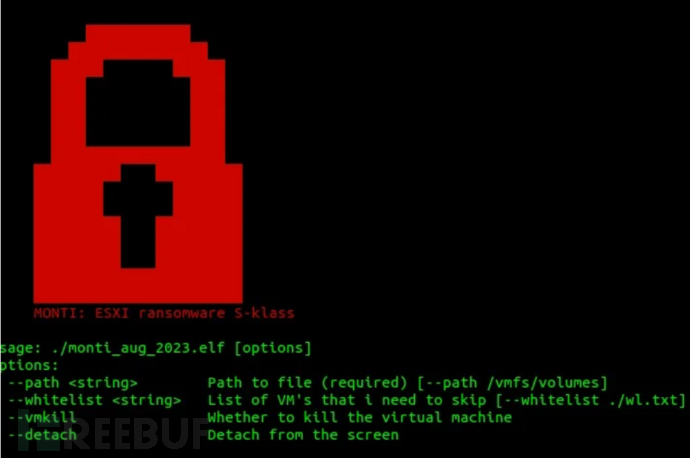

最新版本的MONTI ESXI勒索软件支持各种命令行参数,其中许多是从Conti继承的,MONTI Locker借用了Conti的代码。然而,最近有迹象表明,MONTI Locker背后的运营商正朝着更加定制化的方向发展。

研究人员最近记录了一个样本,该样本似乎摆脱了旧时基于Conti的加密器以及一些命令行参数。这些较新的示例已删除size、log和vmlist参数。

MONTI Locker可用的命令行参数包括:

参数 | 函数 |

- path | 通往文件/ volumes的路径 |

-whitelist | 要跳过的虚拟机列表(可以接受.txt文件输入) |

-vmkill | 切换虚拟机终止开关 |

-vmlist | 接受虚拟机名称列表(.txt文件) |

-detach | 从屏幕/终端中分离 |

-log | 创建日志文件 |

-world-id = | 针对VMWare内的特定World ID |

【2023年8月MONTI Locker帮助屏幕】

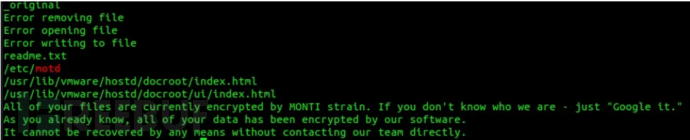

同样值得注意的是,MONTI Locker能够在受影响的服务器上更新MOTD文件(每日消息)。例如,这个文件(/etc/motd)控制用户登录到vCenter时看到的内容。感染后,使用MONTI Locker加密的服务器将显示配置的赎金通知。

【MONTI Locker中的MOTD和Index.html引用】

MONTI Locker的总体攻击量低于本文中的其他一些威胁,因为它们的目标往往是有针对性的。而且,就其感染活动的整体生命周期而言,他们十分擅长玩长期游戏。

Akira勒索软件

Akira勒索软件家族的Linux变体自2023年6月以来就已被观察到,但更广泛的操作可追溯到4月份。Akira勒索软件的初始传播是通过利用易受攻击的公开可用的服务和应用程序来实现的。

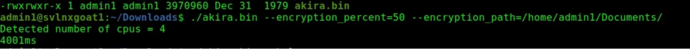

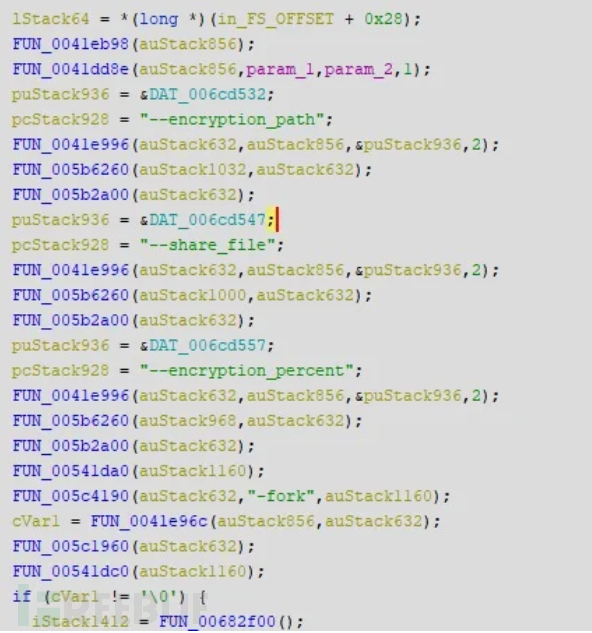

传统上,Akira勒索软件的有效载荷也是从Conti继承的。Linux版本的Akira勒索软件使用crypto++库来处理设备上的加密。Akira提供了一个简短的命令集,其中不包括任何在加密之前关闭虚拟机的选项。但是,它们确实允许攻击者通过-n参数对加密速度和受害者实际恢复的可能性进行一些控制。该值越大,文件被加密的内容就越多,这意味着速度越慢,受害者在没有适当解密工具的情况下恢复的可能性也越低。

Akira可用的命令行参数包括:

参数 | 函数 |

- encryption_path,-p | 通往文件/文件夹的路径 |

-encryption_percent,-n | 部分加密,设置要加密文件的百分比 |

-share_file,-s | 加密的共享驱动器路径 |

–fork | 生成用于加密的子进程 |

【Akira带有加密和路径参数的最小输出】

【Akira命令行参数】

Trigona Linux Locker

Trigona是一个于2022年6月首次发现的勒索软件家族。它是一个多重勒索组织,并且拥有一个公开的博客,上面有受害者信息及其被盗数据。他们的恶意软件有效负载已在Windows和Linux上观察到。

在本文讨论的所有家族中,Trigona的原始Windows有效载荷和linux版本的勒索软件之间的发布间隔最长。虽然Trigona的Windows和Linux版本之间的差距最大,但他们丝毫不落后于其他勒索软件家族。

Trigona专注于linux的有效负载是精简且高效的,它们拥有本榜单中最强大的日志记录和测试输出选项。

Trigona的/erase选项在Windows和Linux版本上都可用。这个选项经常被忽视,但安全团队应该意识到,这个选项允许勒索软件作为各种类型的擦除器。使用Trigona有效载荷,/erase选项将完全删除文件,使其基本上不可恢复。这种行为在一定程度上可以通过组合使用/full选项来调整。如果没有后者,则只能用NULL字节覆盖给定文件的前512KB。当与/full参数结合使用时,将覆盖文件的整个内容。受此影响的文件将被赋予. _deleted扩展名,而不是通常的. _locked扩展名。

Trigona可用的命令行参数包括:

参数 | 函数 |

/full | 实现完全文件加密 |

/sleep | 设置完全执行前等待的秒数 |

/fast | 部分加密 |

/erase | 覆盖数据 |

/is_testing | 设置测试/调试标志 |

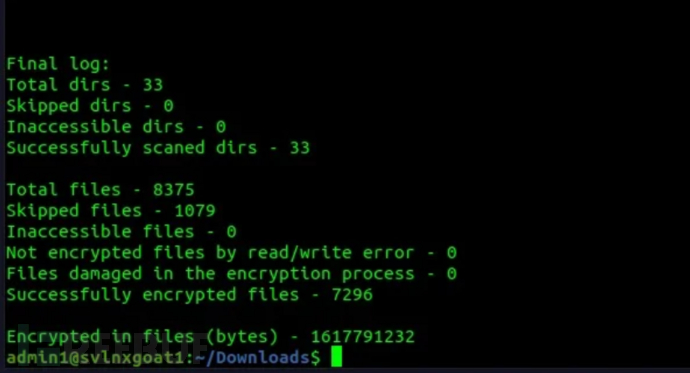

/test_cid | 强制使用特定的计算机ID(用于测试和调试) |

/test_vid | 强制使用特定的受害者ID(用于测试和调试) |

/allow_system | 开启系统路径加密功能 |

/shdwn | 加密完成后强制关闭系统 |

/path | 必选-设置要加密的目标路径 |

/log | 指定日志存放路径 |

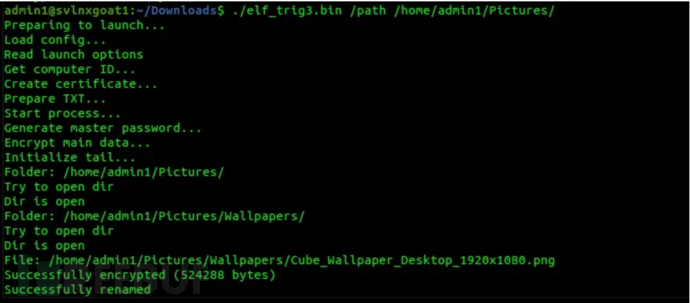

【Trigona以/path参数启动】

【Trigona的final log】

【Trigona命令行参数】

Abyss Locker

Abyss Locker勒索软件操作于2023年3月出现,并积极针对VMware ESXi环境。Abyss Locker有效负载的初始交付通过各种方式进行,包括网络钓鱼电子邮件或利用易受攻击的公开可用服务和应用程序。

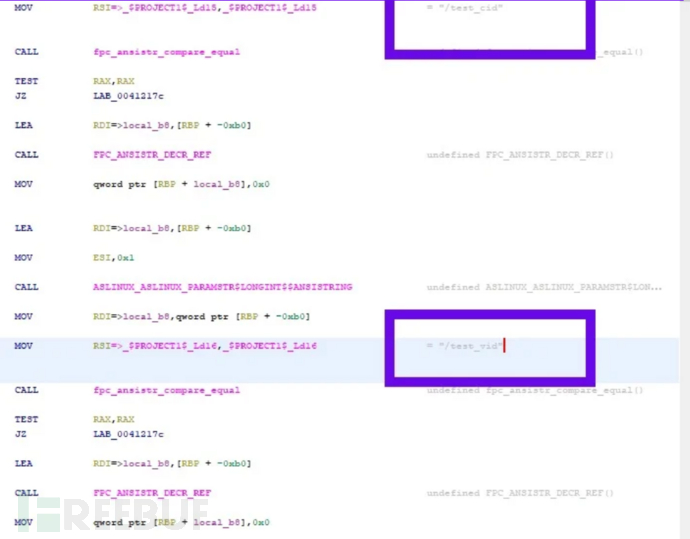

用于Linux的Abyss Locker有效负载源自Babuk代码库,并且以非常相似的方式运行。此外,Abyss中的加密功能是基于HelloKitty勒索软件中的加密功能。目前还不清楚Abyss Locker、HelloKitty和Vice Society之间的正式合作是如何进行的。Abyss Locker包含特定于esxcli命令行工具的调用,该工具用于管理虚拟设备。

【Abyss Locker中的VMware ESXi命令】

【Abyss Locker中的VMware ESXi命令】

Abyss Locker使用esxcli命令行工具,允许多种模式的虚拟机和进程终止。

esxcli vm process list esxcli vm process kill -t=force -w=%d esxcli vm process kill -t=hard -w=%d esxcli vm process kill -t=soft -w=%d

这些命令影响目标虚拟机关闭的“优雅”程度。根据VMware的文档,最省事的选项(soft option)通常是最受欢迎的。硬选项(hard option)执行立即关闭(假设有特权),而强制选项(force option)只能作为最后的手段使用。但如果需要,Abyss将使用任何和所有这些选项。

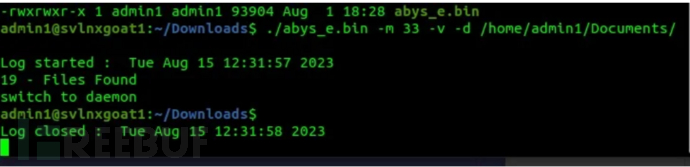

Abyss Locker可用的命令行参数包括:

参数 | 函数 |

-m | 部分加密(5-10-20-25-33-50) |

- v | verbose |

-d | 切换到daemon |

Start <path> | 开始加密的路径 |

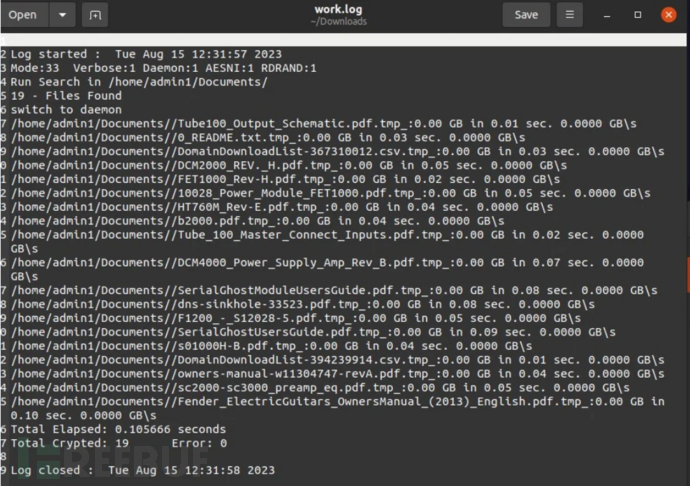

-v创建一个详细的“work.log”文件,显示所选择的加密模式和围绕所遇到的每个文件的加密时间的基准。

【Abyss Locker的工作日志文件】

【Abyss Locker命令选项】

就设备加密的速度而言,Abyss Locker的有效载荷是快速且有效的。随着这个群体继续调整他们的有效载荷,我们预计会看到更多的此类威胁活动。

结语

本文研究了几个突出的Linux和VMWare esxi勒索软件家族,深入研究了特定有效负载的用法和命令行语法。通过在可能的情况下突出已理解的谱系,并关注可用的参数,安全团队可以对有效载荷进行实际操作,增强对威胁的检测能力。

使用Windows有效载荷的攻击与针对其他平台的攻击之间的差异表明,勒索软件的格局在不断演变。随着威胁行为者不断重复他们的策略来逃避检测,如何保持领先于这些趋势的能力将变得至关重要。

原文链接: