前言

近日,媒体频频爆出苹果用户帐号被盗刷,用于购买游戏道具等物品,并由此牵出App Store 及游戏相关黑产的种种。8102年都快过去了,游戏黑客在攻击什么?他们从哪里来?哪些公司受害最严重?腾讯安全云鼎实验室致力于云上攻击的实时捕获和防御,基于部署于全网的威胁感知系统,揭开游戏行业的真实攻击状况。

一、游戏行业安全概括

游戏行业一向是竞争和攻击都极为复杂和持续的领域。这里有最广泛的用户群,有 IT 业最疯狂的加班,有最激烈的行业竞争,有渗透最广泛的黑色产业链,也有战线最长的攻防对抗。

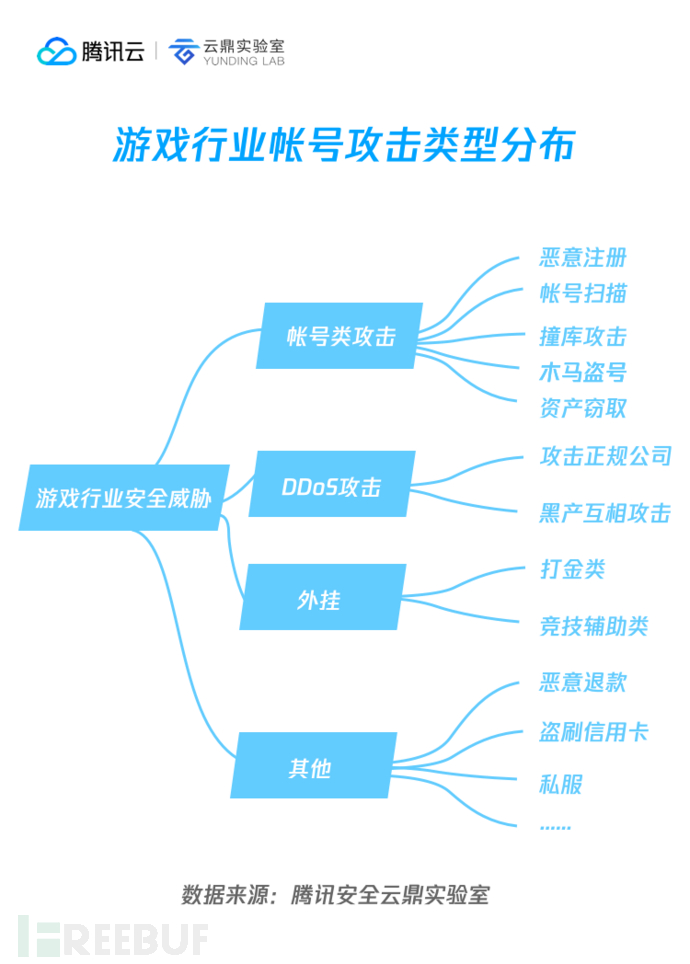

除去服务器和操作系统等通用安全问题,游戏行业面临的安全威胁主要集中在以下几个领域:

帐号类攻击

早期以打金工作室大量注册小号、木马盗号为主,近年来以撞库攻击和帐号扫描为主,攻击成功后进一步进行资产窃取。

DDoS 攻击

游戏行业长期是 DDoS 的主要攻击对象,随着各种反射放大攻击模式的发明,受攻击流量也越来越大。

外挂

外挂是游戏黑客技术最有深度的领域,从逆向分析的难度到内核层各种对抗。外挂从受众主要分为玩家挂和工作室挂;从功能主要分为打金做任务类和竞技辅助类。

其他

除去私服类传统的问题,近年新出现了一些直接影响游戏公司收入的新问题。比如由于iOS 平台的封闭性,游戏公司和 Apple 存在对账延迟,衍生出 iOS 充值退款/盗刷信用卡等黑产业务。传统针对游戏的破解业务依然持续存在,比如最近大火的太吾画卷,在试用版期间就出现了本地破解版。

二、五大攻击趋势

1、游戏行业黑产国际化趋势明显

随着近年吃鸡类游戏火爆的影响力,以及微信、支付宝等移动支付能力在海外逐渐打通,越来越多国人开始习惯于在海外游戏平台如 STEAM 进行消费和玩耍。自然也就吸引了游戏黑客和黑产业者的关注。并且由于跨国法律打击的难度,使得攻击者更加张狂。

在2018年,可以观察到针对STEAM、EA 等海外平台的撞库攻击持续提升,同时针对海外游戏的外挂也是增长迅速,并带动了海外信用卡盗刷等领域的攻击增长。

2、撞库成为游戏行业帐号攻击主流模式

在帐号攻击层面,PC 时代流行的游戏盗号木马已近乎销声匿迹。随着近年来黑市泄漏帐号数据的广泛流通,攻击以撞库攻击和帐号扫描为主,攻击成功后进一步进行资产窃取。

3、游戏周边行业成为 DDoS 新攻击目标

针对游戏的 DDoS 攻击,不仅仅在新的 H5Game 上出现,而且逐渐向所攻击游戏的周边行业扩展,针对某一游戏除进行主服务器、网络结点攻击外,还针对其第三方支撑与合作平台进行攻击,达到游戏商业化链条的立体式攻击。游戏周边行业,包括但不限于游戏虚拟财产买卖、电竞、游戏资讯、游戏云服务等。

4、游戏外挂逐渐向手游+竞技辅助类转型

PC 时代的网游主流为 MMORPG(大型多人在线角色扮演)类游戏,当时外挂以打金/打装备/升级为主要目标。随着近年移动互联网的兴起,崇尚短平快的手游逐渐主流化,以及越来越多游戏去掉交易系统,游戏外挂逐渐转为竞技辅助类功能为主,例如透视、加速等。

5、针对 Apple 平台的欺诈、盗刷类攻击形式严峻

由于 iOS 平台的封闭性,游戏公司和 Apple 存在对账延迟,衍生出 iOS 充值退款/盗刷信用卡等黑产业务,高峰时甚至导致游戏公司百分之几十的坏账。

同时,由于 App Store 针对国内用户的支付流程的便捷化(绑定支付宝、微信支付、免密支付),使得盗取 Apple 帐号成为黑产盗刷新渠道,国内苹果帐号盗刷相关新闻屡见不鲜。

三、详细数据剖析

1.帐号类攻击

云鼎实验室2018年的监测数据显示,针对游戏行业的帐号类攻击,月均在 数亿次/月,且持续平稳,具有长期持续性攻击的特征。

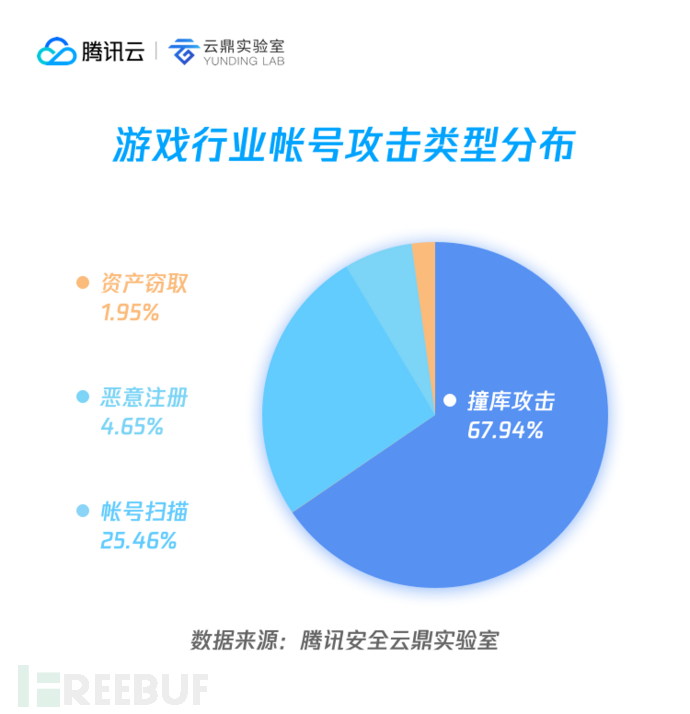

1)攻击类型分布

在针对帐号的攻击中,大部分的帐号扫描其实也是为了撞库攻击做准备,少部分是基于历史密码的登录尝试。因此,在帐号安全侧,撞库相关攻击实际占据了80%以上的份额,这与早期以盗号木马为主的帐号类攻击形成了鲜明的对比。

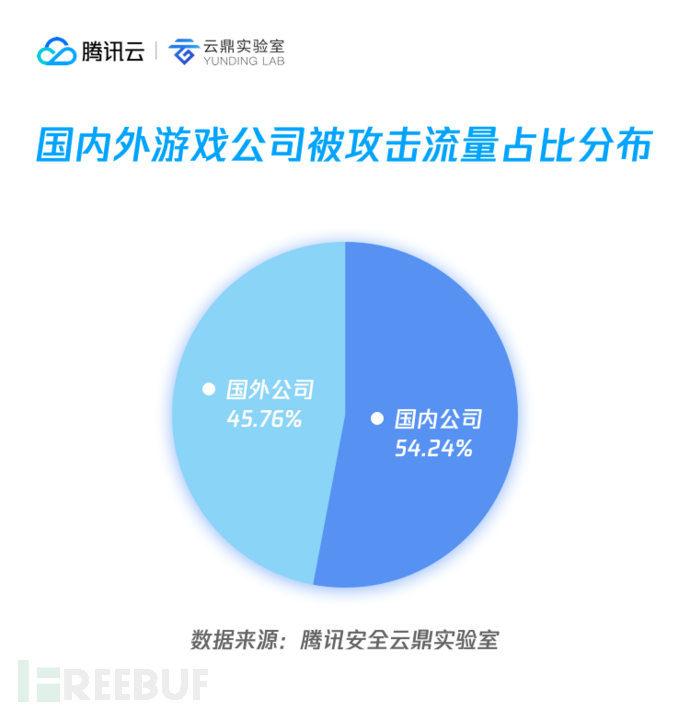

2)被攻击公司分布

从全球游戏公司遭受攻击的流量来看(注:国内外知名游戏公司纷纷成为靶子),国内游戏公司吸引了近6成的攻击量,其源于国内发达的游戏黑产链条,而实际上针对国外游戏公司的攻击很多也来自国内。

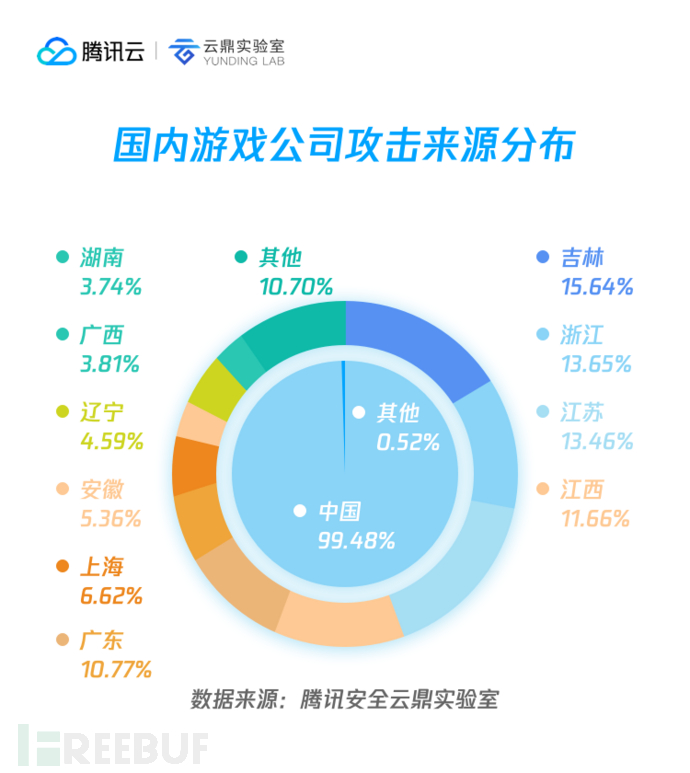

3)攻击来源分布

国内游戏公司的攻击流量来源几乎全部源自于国内,源自海外的可忽略不计。其中以吉林、浙江、江苏、江西、广东等省份的来源为多,以上省份占了60%以上的攻击请求。可见,在游戏行业的国内黑产几乎是一个独立的封闭产业链。这和国内强大的产业链整合能力和文化独特性都颇为相关。

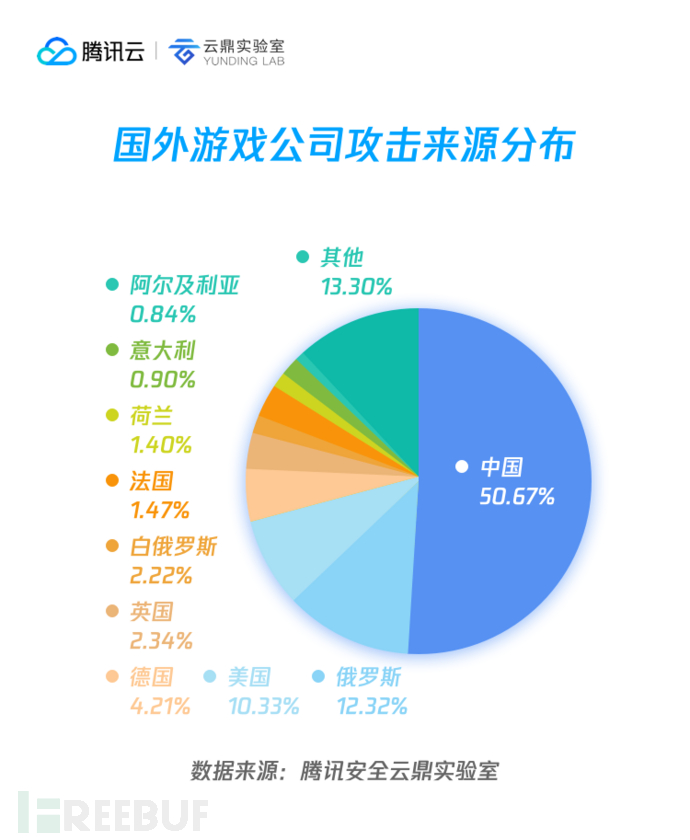

国外游戏公司面对的攻击则来自各个国家,然而源自中国的攻击流量也占据了半壁江山,这也和事实的情况比较相符,例如垄断海外打金事业、吃鸡游戏里中国外挂的泛滥,都反映了游戏领域中国黑客的战斗力。同样,战斗民族俄罗斯也名列前茅,而在我们的监测中,在其他黑客领域颇为活跃的乌克兰黑客似乎对游戏行业兴趣缺缺。

2. DDoS攻击

2018 年 DDoS 攻击情况统计中,游戏行业仍为主要攻击对像,其中移动 Web 游戏被攻击数量明显增加,也标志着 H5Game 正式被攻击者纳入吸金行列。攻击类型呈多样化,除常规反射放大 SSDP、NTP 外,新出现的 Memcached 反射也被攻击者利用,迫使防御措施频繁更新。同时攻击者将 C2 逐渐迁移到国外,使其溯源更加困难,且生存时间延长,再加上频繁更新的家族与其攻击手法,致使针对游戏行业的攻防战,更加的激烈。

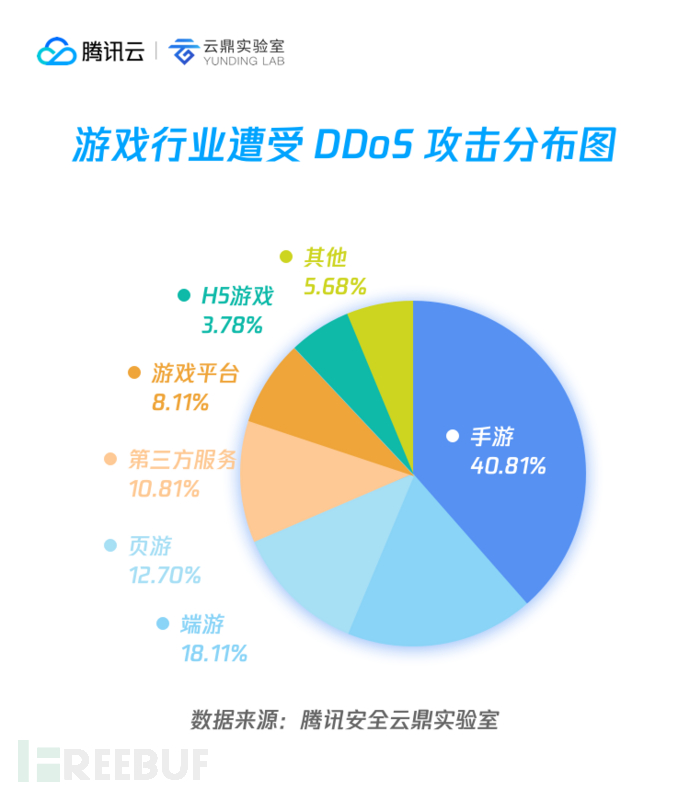

1)被攻击游戏的分类

除端游与手游,依然排在前面外,可以明显看出移动 Web 游戏(H5Game)有明显上升的趋势。随着 H5 游戏生态的不断的完善,新玩法、新的变现途径不断的成熟,可以预见针对 H5 游戏的 DDoS 攻击会更加频繁。

2)攻击方法分类

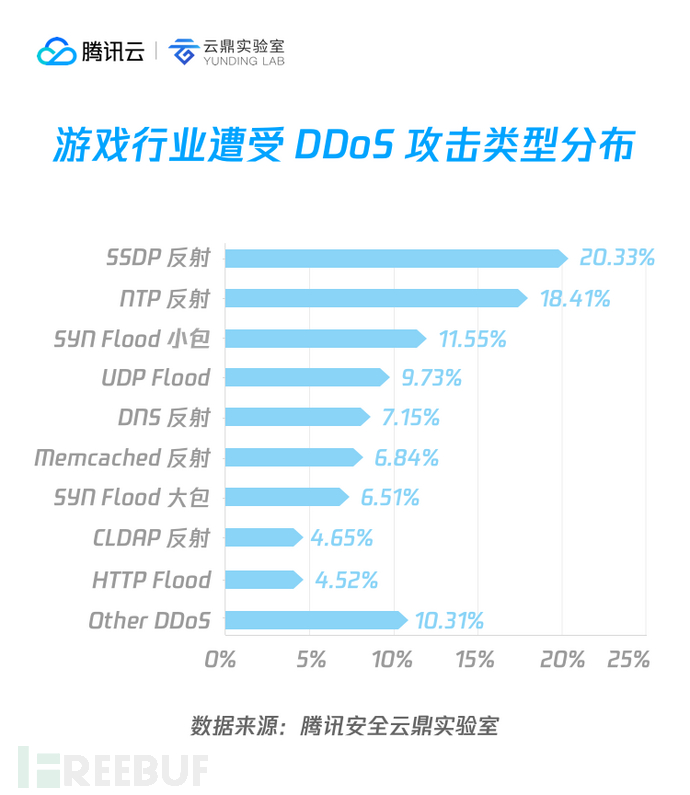

针对游戏行业,DDoS 攻击的方式还是主要以攻击带宽为主,以组合式攻击打出超大的流量进行堵塞带宽。虽然传统的 UDP Flood、SYN Flood 仍然占较大的比例,但攻击方法已转变为有反射放大参与的混合式攻击,其中各类反射放大占比一半以上,与传统攻击占比平分秋色。Memcached 反射放大是新出现的反射放大方法,业界公布的 MemcachedDDos 最大攻击达到1.7Tbps。随着 Memcached反射技术被广泛地应用,在游戏行业 DDoS 攻击中,也充当一个关键的被利用角色。

3)发起攻击的 C2 情况

从下图可以直观地看出攻击游戏行业的 C2 主要分布在美国、欧洲、韩国、中国,其中国外占比69%。 黑客为了 C2 服务器不易被中国的网警封停,将服务器迁至国外不易检查的位置。同时针对游戏行业的攻击,往往被攻击的游戏公司每次都要损失大量的日活用户与金钱,针对溯源的需求比较高,也迫使黑客更加谨慎小心。C2 以域名方式普遍比 IP 方式的存活时间更长,通过针对发起攻击的 Top 10 的 C2 的情况统计,存活时间均超过了3个月,且均是域名方式。每个 C2 针对游戏行业发起攻击的累积次数都达上千次,除游戏行业外,其还针对其它行业进行 DDoS 攻击,使其变现能力最大化。

4)攻击时间分析

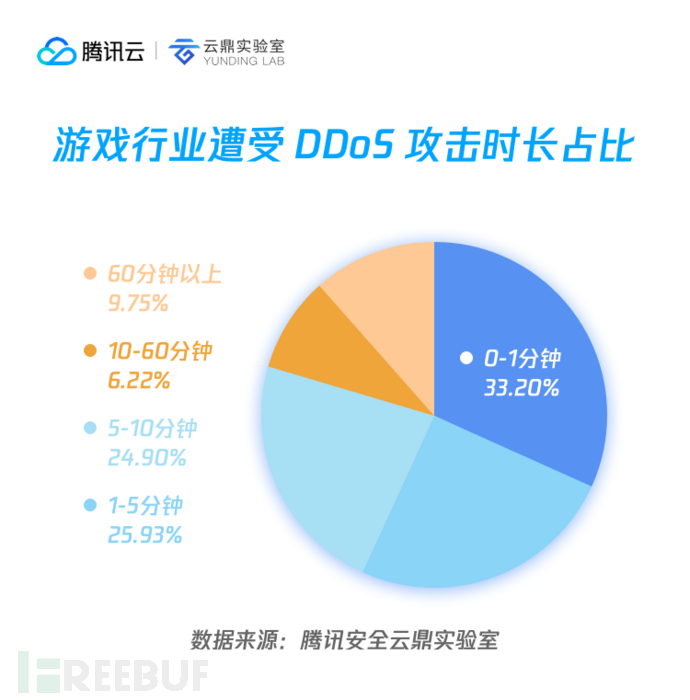

在攻击时长来看,占比最多在10分以内,以较少的时间直接瘫痪掉游戏服务器,导致游戏玩家掉线、延迟、游戏系统假死等。抽样统计得出,平均攻击时长约16分,单次攻击最长时长约1.5小时。排除反射放大攻击,bot 的每次攻击时长以30秒最多,占比达90%以上,攻击总时长以发起的攻击次数叠加计算。bot 其它时长以一次发起攻击60秒、300秒、600秒、30分等,还有的 bot 以攻击停止命令进行动态控制时长。反射放大攻击时长依不同的攻击程序而定,比 bot 的时长控制更加灵活多样。

黑客对游戏服务器的攻击时间段统计发现,一般在10时到17时,18时到23时两个时段最多。其特点是以玩家上线最多的时间点发起攻击,致使攻击目标造成最大的损失。

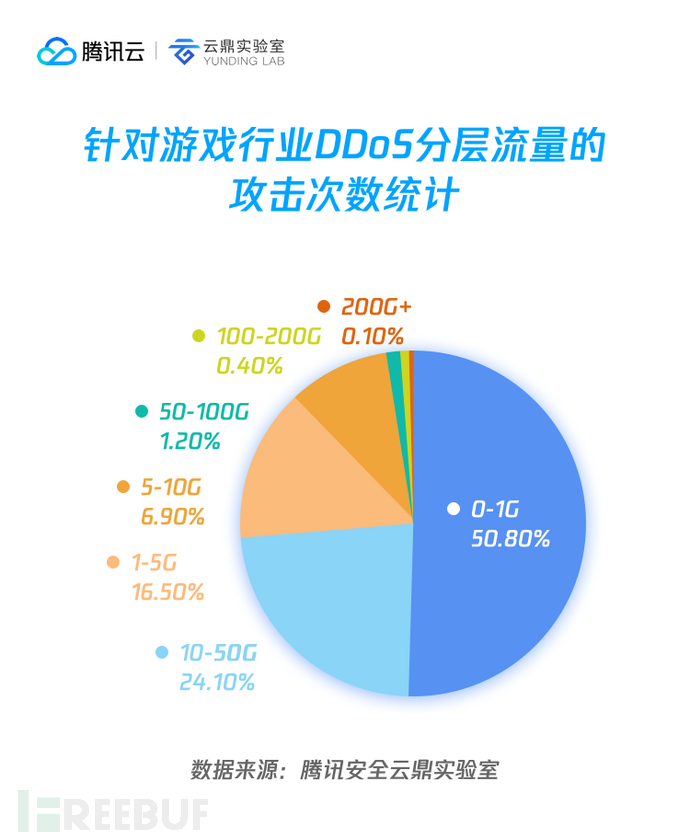

5)攻击流量带宽分布情况

在攻击流量的分层统计上,大多数的攻击均为100Gbps以下的流量攻击。整体的攻击流量的平均峰值约在6.8Gbps左右。在DDoS攻击带宽中,主要攻击以反射放大为主,其次是以带有payload的传统攻击(如UDP Flood / SYN Flood大包)。

随着 DDoS 在游戏行业上流量的进一步攀升,在DDoS整体防护上,建议用户采用具备超大流量防护能力的产品。游戏行业多为具有跨国用户,具备全球防护能力的DDoS防护产品要求也日益迫切。

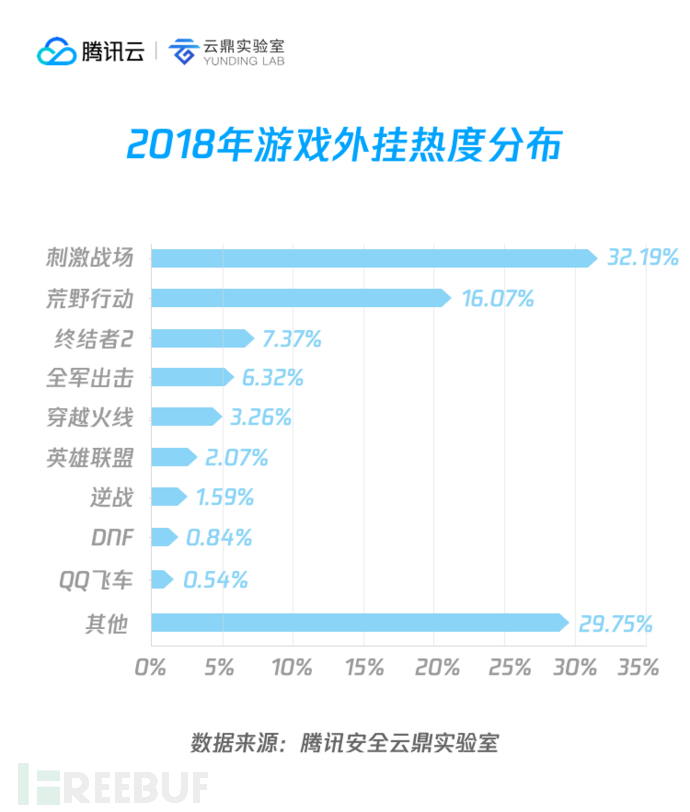

3. 外挂

经历了2017年 STEAM 平台吃鸡游戏的火爆和预热,在2018年国内吃鸡类游戏也迎来了相关外挂的大爆发。由于PC游戏热度降温以及手游交易系统的限制,2018年主要外挂集中在手游的吃鸡类游戏上,其中外挂热度排名前四的吃鸡类手游占据了超过60%的关注度,加上 PC 端的射击类游戏,射击类外挂已然占据了70%以上。而传统的打金类外挂热度占比大幅下降。

4. 其他

代充值类

代充值类问题主要集中在App Store 平台,由于 App Store 的内购机制原因,苹果手游代充最早可以追溯到2012年前后,到现在已经经历了多次发展,从最开始的外币汇率差,退款,36漏洞,再到黑卡,盗刷信用卡,甚至出现了专门的库存系统,造成游戏厂商损失惨重,下面简单描述各种代充黑产的情况:

外币汇率差

利用某些国家货币汇率波动较大(如南非),而 App Store 上道具并未及时按照汇率更新价格,此时通过一些技巧使用其他国家货币购买本国苹果市场的内购物品,从而谋取利益。

退款

苹果公司于2014年开始实施退款政策,以弥补用户因意外充值而造成的损失。本是为了避免用户损失,却成为代充、代退等不法商贩的套利手段,同时也极大地增加了个人账户的使用风险。

36 漏洞

源于苹果公司为改善用户体验,在向用户收取费用时,设计了40元以下小额充值,可以不经验证支付成功,先行派发商品。而可选的最佳支付组合是30元+6元,故称为36漏洞。受36技术侵害的重灾区集中在游戏领域,由于苹果公司季度结算的模式,36技术对于苹果公司和服务商间造成了大量的坏账。

黑卡和盗刷信用卡

所谓黑卡,即来源不明的信用卡,这里特指与iTunes账户绑定的非法信用卡。也指不在我国境内销售的充值卡类型如苹果礼品卡等。其背后是破解或盗取他人信用卡的黑客。通过黑卡或盗刷的方式,倒卖虚拟物品或苹果账户牟利。

库存系统

由于使用黑卡或盗刷信用卡,可能会在很短时间内被苹果封号。但黑客发现在苹果的购买流程中,如果把支付凭据截取下来,使流程不进入发货环节,充值商家等到有客户时候,可以随时使用支付凭据发货,可谓完美绕过苹果风控,使黑卡和盗刷可以大规模实现。这样便能绕过苹果风控系统,但是这些黑钱会被苹果扣除,无法给游戏厂商结算,最后就成了坏账。

根据2018年的数据,云鼎实验室监测到大量来自福建龙岩和吉林延边的针对 App Store 的黑产流量,这两地的黑产流量占到总量的80%,乃是苹果系黑产的集中地。

四、结语

业务安全上的对抗,是一个不断进化的短平快战场。天下武功,唯快不破,腾讯云安全以专业的能力,致力于云端恶意流量的实时发现和防御一体化,腾讯云 Web 应用防火墙(网站管家)和 DDoS 防护(大禹)经过多年打磨,拥有针对游戏行业定制的帐号安全防护和全球各种场景下专业 DDoS 防御能力,为游戏整体业务保驾护航。

*本文作者:云鼎实验室,转载请注明来自FreeBuf.COM