近期,加拿大公民实验室(CitizenLab)通过开发新型扫描匹配技术,识别出以色列监控公司NSO的知名间谍软件Pegasus,被多个攻击组织广泛用于全球45个国家的网络入侵活动中。以下是CitizenLab的相关研究分析。

近期,加拿大公民实验室(CitizenLab)通过开发新型扫描匹配技术,识别出以色列监控公司NSO的知名间谍软件Pegasus,被多个攻击组织广泛用于全球45个国家的网络入侵活动中。以下是CitizenLab的相关研究分析。

CitizenLab的主要发现

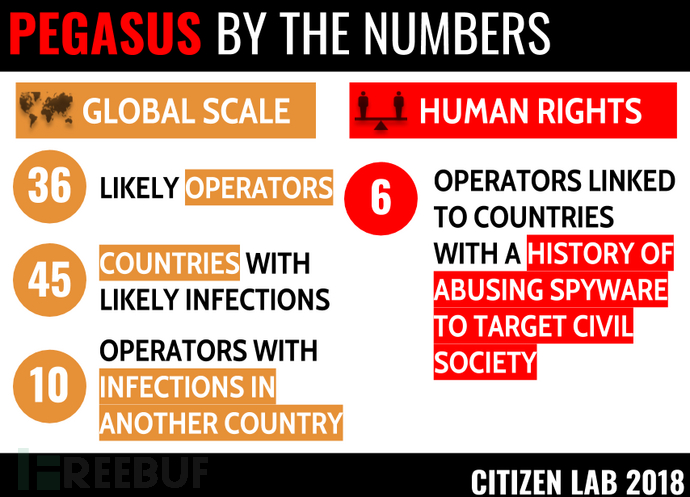

在2016年8月至2018年8月期间,我们根据匹配模式,对全球曝网的Pegasus相关服务器进行了识别扫描,之后,我们发现了1091个IP地址与我们的设定指纹匹配,而且存在1014个域名与这些IP地址关联指向。在新型工具Athena的帮助下,我们把匹配出来的所有Pegasus控制端分类成了36种不同的控制系统,每一种控制系统对应的幕后操控者则是不同的黑客组织或攻击者。

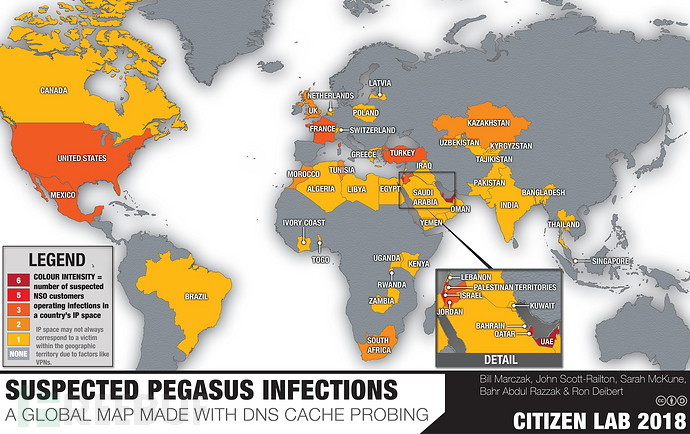

结合1014个相关指向域名,经DNS缓存探测(DNS Cache Probing)分析,我们识别出了Pegasus在45个国家的活动痕迹,其中至少有10个攻击组织在进行着活跃的跨境入侵监控行为。

我们的调查侧面反映了,NSO业务全球扩散背景下的凄凉人权情况。分析显示,在这些涉及监控活动的国家中,至少有6个国家此前曾涉及滥用间谍软件监控民间社会团体,这些国家包括巴林、哈萨克斯坦、墨西哥、摩洛哥、沙特阿拉伯和阿拉伯联合酋长国。

Pegasus可能也被那些人权记录可疑,和以国家安全为由存在虐待行为记录的国家使用,此外,我们在几个国家的网络监控目标中,发现了一些涉及政治主题的迹象,因此,这种间谍监控技术是否被用在合法的刑事调查活动,非常值得怀疑。

背景概要

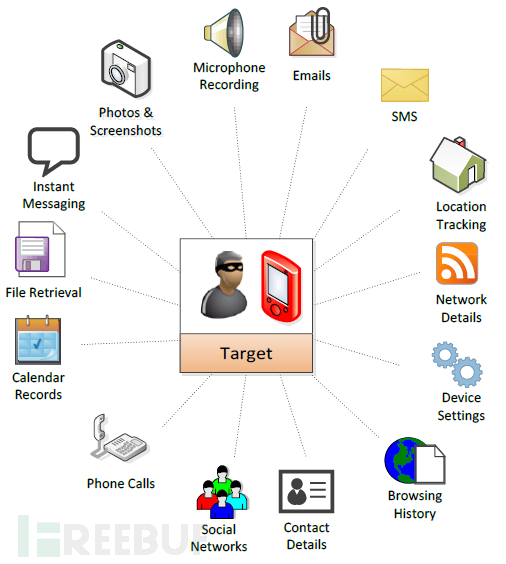

Pegasus是由以色列“网络武器”供应商NSO公司研发售卖的一款手机间谍软件,为了实现目标监控,攻击者首先会构造一个包含漏洞利用的特制链接发送到目标人物手机中,一旦目标人物点击该链接,就会实现一系列的0-day攻击,在隐蔽和无权限需要的情况下安装恶意软件,最终攻击者就能控制该手机。之后,攻击者可以通过命令和C2服务器远程操控受害者手机,进行敏感信息窃取,回传包括密码、联系人列表、日历事件、短信和流行聊天APP的语音呼叫等信息,攻击者甚至还能远程受害者手机摄像头和麦克风来捕捉手机附近的活动行为。

Pegasus的漏洞利用链接和C2服务器使用了HTTPS方式,这样就需要攻击者进行域名注册和维护。为了增加隐蔽性,攻击者注册的域名名称有时伪装成了移动运营商、在线服务、银行或政府服务机构。一个攻击者名下可能注册有多个域名,用于漏洞利用链接的发送和C2服务器的使用。大多数情况下,Pegasus涉及的相关域名最终会解析指向NSO或攻击者租用的云端虚拟服务器,也就是通常所说的前端服务器,之后,这些前端服务器会经过多个中转节点把流量或数据转发到攻击者实际操控的后端服务器中。

Pegasus的漏洞利用链接和C2服务器使用了HTTPS方式,这样就需要攻击者进行域名注册和维护。为了增加隐蔽性,攻击者注册的域名名称有时伪装成了移动运营商、在线服务、银行或政府服务机构。一个攻击者名下可能注册有多个域名,用于漏洞利用链接的发送和C2服务器的使用。大多数情况下,Pegasus涉及的相关域名最终会解析指向NSO或攻击者租用的云端虚拟服务器,也就是通常所说的前端服务器,之后,这些前端服务器会经过多个中转节点把流量或数据转发到攻击者实际操控的后端服务器中。

早在2016年8月,阿联酋异见者Ahmed Mansoor遭到了NSO间谍软件Pegasus的入侵攻击,点击收到的短信接后,攻击者利用了3个0-day漏洞,对Mansoor手机“远程越狱”,并安装了持久化间谍软件,由此,我们对该攻击展开了调查。通过指纹模式匹配,我们摸清了Pegasus的漏洞利用链接和C2服务器行为特征,并对全网匹配的前端服务器进行了扫描识别,最终发现了237个前端服务器,但就在我们发布报告的前几天,NSO就突然下线了所有前端服务器。我们发布报告后,Pegasus的一小撮前端服务器又悄悄上线了,但是,此时这些前端服务器的指纹模式已经与之前完全不同。我们2016年的这次分析报告也是首次揭露Pegasus的报告,之后,我们就根据Pegasus的新活动特征重新校正指纹模式,进行着定期的全网扫描识别。

早在2016年8月,阿联酋异见者Ahmed Mansoor遭到了NSO间谍软件Pegasus的入侵攻击,点击收到的短信接后,攻击者利用了3个0-day漏洞,对Mansoor手机“远程越狱”,并安装了持久化间谍软件,由此,我们对该攻击展开了调查。通过指纹模式匹配,我们摸清了Pegasus的漏洞利用链接和C2服务器行为特征,并对全网匹配的前端服务器进行了扫描识别,最终发现了237个前端服务器,但就在我们发布报告的前几天,NSO就突然下线了所有前端服务器。我们发布报告后,Pegasus的一小撮前端服务器又悄悄上线了,但是,此时这些前端服务器的指纹模式已经与之前完全不同。我们2016年的这次分析报告也是首次揭露Pegasus的报告,之后,我们就根据Pegasus的新活动特征重新校正指纹模式,进行着定期的全网扫描识别。

当前发现

在2016年8月至2018年8月的时间段之间,我们探测到了与Pegasus相关的一共1091个IP地址和1014个域名,并根据相关特征,分类成了36种不同的控制系统。在这36种不同的控制系统中,我们发现,其中有33种控制系统出现在了45个国家的入侵攻击活动中,这些国家包括:阿尔及利亚、巴林、孟加拉国、巴西、加拿大、科特迪瓦、埃及、法国、希腊、印度、伊拉克、以色列、约旦、哈萨克斯坦、肯尼亚、科威特、吉尔吉斯斯坦、拉脱维亚、黎巴嫩、利比亚、墨西哥、摩洛哥、荷兰、阿曼、巴基斯坦、巴勒斯坦、波兰、卡塔尔、卢旺达、沙特阿拉伯、新加坡、南非、瑞士、塔吉克斯坦、泰国、多哥、突尼斯、土耳其、阿联酋、乌干达、联合王国、美国、乌兹别克斯坦、也门和赞比亚。我们根据国家级的DNS服务器来作出地理位置判断,如果其中涉及VPN和卫星传输网络,则结果可能会存在一定误差。以下是Pegasus攻击活动涉及的国家地区:

墨西哥

墨西哥

2017年,经回顾性分析,我们发现数十名墨西哥律师、记者、人权维护者、反对派政治家、反腐败倡导者,以及一家驻墨的国际调查机构都遭到了Pegasus间谍软件的入侵。经我们的披露,墨西哥揭发了一场名为#GobiernoEspía的政治丑闻,并导致了持续的刑事调查,截至本报告发表之日,调查仍在继续中。据监测发现,在此前我们对墨西哥境内Pegasus的滥用披露之后,现在为止,仍然还活跃着三个不同的Pegasus攻击组织。

海湾合作委员会(海合会)国家

我们发现,在中东的海合会国家中,Pegasus间谍软件的使用出现了显著的增长态势,总的来说,我们确定了在该地区海合会国家活动的至少六个攻击组织,其中两个主要以阿联酋为目标,一个主要以巴林为目标,另一个则针对沙特。还有三个攻击组织除了海合会国家任务之外,还对中东北非以外地区实施入侵监控,这些地区国家包括加拿大、法国、希腊、英国和美国。

海合会国家一向以滥用监控工具跟踪不同政见者而闻名,就像2016年阿联酋活动家Ahmed Mansoor的手机遭受Pegasus入侵一样,此前,他就曾被攻击者用 FinFisher 和 Hacking Team 公司的间谍软件攻击过;巴林也曾在2010年至2012年间利用 FinFisher 的间谍软件网络入侵记者、律师、反对派政治家和民主积极分子;2018年5月和6月,大赦国际( Amnesty International )报告声称,其一名驻沙特的员工受到间谍软件Pegasus的网络入侵。

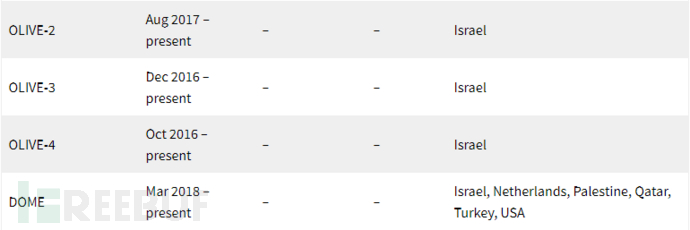

其他国家的情况

我们确定了五个非常关注非洲地区的攻击组织,其中一个攻击组织似乎主要关注西非国家多哥,该国是以色列的坚定盟友,其长期执政的总统对反对派使用过酷刑和武力。这个针对多哥的攻击组织使用了带有“新总统”(nouveau president)和“政治信息”(politiques infos)词汇的网站,来传播感染Pegasus间谍软件。有一个针对摩洛哥的攻击组织,也对包括阿尔及利亚、法国和突尼斯等国存在入侵任务。另外,我们还发现了几个涉及以色列的攻击组织,其中四个组织在以国内发起入侵,一个在以境外的荷兰、巴勒斯坦、卡塔尔、土耳其和美国发起入侵。

识别Pegasus开展网络攻击的基础设施架构

本节中我们着重描述,如何从2016年首发Pegasus开始到现在,跟踪识别Pegasus开展网络攻击的基础设施架构。

2016年8月,针对阿联酋活动家Ahmed Mansoor的手机入侵行为,我们联合LookOut实验室,全球首次揭开了Pegasus的真面目,攻击者利用苹果Apple iOS 9.3.3的三个0-day漏洞,实现 iPhone 手机的隐蔽入侵控制。之后,我们向苹果公司披露了漏洞,苹果公司及时把更新加入到 iOS9.3.5的升级包中,暂时堵塞了Pegasus传播感染的路径。在我们的技术报告发布前几天,根据我们的网络扫描识别,发现除了C2服务器之外,所有我们前期探测到的Pegasus前端服务器都被无故下线了。

2016-新的指纹模式:诱饵页面

之后,我们试图再继续发现Pegasus新利用的网络基础架构,于是,我们全网探测了Pegasus服务端响应的诱饵页面样式/redirect.aspx 和 /Support.aspx。由于诱饵页面的显示功能只存在于间谍软件的服务端代码中,因此,我们很容易创建诱饵页面的相关指纹匹配模式,利用这些指纹模式,对全网进行识别探测,就能发现Pegasus相关的其他攻击组织在操控掌握的后端控制系统。

2017至2018- 诱饵页面消失

在我们发现Pegasus诱饵页面之后,NSO公司又逐渐移除了诱饵页面相关的/redirect.aspx 和 /Support.aspx样式,并进一步修改了服务端代码,关闭了除有效漏洞利用链接和特殊路径之外的请求连接数据响应通道,这种变化与其它间谍软件公司的FinFisher 和 Hacking Team 步伐一致。

接着,在研究了几个可疑的新Pegasus服务器行为后,我们开发了三个不同的Pegasus行为指纹e1、e2和e3,以及一个新型分类工具Athena。指纹e1是传输层安全(Transport Layer Security)指纹,指纹e2和e3则代表我们观察到的两种不同的代理配置模式。如果恶意软件或木马与e1、e2和e3中的一个匹配,我们可以认为它归属于NSO间谍软件的网络架构。之后,我们使用工具Athena将这些识别指纹分类成了不同的36种模式,我们认为每一种模式对应的就是一个Pegasus软件的攻击组织。为了避免其它不必要的安全因素,我们在此暂不公开这些具体的指纹和识别技术。

Pegasus重生

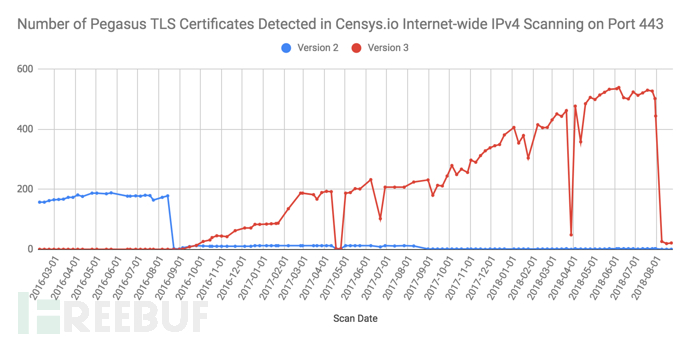

我们当时在2016年8月的披露报告,NSO公司显然向相关客户方作了通报,从以下流量扫描探测图中可以发现,那貌似还对他们的运转造成了大约半小时的中断:

在我们2016年8月24日发布针对Pegasus第二版本的Million Dollar Dissident报告之前,有12台后端服务器无故下线,直到2016年9月25日才重新上线,之后一直持续到了2017年8月10日。之后,我们在2017年9月5日的全网扫描中发现了第一台Pegasus第三版服务器,这是在我们发布Million Dollar Dissident报告之后的将近一个月,此时,全网有7个不同的网络攻击组织,过了一个月,又增加到了14个不同的网络攻击组织。

在我们2016年8月24日发布针对Pegasus第二版本的Million Dollar Dissident报告之前,有12台后端服务器无故下线,直到2016年9月25日才重新上线,之后一直持续到了2017年8月10日。之后,我们在2017年9月5日的全网扫描中发现了第一台Pegasus第三版服务器,这是在我们发布Million Dollar Dissident报告之后的将近一个月,此时,全网有7个不同的网络攻击组织,过了一个月,又增加到了14个不同的网络攻击组织。

基于DNS缓存探测分析的攻击组织分类

我们使用自研工具Athena对Pegasus活动相关的IP地址和域名进行分类,最终我们划分出了36个不同攻击组织,每一个攻击组织都使用了多组IP地址。根据每个攻击组织活跃的地域范围,我们按照国家特征和地理特点分别给每个攻击组织进行了命名。针对各攻击组织使用的IP地址信息,我们从其使用的TLS证书中提取了相应的域名,并对这些域名进行编码分析,找出其可疑的重点关注国家,并评估其涉及的政治主题和政治动机。之后,我们通过DNS缓存探测,生成了可能与攻击组织相关的Pegasus感染国家列表。

以美洲地区为目标的入侵攻击组织

经验证,我们发现了五至六个以对美洲地区为目标的入侵攻击组织。其中一个名为MACAW的攻击组织主要以洪都拉斯及其邻国为目标,其使用的两个域名politica504[.]com 和 eltiempo-news[.]com都与洪都拉斯相关。

2017年6月,我们曾在《Reckless Exploit 》的报告中披露过针对墨西哥的Pegasus活动情况,其中存在四个攻击组织使用的域名与墨西哥有明显关联,它们是 RECKLESS-1、RECKLESS-2、PRICKLYPEAR 和 AGUILAREAL。RECKLESS-1和RECKLESS-2使用了一些包含政治主题域名,如universopolitico[.]net 、 animal-politico[.]com、noticiaspoliticos[.]com 和 politicoportales[.]org。在我们发布报告后, RECKLESS-1和RECKLESS-2迅速下线了它们的服务器, PRICKLYPEAR 和 AGUILAREAL下线了其中几个服务器。一个月之后,注册了新域名的MAYBERECKLESS攻击组织出现,它可能是RECKLESS-1和RECKLESS-2演变组织。到了2017年9月,PRICKLYPEAR 和 AGUILAREAL又增加了一些新的上线服务器。

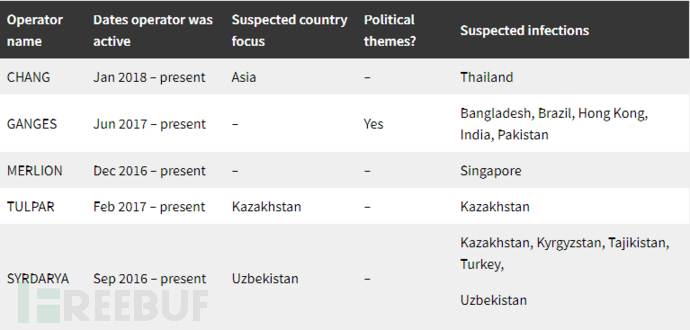

下列列表中的元素属性:Operator name(攻击组织)、Dates operator was active(活跃时间段)、Suspected country focus(重点关注国家)、Political themes?(是否与政治主题相关)、Suspected infections(其它可疑的攻击感染国家)

以非洲地区为目标的入侵攻击组织

以非洲地区为目标的入侵攻击组织

我们发现了五个以非洲地区为目标的入侵攻击组织,其中一个命名为REDLIONS的组织使用了几乎全是法语的前端域名网站,其使用的域名为 politiques-infos[.]info 和 nouveau-president[.]com。另外一个名为AK47的攻击组织在2017年7月突然下线消失,而继续活跃中的 ATLAS 、 GRANDLACS 和 GRANDLACS同样也使用了政治主题相关的域名,如revolution-news[.]co 和 politicalpress[.]org。

以欧洲地区为目标的入侵攻击组织

以欧洲地区为目标的入侵攻击组织

我们发现了五个以欧洲地区为目标的入侵攻击组织,名为TURUL 和 CHEQUY攻击组织使用的前端域名与匈牙利和克罗地亚相关,但我们还暂未发现任何这些攻击组织相关的DNS缓存探测匹配线索,目前这些组织的入侵攻击活动仍然处于活跃状态。

以中东地区为目标的入侵攻击组织

以中东地区为目标的入侵攻击组织

我们发现了12个以中东地区为目标的入侵攻击组织,其中PEARL主要以巴林为目标,KINGDOM则对大赦国际( Amnesty)和沙特阿拉伯的工作人员开展过攻击,PEARL和FALCON则使用了一些与政治主题相关的域名,如shia-voice[.]com、14-tracking[.]com和nomorewarnow[.]com。

以亚洲地区为目标的入侵攻击组织

以亚洲地区为目标的入侵攻击组织

我们发现了五个以亚洲地区为目标的入侵攻击组织,其中一个名为 GANGES 的攻击组织使用了一个与政治主题相关的域名 signpetition[.]co。另外,我们未对中国大陆地区进行DNS缓存探测识别,所以这里的结果中不包含任何与中国相关的Pegasus线索。

总结

总结

通过报告,我们确定了Pegasus在45个国家有可疑活动线索,这些入侵攻击活动可能由33个不同的NSO客户相关的攻击组织掌握实施。通过提取这些攻击组织所使用的C2服务器域名,我们执行了DNS缓存探测,开展了深入的分析识别和指纹匹配,并最终把各个攻击组织进行了分类。Pegasus在全球的大肆活动线索,引发了以下让人担忧的问题:

一些身份已知的间谍软件滥用机构还在继续使用Pegasus

存在用Pegasus进行广泛的跨境网络入侵监控行为

NSO对个人隐私和人权保护的漠视将会导致更多全球网络安全问题

*参考来源:citizenlab,clouds编译,转载请注明来自FreeBuf.COM