本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

从 2023 年 12 月开始,研究人员发现有攻击者创建虚假 Skype、Google Meet 和 Zoom 网站来进行恶意软件传播。攻击者为安卓用户投递 SpyNote 远控木马,为 Windows 用户投递 NjRAT 和 DCRAT 远控木马。

攻击行动概述

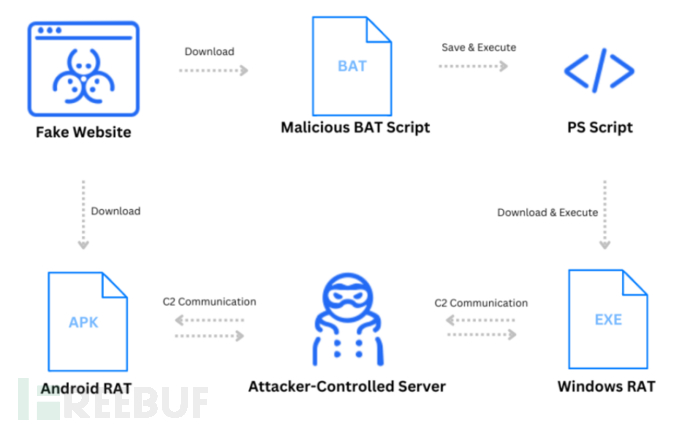

攻击者在单个 IP 地址上部署了所有的虚假在线会议软件网站,这些网站都采用俄语并使用与官方网站十分相似的 URL 部署恶意软件。攻击链如下所示:

攻击链与执行流程

用户访问某个虚假网站时,点击下载安卓应用程序会获得恶意 APK 文件,点击下载 Windows 应用程序会获得 BAT 文件。通过 BAT 文件,最终投递的还是远控木马。

Skype

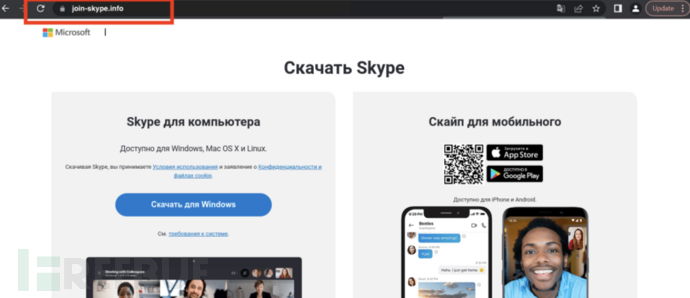

首先发现的虚假网站是 join-skype[.]info,网站于 12 月初创建,旨在欺骗想要下载 Skype 的用户下载恶意程序。

虚假 Skype 网站

点击 Windows 后会下载一个名为 Skype8.exe 的文件,而 Google Play 则指向一个名为 Skype.apk 的文件,分析时这二者都无法下载了。Apple App Store 指向官网的下载链接,说明攻击者并没有针对 iOS 用户进行攻击的计划。

Google Meet

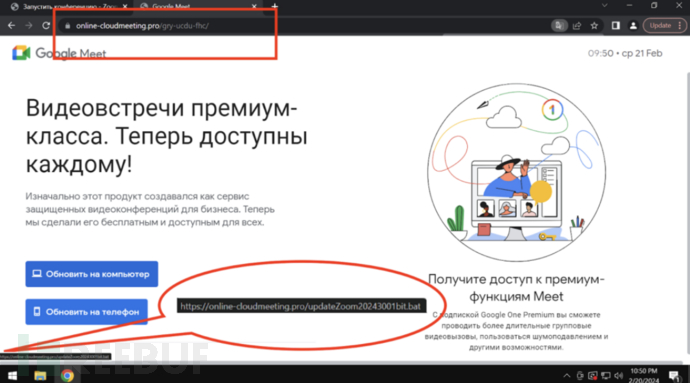

12 月下旬,攻击者又创建了另一个虚假网站 online-cloudmeeting[.]pro。该网站仿冒 Google Meet 的页面,应用程序文件部署在 online-cloudmeeting[.]pro/gry-ucdu-fhc/。该路径与 Google Meet 的加入链接类似,合法 Google Meet 邀请码通常都遵循 [a-z]{3}-[a-z]{4}-[a-z]{3} 的结构。

该虚假网站也提供了对 Windows 和安卓平台的下载链接。Windows 平台的链接指向一个名为 updateZoom20243001bit.bat 的文件,后续又下载名为 ZoomDirectUpdate.exe 的最终样本。ZoomDirectUpdate.exe 是一个 WinRAR 压缩文件,其中包含使用 Eziriz .NET Reactor 加壳的 DCRAT。

虚假 Google Meet 网站

Zoom

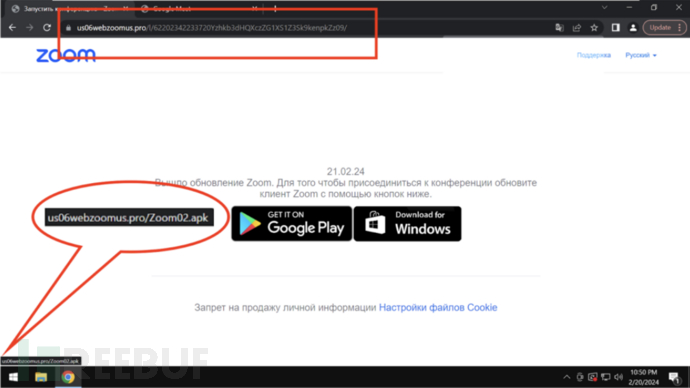

1 月下旬,研究人员发现了虚假 Zoom 网站(us06webzoomus[.]pro)。网站也使用与 Zoom 客户端生成的会议 ID 非常相似的路径,如 us06webzoomus[.]pro/l/62202342233720Yzhkb3dHQXczZG1XS1Z3Sk9kenpkZz09/。如果用户点击 Google Play 将会下载名为 Zoom02.apk,该恶意软件为 SpyNote 远控木马。与虚假的 Google Meet 网站类似,当用户单击 Windows 时,会下载一个 BAT 文件,而 BAT 文件又会下载 DCRAT。

虚假 Zoom 网站

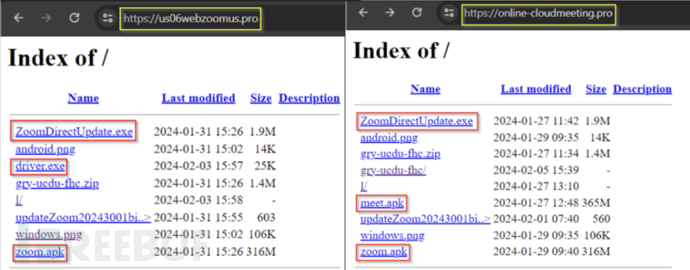

开放目录

除了部署远控木马外,虚假的 Google Meet 和 Zoom 网站还对外提供了开放目录。开放目录中包含两外两个名为 driver.exe 和 meet.exe 的 Windows 可执行文件,均为 NjRAT。这些文件存在表明攻击者可能会在其他攻击活动中使用这些恶意软件,因为其名称各不相同。

其他恶意软件

结论

研究表明,虚假在线会议应用程序的威胁已经存在。攻击者分发 Windows 与安卓平台的远控木马,这些远控木马可以窃取机密信息和重要文件。随着网络威胁的不断演变和日趋复杂,保持警惕并采取积极措施来防范它们至关重要。