《关于我用Yakit实现自力更生这件事》

用Yakit自己写一个端口扫描插件,顺便把教程分享给大家。

前言

众所周知,我们在渗透测试过程中,会使用到各式各样的工具,同时也会使用到一款被动扫描的工具,虽然X-Ray可以满足这一要求,但X-Ray需要和其他工具进行联动,需要开启多个工具。

但是我们可以使用Yakit,自行编写端口扫描插件及被动扫描插件,引用V神的话,只要我们插件足够多,那么******(xray算个屁)(请大家自行脑补)。

因此,授人以鱼不如授人以渔,下面就是小弟给大家带来的端口扫描插件编写教程。

方法一

使用下方端口扫描模板进行编写。

端口模板

代码解释

我们将上述代码整合之后,就可以写出一个插件了,尤其要注意一下正则表达式,否则会出现误报或漏报的情况。

方法二

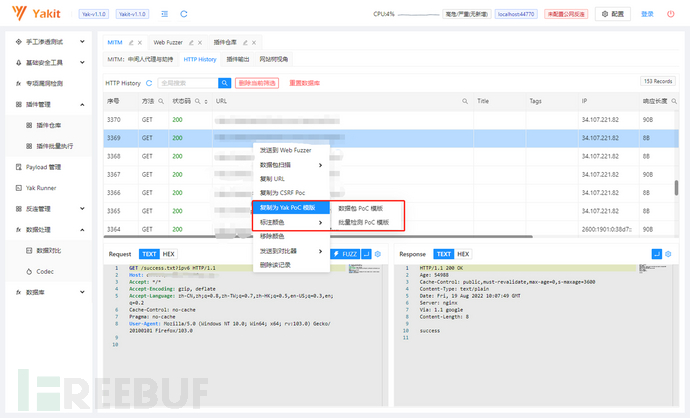

复制History中Yak poC模板。

根据上述模板代码解释,添加对应的Yakit控制台输出,以及标签输出即可。

插件展示

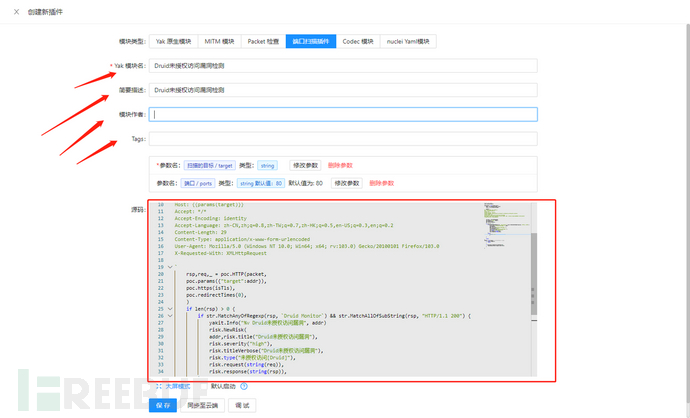

创建插件,将写好的代码复制到端口扫描中,填写对应的Yak 模块名,描述及作者名称,分类等等。

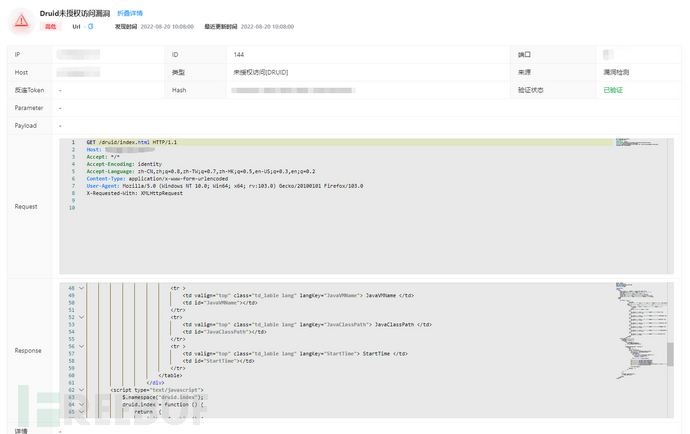

完成后进行保存,并进行测试,测试该插件是否可以正常使用。

测试成功后,多尝试几个地址,查看是否有误报或漏报的情况。

然后基本上就可以向小伙伴儿炫耀你写出的第一个插件了。

写在最后,各位大佬口下留情,本人只是一名处于学习阶段的萌新。

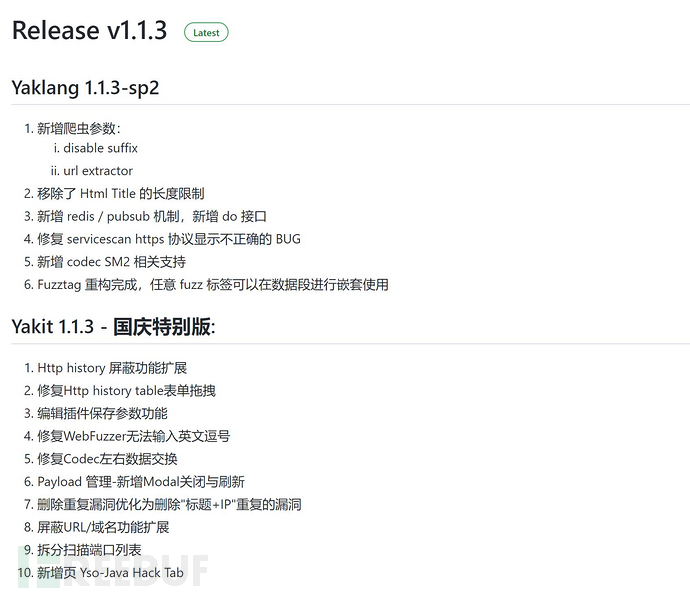

更新通知:国庆特别版

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录