通过Proxifier、V2ray和Newwifi捕获任意的http和https流量

1.介绍

通常情况下,有一个设备无法设置代理的情况下,要做到修改它的发包或者改包比较困难,以前我们都是用arp欺骗进行流量导流来做的,但是下面我介绍一种新的方法。

例如:A为正常用户,B为攻击者,他们都连接的是C路由。(D-代理服务器)

B想要修改A用户的流量

我们可以利用arp欺骗引导A的流量走向B来攻击,但是我在实际测试下发现,如果A的流量过大的话很容易断开连接,会导致A的网络很不稳定,而且转发的包也不容易处理等诸多问题。

所以我就换了一个思路,让C路由器去连接D代理服务器,这样连接C路由的设备都会走代理服务器,然后直接在D代理服务器用fiddler或者burpsuite直接处理里面的HTTP和HTTPS流量就可以了。

2.建立代理服务器

(代理服务器D)

链接: https://pan.baidu.com/s/1Dh7DF5AfIhNUobMXgpAdqg 提取码: bbvs

从上面的链接下载,下载后修改里面的config文件

将ip改为127.0.0.1改为自己服务器的ip,因为是向外开放的,然后就是修改端口

我的修改如下

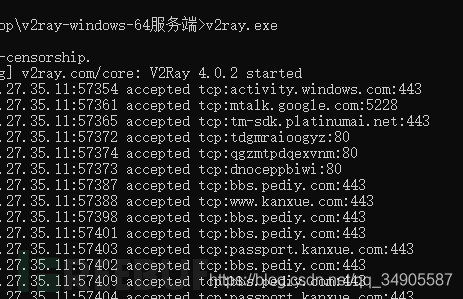

运行v2ray.exe即可

3.proxifier,fiddler设置

注意该步骤也是在代理服务器D上面进行的

fiddler 或者 burpsuite设置为直连,也就是让他们直接去连接因特网,不然就一直绕圈圈了

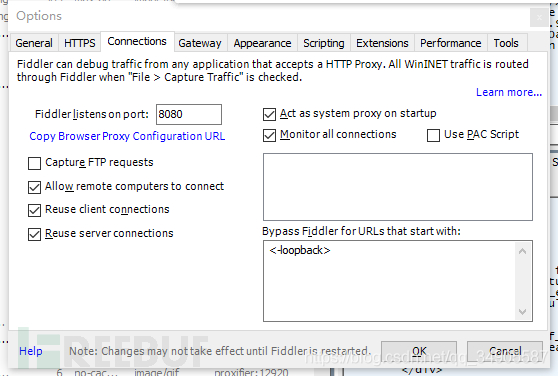

default 动作为https

ip为127.0.0.1

端口8080

这里端口为8080因为我的fiddler里面的监听端口也被我改成了8080

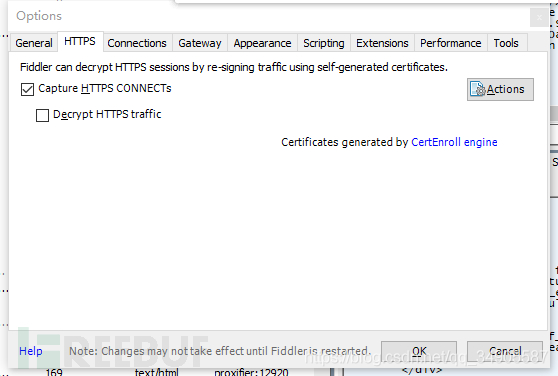

如果需要抓https的包

就勾选解密,但是本地需要信任服务器的fiddler的证书才行

4.NewWifi设置

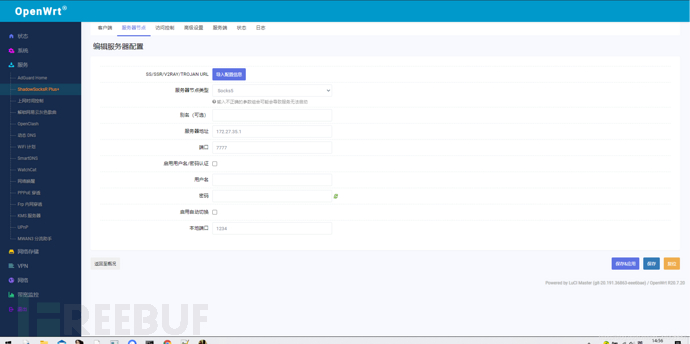

(C路由)

在下面的ssr插件中选中sock5

连接第一个步骤创建的服务器

ip 192.168.1.234 就是A,让走代理,我们就可以抓到A的包了

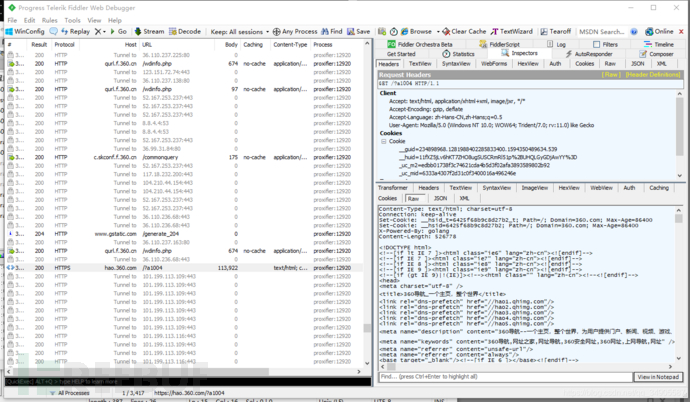

这就是从A捕获的包。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐