全球高级持续性威胁(APT)2020年中报告

总 结

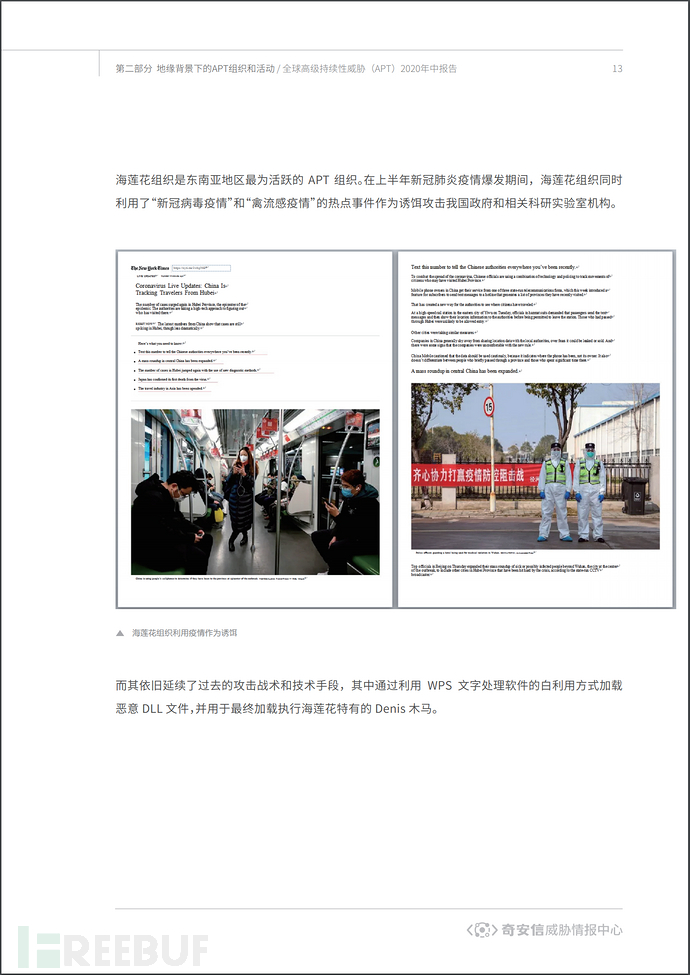

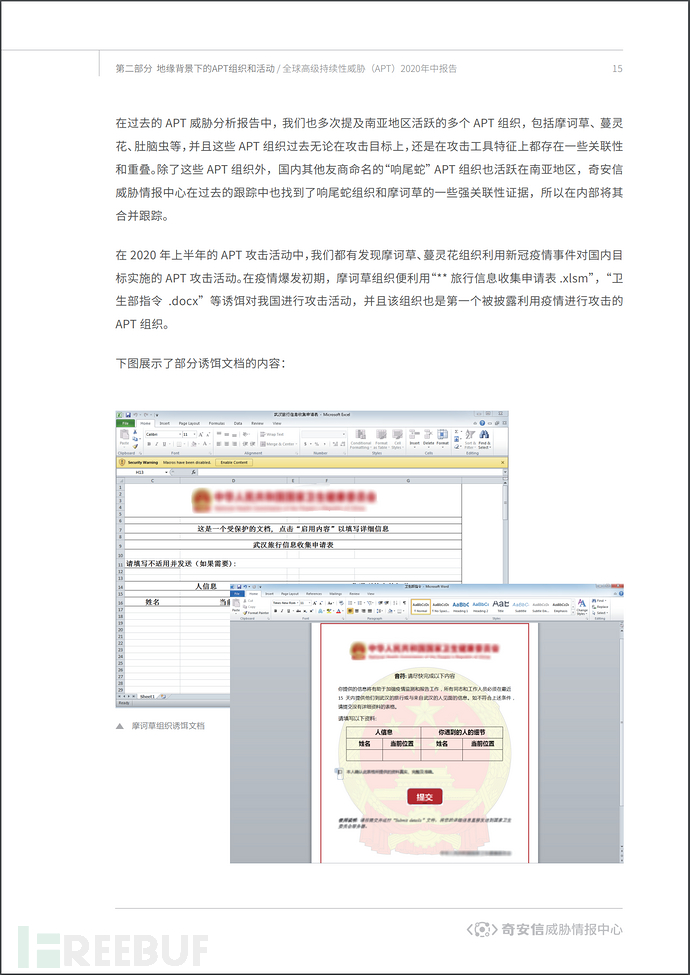

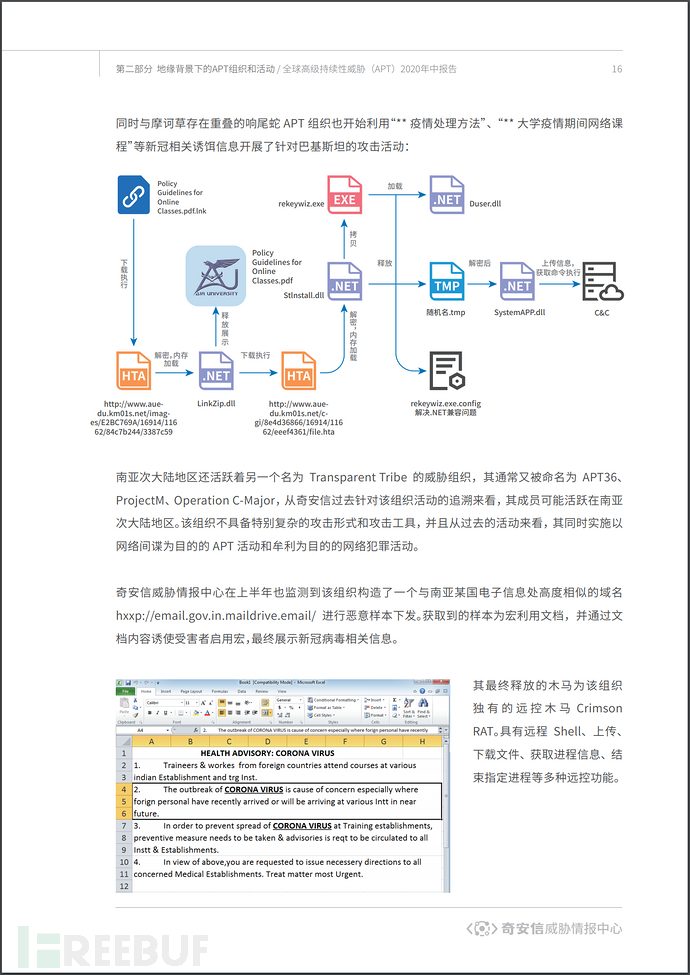

从 2020 年上半年来看,尽管新冠疫情在全球呈现爆发趋势,但是 APT 组织的攻击活动并没有停止。

从公开披露的信息来看,APT 攻击的入口不再只重点围绕鱼叉邮件攻击和定向的凭据钓鱼,利用

0day 或者 Nday 漏洞实施攻击显得更加高效,包括利用一些远程服务、VPN,或者针对目标网络基础

设施的漏洞,包括 Microsoft Exchange,Citrix 相关产品等。

结合疫情下的远程办公的趋势,这种改变,可能会给 APT 组织未来采用的攻击入口和战术方式带来

一些变化。从防护角度上来看,防御 APT 攻击不仅需要做好人员安全意识教育,邮件和终端安全检测

等防御手段外,还需要考虑到远程接入和关键网络基础设施的安全防护和监测能力。

2020 年下半年,针对我国的 APT 攻击频次也许会减少,但是精度会提升一个量级,这从各国国家级

APT 组织网络武器能力的提升,以及 0day 武器的运用情况可见一斑。因此针对 APT 攻击的防御更

需要我们开展全面的体系化网络安全建设,一起构筑对抗高级持续性威胁的网络安全防线。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐