路由器在内网的重要性就不多说了,当我们拿到核心路由器,不会用的它仅仅是一台路由器,会用的或许已经完成了整套渗透的一大半。本篇文章讲的是路由抓包,这里让我们列举下路由抓包能干什么。

1.抓取明文密码

2.抓取管理员的行为特征,喜欢上什么网站

3.知道服务器装了哪些服务和杀软

如今市面上的路由器以命令来分可以分为三种类别:

1.Cisco系列(Cisco,华为,锐捷)

2.Linux命令系列

3.其他

一.cisco系

思科作为路由界的扛把子,社会地位是毋庸置疑的,在各大企业内网是能够经常见到的,思科 IOS系统全称:Cisco Internetwork Operating System cisco ios系统是基于linux的单片机系统,cisco ios是 Cisco 的一项核心技术,应用于Cisco 的大多数产品系列。

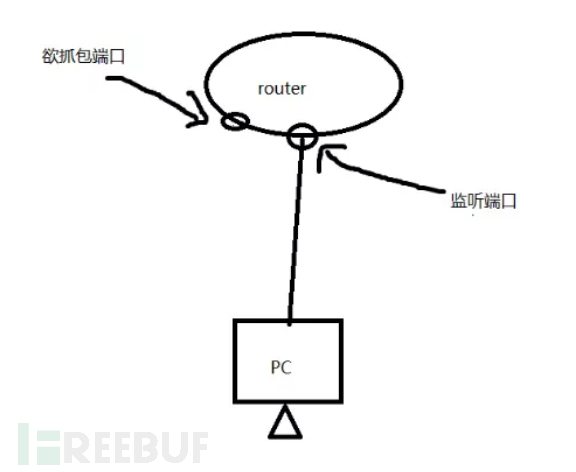

1.1 端口镜像

Cisco的端口镜像正常操作是把欲监听的端口流量copy到另一个空闲端口,在空闲端口下直连一台PC(中间也可以隔几台设备,只要能访问得到)进行抓包。原理图如图1。但是值得关注的是,当在进行抓包时监听端口根据Cisco官方文档说会停止原功能,也就是导致监听端口底下的设备全部断网,但是在真实环境下并不是每台Cisco都是如此,只是大部分会停止原功能,有部分机型还是能正常工作的。

https://www.cisco.com/c/en/us/su... tches/10570-41.html

1.2 Embedded Packet Capture

Cisco IOS:在12.4(20)T及之后的版本支持IOS12.4T提供了嵌入式抓包工具(Embedded Packet Capture), 抓的包是tcpdump格式的。此工具配置需要一个特殊的Buffer来存储抓获的数据包。Buffer中的数据可以导出,这样我们就可以使用tcpdump或Wireshark等工具来分析了。

Embedded Packet Capture抓包首先要定义一个capture buffer,定义报文格式大小之类的参数,然后通过ACL去匹配需要抓哪些流量,定义一个“capture point”去是抓出/入口,V4/V6的流量,然后关联buffer,就可以抓包了。抓完导出就可以直接用wireshark之类的软件查看数据。

1.3 NetFlow

Netflow本来是用来统计流量的,但是是有方法是可以抓到包的,因为非我原创公网上也搜不到就不公布出来了。下面是Cisco官网对net flow的描述及配置

https://www.cisco.com/c/en/us/td/docs/ios/12_2/switch/configuration/guide/fswtch_c/xcfnfc.html

1.4 策略路由抓包

在渗透过程中当我们拿到核心cisco路由器会碰到各种骚问题,有可能端口全用满了,或者镜像端口底下没有我们控制的机器。这时候选择试一下策略路由这种方式。策略路由这个就比较复杂了,这里以实验的方式着重讲一下。

1.4.1 实验环境

Linux:公网VPS

router:必须要能连外网。

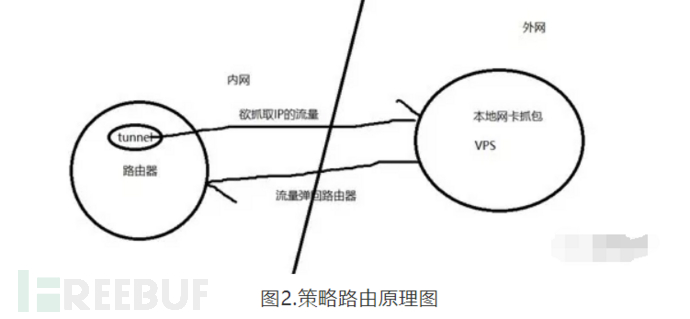

1.4.2实验原理图

原理:在路由器上建立一个隧道把想抓的流量通过这个隧道发往VPS,VPS在本地抓包,然后VPS本地建个隧道,把收到的流量打回到路由器,这样就可以完成对指定IP或者指定协议的包进行抓包监听。

1.4.3.路由器配置

1.创建tunnel,设置tunnel ip address为一个内网地址(必须与后文LINUX设置的ip tunnel地址同一网段)。

2.设置tunnel的目标地址为VPS的公网地址。

3.设置ACL,把想抓的IP或者包类型指向tunnel,并设置下一跳为linux后文设置的内网地址。

4.把设置的ACL绑定到要抓IP的cisco端口或者VLAN,可以绑定多个。

5.这样就可以把想抓的包弹向外网VPS。

1.4.4 VPS设置

1.建立tunnel隧道,设置目的地址为路由器外网地址。

2.设置tunnel IP(必须为前文router设置的内网地址在同一网段)。

3.设置iptables及路由表把路由器发来的包弹回路由器。

4.开启本地抓包,这样就可以抓到想抓的包了。

二.Linux命令系路由器

Linux命令系路由器从名字来看就知道是通过基于Linux的路由器,并且没有像Cisco一样独有的命令。一般通过SSH登陆,所以你可以直接用tcpdump进行抓包,如果没有tcpdump命令,可以试下有没有带apt-get或者yum命令,如果都没有可以根据不同版本自己在外面编译一个扔上去。

三.其他

其他的比较奇葩了,各式各样的都有,见过以JS作为配置文件的,见过自己封装命令的,碰到这种小众路由器只能尽量想办法,一般这种路由器做的都不是很严谨,如自己封装命令的有的还可以绕出。具体怎么做要见招拆招了。

*本文作者:꧁,转载请注明来自FreeBuf.COM