利用协议模拟工具解决工控CTF题

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由

创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

概述

对于参赛者而言,工控CTF题目往往感觉很头疼,不知道如何下手,闲来之时,从网上看到一道协议分析的题目,想着用模拟工具试下,发现有意向不到的效果,本文中的小工具为开源工具,读者可自行下载。

题目

西门子协议

0300002402f080320100000003000e00050501120a100200010000830000000004000801。请解读以上协议内容,并准确的拿到此报文返回值flag即为返回值。提交格式: flag{xxx}。

分析

乍一看,感觉通过s7协议报文分析,分析起来不是很容易,浪费时间,可我们知道,工控CTF比赛往往不会给我们太多时间,于是想到借助协议小工具。

解题过程

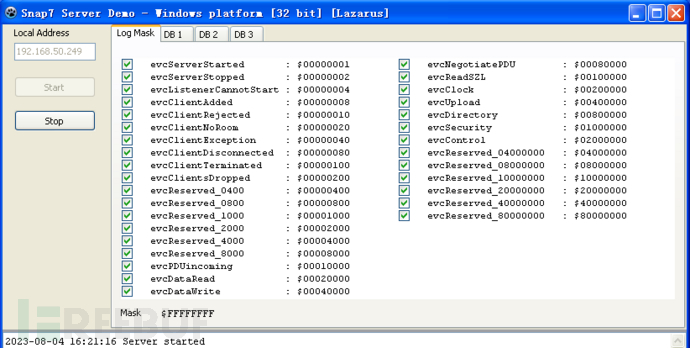

1、服务端:xp sp3虚拟机,安装serverdemo.exe

2、客户端:win10宿主机,安装HslCommunication测试工具,然后连接服务端口

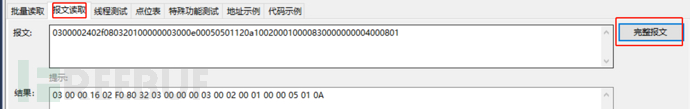

3、使用报文测试功能,讲题目中的报文进行回放

发现得到响应报文03 00 00 16 02 F0 80 32 03 00 00 00 03 00 02 00 01 00 00 05 01 0A

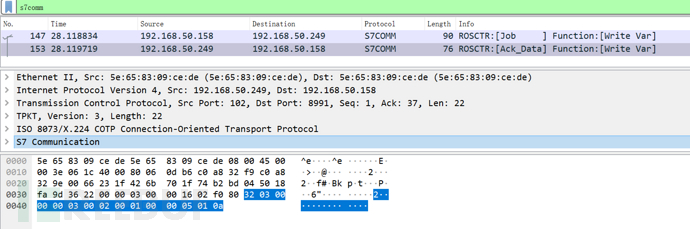

4、报文回放的时候,开启wireshark抓包,捕获到响应报文

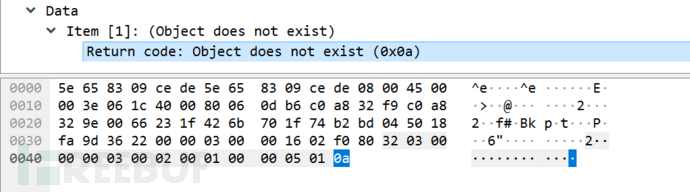

5、进一步分析最后一个字节\x0a

这是由于协议模拟器的不完善,所以Return code:目标不存在\x0a,正常返回应该是\xff:返回正常

6、故flag{0300001602f0803203000000030002000100000501ff},轻松解决

总结

利用模拟小工具,解决工控CTF题目,解题效率高,初学者也比较容易上手,避免了报文比对分析的繁琐过程,在工控比赛中不失为一种好方法。

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录