BioCath公司在RSA 2021会议上带来了一场精彩的演讲。演讲人从福尔摩斯-红发会的故事,引发了对社会工程学(Social Engineering)的讨论,并进一步探讨了关于深度社会工程学攻击的课题。

一、网络安全与社会工程学

结合网络安全来定义社会工程学:

从心理学的角度出发,密谋一场精心的骗局,诱使目标人物泄露机密信息,以达到收集信息,欺诈或访问用户系统等目的。而社会工程学的运用通常是复杂骗局中必不可少的步骤之一。

目前来讲,在社会工程学的范畴下,网络安全可能会遭受的攻击类型分为以下四种:

1. 静态的机密信息收集 (Static Credentials Harvesting)

钓鱼攻击 / 语音钓鱼攻击 / 短信钓鱼攻击 : 这类攻击会诱骗受害者主动地泄露机密信息,如个人信息,银行信息等敏感内容。

2. RAT陷阱 (RAT Traps)

在攻击前,攻击者会诱导受害者在其个人电脑或移动手机上安装远程控制工具(RAT)。

3. OTP的收集与用户的分心

通过电话诈骗收集OTP以供立即使用。比如木马MITB的功能,旨在分散用户注意力和收集OTP。

4. 深度社会工程学攻击

与传统的社会工程学攻击不同,深度社会工程学攻击,看似是一个更完美的骗局,让受害者浑然不知,从心理上认识不到自己已深陷骗局之中。其真正的目的是使其资金直接转给欺诈者。

二、标准的社会工程学攻击

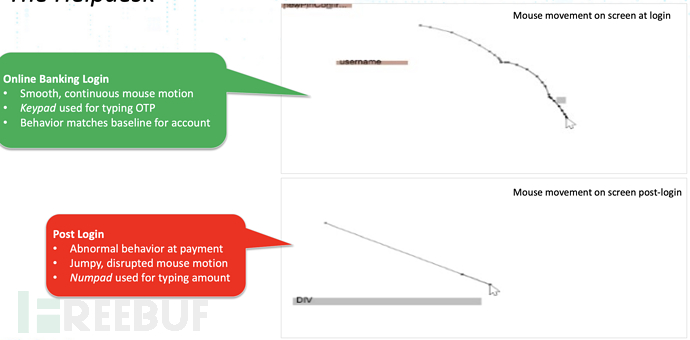

随着网络的发展,以及电子金融的普及。越来越多的网络骗局已经转向电子银行,其最终的目的都是使用各种手段来骗取受害者的财产。但是,对于前三种的社会工程学攻击,从一些细节是可以识别正常和非正常的操作。 例如,下图中的两个例子是在登录页面下,正常操作和不正常操作所带来差异,具体表现为鼠标移动的轨迹和付款流畅程度等。

正常操作下登录网银:

鼠标移动的轨迹流畅且连续,键盘用于输入OTP, 所有的行为与账户的基准是匹配的。

非正常操作下登录网银:

鼠标的移动轨迹出现跳跃、卡顿或中断,付款存在异常(因为远程控制你的攻击者可能在不同的国家)。

尽管,这些离线的社会工程学攻击是无法直接检测的。但是我们可以通过用户级别和总体级别的异常来检测欺诈。比如从鼠标移动的轨迹,滚轮滚动方式与时间,键盘删除信息的方式,选择国家的方式等。

三、深度社会工程学攻击

深度社会工程学攻击,是一种全新的骗局。2019年首次在英国出现,后来逐渐蔓延到欧洲、澳洲以及北美洲各地。

我们可以从一些细微的痕迹上,来观察用户在遭受这种攻击时,所表现出的一些不寻常行为。

比如,被攻击者停留在银行的页面上时间过长,鼠标会有过长的时间来回移动,且从行为上疑似用户不知道要干什么 。因为在整个过程中,攻击者不断的利用语言去营造一个故事,让被攻击者去相信自身并不是在一个骗局中,所以被攻击者的行为看似是分心的,并不是专注在银行的页面上。并且,在最终点击提交的按钮上,被攻击者的行为显得极为犹豫。

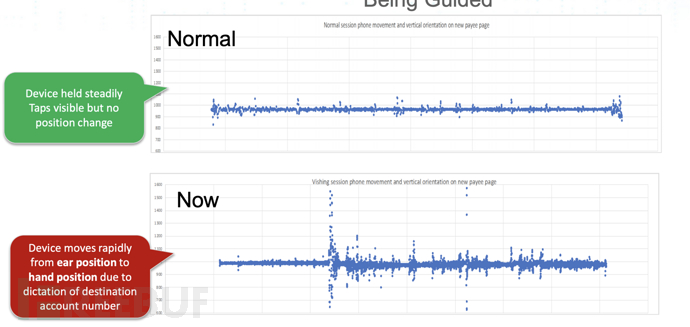

攻击者采用电话语音时,在正常的情况下,语音的总体音量是平稳的,没有出现大的改变。但是在深度社会工程学攻击下,语音会出现波动。根据BioCath公司的分析,因为用户要记录目的账号,所以手机经常会从耳边移动到不同位置。如下图:

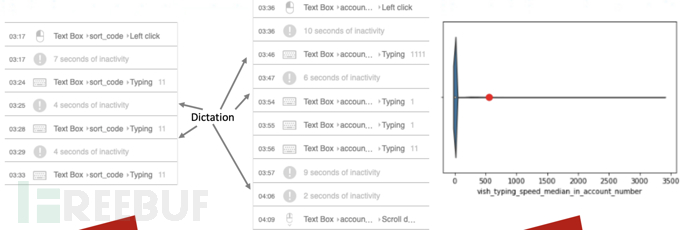

从用户输入信息(如账号等)的时间上,我们可以发现一些不同。总体时间上,用户的输入所用是时间比正常情况下的要短,因为用户需要听写对方给予的新账号。

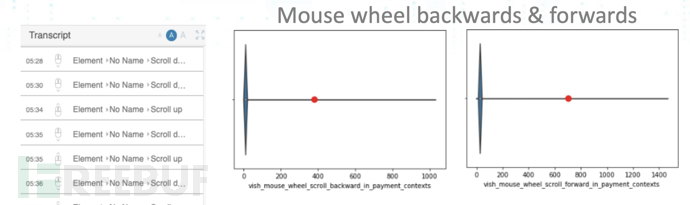

同样,还有一些细微的行为可以看出用户的犹豫和不安。比如,点击提交按钮的时间,以及在交易后,用户频繁地滚动鼠标滚轮。如图,滚动滚轮的频率远高于正常情况下的次数。

最后,整合多个微弱信号中的不同,通过机器学习,最终去判定是否受到攻击。

总结

标准的社会工程学攻击 ,目前的趋势

1、说服用户在PC /移动设备上安装远程访问工具。

2、假装自己是银行,诱骗用户通过电话提供OTP码。

3、在特洛伊木马攻击中使用,以分散用户注意力和收集OTP。

深度社会工程学攻击,一种全新的犯罪类型

1、引导用户向犯罪分子汇款。

2、受信任的设备,没有恶意软件/ RAT,没有犯罪的行为。

3、由于这是完全授权的交易过程,因此不是真正的欺诈行为,但监管机构要求采取行动。