本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

引言

随着DevSecOps体系在公司不断的推动演进,产品上线前完成了开发阶段的SAST的自动化审计、以及在构建阶段完成了软件依懒性安全检测,并且在UAT环境中完成了与功能测试同时进行的IAST测试,在这期间进行了三个阶段的卡点并完成了漏洞统一梳理和闭环,提升了产品的安全质量。不得不说通过这些环节面对项目不断的迭代以及频繁交付起到了很好的质量把控,在安全左移阶段消除了很多的漏洞,提高了整体的工作效率和安全质量。但是在产品上线运营阶段中仍然会发现高危漏洞,任何自动化工具都不是万能的,只是通过安全基线的方式,对持续交付的项目做好了质量门的把控。

起因

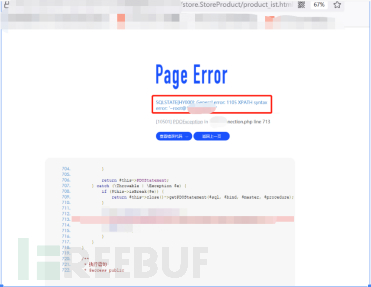

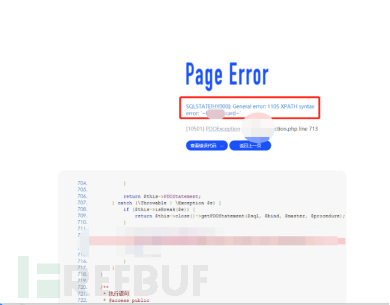

项目上线运营后,仍然要对项目进行持续的安全监测和渗透测试,公司的产品线很杂很多,但是主要是线上商城业务,其实电商业务在安全领域里也是高度敏感的业务,需要得到充分的重视,所以我也会周期性的对重点业务进行渗透测试。我在前期的侦查阶段发现有一个子系统突然报错了,并且通过报错信息泄露了很多的后端代码,这无疑对我来说是大喜,毕竟报错了还能泄露出后台信息是一个值得关注的地方,通过对报错信息进行分析,我发现后台使用的语言是php并且疑似存在sql注入。既然这样就话不多说,小手要动起来。

通过报错注入的方式获取到了当前数据库和数据库的用户名root。无疑证明此处存在sql注入漏洞,手工注入毕竟比较麻烦,所以直接上工具进一步扩大战果。

攻击阶段

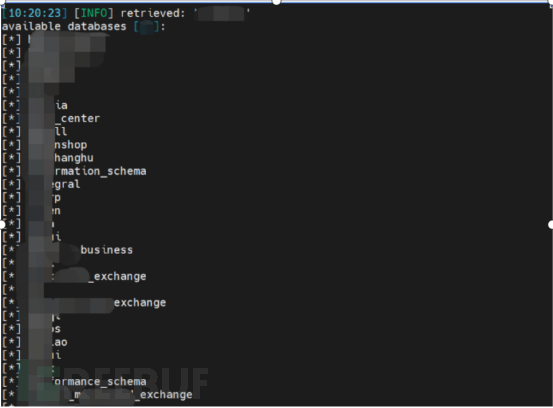

在前期的侦查阶段确定了漏洞的存在,怎能就这样错失良机,所以要进一步扩大战果,暴库是必须的。看看当前数据库中究竟存在多少资源。

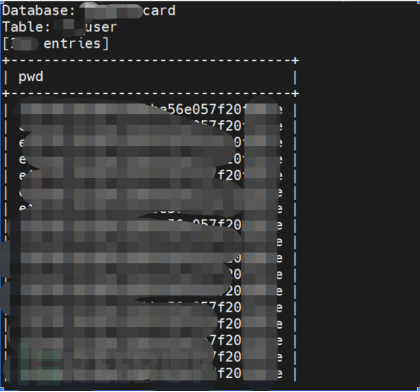

数据库中竟然存在几十个库,战果显然是颇丰的,黑客可以从这几十个数据库中把数据都dump出来。同时对这种部署方式也需要深刻的反思,这种方式无疑是一荣俱荣一损俱损啊,所以运维小伙伴们对部署阶段的技术实现也要充分的考虑清楚,黑客一旦从一个口子撕开对业务的影响面也是很大的。后面对数据表的内容进行了dump,当然最吸引我的依然是用户名和密码,通过对将数据库的密码进行dump,发现存储在表里的密码都是哈希值。

难道对数据的盗取就这样满足了嘛!既然破解哈希需要消耗大量的时间,所以至少要考虑获取系统命令的执行权限,从而进一步的扩大战果。

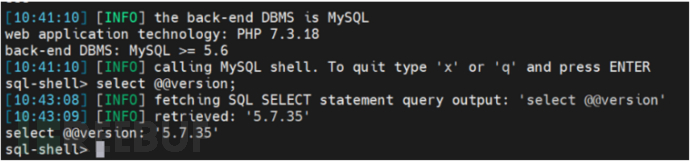

获取当前的数据库版本为mysql 5.7.35,其实黑客可以做的操作远不止这些。但是笔者想通过这次渗透测试反思企业信息安全建设过程中,还存有哪些不足,需要进行怎样的措施加强,从而构建健壮的防御体系,构筑万里长城。

写在最后

最近热播的《扫黑风暴》中常说的一句台词是完美案件是不存在的,一定能找到真相,其实在安全防御体系的建设过程中,无论任何一家公司的安全防御能力都不是完美的。有的公司在进行DevSecOps体系建设过程中,更强调的是自动化审计工具以及IAST工具的自研或者是定制化开发,其实这些工具更多的是在开发阶段和UAT环境中尽量的提高安全基线的覆盖度,并不可能发现全部的漏洞,毕竟机器的智能是比不了人的,工具仍然只能是辅助作用,所以人的作用才是构筑安全防御体系的核心动力。在安全左移阶段发现的问题成本更低,解决问题也更容易,但同时不能忽略安全右端的价值,在安全的右端要持续建设好资产的安全检测、网络攻击行为的分析以及主机端的安全检查。把安全左右两端进行完整的融合才能构筑好更全面的防御体系。