使用Masscan、Nmap、ELK做内网资产收集

安装

安装masscan

# yum install git gcc make libpcap-devel # git clone https://github.com/robertdavidgraham/masscan # cd masscan # make # cp bin/masscan /bin

安装最新nmap 7.8

wget https://nmap.org/dist/nmap-7.80-1.x86_64.rpm rpm -ivh nmap-7.80-1.x86_64.rpm

安装es 和 kibana

docker run -d --name es -p 127.0.0.1:9201:9200 -p 9300:9300 -e ES_JAVA_OPTS="-Xms2G -Xmx2G" -e "discovery.type=single-node" docker.elastic.co/elasticsearch/elasticsearch-oss:7.1.1 docker run --name kibana -d -p 5601:5601 -e ELASTICSEARCH_HOSTS=http://127.0.0.1:9201 docker.elastic.co/kibana/kibana-oss:7.1.1

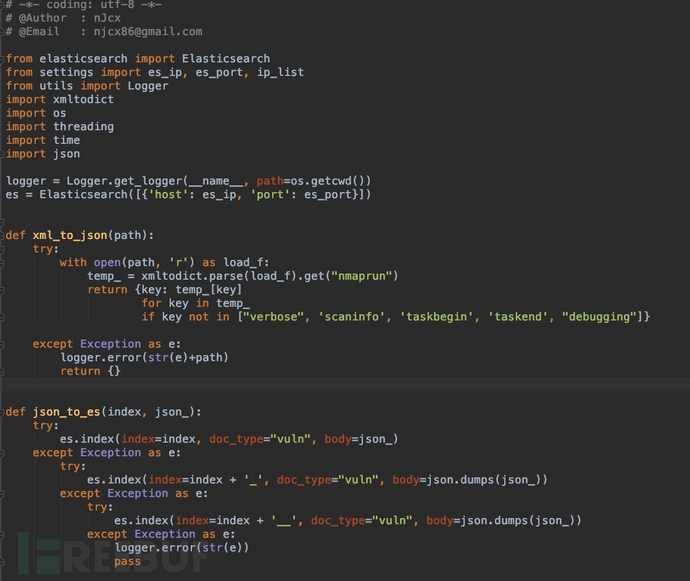

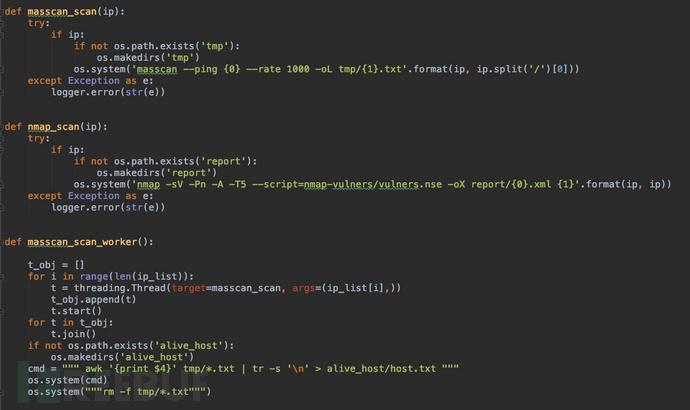

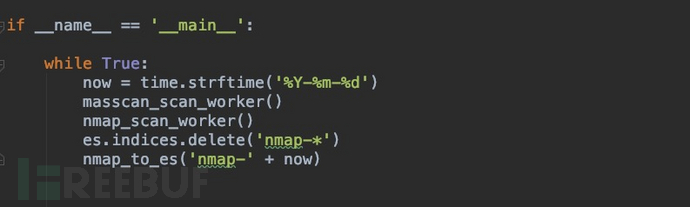

大致逻辑就是,

1,使用 Masscan 做主机存活扫描

2,然后使用Nmap扫描上面存活的主机,导出xml

3,格式化xml,写入es,然后kibana做可视化

上代码

代码地址:

https://github.com/njcx/nmap_to_es.git

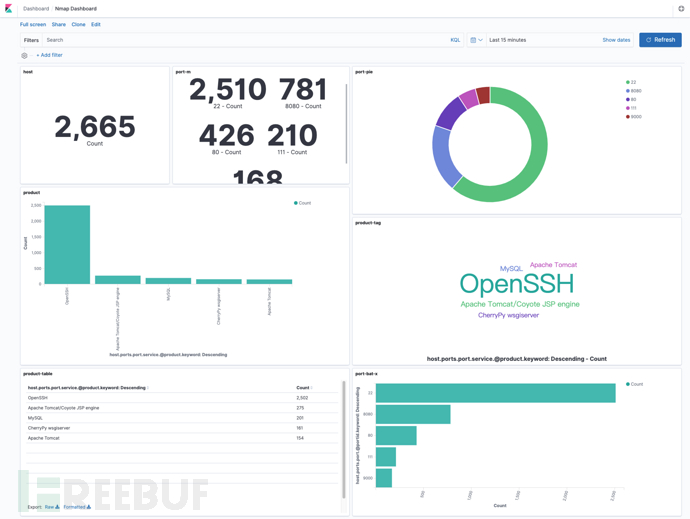

使用kibana 做可视化:

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐