本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

最近都在谈论安全体系架构,我也有一些观点想与诸位分享,主题围绕着如何搭建企业级安全体系架构来进行,本期重点是搭建安全体系架构的先决条件,全主题不以投入资金来定安全体系,安全体系架构不是安全设备的堆积,这一点是重点想要分享的。

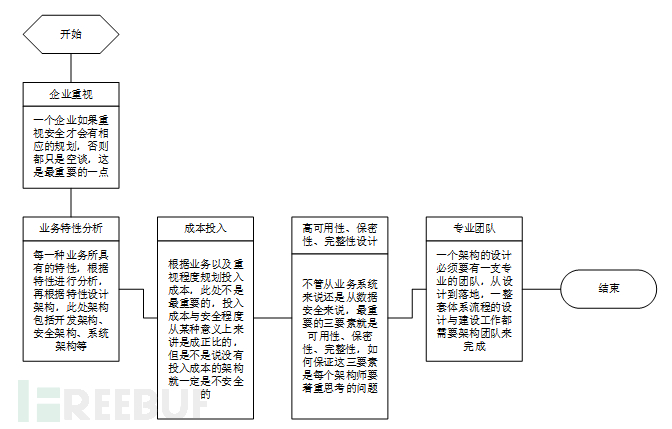

一套好的安全架构离不开以下几点支撑:

1. 企业的重视

2. 业务的特性分析

3. 成本

4. 架构的高可用性+保密性+完整性分析

5. 专业的团队

逻辑图

其中谈到的企业重视是最重要的一点,它决定着架构的策略侧重点、投入的成本、团队的组建等等,如果企业高层不重视安全架构的设计,那么从战略角度来讲安全的投入也不会很大,同样安全团队的专业程度也不会很高,这是战略意义决定的。

一般设计架构都是按照业务需求和特性来设计的,这里举个例子,我需要一套HTTP对接的业务,那么相应安全需求就是购买HTTPS证书、WAF、抗DDOS等等,以及开发方向会选用什么开发架构,使用什么语言进行应用开发,要关注相关框架以及语言漏洞。如果我的业务仅需要FTP对接,那么上述WAF、HTTPS证书等就不需要涉及了,根据业务特性和需求来设计企业的安全架构也是一大重点。

之后是投入的成本,上图中我说投入成本与安全程度从某种意义上来讲是成正比的,但不是说没有投入成本的架构就一定是不安全的,这句话不太好理解,在这里重点解释一下,安全产品所带来的安全力度的确很大,这里就以WAF来举例,它可以代替我们阻断很多攻击,比如SQL注入,比如struts2、比如java反序列等等,它可以最大程度的保证HTTP层面的安全性,但是最强大的往往是自身,须知如果企业的开发架构完善,WAF便只是锦上添花的产品,很多开发架构都带有过滤、转义,这也是为什么基础攻击手段越来越不好使的原因之一。一套好的安全体系架构一定不是用钱堆出来的,这个概念大家要了解。

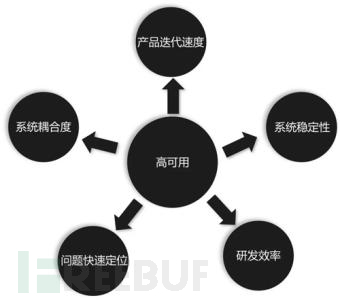

关于高可用性,这里一般分为网络的高可用和数据的高可用以及应用的高可用,网络高可用顾名思义,当一个网络接口down了,切换到另一个接口不影响正常访问,数据高可用应用高可用也是同理,高可用的设计是在一个架构设计的最初就必须要考虑的,这里包括系统架构、安全架构和开发架构,都需要考虑这个问题。

随着国家对于数据保密性要求越来越高,以及业务数据的私密性特点,保证数据的保密性需求也是越来越大,此处保密性架构设计也需要更全面的加密,包括软件加密、硬件加密、逻辑加密等等,国密算法的推行随着时间的发展也会越来越完善,在这里建议架构设计的时候推行国密算法兼容 RSA双重算法,保证国产化的同时保证业务的兼容性。

数据完整性一般体现在包校验上,防篡改的设计也是需要架构师着重费心的地方之一。

以上要有一支专业团队,包括密码学、应用安全、网络安全、系统安全等多个方面的人才组建的安全团队,需要彼此之间配合搭建一套完整的安全体系架构,管理制度也不能少,如此一套完善的安全体系架构就算是有了基础的建设能力,后篇会讲述具体架构设计以及落地。

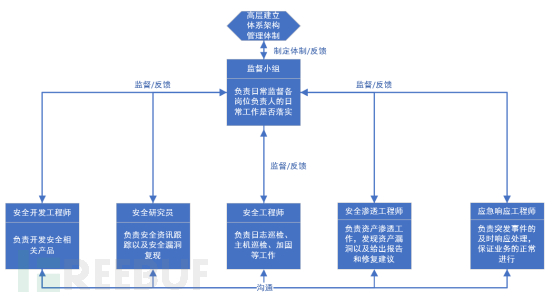

首先从管理层面的角度来讲,要有健全的管理体制,一般由安全工程师负责日常安全巡检以及加固,包括日志巡检、物理巡检等等,由应急响应工程师来负责突发事件的安全补救,由安全研究员来负责安全资讯传递以及安全漏洞复现,由安全渗透工程师来负责对全网范围的公司财产进行渗透测试保证财产安全。由安全开发工程师来开发安全产品供同僚们使用。当然以上也可以由一人身兼众职。并且需要高层建立监督小组以及出台监管机制,监督各个岗位的安全负责人来完成日常工作,这保证了安全职责确实向下执行,建立工作奖惩机制,来保证各个岗位负责人的工作积极性。

其中每个岗位又会细分为以下工作:

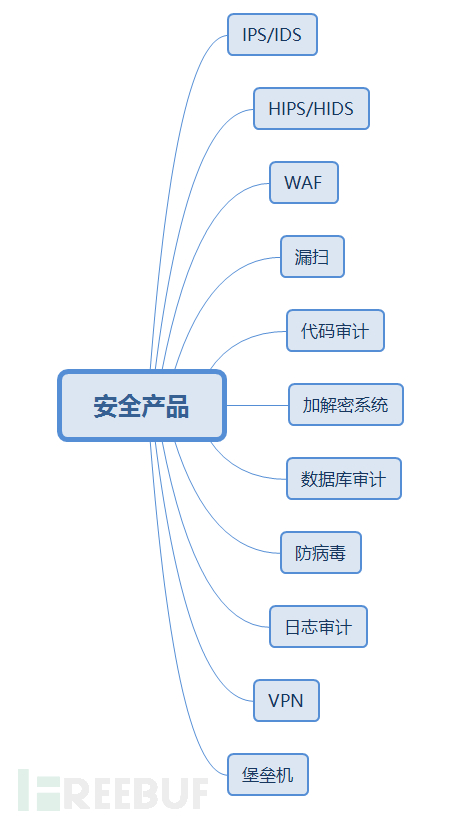

安全开发工程师开发安全产品,大致有:IPS/IDS、HIDS/HIPS、WAF、漏扫、代码审计、堡垒机、VPN、加解密系统、日志审计、数据库审计、防病毒、报警体系、监控体系等产品。

安全研究员主要熟知公司开发所用的架构,每个业务所用的框架和语言、包括接口、对接协议等都需要了解、关注相关漏洞,尤其是开源架构的使用,首先要确保架构本身的稳定性、安全性、保密性,综合评估可用性后再进行部署与使用。

安全工程师需要随时进行日志分析,最好能与开发进行沟通,实现自动日志分析的功能,这样会过滤大量日志,人工日志分析量会降低很多,提高效率。

安全渗透工程师需要熟知网络架构、应用架构、业务架构,做出相应重点的渗透测试,侧重点在于不影响业务,最好不产生垃圾数据。

应急响应工程师要随时随地观察系统是否出现异常情况,最好能与开发进行沟通,实现自动化监控报警,以降低工作量提升工作效率,并且提升准确率。

其实安全团队每一个人都应该是安全开发,不论是大到成熟的体系化产品开发还是小到一个安全脚本的开发,安全团队的每个人都能胜任,有这样的团队基本上安全无忧。

下一期正式介绍安全体系化架构的建设与落地实施——安全开发工程师篇。

*本文作者:煜阳yuyang,转载请注明来自FreeBuf.COM