本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

*本文原创作者:redwand,本文属 FreeBuf 原创奖励计划,未经许可禁止转载

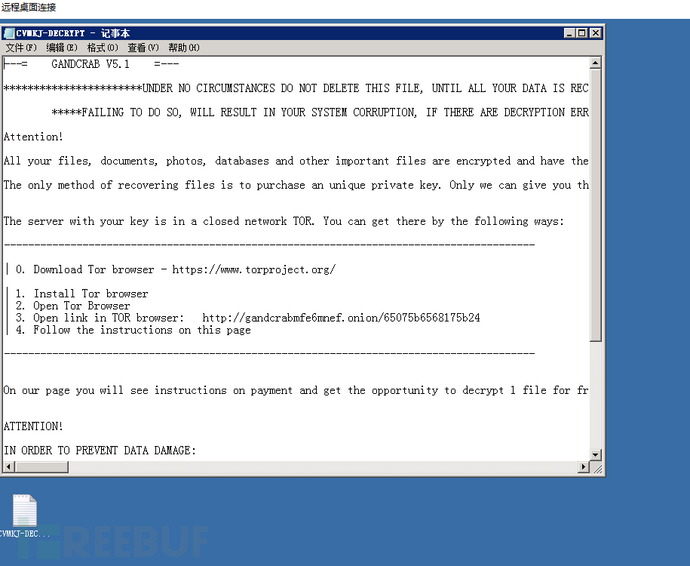

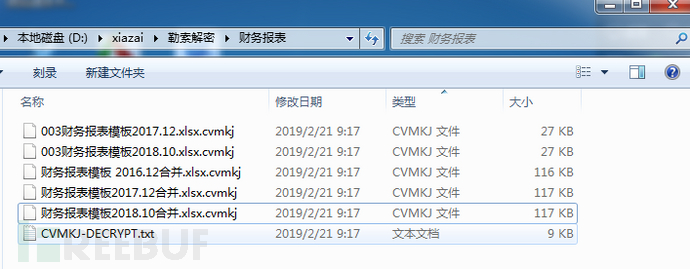

正月十五元晚上,在家刚吃完元宵接到电话,朋友公司遭受勒索病毒攻击,数据库文件被加密,黑客通过暗网勒索 15000 美金赎金。一听勒索软件,顿时觉得头大,只好死马当活马医了,开始行动。先看下病毒在每个目录留下的 txt 文件 CVMKJ-DECRYPT.txt。 可以看到该病毒的名称及版本,GandCrab v5.1,一顿百度,了解到,之前已经有某安全厂商对此病毒进行了一系列分析,直接拿来主义,站在巨人肩膀上。病毒加密文件如下,已脱密处理:

可以看到该病毒的名称及版本,GandCrab v5.1,一顿百度,了解到,之前已经有某安全厂商对此病毒进行了一系列分析,直接拿来主义,站在巨人肩膀上。病毒加密文件如下,已脱密处理:

经了解,该病毒为 GrandCrab 家族的最新变种,采用 RSA+AES 结合的加密算法,中毒后多目录下会保存一个名为 CVMKJ-DECRYPT.txt 的文件,且文件后缀.cvmkj 为随机字符,本案例中为.cvmkj。该入侵一般通过 rdp 弱口令爆破登陆,后通过 url 下载病毒,或通过手动投毒。为扩大战果,通过下载内网扫描工具,继续对内网进行爆破扫描。

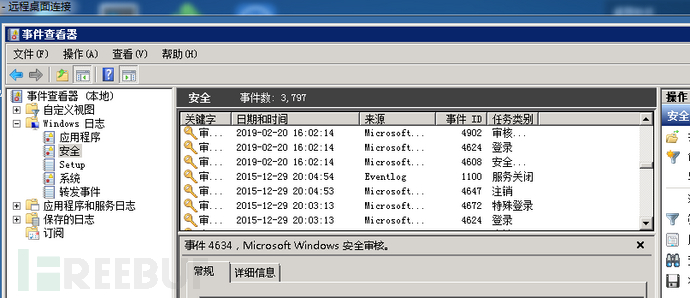

回到本案例,查看日志,发现 windows envent log 服务被关闭,系统安全日志被整段删除,由 2015 年底一下跳到应急 2019 年 2 月 20 日。在一番 kill 相关进程后,windows envent log 重启成功,随后继续排查。

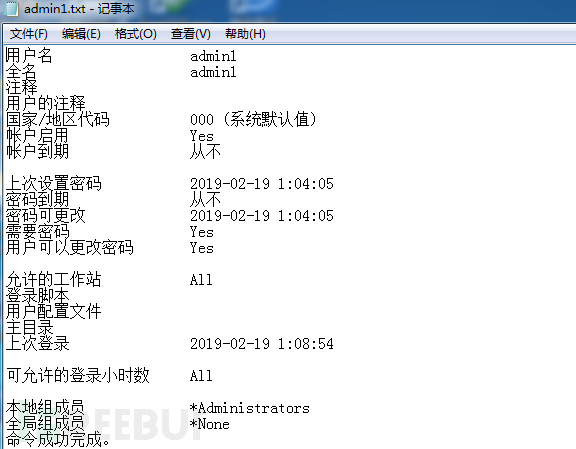

查看本地用户,发现 Administrators 组中多出一个名为 admin1 的管理员用户,命令 net user admin1,发现该用户为 Administrators 组成员,且最近登录时间为 2019 年 2 月 19 日 01:08,说明该服务器已经完全沦为黑客肉鸡。 继续排查,通过删除文件恢复,发现黑客曾经在 download 目录中下载了 NLBrute 1.2 工具,并且使用名为 passCina1.txt 的密码字典进行了内网爆破。通过询问管理员,发现管理员使用弱口令密码,更确信黑客通过 rdp 爆破入侵。随后使用 Process Monitor 对内存中的进程进行监控分析,未发现病毒样本,重新创建相关数据文件,重起服务器,未发现新文件被加密。经询问管理员得知,管理员在第一时间在进程管理中发现一个名为 process hack2 的进程,并将其删除。

继续排查,通过删除文件恢复,发现黑客曾经在 download 目录中下载了 NLBrute 1.2 工具,并且使用名为 passCina1.txt 的密码字典进行了内网爆破。通过询问管理员,发现管理员使用弱口令密码,更确信黑客通过 rdp 爆破入侵。随后使用 Process Monitor 对内存中的进程进行监控分析,未发现病毒样本,重新创建相关数据文件,重起服务器,未发现新文件被加密。经询问管理员得知,管理员在第一时间在进程管理中发现一个名为 process hack2 的进程,并将其删除。

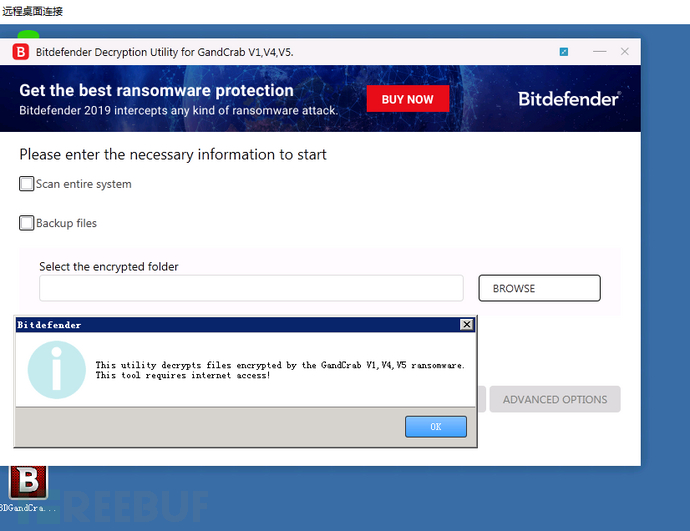

正当焦头烂额,无计可施之际,上海安服朋友群内推送一篇文章,国外大牛于 2019 年 2 月 19 日刚发布了GandCrab v5.1 解密工具,但还无人测试成功,本着死马当活马医的态度,下载测试之。

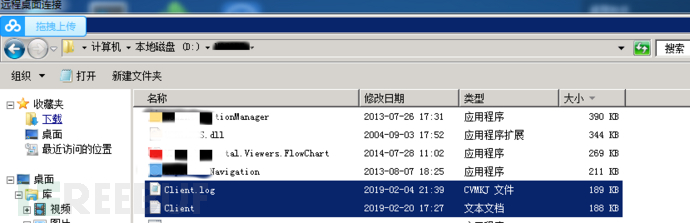

接下来,就发生了见证奇迹的时刻,一条条 ok 记录出现在软件输出栏内,再去对应路径查看文件,真的解密成功了!上面为 20190204 文件被加密源文件,类型 CVMKJ,下面为 20190220 解密后得到 office 文件。

最后,本着开源精神,公布工具下载链接,由于在 fb 编辑器上未找到附件上传,需要样本的可以联系我,我将提供下图中的 client.log 作为测试样本。

GandCrab v5.1:https://labs.bitdefender.com/2019/02/new-gandcrab-v5-1-decryptor-available-now/?from=timeline&isappinstalled=0

*本文原创作者:redwand,本文属 FreeBuf 原创奖励计划,未经许可禁止转载