本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

写在前面

第二部分风险检测,一个一个写,或许会简化点内容以后想多写了就再开一个细说。

风险检测

用户企业环境中管理员的首要挑战不是恶意程序或者黑客的入侵而是不断变化的管理对象(资产)、威胁、风险、合规性要求、业务环境。端点风险识别通过对端点资产的识别、梳理,能够进一步对资产的脆弱性进行检测,这些需求可以来自于行业或企业的合规性要求或威胁可利用的系统漏洞;通过监测端点资产的变更,关注环境变化来加强事件检测能力,一切端点的软硬件及系统和应用的配置变化是端点安全分析过程中的主要数据来源之一。

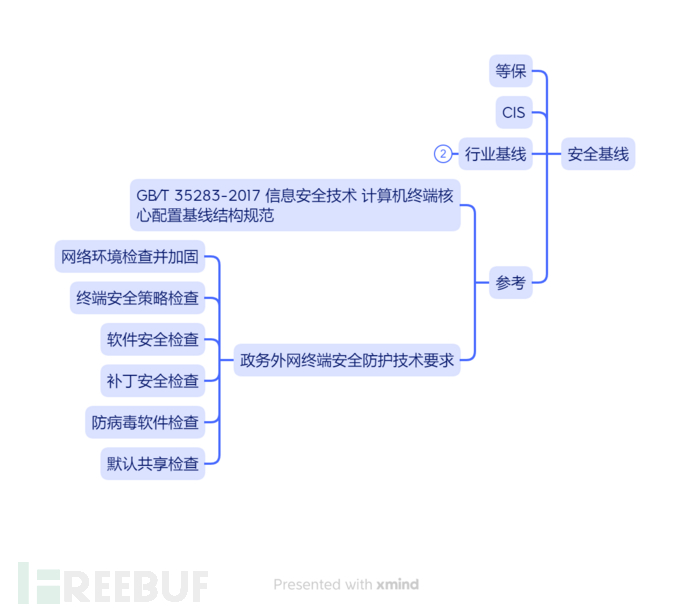

安全基线

基线检查目前应该是比较普及的做法了,无论国内国外都有各种各样的基线检查产品、功能、方式方法。如果是我需要使用基线检查的话我可能会先考虑不同类别的资产会有不同的基线要求,面对不同层级的检查要求还需要有不同的策略模板,直接list会比较难配置需要点的填的内容很多。好在基线不需要日常更新一次性努力和后续的策略维护就好,但怎样的产品才能让管理员感觉产品覆盖全面,易操作,可扩展,配置灵活还能出独立报告简化工作,就比较麻烦了。除了一些大型行业客户出了一些安全基线的标准、要求、指南什么的,其他企业用户貌似对这个都不大 上心原因可能是不知道基线干啥,没用过感受不到好处。

总之,安全基线查缺补漏的方式把问题扼杀在摇篮还是一本万利的好方法。

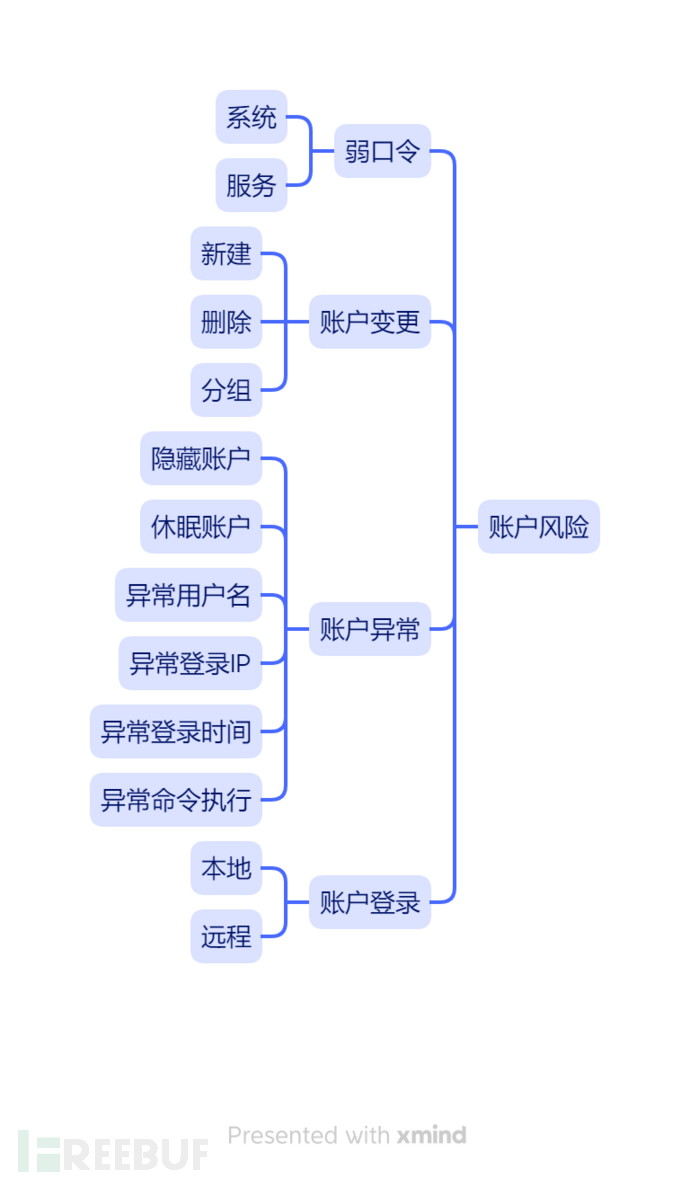

账户风险

系统、应用的账户安全问题有啥好方法?我觉得就靠对比、监测账号变更,记录各种账号变更情况结合其他检测内容一起判断事件。

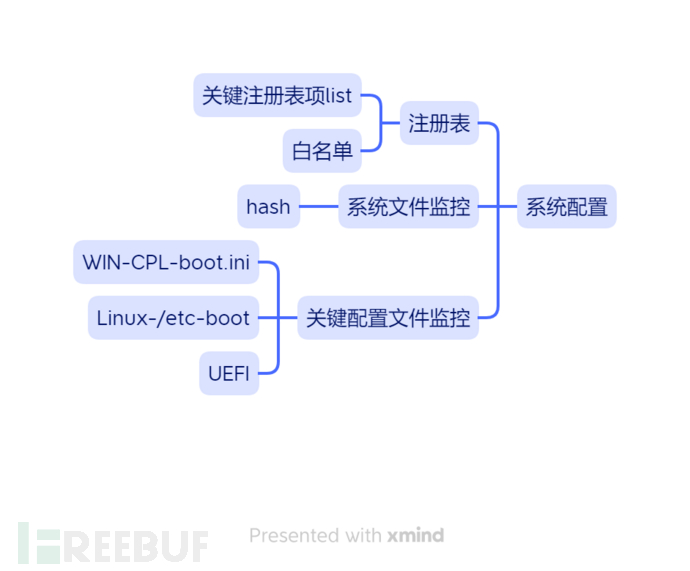

系统配置

一样吧,对比、监测,有啥其他方法不?

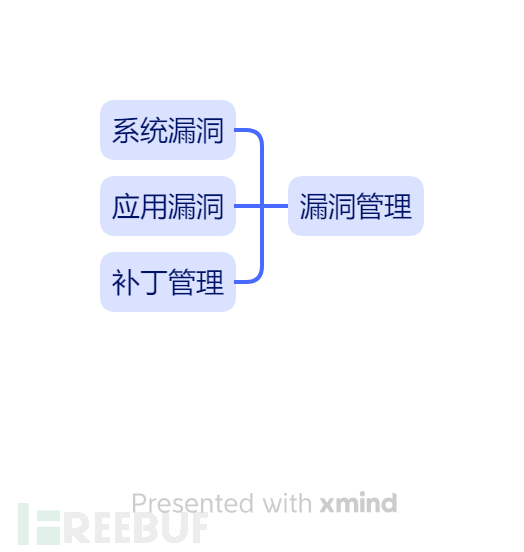

漏洞管理

端点主要风险之一,能力上应该就是漏洞和补丁了。

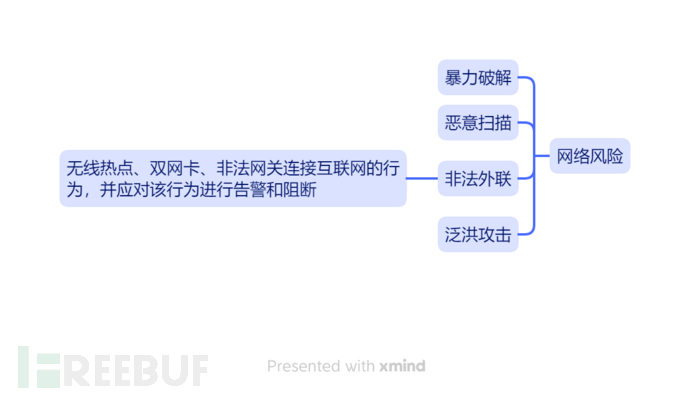

网络风险

网络这部分感觉放其他地方不合适,就归到这里。

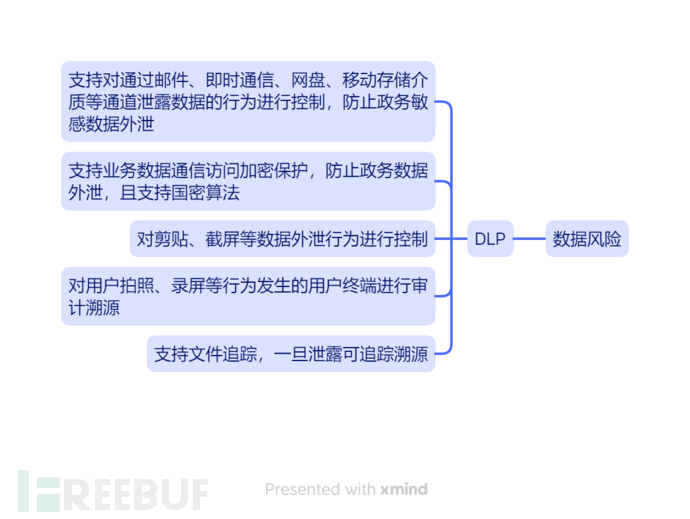

数据风险

数据部分还没想明白毕竟数据安全还没那么全的标准、指南,端点上需要考虑的能做的太多,哪些内容可以归到数据风险我还不知道,DLP的话作为风险检测也行,作为入侵检测也可以,当安全防护类貌似也没问题。

总之,进行端点风险检测是发现和消除安全事故隐患、落实安全措施、预防安全事故发生的重要手段。