本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

“零号病人”、“密接”这些词在近年来的抗击新冠疫情传播中成为街头巷尾寻常老百姓茶余饭后议论的热词。时间回溯到2020年武汉爆发新冠疫情伊始,“零号病人”不断被推上风口浪尖。刺激之下,不少人的思维自动带入电影情节,兴奋阈值也被提高,更愿意相信悬疑刺激式的速食故事。、其实人类历史上的传染病史,“零号病人”的故事并不传奇、惊险、刺激,找出零号病人也不是仅凭想象与质疑即可为。相反,这是一个漫长而艰辛的过程。

“零号病人”指的是第一个确证的流行病患者,它是流行病调查的一种通俗说法,又被叫做“首发病例”、“标识病例”。因为病毒的潜伏期在每个人的身体里因人而异,这个携带了病毒的人不一定会发病,因此还有“一号病人”的说法,意思是标记第一个出现症状的病人。也就是说,首先被诊断确诊的病人并不一定就是零号病人,必须能够从任意一个确诊病人开始回溯寻找零号病人,同时也必须追踪所有确诊者的密切接触人,即每一个与确诊者有过密切接触的人员,进而展开全面的追踪溯源工作。

寻找和确认“零号病人”,对病毒的溯源以及疫情的防控至关重要。追踪他不只是为控制疫情提供流行病学的指导意义,而且能找到病原体演化的生物和基因突变的根据,为药物和疫苗研发提供线索和依据,更能指导人类如何与微生物以及其他生物和平共处。

其次,找到了“零号病人”,还需要寻找传播链条。这时候就回到我们熟悉的“密接”排查了。“密接”是指与确诊病人的密切接触者。以任何一个确诊病人为源头,用大数据的手段追踪密接人员成为抗击新冠疫情扩散的有效控制手段。

这种在物质世界中抗击病毒传播的行之有效手段,对我们在虚拟的数字世界追踪溯源网络病毒来源显然是一个很好的启发。如何让理想照进现实,让其行之有效呢?那么,就让我们来分解一下新冠病毒追踪溯源全过程,平移思维并解析到网络空间实现同样的超能力。

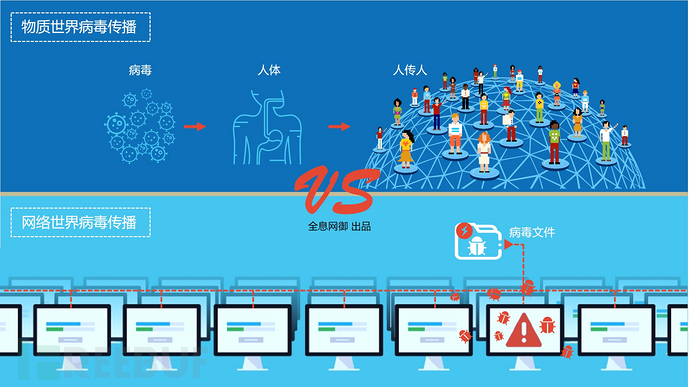

我们可以知道,第一个被确诊的病人有很大的随机性,也许是自己感觉不好去医院检查发现并确诊,也可能是在偶然的常规例行检查中被无意发现,就像网络中某个电脑中毒一样,用户突然发现某个功能不能使用,反复检查后发现中病毒了,也可能是在例行的病毒检查中发现中毒。新冠病毒的载体是人,病毒通过人与人之间的直接或间接接触而传播。网络病毒的载体通常是文件,通过文件将病毒传播到不同的电脑终端或服务器上。

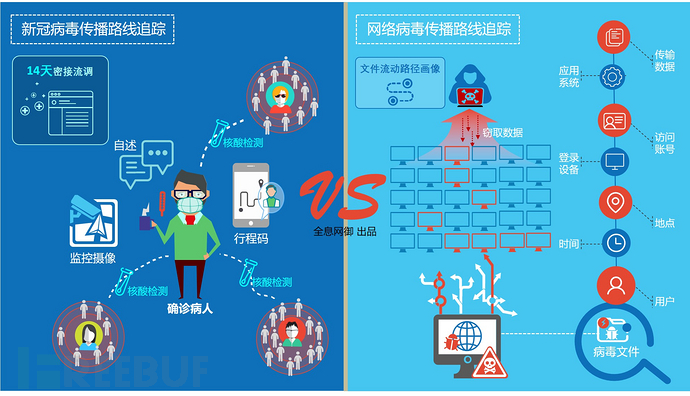

追踪新冠病毒的传播路线就是查询确诊病人在过去的一段时间里(14天)都曾经去过哪里,和哪些人有过密切接触(聚餐、开会、购物等)。这个过程除了病人的自述外,还可以借助手机行程和监控摄像等手段为识别密接人员提供技术手段。在获得了所有密接人员后,对每个密接者实施隔离并反复核酸检测,当一个密接者被确诊后,又对这个新病人重复上述的流程,直到所有的密接者都安全为止。

对于网络病毒的清除,则需要对携带病毒的文件追踪溯源。当网络中一台电脑被发现中毒时,所有能与该电脑有网络连接的其它终端或服务器都有可能成为牺牲品。因为网络的连接四通八达,即便是企业内网的一台终端,都有可能有数百上千台与它有网络连接的终端或服务器。但因为病毒通常是通过文件传播的,我们只需追踪感染电脑的病毒文件。与新冠病毒追踪的最大区别是,病人可以自述密接经历,而网络病毒的载体无法做到这一点,只能单纯依靠技术手段。这种技术手段就是要对携带病毒的文件追踪溯源 – 从时间序列来重现病毒文件的传播路线,即网络中第一次发现这个文件的时间、地点、传送或接受文件的设备、来源或去处(应用系统或服务),以及此后所有的对该文件操作的传输设备,接收的客户端或服务器,形成一个完整的文件流动路径图,对该文件进行精准画像。

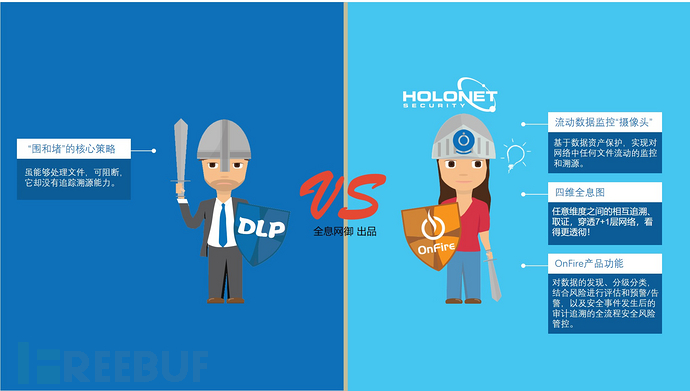

在网络安全的技术工具中,由于文件的复杂性,对文件的管控基本都是在终端上完成的。网络DLP产品虽然能够处理文件,但更多是基于“围和堵”的核心策略,对满足某些特征的文件进行阻断,它并没有追踪溯源的能力。对文件在全网络内的追踪实际上是需要一个对文件资产实施保护的监控“摄像头”,而这个作用于流动数据资产的“摄像头”正是全息网御科技数年来始终如一专注精进的研发方向。全息网御推出的OnFire产品体系不需要在任何终端设备安装代理软件,就可以实现对网络中任何文件流动的监控和溯源。

作为国内新一代主动防御的数据安全领导厂商,全息网御科技将风险由对抗转化为驱动层面的安全设计理念,将风险作为出发点和落脚点,建立以行为数据驱动信息安全的主动防御安全技术框架。

全息网御认为,即便在虚拟的数字世界里,网络风险也是无处不在,无时不在,而数据作为数字化经济时代解放生产力的第五大生产要素,需要保持其永续的流动与开放性。因此,不论是数据安全治理,还是个人隐私的合规保护,关键点都在于对数据流动过程中的知情与管控。而相互伴生的风险与安全映射在驱动模型中,通过模型刻画,把合规性风险和安全类风险映射在关键要素中,以此指导在数据安全上抗击风险从整体上的控制和把握。

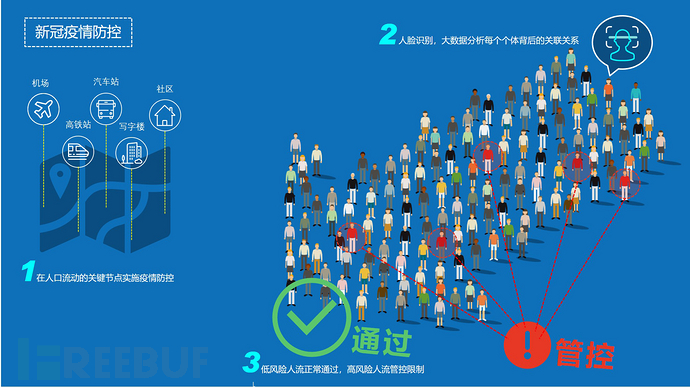

同样,我们还是继续借用国家推动的疫情防控体系,把数据安全这个防控设计从另一个视角加以审视。疫情初期,通过全面的人员居家隔离解决在短期内的疫情防控,但是,社会生产需要持续,国家经济需要发展,永远的人流隔离不能解决根本问题,最终还是要在人口流动和疫情控制中取得平衡。

那么,国家是怎么做的呢?首先,需要找到诸如飞机场、高铁站、汽车枢纽站、社区或大厦出入口等人口流动的关键节点,而真正实施疫情防控的是在这些关键节点上的;其次,在这些关键节点上,通过人脸识别技术,识别出人流中每个具体的个体,再通过AI大数据分析每个个体后面与之关联的安全因素和风险因素;最后,当正常的人口流动不影响防疫风险时就让它正常通过,只有高风险下才会对它管控和处理,这样既能控制风险又不影响人口流动效率。

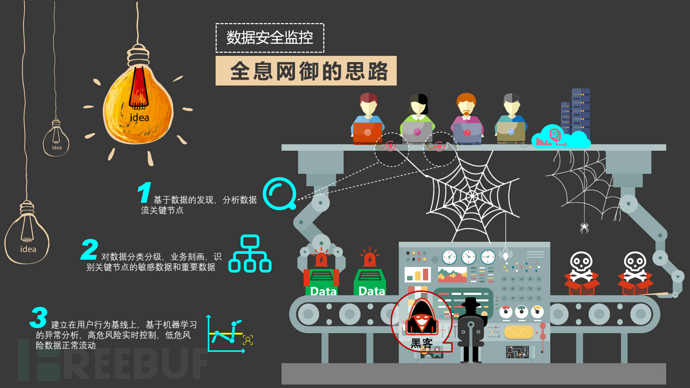

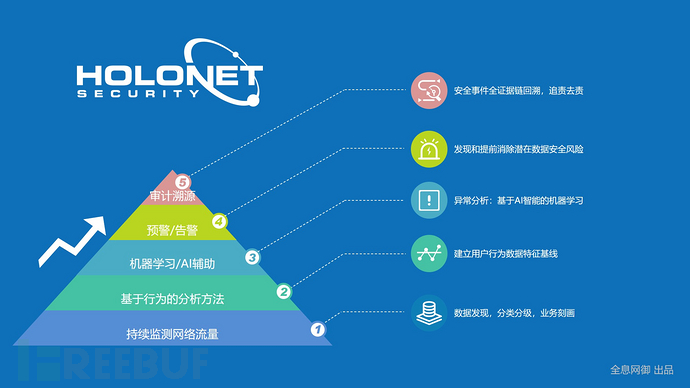

再看数据安全监控方面,全息网御的思路:第一步,基于数据发现,分析数据流的关键节点;第二步,对数据进行分类分级,业务刻画,识别数据流动中关键节点的敏感数据和重要数据;第三步,建立在用户行为数据特征基线上,基于机器学习进行异常分析,在关键节点感知高危风险并进行实时控制,在低危风险让数据正常流动。这样不影响流动性又能控制风险。

最后,就是通过留痕再加一个双保险,彻底解决遗漏之风险。新冠防疫中便是通过我们熟悉的北京健康宝、行程码等进行扫码,绿码标识,实现轨迹留痕。所以,一旦产生遗漏风险,国家快速通过留痕可以分析到风险影响面的范围,再进行控制。

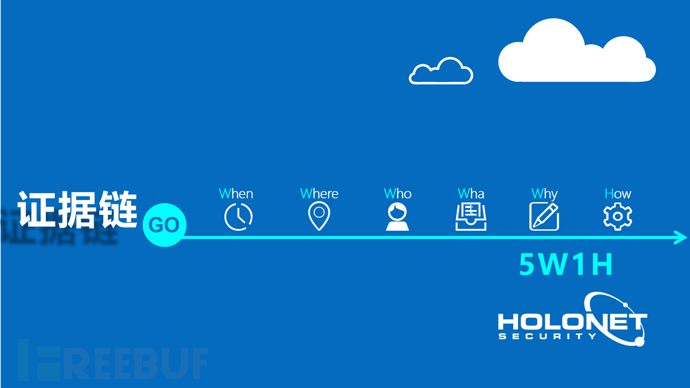

数据安全同样需要做到留痕,记录敏感数据和关键轨迹,一旦产生数据风险事件,通过轨迹分析,全证据链回溯5W1H(When、Where、Who、What、Why、How),追责去责,以及预警/告警,对防控上的缺陷,并进行补救修复。

这便是全息网御从风险驱动层面提出数据安全框架。全息网御通过对流动数据资产的刻画,基于数据的分类分级,结合风险,对它进行访问监控和审计溯源,最终达到数据全流程的安全管控和保护措施。

网络风险与“零号病人”同样,都是动态的研究课题,没那么容易一击即中,需要在寻找、判断、肯定、和自我否定中循序渐进,就是对“病毒”的认知过程。