数据安全怎么做:静态敏感数据治理

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

本文由 创作,已纳入「FreeBuf原创奖励计划」,未授权禁止转载

一、前言

在当前的数据时代,随着云计算、大数据、AI等技术的不断发展,“数据”已经渗透到当今每一个行业和业务职能领域,成为重要的生产要素。数据的计量单位也至少是PB级别计算。这对于国家、企业和个人面临着网络安全、数据安全和隐私等一系列问题上,都提出了全新的挑战。国内外相继出台了GDPR、LGPD、CCPA、网络安全法、数据安全法(草案)和个人信息保护法(草案)等,这个时代不仅给“数据”赋予了“价值”属性,也同步赋予了“法律”属性,数据安全不在是组织自身安全问题,也是公共安全和国家安全问题,这些都推动着国家和企业重视数据,重视数据安全。

那数据安全怎么做,数据安全工作的重大和有效抓手是什么,今天跟大家分享数据安全工作的关键之一——《静态敏感数据的识别和治理》

关于静态敏感数据的防护,我们常用的手法是加密或脱敏,手段虽然简单,但是要想有效执行,并能够量化确认落地效果,还是有一定的难度的,今天跟大家分享下个人的想法和做法。

二、方案思路及目标

1、方案目标

保证静态敏感数据的保密性。

2、衡量标准

静态敏感数据的加密或脱敏覆盖率100%。

3、治理范围

关系型数据库中的静态敏感数据。

4、总体思路

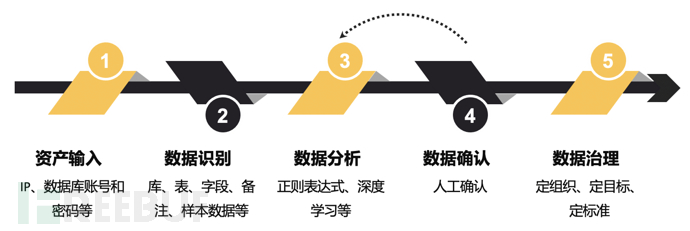

本文主要是谈两部分内容,一个是静态数据的主动识别,一个是识别到数据安全问题后的治理工作。

敏感数据识别是数据安全工作的切入点和基础,我们需要知道组织有哪些数据,了解清楚自身的数据家底,才能有效的做好下一步的分析、治理和运营等工作,知不足,补缺陷,符合规,满内需!

数据治理则是在数据识别的基础上,识别当前数据存在的问题和风险,通过一系列的数据治理手段,即战略层定目标、定组织、定决策,战术层定方案、定策略,执行层落地。本文主要分享战术层和执行层的做法和思路。

三、方案内容

1、方案架构

本方案将以管理和技术两个维度方向落地完成。管理层面,发布《数据分类分级管理制度》、《数据安全管理制度》、《数据申请管理制度》和《数据加密管理制度》等,形成标准要求并发布;技术层面搭建一个平台,自动对数据库内的数据进行检索发现,基于策略对数据库字段的数据做抽样分析,识别未防护的数据字段清单,进而协调相关方按要求整改。

本文重点分享技术部分内容。

技术架构思路如下:

2、数据分类分级(重点)

tips:详细内容可参考另一篇文章《数据安全怎么做:数据分类分级》

a)概述

根据组织数据的属性或特征,将其按照一定的原则和方法进行区分、归类和定级,识别数据对组织的具体价值,从而确定以何种适当的策略,保护数据的完整性、保密性和可用性。

b)目标

确定公司的敏感数据具体内容,制定统一的数据分类分级标准。

c)依据

此处我们可以带着两个问题,来了解公司数据情况:

- 公司会通过哪些途径采集外部的哪些数据?

我们要了解公司对外发布的应用、api、三方数据外出等途径,这些途径会获取哪些信息和所签订的隐私协议内容等。

- 公司自身会产生哪些数据?

这块我们要对公司自身组织及业务情况有个比较清楚的梳理,了解自己内部的组织的相关人员会对内输出什么数据等。

d)示例

敏感信息举例如下:

- 用户数据类:身份证、手机号、银行卡号、社保号等

- 业务数据类:市场数据、商业数据等

- 公司数据类:财务数据、人力数据等

e)产出

《数据分类分级管理制度》、《数据安全管理制度》、《数据申请管理制度》

3、资产输入(重点)

a)概述

安全的任何工作开始之初,最重要的工作之一是先梳理清楚资产信息,这些数据主要依托于业务和数据管理团队提供,如通过内部数据库的cmdb获取等;数据虽然主要依托于干系部门,但是作为安全,我们自身要有数据源的判断和验证能力,用以确定当前的资产覆盖范围是全面的,在此基础之上的安全建设和防护才是切实有效的。

个人觉得:组织业务上做了安全建设防护了防不住不可怕,这个可以指导我们安全建设的方向,查漏补缺,制定下一阶段的规划和目标;可怕的是资产上有盲点,本可防护住的资产,却未建立任何防护,这种情况导致出现安全问题就相当可悲了。故摸清家底很重要!很重要!很重要!

b)目标

确定资产范围,保证资产的全面有效性

c)示例

针对于静态数据治理层面我们主要需要两类信息,分别是业务信息、主机信息(存在生产数据库),具体概述如下:

- 业务信息:业务名称、业务负责人、安全接口人

- 主机信息:集群信息、主机地址、主机状态、数据库账号密码等

d)数据验证

基于日常安全资产扫描,包括但不限于主机存活、端口开放、协议识别等,结果与三方提供资产做比对,互为双重验证。

4、数据识别

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022

被以下专辑收录,发现更多精彩内容

+ 收入我的专辑

+ 加入我的收藏

相关推荐

文章目录