随着加密货币的不断发展,其匿名性和资金难以收回等特点,以及加密货币立法尚不健全的情况,被越来越多的不法分子用来做为洗钱的工具。

AML(反洗钱)由阻止非法资金流通和洗钱的条例与法律组成。从古至今打击非法犯罪行为都没有间断,而“洗钱”这一概念只有约100多年的历史。1989年,反洗钱金融行动特别工作组(FATF)正式成立。该组织是国际金融监管机构为提高加密货币在金融市场的合法性,保护消费者利益和防范洗钱犯罪活动而制定的一套标准和指导原则。各国政府都要求对加密货币交易所、钱包提供商等加密货币金融机构在反洗钱方面加强防范措施。

一、加密货币洗钱现状

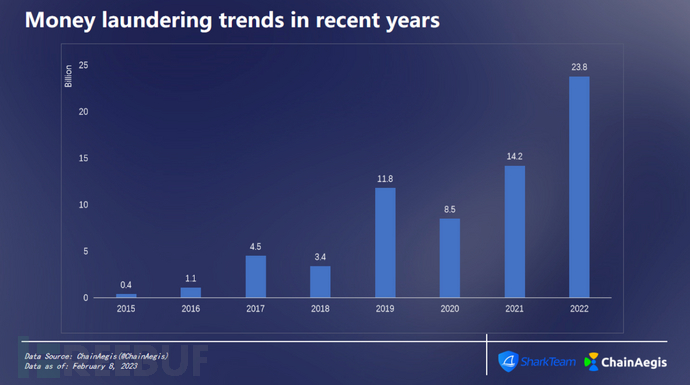

从2015年到2022年,加密货币洗钱总数达677亿美元之多,洗钱数目令人瞠目。从2020年开始洗钱金额以每年67%的速度不断增加,到2022年达到238亿美元,加密货币反洗钱行动势在必行。

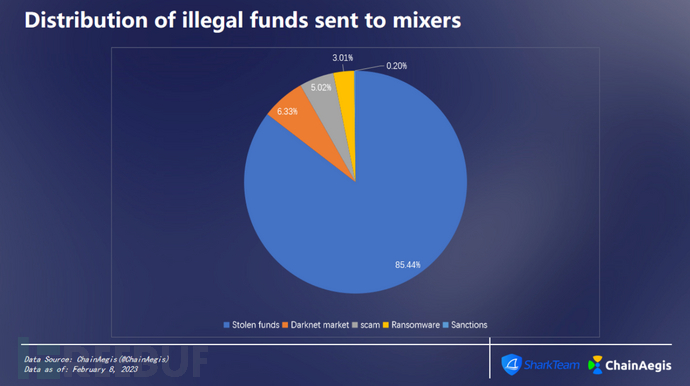

2022年发送到链上混币协议(如Tornado Cash)的资金总额为77.68亿美元,其中被盗资金为66.37亿美元,占比达到86%。其中暗网市场和诈骗的金额也较大,分别占到金额总数的6%,5%。

二、加密货币洗钱方式及流程

1、中心化工具洗钱:OTC+嵌套交易所

首先,不法分子需要经过OTC服务整理汇总虚拟货币。提前在交易所开设账户,将所获得的虚拟货币在交易所进行兑换。由于中心化交易所需要KYC认证,因此,不法分子通常使用嵌套交易所。

所谓嵌套交易所,指的是不需要KYC验证,注册地与实际运营地址不同,寄生于主流中心化交易所的虚拟货币场外交易(OTC)经纪商,这些嵌套交易平台有时被称作“即时交易平台”。利用嵌套交易平台洗钱运作方式如下:

- 不法分子将资金存入嵌套交易平台。

(2)嵌套交易平台将资金发到他们在宿主交易平台的账户/钱包完成兑换。

(3)嵌套交易平台将新换好的资金返还,交易随即完成。

整个过程嵌套交易所利用主流中心化交易所提供的流动性和低廉的交易费用。在多级托管模式下,账户体系层层嵌套,托管链条越长、参与者越多,资金链源头便越模糊。

嵌套交易所在乌克兰和俄罗斯非常流行,2021年9月21日,OFAC宣布制裁实际在俄罗斯运营的加密货币交易平台Suex,将它列为了SDN,理由是它涉嫌为网络攻击洗钱,为至少八种勒索软件变体的非法收益提供便利,且超过40%的交易量与已知恶意行为相关地址有关。

2020年11月,某公司被诈骗团伙冒充的公司领导诈骗近600万。经过专案组长达半年的调查,一个利用网络交易虚拟货币为电信网络诈骗犯罪“洗钱”的团伙逐渐浮出水面。经查实,该犯罪团伙成员在湖南、四川等地,组织数十名“买手”,通过个人手机上下载虚拟货币交易平台,并利用本人或他人身份信息注册账户。注册完毕后,犯罪嫌疑人将诈骗所得转入这些账户,再通过场外OTC交易购买虚拟货币。获得虚拟货币后,犯罪嫌疑人通过逐级提转,最后汇入境外洗钱犯罪嫌疑人钱包地址,再转给境内犯罪嫌疑人,在交易平台上出售进行套现,从而完成非法所得资金到虚拟货币,再到法定货币资金的“洗白”过程。

从上述案例可以总结出虚拟货币洗钱的过程大致可分为三步:

(1)整合赃款:不法分子通过场外OTC交易购买虚拟货币,将非法所得整合后注入洗钱渠道中。

(2)清洗赃款:利用虚拟货币的匿名性进行复杂交易,以掩盖资金来源。

(3)归集提现。在经过清洗后,不法分子持有的虚拟货币已相对“安全”,随后将所有被洗过的虚拟货币归集到某一地址上完成提现。这样就基本上完成洗钱操作了。

2、去中心化工具洗钱

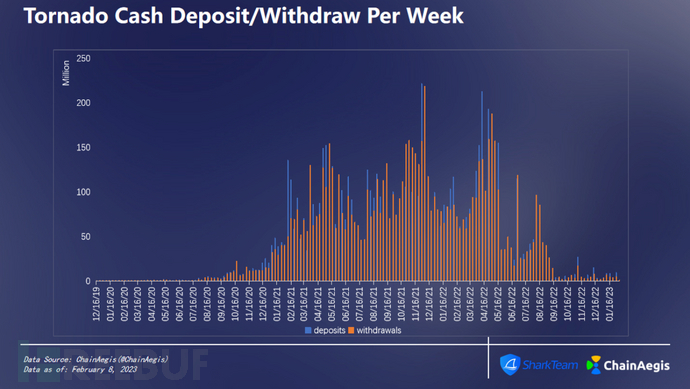

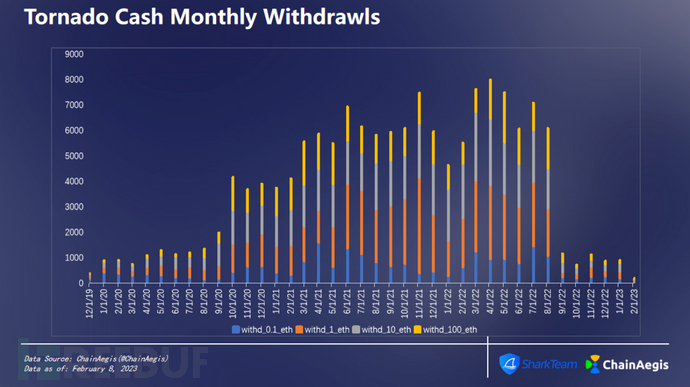

据ChainAegis平台统计,链上混币平台Tornado Cash的资金量自2020年1月以来一直保持着高速增长,目前已经有近362万个ETH存款于这个资金池中,存入总额达78亿美元,Tornado Cash已然变成以太坊最大的洗钱中心。但随着2022年8月份美国财政部发文制裁Tornado Cash,从下图我们可以明显看到,Tornado Cash每周的存取款数成倍下跌,但因为Tornado Cash的去中心化属性,导致无法从源头制止,依旧还是有资金不断涌入该系统进行混币。

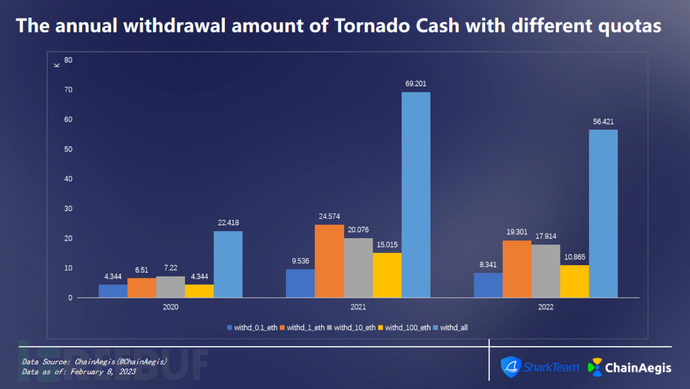

为了增强隐匿性,Tornado Cash存在4个存储ETH池合约(Pools),分别用来接收和提币0.1、1、10、100 ETH的单笔交易。2021年Tornado Cash四个额度的ETH提款数量均为最高,年度总提款量分别达953.6ETH、24574ETH、200760ETH、1501500ETH。

据ChainAegis链上监测数据显示,自2020年9月起,每月Tornado Cash的提款次数整体呈现上涨态势。其中,额度为10ETH以上的提款数呈现持续上升趋势,并于2022年3月提款次数最高,为2704次;2022年4月次之,为2606次。

结合上下两图来看,受美国财政部制裁的影响,2022年提款量主要分布于1月份至8月份,占全年总提款次数的93.1%。

Tonado Cash先后进行两个版本的整改,隐匿性也随之增强。但是在监管和市场没准备好的情况下却被不法分子滥用,成为洗钱工具,其隐匿性也为反洗钱带来了较大难度。2022年6月23日,Harmony链和以太坊之间的Horizon跨链桥遭受多次恶意攻击。由于所有者私钥泄漏,导致Harmony链上将近1亿美元等值的虚拟资产被盗。

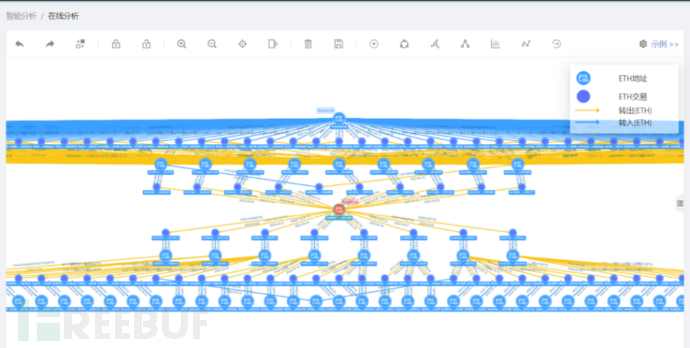

ChainAegis于6月28日监测到,攻击者地址开始分批次、分步骤转换转移盗取的资金,已有过半数资金转移至黑客常用混币协议:Tornado.Cash中。按照监测流程,ChainAegis使用图谱工具对资金流向链路进行追踪,发现攻击Harmony黑客的洗钱模式与攻击Ronin Network黑客的洗钱模式存在高度一致性,攻击者可能来自朝鲜黑客组织Lazarus。两个攻击事件后续的洗钱模式高度一致,均包含三个步骤:

(1)被盗资金整理兑换:发起攻击后整理原始被盗代币,通过dex等方式将多种代币swap成ETH。这是规避资金冻结的常用方式。

(2)被盗资金归集:将整理好的ETH归集到数个一次性钱包地址中。Ronin事件中黑客一共用了9个这样的地址,而Harmony使用了14个。

(3)被盗资金转出:使用归集地址通过Tornado.Cash将钱洗出。这便完成了全部的洗钱过程。

除了具备相同的洗钱模式,在洗钱的细节上二者也有高度的一致性:

(1)攻击者非常有耐心,均使用了长达一周的时间进行洗钱操作,均在事件发生几天后开始后续洗钱动作。

(2)洗钱流程中均采用了自动化交易,大部分资金归集的动作交易笔数多,时间间隔小,模式统一;

图: Ronin Network breathfirst视图

图: Harmony breathfirst视图

类似Tornado Cash的去中心化工具还有很多,像umbra,aztec Network,门罗币等,它们均具有隐匿性强的特征,未来可能还有更多的隐私赛道产生,需要注意使用新的监管技术为去中心化社区带来合规属性,产生正向价值。

三、ChainAegis加密货币反洗钱分析

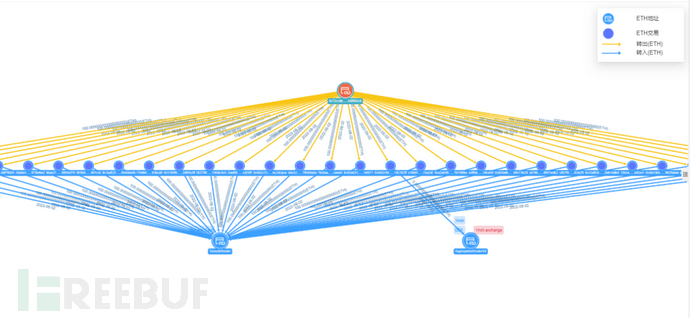

如何利用ChainAegis链上分析平台对混币过的地址进行反洗钱分析,我们以Nomad事件为例进行分析。

(1)找到Nomad事件攻击地址

0x65760288f19cFf476B80A36a61F9DEDAb16Bab49

通过分析发现,该地址还有一个关联地址:

0x72ccbb2002254bd8a0485d13a3a2faa9b0f992c6

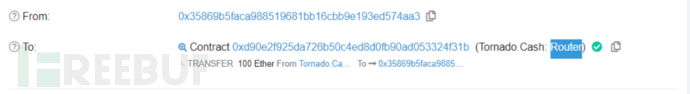

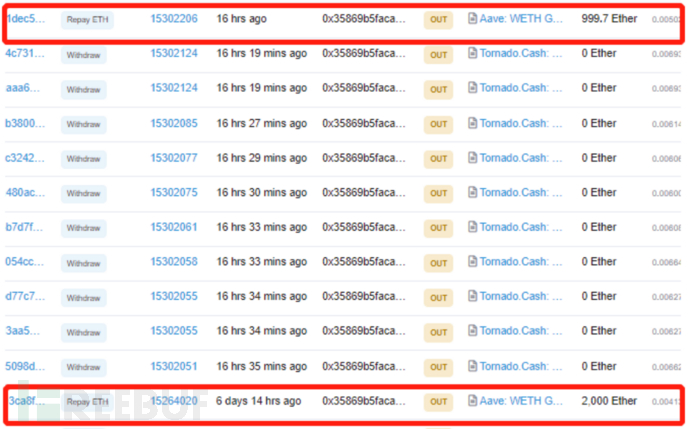

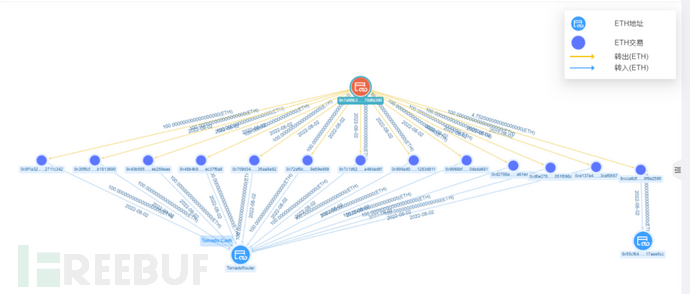

该地址在2022-08-02 08:13:40~2022-08-02 08:23:22向合约Tornado.Router转入了3100枚ETH。查看最后一笔交易哈希(0xd156),我们可以发现这个合约又将ETH转到了合约Torando.Cash:100ETH。最后通过合约Tornado.Router向地址3586转了3000枚ETH。在2022-08-02 15:55:04,2022-08-08 14:53:23这两个时间段,地址3586分别向Aave:WETH:Gateway转出了2000 ETH,999.7 ETH。

经过核对我们可以看到地址:0x35869B5fACa988519681Bb16CbB9E193Ed574aA3中的转出资金数额与黑客分批存入Tornado.Router中的资金数额基本一致,与我们的分析吻合。

(2)Nomad的另一个攻击地址

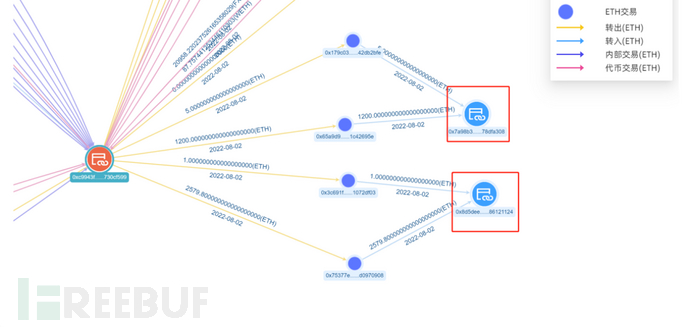

0xC9943f94142D81790eCf8EEE2C879d47730cf599分别将1205枚ETH和2580枚ETH转移到中间地址(0x7a98开头和0x8d5d开头)。最后转入Tornado.Router。

地址0x7a98和地址0x8d5d最后将资金转入Tornado.Router。

按照上述地址的分析方法,我们可以找到两个主要地址:

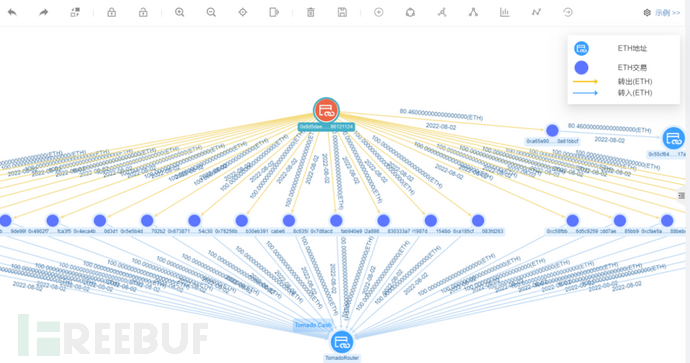

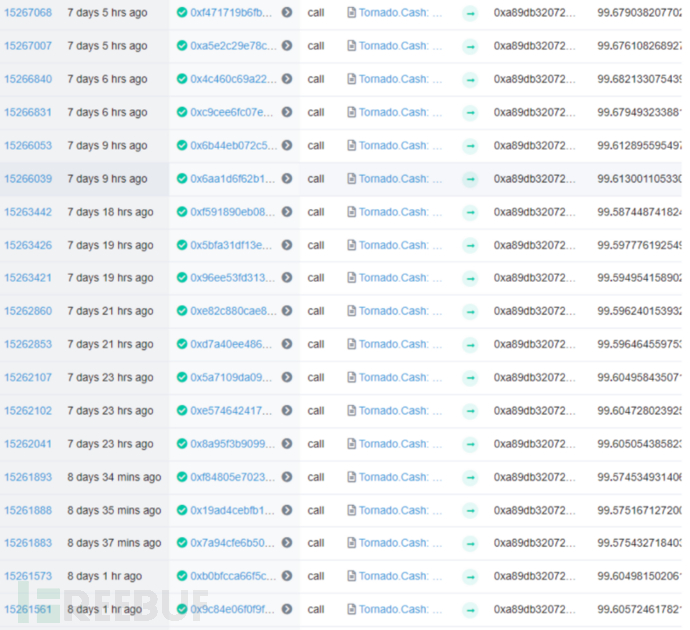

0xA89DB320721f517c36b1256314aD4575F12342e8接收了来自Tornado.Router的1960枚ETH。

0xae40379049d22D7CB780D3a908ddED0c30be46EA接收了来自Tornado.Router的740枚ETH。

根据资金转出记录的时间线索我们可以分析出以上两个地址(0xA89D开头和0xae40开头)中的资金是黑客分批存入Tornado.Router中的,以此对加密货币洗钱行为进行有效分析和侦查。