近日,据黑莓安全研究与威胁情报团队称,名为Blind Eagle 的APT组织正在活跃,针对哥伦比亚各个关键行业发起持续性网络攻击,包括卫生、金融、执法、移民以及负责哥伦比亚和平谈判在内的机构都是该组织的重点攻击目标。黑莓安全研究与威胁情报团队还发现,该组织正在向厄瓜多尔、智利和西班牙地区扩张。

资料显示,Blind Eagle又被称为APT-C-36,以高活跃度和高危害性出名。2018年4月,研究人员捕获到了第一个针对哥伦比亚政府的定向攻击样本,并在此后近一年时间内,先后捕获了多起针对哥伦比亚政企机构的定向攻击。

基于近段时间APT-C-36高活跃性,知名安全团队Check Point Research发布了该组织的详细调查报告,介绍了其高级工具集和攻击方式,例如通过鱼叉式网络钓鱼电子邮件传送的 Meterpreter 有效载荷。

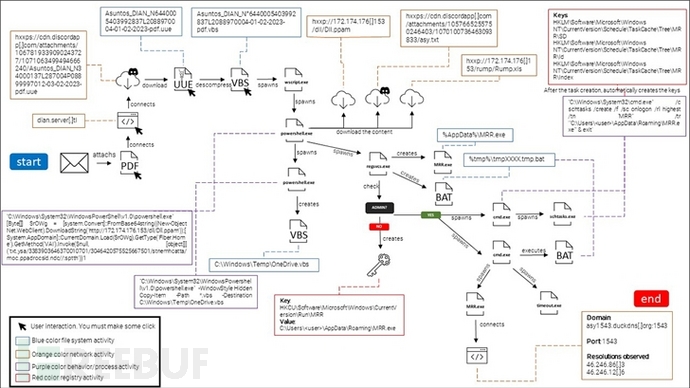

简单来说,APT-C-36组织会精心设计用于网络钓鱼的电子邮件,其中往往带有一个指向PDF文件的链接,该文件会被托管至 DIAN 网站上,但实际上这是一条恶意链接,用户访问后系统将会感染恶意软件,从而被该组织入侵。

黑莓研究人员进一步指出,“假冒的 DIAN 网站页面包含一个按钮,诱导受害者下载 PDF 文件以查看该网站声称待处理的税务发票。访问后就会从 Discord 内容分发网络 (CDN) 下载恶意文件。”

被用于攻击的有效载荷是一个混淆的 Visual Basic 脚本 (VBS),它在打开“PDF”文件时执行,会利用 PowerShell 检索基于 .NET 的 DLL 文件,最终将 AsyncRAT 加载到内存中。而一旦恶意软件被安装在用户的系统上,APT-C-36组织就可以随时连接到受感染的端点,并执行任意操作。

值得一提的是,APT-C-36组织一般会使用DuckDNS 等动态 DNS服务来远程控制受感染的主机。由于在其鱼叉式网络钓鱼电子邮件中使用该语言,APT-C-36被认为是讲西班牙语的组织。

虽然目前无法确定APT-C-36组织基地的具体位置,但安全研究人员根据现有的信息认为其在南美洲,且该组织持续针对哥伦比亚政府、机构,因此被认为具有某个国家/地区的背景。

黑莓安全人员称,“该组织使用的作案手法与之前几乎保持一致,非常简单但是也很有效,这也意味着该组织内部对于,通过网络钓鱼电子邮件发起攻击活动的方式感到满意,并且对使用它们充满信心。”

那么问题来了?

为什么目标用户没有采取针对性的防御措施,APT-C-36组织又是通过什么来保障成功率?毕竟在网络安全领域,“一招鲜吃遍天”是一个低概率的事件。

参考来源:https://thehackernews.com/2023/02/apt-c-36-strikes-again-blind-eagle.html