Bleeping Computer 网站今日消息,乌克兰计算机应急小组(CERT-UA)发布公告,警示部分攻击者正在破坏 WordPress 网站,并注入恶意 JavaScript 代码,对亲乌克兰网站和政府门户网站进行 DDoS(分布式拒绝服务)攻击。

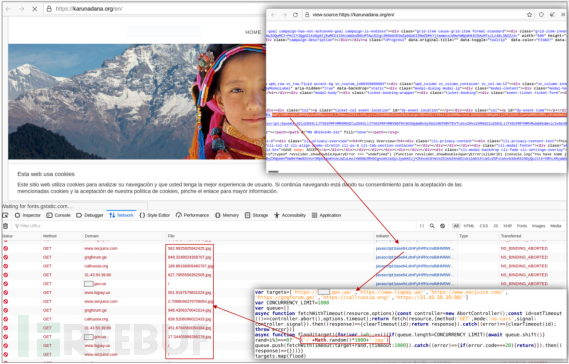

据悉,攻击者使用的恶意脚本放置在 WordPress 网站主要文件的 HTML 结构中,并采用 base64 编码,以逃避检测。

这些代码在网站访问者的计算机上运行,并引导他们的计算资源生成异常数量的请求,以攻击代码中定义的对象 (URL)。

恶意 JS 代码的细节(CERT-UA)

最终,一些目标网站被这些请求淹没,导致其它普通访问者无法访问。更糟糕的是,这一切都是在被攻击网站所有者和访问者没意识的情况下进行。

一些目标网站如下:

kmu.gov.ua (乌克兰政府门户网站)

callrussia.org (在俄罗斯提高意识的项目)

gngforum.ge (无法访问)

secjuice.com (乌克兰人的信息安全建议)

liqpay.ua (无法访问)

gfis.org.ge (无法访问)

playforukraine.org (基于游戏的筹款活动)

war.ukraine.ua (新闻门户)

micro.com.ua (无法访问)

fightforua.org (国际征兵门户网站)

edmo.eu (新闻门户网站)

ntnu.no (挪威大学网站)

megmar.pl (波兰物流公司)

值得一提的是,3 月份,一起针对亲乌克兰网站,以及俄罗斯的 DDoS 攻击中,使用了相同的脚本,。

检测和响应

CERT-UA 正在与乌克兰国家银行紧密合作,实施积极的防御措施,以应对这次 DDoS 攻击。另外,该机构也已通知被攻击网站的所有者、注册商和托管服务提供商,并提供了有关如何检测和删除其网站上的恶意 JavaScript 的信息。

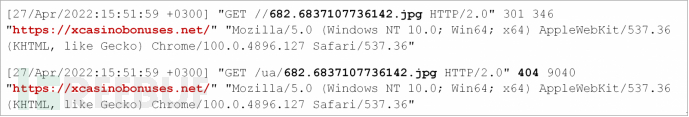

CERT-UA 强调:要在 Web 服务器的日志文件中检测类似于上述的异常活动,应该注意响应代码为 404 的事件,如果发现是异常的,就把它们与 HTTP 头 "Referer "的值联系起来,这将包含发起请求的网络资源的地址 。

日志中的妥协迹象(CERT-UA)

目前,可以确认至少有 36 个网站正在向目标 URL 输送恶意的垃圾请求,后续可能还会有更多网站受到影响。对此,CERT-UA 提供了一个检测工具,以帮助所有网站管理员随时扫描其网站。

对于网站管理者来说,最重要的是要保持网站内容管理系统(CMS)处于最新状态,使用活动插件的最新可用版本,并限制对网站管理页面的访问。

参考文章:

https://www.bleepingcomputer.com/news/security/ukraine-targeted-by-ddos-attacks-from-compromised-wordpress-sites/