近日,腾讯御见威胁情报中心检测到,山东某企业感染勒索病毒,观察该病毒时间戳信息可知该病毒为2019年2月编写,病毒PDB信息中有Aurora工程名字样。鉴于此,我们将该新型勒索病毒命名为Aurora(欧若拉)。该病毒目前已知依靠垃圾邮件传播,被病毒感染后系统中上百种类型文件均会被加密后添加.cryptoid扩展后缀,勒索者威胁受害者缴纳相当于350美金的比特币来获取解密工具。观察当前已知勒索者使用的钱包可知,该病毒已至少成功实施勒索并获利3次。而经腾讯安全专家分析,该勒索病毒加密的文件可解密还原,网民无需过度惊慌。

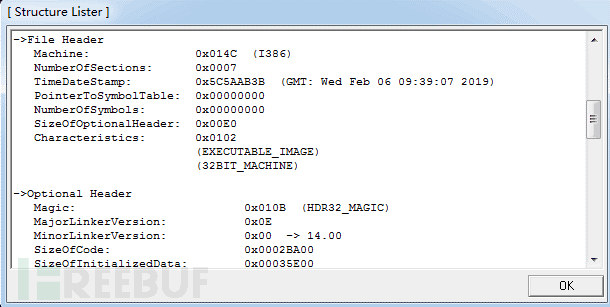

文件时间戳

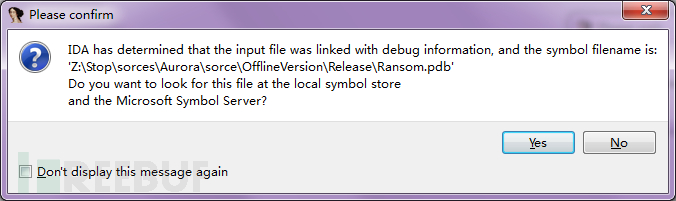

PDB信息

分析

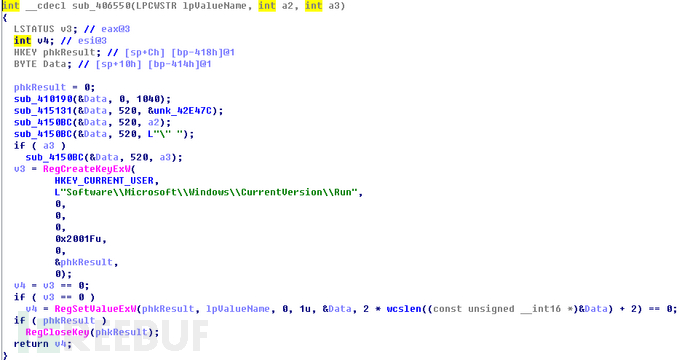

勒索病毒运行后首相将自身设置为MSFEEditor启动项

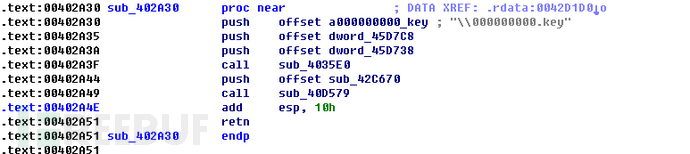

随即生成密钥信息使用硬编码数据异或加密后存放到C:\Users\UserName\AppData\Roaming\000000000.key文件

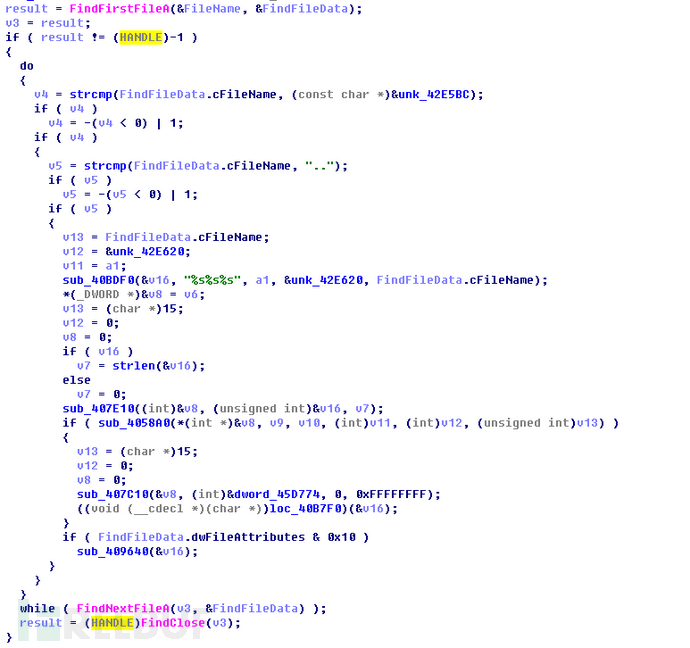

之后遍历磁盘文件开始加密

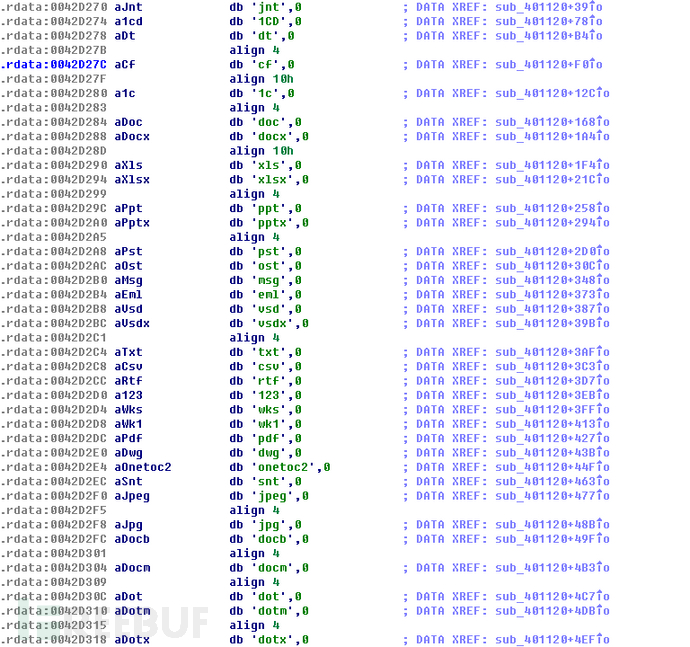

该病毒加密多种类型的格式文件,主要扩展后缀有以下类型

jnt、1CD、dt、cf、1c、doc、docx、xls、xlsx、ppt、pptx、pst、ost、msg、eml、vsd、vsdx、txt、csv、rtf、wks、wk1、pdf、dwg、onetoc2、snt、jpeg、jpg、docb、docm、dot、dotm、dotx、xlsm、xlsb、xlw、xlt、xlm、xlc、xltx、xltm、pptm、pot、pps、ppsm、ppsx、ppam、potx、potm、edb、hwp、602、sxi、sti、sldx、sldm、vdi、vmdk、vmx、gpg、aes、PAQ、bz2、tbk、bak、tar、tgz、gz、7z、rar、zip、iso、vcd、bmp、png、gif、raw、cgm、tif、tiff、nef、psd、ai、svg、djvu、m4u、m3u、mid、wma、flv、3g2、mkv、3gp、mp4、mov、avi、asf、mpeg、vob、mpg、wmv、fla、swf、wav、mp3、sh、class、jar、java、rb、asp、php、jsp、brd、sch、dch、dip、pl、vb、vbs、ps1、bat、cmd、js、asm、h、pas、cpp、c、cs、suo、sln、ldf、mdf、ibd、myi、myd、frm、odb、dbf、db、mdb、accdb、sql、sqlitedb、sqlite3、asc、lay6、lay、mml、sxm、otg、odg、uop、std、sxd、otp、odp、wb2、slk、dif、stc、sxc、ots、ods、3dm、max、3ds、uot、stw、sxw、ott、odt、pem、p12、csr、crt、pfx、der、one、accde、accdr、accdt、config、info、cad、py、lua、lzh、lzma、cdr、cdr3、cdr4、cdr5、m4a、ddb、ckt、lib、pcb、lbr、dsn、olb、dbc、bxl、alg、csa、cpa、pcbdoc、schdoc、gbr、gbx、art、ipc、drl、dxf、tcf、gto、dra、gbl、gtl、gtp、opj、gbo、gwk、gml、ewprj、dru、pho、gbp、edf、pro、kicad、rou、cwz、lia、phj、fpd、gts、gp1、g1、gp2、g2、g3、gp3、g4、gp4、gbs、gko、gpt、gpb、dat、schlib、pdblib、prjpcb、dsnwrk、prjcor、prjemb、libprj、reu、ppc、cam、jrl、pad、psm、bsm、lmc、prj、pdb、lgc、cel、lyt、psk、grb、pc

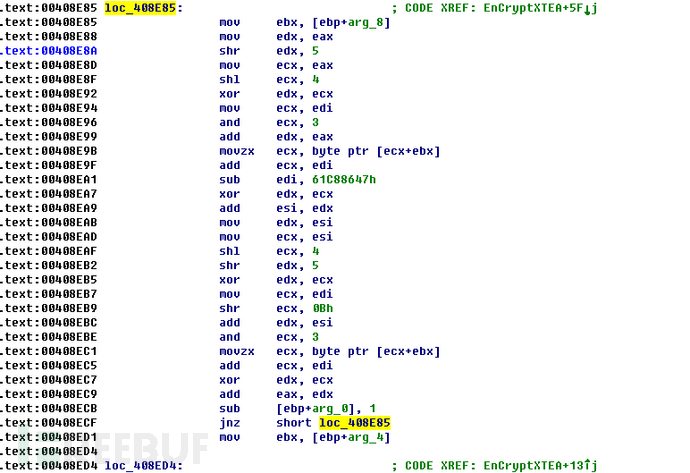

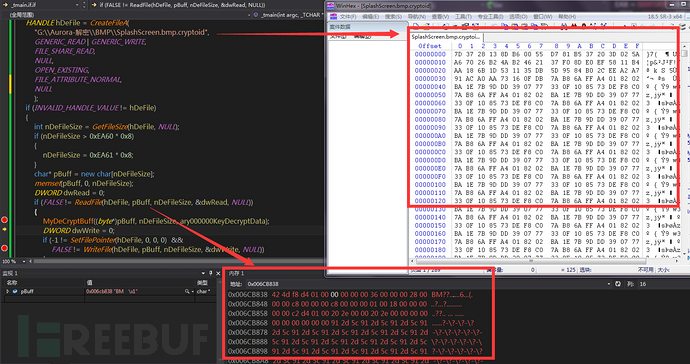

文件加密算法使用XTEA

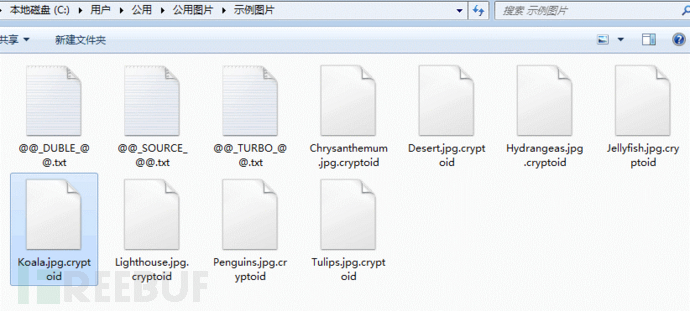

加密完成后会添加.cryptoid扩展后缀

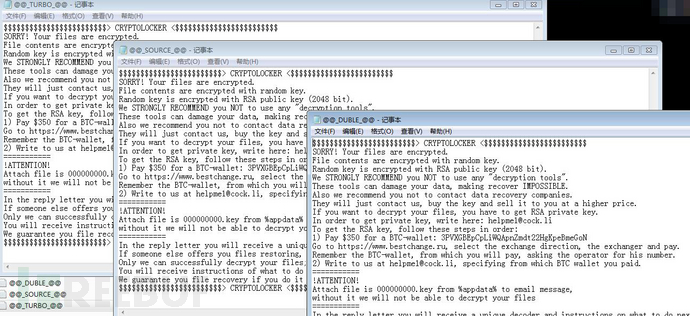

同时留下3个勒索说明文件,要求用户支付350美金的比特币

@@_DUBLE_@@.txt

@@_SOURCE_@@.txt

@@_TURBO_@@.txt

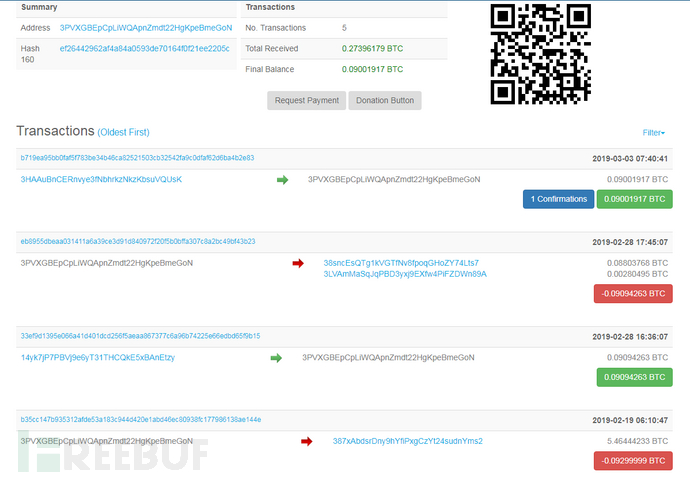

查看目前已知病毒作者勒索使用比特币钱包,分别在2019.2.18,2019.2.28,2019.3.18有比特币转入记录,目前共计收入0.27比特币,按当前比特币价格估算约价值1035美金,意味着该病毒作者已成功勒索3次。

分析病毒后可知该病毒可解密,编写测试Demo目测解密成功

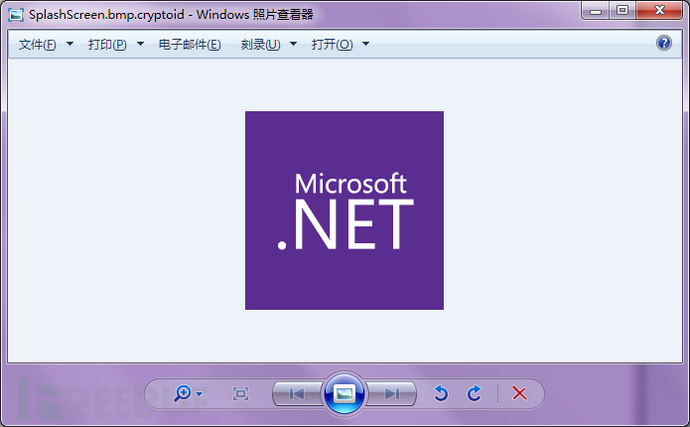

打开被加密的图片已可正常浏览

安全建议

企业用户:

1、 尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆。

2、 尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

3、 采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

4、 对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

5、 对重要文件和数据(数据库等数据)进行定期非本地备份。

6、 在终端/服务器部署专业安全防护软件,Web服务器可考虑部署在腾讯云等具备专业安全防护能力的云服务。

7、建议全网安装御点终端安全管理系统(https://s.tencent.com/product/yd/index.html)。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。

个人用户:

1、 开启电脑管家拦截病毒攻击;

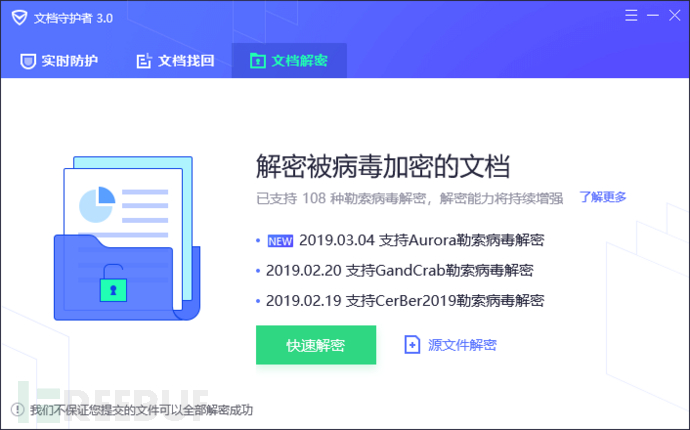

2、 使用电脑管家文档守护者,利用磁盘冗余空间自动备份数据文件,万一遭遇勒索病毒破坏,有机会完整恢复数据。同时,文档守护者也支持部分勒索病毒加密文档的解密。

IOCs:

MD5

3866c2c441a67210f25f928ca7cfaf7c

比特币钱包:

3PVXGBEpCpLiWQApnZmdt22HgKpeBmeGoN